Выпуск 11 | Купоны, которые нельзя получить

Выпуск 11 | Купоны, которые нельзя получить, "виновником" этого на самом деле является спам-регистрация? Разведывательный центр безопасности бизнеса Dingxiang Defense Cloud обнаружил, что некая Электронная При регистрации торговой платформы произошло большое количество аномальных регистраций. Черные продукты получили большое количество учетных записей платформы посредством пакетной регистрации и впоследствии будут использовать их в Электронной коммерция Во время большого периода продвижения платформы для резервирования учетных записей выполняются такие действия, как пакетный сбор купонов, флэш-продажи и заказы на расчистку. Dingxiang Defense Cloud Бизнес-безопасность Разведывательный центр № BSL-2022-a3c22 показывает, что черные продукты крадут и покупают личную информацию граждан и черные карты мобильных телефонов незаконными способами, а также используют мошеннические устройства для имитации отпечатков пальцев устройств и переключения IP-адресов на высоких частотах для целей Электронная Коммерческая платформа провела большое количество регистрационных атак, тем самым получив большое количество учетных записей платформы, которые можно использовать для проведения ряда мошеннических действий во время большого периода продвижения платформы. Это не только привело к потере обычных клиентов. возможность получать скидки, но также принесла платформе проблемы: огромные потери активов и большое количество бесполезных фейковых пользователей. Электронная Почему коммерческая платформа ориентирована на черные и серые продукты? Электронная Каждая крупная акция на торговой платформе — это лучшая возможность для черных и серых товаров «заработать золото». В последние годы специализация Электронная Чтобы привлечь клиентов, особенно новых клиентов, коммерция-платформа запустила ряд маркетинговых мероприятий: купоны на скидку для новичков, купоны на полные скидки, денежные скидки за привлечение новых клиентов, помощь в переговорах и т. д. Стоимость маркетинга столь же высока, как и сотни миллионов юаней. Возьмем, к примеру, Double Eleven. Не так давно Динсян участвовал в бизнес-классе «Безопасность» в прямом эфире серии «Double Eleven Электронная». Double Eleven Электронная особо упоминается в «Анализ отраслевой безопасности бизнеса». коммерция Платформа Риски безопасности бизнеса. По поводу акции Double Eleven Электронная Маркетинговый цикл коммерческих платформ начнет соответствующие маркетинговые инвестиции с середины-конца октября. Всего двухместная 11Электронная Акция «Большая коммерция» продлится почти месяц, что также дает интернет-черным и серым продуктам достаточно времени для таргетинга каждого Электронная акция. Провести углубленное исследование правил деятельности и процессов деятельности коммерческой платформы, чтобы быть полностью готовым к последующим маркетинговым мошенничествам. Кроме того, что касается методов маркетинга, наблюдается тенденция увеличения скидок и диверсификации методов. Например, Tmall уделяет особое внимание высококачественному развитию, строит «низкоуглеродный Double 11», впервые создает зеленую площадку и выпускает купоны на зеленые покупки на сумму 100 миллионов юаней; группы с седовласыми волосами запустили Taobao Elderly Edition и открыли первое место для встреч пожилых людей. JD.com создал первую платформу Double 11, позволяющую не задерживаться допоздна, чтобы улучшить качество обслуживания потребителей. Они модернизировали различные политики защиты цен и гарантировали услуги обмена для защиты; права потребителей. Внедрить планы по экологическому, низкоуглеродному, сокращению бедности и сельскому хозяйству и т. д. Увеличение инвестиций в маркетинг означает, что у черной и серой отраслей появляется больше мотивации для проведения атак, потому что в случае успеха выгоды будут больше. Богатые маркетинговые методы означают, что у «черных» и «серых» продуктов есть больше способов и сценариев атаки. Поскольку один путь атаки терпит неудачу, вы можете выбрать другой путь атаки. Более того, новые маркетинговые методы часто имеют лазейки в бизнес-правилах из-за незрелого опыта предотвращения и контроля, что становится точкой прорыва для черных и серых атак. Взаимная конкуренция между различными платформами также привела к интенсификации такого рода маркетинговой деятельности, что, в свою очередь, породило индустрию регистрации спама и сформировало полную производственную цепочку с такими бандами, как скальперы, банды шерстяных банд и кодировщиков. платформы. Upstream: Продавцы карт и платформы приема кодов. Так называемая спам-регистрация заключается в покупке большого количества номеров мобильных телефонов и личной информации пользователей и после понимания правил платформы, использовании читерского оборудования (например, IP-адреса агента, группового контроля). программное обеспечение и т. д.) для автоматического проведения пакетной регистрации. Во всей цепочке черной интернет-индустрии регистрация партий осуществляется на среднем и верхнем уровнях отрасли. Его основная цель — предоставить отчеты о ряде незаконных действий в дальнейшем. Таким образом, групповые зарегистрированные учетные записи считаются одной из основных цепочек интересов, которые порождают и продвигают киберпреступность. В то же время большинство учетных записей, зарегистрированных в пакетном режиме, регистрируются с использованием анонимных черных онлайн-карт, что предоставляет соответствующим пользователям учетных записей удобные функции сокрытия их истинной личности и отслеживания источника субъекта контроля учетных записей, а также становится горячей точкой. для интернет-мошенничества, азартных игр и других сопутствующих преступлений. Необходимые инструменты. Upstream является сторонником информации и технологий, которые предоставляют большой объем идентификационной информации и необходимую техническую поддержку для пакетной регистрации. Продавцы карт и платформы приема кодов находятся на верхнем уровне. Midstream является эквайером, то есть дилером счетов. То есть субъект получает большое количество зарегистрированных учетных записей платформы, используя номер мобильного телефона и код подтверждения, полученные от дилера карт и платформы приема кода, а также с помощью программного обеспечения. программа, которая автоматически обращается к программе регистрации платформы. Нижестоящим является пользователь учетной записи. Преступник обычно приобретает учетную запись у дилера учетных записей для различных целей, таких как онлайн-мошенничество, публикация запрещенной информации и проведение сетевых атак. Центр бизнес-аналитики Dingxiang Defense Cloud отслеживает, что его вышестоящие дилеры держат десятки тысяч телефонных карт. Основными источниками черных карт являются: карты с настоящим именем, карты Интернета вещей, зарубежные карты и виртуальные карты. Карта настоящего имени. Карта настоящего имени в основном получается путем сбора большого количества идентификационной информации из Интернета посредством подброса учетных данных, троянских коней, фишинга и т. д., а также путем пакетной проверки операторами черных карт. Карты для мобильных телефонов за рубежом: карты для мобильных телефонов, приобретенные непосредственно из-за границы операторами черных карт. Эти карты не требуют аутентификации настоящего имени, имеют низкую стоимость и соответствуют интересам компаний, выпускающих черные карты. Карта IoT: услуга доступа к мобильной связи, предоставляемая операторами на основе сети общего пользования IoT для пользователей IoT. Три основных оператора используют свои собственные выделенные сегменты номеров для Интернета вещей, поддерживают базовые услуги связи, включая SMS, беспроводную передачу данных и голос, через выделенное сетевое оборудование, а также предоставляют пользователям независимое управление коммуникационными соединениями и управление терминалами, а также другие услуги интеллектуального соединения. Виртуальная карта: телефонная карта, предоставленная виртуальным оператором. Виртуальный оператор установил отношения сотрудничества с тремя традиционными операторами по определенному бизнесу. Они подобны агентам, заключающим контракты на использование части сети связи с тремя основными операторами China Mobile, China Unicom и China Telecom, а затем продающими услуги связи потребителям через свою собственную систему выставления счетов, учетную запись службы поддержки клиентов, маркетинг и система управления. Числа, начинающиеся с 170, которые мы часто видим, в основном являются виртуальными числами. Основные каналы получения черных карт дилерами можно условно разделить на два источника: один – получение карт от «инсайдеров» операторов. Перед сотрудниками оператора стоит задача открывать карту каждый месяц. Разделяя преимущества поровну, «инсайдер» оператора ежемесячно предоставляет поставщику карт тысячи карт. Эти двое достигли молчаливого сотрудничества и сформировали «беспроигрышный вариант». . Второй — найти посредника, чтобы поехать в деревню «тянуть людей». Когда появится спрос со стороны дилеров карточек, некоторые так называемые местные группы по продвижению коллективно «поедут в сельскую местность и войдут в деревни», используя имена трех основных операторов, чтобы участвовать в бесплатных мероприятиях по раздаче подарков по картам мобильных телефонов и получать бесплатные карты для мобильных телефонов стоимостью от 50 до 60 юаней. Карта для мобильного телефона на настоящее имя, которую можно использовать в обычном режиме. Midstream: После получения черной карты дилеры карт используют различные методы мошенничества для ведения счетов. Следующим шагом является использование методов мошенничества для ведения счетов. Существует три основных типа инструментов для мошенничества: Maochi Maochi — это устройство, которое может одновременно поддерживать несколько карт мобильного телефона. В зависимости от модели количество разъемов варьируется от 8 до 64. Через «Мао Пул» карты мобильных телефонов могут напрямую набирать номера и получать текстовые сообщения, в то время как вышестоящие дилеры карт зарабатывают деньги, продавая номера карт и принимая коды подтверждения. (Цена «Cat Pool» колеблется от 1800 юаней за единицу до 12 000 юаней за единицу.) Браузеры со сканером отпечатков пальцев обычно Электронная. Система контроля рисков коммерческого веб-сайта будет отслеживать информацию о зарегистрированных устройствах и перехватывать часто встречающиеся запросы на регистрацию, инициированные одним и тем же устройством. Продукты Black обычно избегают их с помощью браузеров с отпечатками пальцев. Браузер отпечатков пальцев может имитировать информацию об отпечатках программного и аппаратного обеспечения компьютеров и мобильных устройств, так что файлы cookie и локальное хранилище каждого файла браузера будут полностью изолированы, чтобы предотвратить привязку сетевых учетных записей из-за одних и тех же отпечатков пальцев браузера, тем самым обеспечивая пакетную регистрацию. не заблокирован. Инструмент автоматической регистрации 1) Управление группой устройств. Пакетная мобильная регистрация обычно реализуется посредством управления группой устройств, и для завершения системы группового управления используются реальные машины. Впервые небольшая банда использует систему группового контроля. Машины Android, стеллажи для демонстрации оборудования, системы группового управления и выделенные серверы промышленного уровня. Первые функции системы группового контроля были связаны с маркетингом WeChat и в основном обслуживали микробизнес. Предоставляет такие функции, как имитация позиционирования, встряхивание и пакетный импорт адресных книг для добавления большого количества друзей в WeChat, групповая отправка и т. д. для отправки сообщений. 2) Инструмент модификации оборудования — это техническое средство, позволяющее подделать информацию об устройстве путем перехвата функций системы. Android или iOS В устройстве предусмотрены различные интерфейсы для получения базовой информации об устройстве, такой как идентификатор устройства IMSI, IDFA/IDFV. Инструменты модификации могут перехватывать эти интерфейсы на системном уровне. Когда приложение вызывает эти интерфейсы для получения различных параметров устройства, все, что оно получает, — это данные, подделанные инструментом модификации. 3) После того, как регистрационная машина имеет большое количество номеров мобильных телефонов, в дополнение к регистрации партий с помощью оборудования группового контроля, черные продукты также могут проводить регистрацию партий с помощью профессионального программного обеспечения для регистрации. В процессе регистрации можно легко автоматически переключать IP-адреса, что снижает количество отказов. Downstream: использование учетных записей для проведения сетевых атак. После освоения правил платформы нижестоящие пользователи могут использовать подготовленные учетные записи для участия в флеш-продажах и пакетном захвате купонов с помощью симуляторов, группового контроля и другого мошеннического программного обеспечения, а затем продавать полученные продукты и скидки. во флэш-распродаже купоны перепродаются и обналичиваются через подержанные платформы. Способы вывода денег далее подразделяются на три типа: продажа черных карт и услуги получения кода. Легко найти большое количество сервисов, связанных с продажей номеров мобильных телефонов, через социальное программное обеспечение, такое как группы QQ. После того, как черные и серые продукты получат номера мобильных телефонов незаконным путем, они будут продавать их оптом через Интернет, а также продавать их с помощью службы получения номеров. При регистрации и входе в систему с помощью платформы приема кода вам необходимо заплатить цену от 0,1 до 3 юаней за каждый полученный код подтверждения по SMS. 2. Продажа готовых аккаунтов. Для пользователей, у которых нет инструментов регистрации, Heihuishan также предоставляет услуги по продаже готовых аккаунтов. Для учетных записей на разных платформах цены будут четко обозначены после предварительного ведения учетных записей. Большое количество этих аккаунтов не было зарегистрировано партиями через чёрные и серые продукты, а было получено путём кражи аккаунтов, что представляет собой большой риск. 3. Некоторые из нелегальных продуктов, собранных на платформе, регистрируются партиями, участвуют в флэш-продажах, купонах и других мероприятиях крупных платформ электронной коммерции посредством сбора шерсти, а затем монетизируются посредством продаж подержанных платформ. Компания Dingxiang Prevention and Control рекомендует, чтобы в случае методов массового мошенничества при регистрации Аналитический центр безопасности бизнеса Dingxiang Defense Cloud рекомендовал предотвращение и контроль со стороны терминала, клиента, безопасности передачи данных и бизнеса. Мониторинг среды риска терминала направлен на мошенническое программное обеспечение для пакетной регистрации. Клиент может интегрировать SDK безопасности для регулярного обнаружения рабочей среды приложения. Он также может обнаруживать такие риски, как внедрение кода, перехватчики, эмуляторы, облачные телефоны, root и джейлбрейк. . Для эффективного наблюдения и перехвата. Защита безопасности клиента Для приложений и веб-страниц платформ электронной коммерции можно развернуть защиту от обфускации H5 и усиление безопасности терминала соответственно для обеспечения безопасности клиента. Защита безопасности передачи данных Продукты Black могут попытаться подделать данные сообщения в процессе передачи делового общения. Путем шифрования канала связи можно предотвратить подделку и мошенническое использование данных модуля обнаружения безопасности терминала. Предотвращение и контроль политики безопасности бизнеса. Учитывая характеристики риска, связанные с поведением пакетной регистрации, запросы из сценариев регистрации электронной коммерции могут быть подключены к системе управления рисками безопасности бизнеса. Информация об отпечатках пальцев устройства и данные о поведении пользователя, собранные терминалом, передаются в систему управления рисками. Путем настройки соответствующих стратегий предотвращения и контроля безопасности в системе управления рисками можно эффективно идентифицировать и перехватывать риски. Предложения по аспектам контроля рисков Ниже приведены общие аспекты контроля рисков: 1) Обнаружение окружающей среды терминала оборудования. Определяет, является ли отпечаток устройства клиента (или браузера) законным.,Есть ли какие-либо риски, такие как инъекция, крючок, симулятор и т. д. Обычно большинство программ пакетного мошенничества имеют вышеуказанные характеристики риска. 2) Обнаружение поведения. Реализуйте контроль политики на основе поведения устройства. Высокочастотная регистрация для одного и того же устройства,Отслеживайте такое поведение, как многократное переключение нескольких номеров мобильных телефонов для регистрации на одном устройстве. 3) Ведение базы данных списка. Статистика, основанная на исторических данных по контролю рисков,Отмечать аккаунты с ненормальным поведением,Осадите в соответствующую библиотеку списков. Проведение ключевых исследований в ходе последующей маркетинговой деятельности. 4) Службы внешних данных. Рассмотрите возможность подключения к службам передачи данных, таким как оценка рисков номеров мобильных телефонов, база данных рисков IP и обнаружение электронной почты агентов.,Эффективно выявлять и перехватывать риски. 5) Модель алгоритма. После того, как будет накоплено определенное количество онлайн-данных,,С помощью данных о контроле рисков и данных о деловой активности,Смоделируйте сценарий, в котором пользователь размещает заказ.,Результаты модели могут быть использованы непосредственно в стратегиях контроля рисков. Рекомендации по утилизации 1) Тихий мониторинг данных не передает результаты пользователю немедленно в режиме реального времени после выявления риска.,Осадки собираются равномерно на заднем плане.,И провести маркировку пользователей. Ограничьте активность на таких аккаунтах в последующих маркетинговых кампаниях. 2) Обратная связь в режиме реального времени для перехвата запросов, идентифицированных как риски, в режиме реального времени.,Прямая обратная связь при неудачной регистрации и т. д. Портфель продуктов для предотвращения и контроля включает отпечаток устройства + механизм принятия решений: отпечаток устройства может в конечном итоге идентифицировать риски,Например, инъекция, крючок, тренажер и т. д.,Используется с механизмами принятия решений,Риски можно обнаружить и устранить в режиме реального времени. Осведомленность о безопасности бизнеса (мобильная версия): Осведомленность о безопасности позволяет выявлять и обнаруживать мобильные риски.,Не только покрывает риск обнаружения продукта по отпечатку пальца устройства,И никакой механизм принятия решений не нужен,С мобильными рисками можно бороться напрямую,Но отличие от комбинации «отпечаток устройства + механизм принятия решений» заключается в том, что восприятие безопасности не может использовать бизнес-поля.,Предотвращайте и контролируйте риски только на уровне мобильных устройств.

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

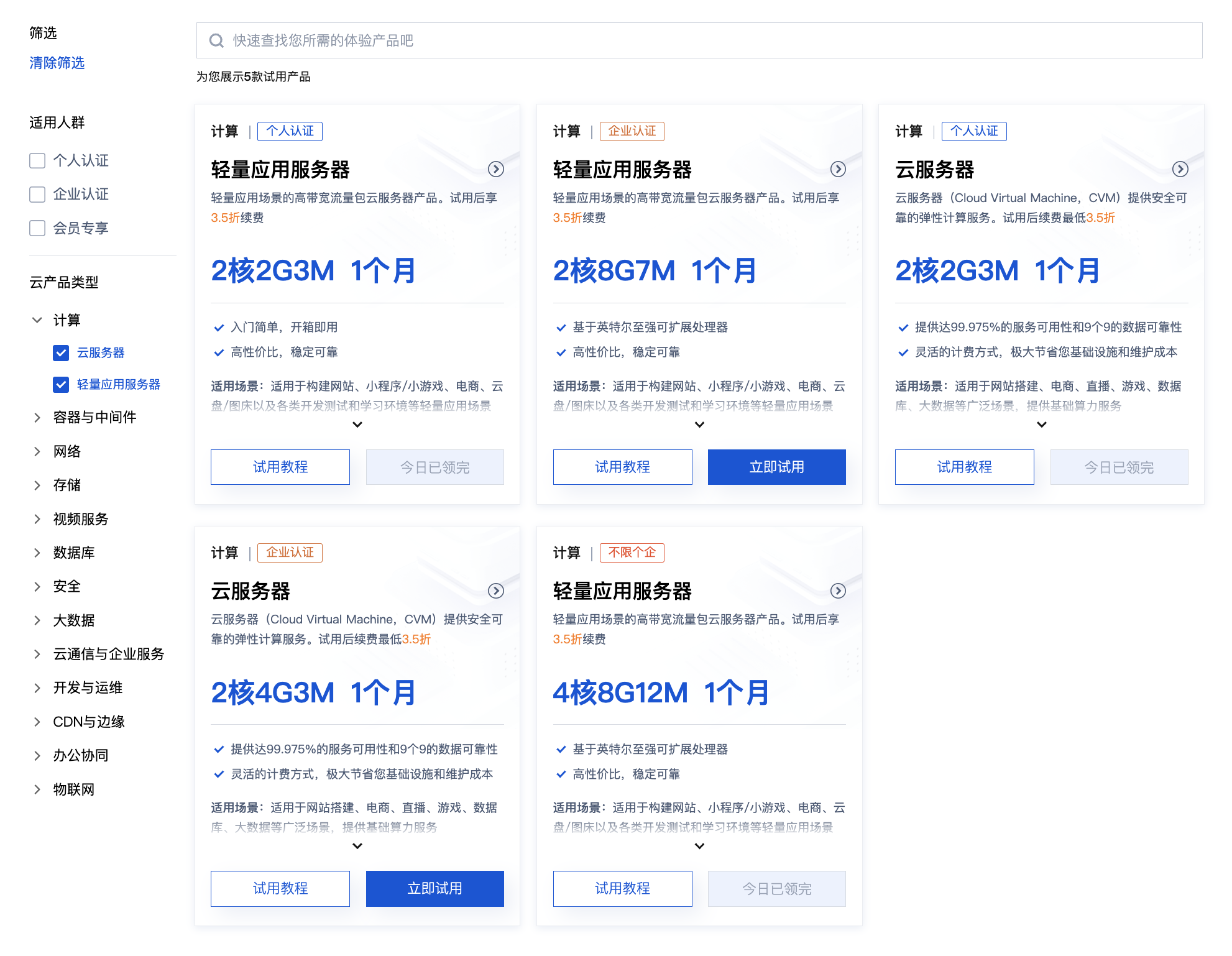

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

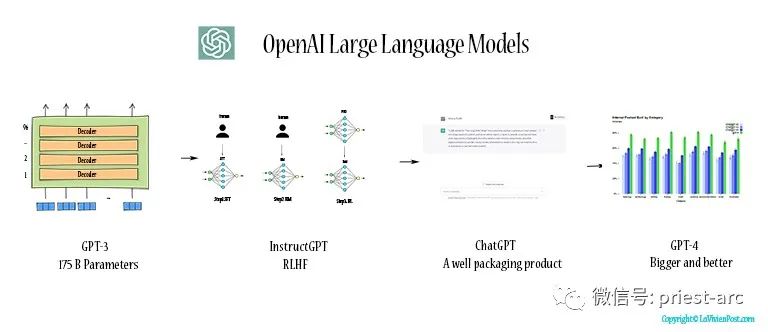

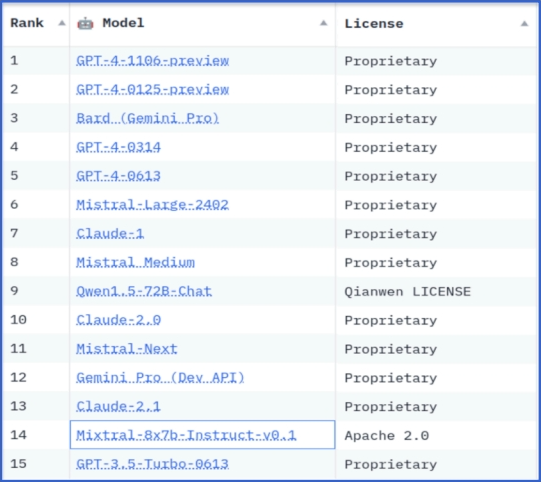

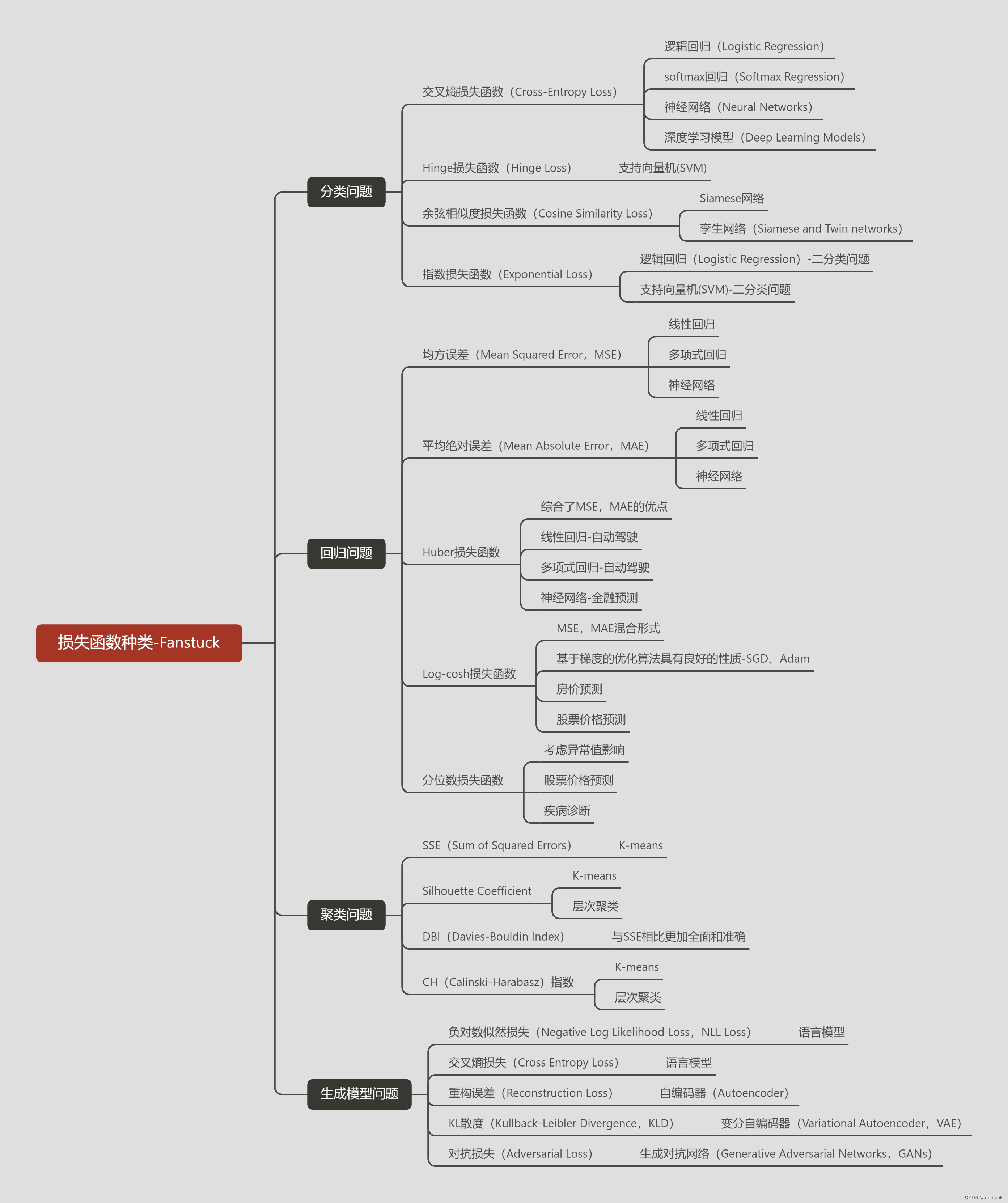

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

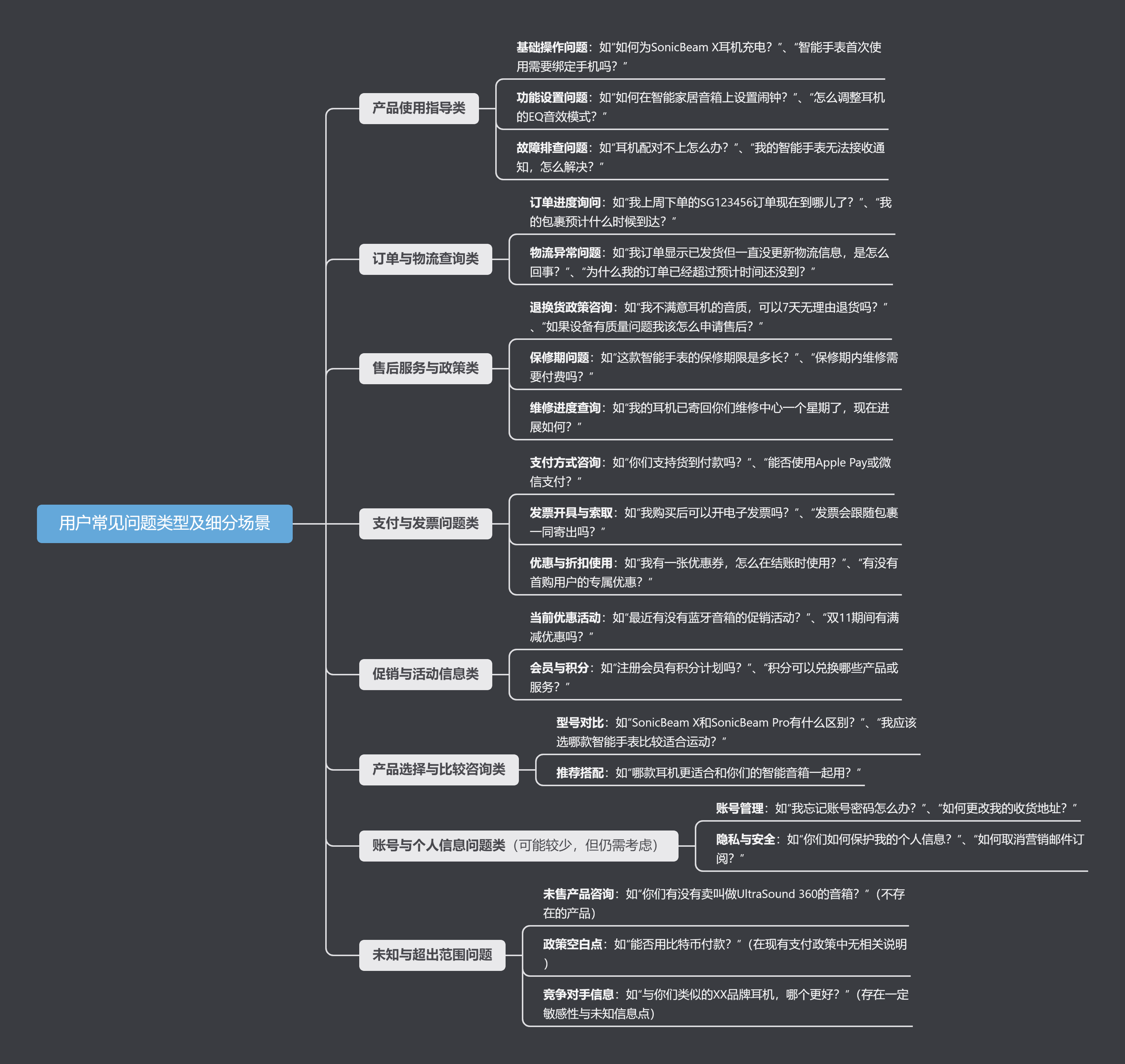

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

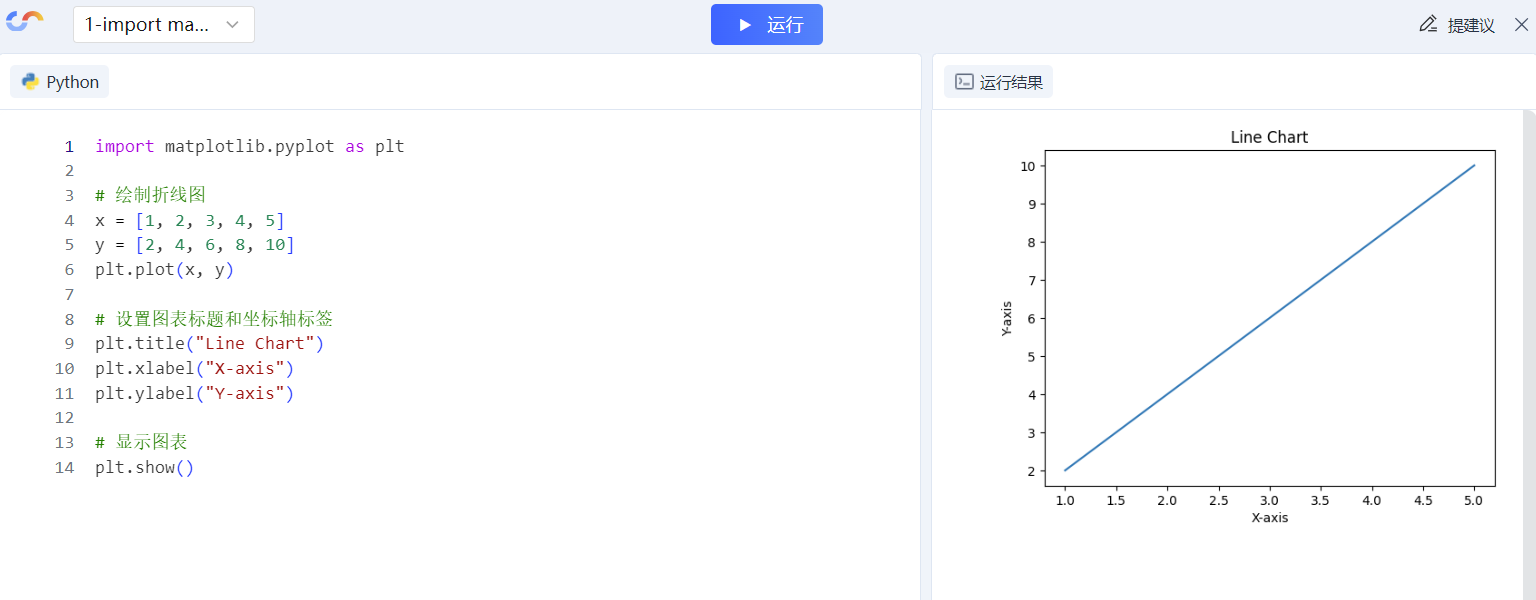

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.