Точка зрения | Мысли об управлении данными и управлении безопасностью данных

После многих лет развития большие данные нашли широкое применение в различных бизнес-сценариях. Они играют важную роль в улучшении бизнес-целей предприятий и содействии принятию бизнес-решений, а также в содействии экономическому развитию, оптимизации проектов жизнеобеспечения людей и предоставлении удобных жизненных услуг. через приложения больших данных. В частности, Четвертый Пленум ЦК КПК 19-го созыва беспрецедентно использовал «данные» как новый фактор производства для участия в распределении доходов. На какое-то время различные руководящие ведомства, университеты, научно-исследовательские и консультационные учреждения, а также промышленные предприятия начали. изучать и практиковать цифровую трансформацию и эффективное использование данных. Благодаря эффективному использованию данных цифровая трансформация и ускоренное цифровое развитие стали консенсусом всего общества.

управление В качестве основной работы и первого шага данные высоко ценятся. подтверждение владения данными, качество данных, трансграничное обращение данных, открытость и обмен данными, транзакция данных, Безопасность данных Подожди, как это сделать хорошо управление даннымиработа становитсячисло Новый вызов культурной трансформации。Конечная цель управления данными — повысить ценность данных. Управление данными очень необходимо и является основой для реализации цифровых стратегий предприятий.,Это управляемая система,включая организации、система、процесс、инструмент.

Управление данными

Управление данными — это набор управленческих действий, включающих использование данных в организации, включая планирование, мониторинг и реализацию управления данными. Инициированный и поддерживаемый отделом управления корпоративными данными, это серия политик и процедур по разработке и внедрению бизнес-приложений и технического управления данными в рамках всего предприятия.

Определение, данное Международным институтом управления данными (DGI): Управление данными — это система, которая реализует разделение прав и обязанностей по принятию решений посредством ряда связанных с информацией процессов, которые выполняются в соответствии с консенсусной моделью, которая описывает, кто (Кто ) может предпринять какое действие (Что) на основании какой информации, в какое время (Когда) и при обстоятельствах (Где), каким методом (Как). В национальном стандарте GB/T 34960.5-2018 «Управление услугами информационных технологий, часть 5: Спецификации управления данными» ясно, что управление данными — это совокупность соответствующих действий по контролю, производительности и управлению рисками в ресурсах данных и их применении.

Под управлением обычно понимают процесс руководства и управления высокого уровня для управления организацией предприятия, позволяющий установить систематические и систематические принципы принятия решений, руководства и контроля. Фактически, на практике многие люди понимают управление данными в узком смысле и часто трактуют его. это то же самое, что и управление данными.

управление включено как в Руководство DAMAданныеуправление Свода знаний, так и в DCMM. даннымисодержание。интернациональностьданныеуправлятьассоциация(DAMA)определение дано:Управление данными — это совокупность действий, которые осуществляют власть и контроль над управляемыми активами данных. Он является основой всех типов данныхуправления и направляет выполнение всех функций данныхуправления.существовать《GB/T 36073-2018 В модели оценки зрелости возможностей управления данными (DCMM) возможности управления данными определяются как: способность организаций и учреждений управлять данными и применять их. Области его возможностей включают стратегию данных, управление данными, архитектуру данных, применение данных, безопасность данных, качество данных, стандарты данных и жизненный цикл данных. С точки зрения этих восьми областей компетенции они аналогичны инструментам, необходимым для управления данными. Поэтому на определенном уровне мы можем использовать DCMM в качестве стандарта для выполнения работы по управлению данными или согласиться с DCMM в качестве руководства. для управления данными на этом этапе, не углубляясь в данные.

В «Отчете об исследовании карты инструментов управления данными» описывается, что цель управления данными состоит в повышении ценности данных и является основой для продвижения стратегической реализации организаций. Он состоит из системы управления и технической системы, включая организацию, систему. , процесс, технология и вспомогательные инструменты.

Каковы три цели управления данными?

При цифровой трансформации управление данными должно достичь следующих трех целей только с точки зрения ведения бизнеса и использования связанных с ним данных (независимо от внутренних операционных данных предприятия):

- “число”:число Преобразование должно быть сделано хорошо,Автоматизация сбора данных,Структурированное хранилище данных,Заявка на получение данных находится онлайн. Предпосылка состоит в том, чтобы иметь полную информационную основу для строительства.,Имеет возможность сбора данных.

- “Математика”:Математика Трансформация – этоданныеразумный,Цель больших данных — найти маленькие данные, которым небезразлична,ключданные,Не для сбора данных,Нужно сдать экзамен по данным научного майнинга,Включая алгоритмы, Анализ модели、ИИ…

- “Казудзи”:Казудзи Изменениечислоуправление В сочетании с бизнес-сценариями иуправлять Реализация и эффективность элементов,Принятие решений на основе отраслевых и бизнес-сценариев управление,Оптимизировать структуру,Улучшите результаты.

Управление безопасностью данных

Структура управления безопасностью данных, предложенная Gartner, предполагает, что управление безопасностью данных не может быть просто набором продуктовых решений, интегрирующих различные инструменты безопасности данных, а должно проходить через всю организационную структуру сверху донизу, охватывая всех сотрудников организации, и Формирование организационной структуры для всех сотрудников. Согласование целей управления безопасностью данных и принятие соответствующих управленческих и технических мер для эффективной защиты полного жизненного цикла организационных данных.

Структура управления безопасностью данных Microsoft DGPC предполагает, что управление безопасностью данных должно вращаться вокруг трех основных областей: людей, процессов и технологий, а также работать совместно с существующей структурой безопасности (как правило, это интеграция существующих систем управления безопасностью) для достижения конфиденциальности, конфиденциальности и конфиденциальности. Соответствующие цели управления безопасностью.

Модель зрелости возможностей обеспечения безопасности данных предполагает, что «организации должны уделять внимание потоку данных, расширять перспективу с самих данных на различные этапы их жизненного цикла и использовать набор моделей, ориентированных на данные, построенных вокруг всего жизненного цикла данных». чтобы направлять его, постоянно совершенствовать и соответствующим образом оценивать его возможности по обеспечению безопасности данных».

общий,Управление безопасностью Основное значение данных включает формирование стратегической перспективы, которая проходит через всю организационную структуру сверху донизу. безопасностью Консенсус по целям в области данных,сосредоточиться наданные управляют всем жизненным циклом безопасности, уделяют внимание как управленческим, так и техническим мерам и способны корректировать управление на основе динамических изменений ситуации с безопасностью, тенденций технологического развития и эволюции и т. д. безопасностью Система данных постоянно оптимизируется. Организация в планировании и проведении Управление безопасностью данных При работе необходимо следить за Управлением безопасностью данныхосновная концепция,от Безопасность стратегия данных, механизм управления и технические средства для построения Управления во многих аспектах безопасностью данныхспособность。(Безопасность данных Compound control и Time White Paper)

Различия

→Различные точки зрения

- управление даннымиперспектива:

Управление данными означает использование данных для развития бизнеса и повышения ценности предприятия. Степень интеллекта в управлении данными определяет ускорение цифровой трансформации предприятия. Ресурсы данных зависят от управления данными, и проблема активов корпоративных данных в конечном итоге представляет собой проблему «острова данных», вызванную отсутствием унифицированной организации, системы и управления процессами, а также контроля внешних данных на предприятии.

Сфера управления данными является более всеобъемлющей, например, какие данные существуют, где они распространяются, можно ли к ним получить доступ, кто их использует, как их понимать, как управляются данные, безопасны ли они и что ценность/затраты/выгода есть.

Управление данными по сути является требованием цифрового бизнеса.

- Управление безопасностью данныхперспектива:

Gartner предположила, что управление безопасностью данных — это не просто набор продуктовых решений, использующих комбинацию инструментов, а полная цепочка от уровня принятия решений до технического уровня, от систем управления до поддержки инструментов и по всей организационной структуре сверху вниз. до дна. На всех уровнях внутри организации должен быть консенсус относительно целей и задач управления безопасностью данных, чтобы гарантировать принятие разумных и соответствующих мер для защиты информационных ресурсов наиболее эффективным способом.

→Результаты разные

Результатом после завершения управления данными является завершение обучения модели данных, результаты принятия решений по данным или новые направления корректировки бизнеса, что обычно требует трансформации или корректировки бизнес-системы.

Результатом после завершения управления безопасностью данных обычно является выбор различных технических продуктов и механизмов процессов для обеспечения защиты пула данных в рамках одной и той же политики безопасности данных.

→ другой фокус

- управление данными:

Сосредоточьтесь на организации самих данных, качестве, спецификациях, процессах и системах в таких сценариях, как использование и передача, поддержка бизнеса и т. д.

- Управление безопасностью данных:

Сосредоточив внимание на обеспечении безопасности доступности, целостности и конфиденциальности данных на протяжении всего жизненного цикла, начиная с бизнес-атрибутов данных, иерархической классификации данных в качестве ядра и места хранения данных в качестве ядра, создается система архитектуры безопасности, ориентированная на данные.

→Выход отличается

Основными результатами управления данными являются системы, правила управления, спецификации, стандарты управления, системы индикаторов данных и т. д.

Результаты управления безопасностью данных включают в себя классификацию данных, спецификации использования безопасности, визуализацию данных, требования к мониторингу и обнаружению и т. д., и, в конечном итоге, то, как использовать технические средства для содействия реализации организации персонала и процессов.

Таким образом, можно видеть, что управление данными — это серия действий по управлению предприятиями по разработке и применению ресурсов данных для реализации стратегий цифровой трансформации и повышения ценности использования данных с упором на эффективное использование данных. Управление безопасностью данных — это процесс управления данными. Это необходимый этап управления данными в ходе цифровой трансформации предприятий. Вопрос о том, может ли управление безопасностью данных быть реализовано независимо, еще предстоит подробно обсудить. безопасность данных. Серия «Управление и техническая поддержка» представляет собой сборник приложений для данных, бизнеса, безопасности, технологий и управления в области защиты данных.

Пять важных идей для реализации

Методологии разные, но на практике общие моменты между управлением данными и управлением безопасностью данных заключаются в следующем:

- Межрегиональное сотрудничество:управление данными Рассматривается как нечто большее, чем просто технологический проект,управление План необходимо гибко корректировать и согласовывать между различными ведомствами.,Необходимость вовлечения организационной политики компании исистемапроцесс、технические меры、Платформа инструментов и другой контент.

- Деловой консенсус:Нельзя пренебрегать эффективной коммуникацией с руководством и бизнесом.,Нажмите снизу вверх управление В то же время необходимо достичь согласованной цели на бизнес-уровне и включить в управление соответствующие заинтересованные стороны, связанные с данными. даннымипроцесс。управление данные были созданы для улучшения потребностей бизнеса или открытия данных, а Управление безопасностью данные предназначены для лучшей защиты управления даннымииз Безопасность方针из有效落地и Безопасность目标из实现。существовать推进过程中,Все это может включать в себя трансформацию бизнес-систем, изменение процесса обработки данных и т. д.,Ему даже необходимо удовлетворить потребности рынка в соблюдении законодательства.

- Соответствие данных:данные合规是不可逾越из红线,Не обращайте внимания на различные законы, постановления и постановления.,проиграет Безопасность данные защищают прозрачность и общественное доверие на протяжении всего процесса управления. данные или действующий бизнес в невыгодном положении с риском несоблюдения требований.

- Инфраструктура:需要足够из底层技术способность支撑,Идеальной информационной конструкции не существует.,Давайте не будем о практике трансформации и трансформации.,Требует большого количества базовых технических навыков,ИТ-инфраструктура, промежуточная платформа данных, разработка данных, миграция облачного бизнеса, преобразование чисел и т. д.,Отсутствует адекватная подготовка к базовым способностям и технологиям управления.,стратегию управления данными будет трудно продвигать,Поставьте команду в пассивную позицию.

- Системная интеграция:управление даннымии Безопасность данных требует поддержки со стороны организационного персонала, управления системой и инструментами технической платформы, а также управления безопасностью данных Восстановить комплект невозможно.Безопасностьсистема,На ранней стадии строительства нет дополнительных ресурсов для построения еще одной системы данныхуправления (организации/персонала/системы).,Необходимо включить в существующую систему управления.,С помощью оригинального управления процессом,Учитесь друг у друга и интегрируйтесь,Например, организационная структура、Безопасностьобучение、управлятьпроцесс。

Концепция управления безопасностью данных требует, во-первых, создания организационной структуры для управления безопасностью данных, чтобы гарантировать, что работа по управлению безопасностью данных может быть действительно реализована внутри организации, во-вторых, составление стратегических документов и ряда документов по реализации управления безопасностью данных; серия технологий безопасности данных поддерживает систему в решении задач и обеспечивает эффективное выполнение правил управления безопасностью данных.

Лучший путь реализации — управление В рамках данных плана строительства одновременно осуществляется планирование и реализация строительства. безопасностью данных。существовать现阶段多数中小Корпоративный дата-центрилиуправление данные все еще находятся в стадии разработки, согласно данным управления данные имеют другой фокус, в управлении реализация процесса обработки данных безопасностью данные имеют разные пропорции или этапы и даже не включают Управление безопасностью данных。

Управление безопасностью данных Помимо организацииуправлятьипроцесс机制层面из设置,Дополнительные зависимостиПлатформа управления безопасностью系统или落地технические меры,Охватывает управление API, резервное копирование хранилища данных, шифрование и дешифрование данных, защиту от утечки данных, аутентификацию личности и контроль доступа, числовые водяные знаки, вычисления конфиденциальности, десенсибилизацию данных, аудит поведения операций с данными, удаление данных и другие технологии безопасности.,Опираясь на одну технологию, можно решить только одну проблему или ее часть.,Поэтому создание и внедрение Управления безопасности данных,Опираясь в определенной степени на разнообразный и зрелый технологический портфель,Постоянно создавайте комплексные решения.

→Безопасность данных и сетевая безопасность

Обсуждение вопросов разработки, использования и защиты данных в Законе о безопасности данных доказывает, что безопасность данных так же важна, как и использование данных. Развитие бизнеса и безопасность неразрывно связаны между собой. Основой безопасности данных является безопасность и соблюдение требований. Основой традиционной сетевой безопасности (не кибербезопасности) является обеспечение безопасности базовых сетей и хранимых данных.

- Перспективы противоречивы,сеть Безопасность,Обеспечить доступность основных сетей связи и критической информационной инфраструктуры.,Целью является обеспечение непрерывности бизнеса и эффективная защита от внешних атак. данных направлен на бизнес и безопасность использования данных.

- Объекты несовместимы,Защита сети в основном направлена на предотвращение внешних сетевых атак или вторжений, а безопасность данных — на данные.

- Строительные центры непоследовательны,Безопасность Построение данных фокусируется на обеспечении каждого этапа жизненного цикла, а традиционная сеть «Безопасность» фокусируется на защите от атак.

Проблемы, с которыми сталкивается управление безопасностью данных

Отсутствие практического опыта работы в отрасли.

Лишь некоторые ведущие компании на раннем этапе сделали крупные инвестиции в управление данными или управление безопасностью данных, что требует большого количества профессиональных талантов и инвестиций. Однако многие малые и средние предприятия не могут учиться на моделях крупных компаний. В отличие от построения сетевой безопасности, построение управления безопасностью данных в большей степени взаимодействует с бизнес-операциями и управлением данными (разработка и использование данных) и предполагает более широкий охват. Трудно скопировать отраслевой опыт для его стандартизации и требует больше работы. Для его реализации необходимы исследования для адаптации к местным факторам окружающей среды.

Рыночное решение имеет ограниченную зрелость и требует дополнительных нетехнических инвестиций.

Пользователями традиционных продуктов сетевой безопасности являются сотрудники службы безопасности, а эксплуатация и обслуживание отделены от бизнеса; безопасность данных и бизнес тесно связаны между собой, а внедрение рыночно-ориентированных продуктов безопасности данных требует поддержки бизнес-направлений (технических, не связанных с исследованиями и разработками). персонал), требуется поддержка отдела управления данными (многие платформы или приложения для управления большими данными в основном представляют собой программное обеспечение с открытым исходным кодом и не имеют никаких атрибутов безопасности, которые следует учитывать).

Рыночные решения используют только одну технологию и не могут охватить все аспекты управления безопасностью корпоративных данных. По сравнению с сетевой безопасностью, управление безопасностью данных требует понимания отраслевой бизнес-логики.

Требования безопасности исходят из разных источников, что приводит к увеличению затрат на связь.

Традиционные потребности в безопасности связаны с внутренним контролем, соблюдением требований и развитием бизнеса, и эти потребности можно относительно четко передать в отдел безопасности.

Например, в отношении безопасности данных при управлении данными бизнес-направление выдвигает требования отделу управления данными, а отдел управления данными проводит анализ и разработку данных, а также выдает приложениям данных верхнего уровня ни одна из сторон не имеет четкого представления об источнике данных. требования безопасности, и отделу безопасности приходится полагаться на третью сторону. Отслеживать весь процесс с точки зрения обнаружения и реализации требований безопасности.

Как обеспечить соответствие данных сложно внедрить и внедрить

Традиционные ИТ-аудиты часто инициируются отделом контроля рисков или аудитом на основе внешних нормативных требований или групповых правил и положений, разрабатываются инструменты сценариев проверки, организуется персонал для проведения аудитов, а также таких проблем, связанных с рисками, как лазейки в средствах управления безопасностью и другие проблемы. -реализация политик безопасности обнаружена; в то время как данные В качестве новой области безопасности добавлена защита конфиденциальности сотрудников, защита личной информации и безопасность внешних данных. Полное соответствие и другой контент, а также новые меры контроля безопасности данных (предотвращение утечек, контроль поведения, десенсибилизация, водяные знаки) могут не быть включены в системный процесс, либо спецификации системы безопасности данных еще не завершены, либо цели защиты безопасности каждого этапа жизненного цикла данных может не быть. Непонимание этого приведет к тому, что отдел аудита не будет иметь достаточно опытного персонала и инструментов проверки для выполнения работ по аудиту безопасности данных.

※Эта статья представляет собой всего лишь несколько слов, не тщательно составленных и не продуманных. Она используется только в качестве ссылки для заметок. Пожалуйста, простите меня за любые недостатки.

Замечательная рекомендация

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

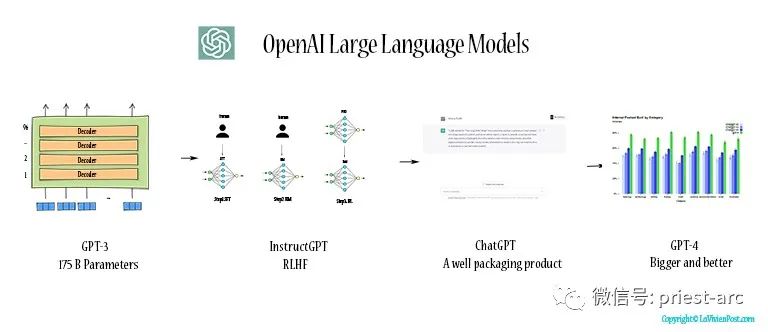

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

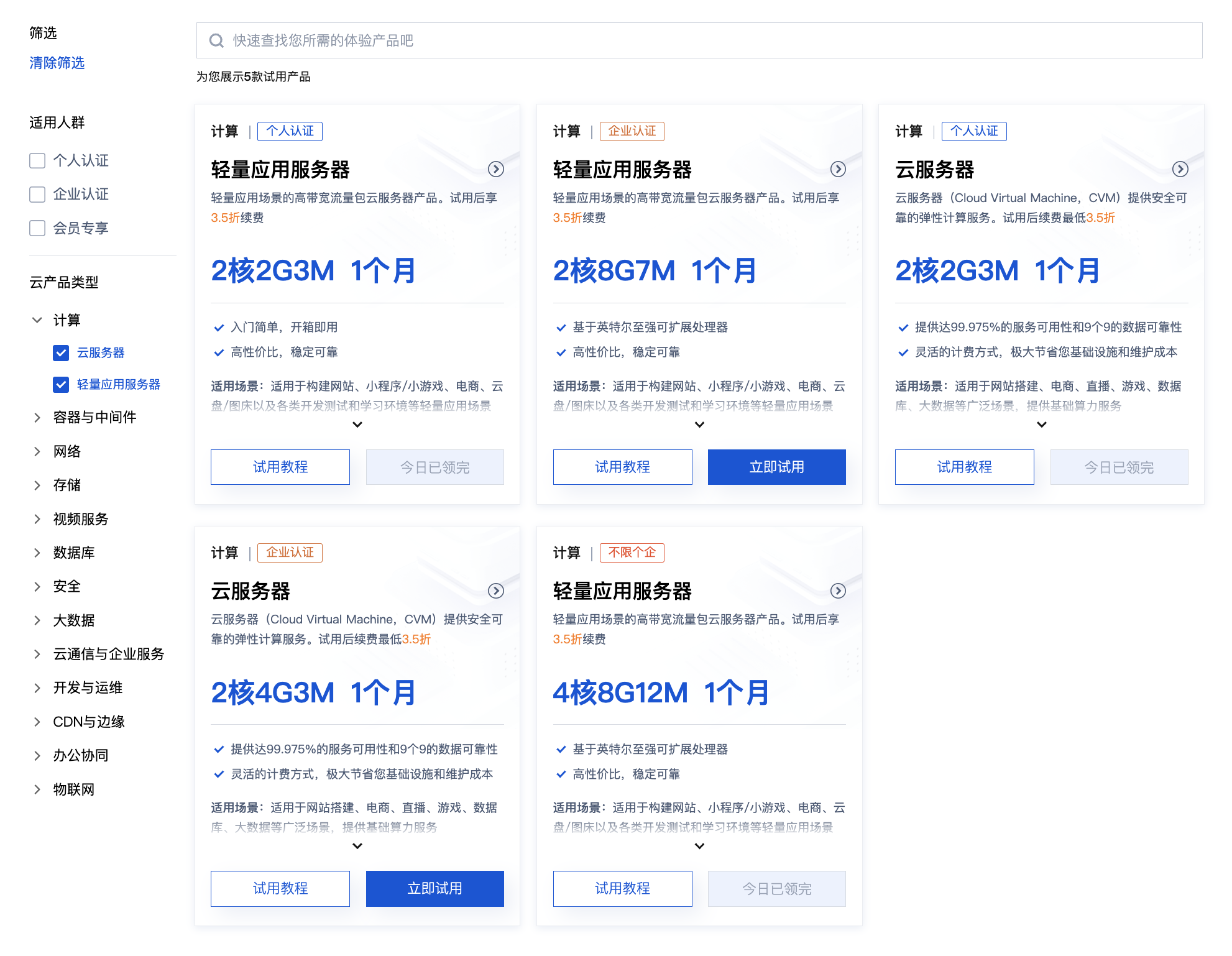

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

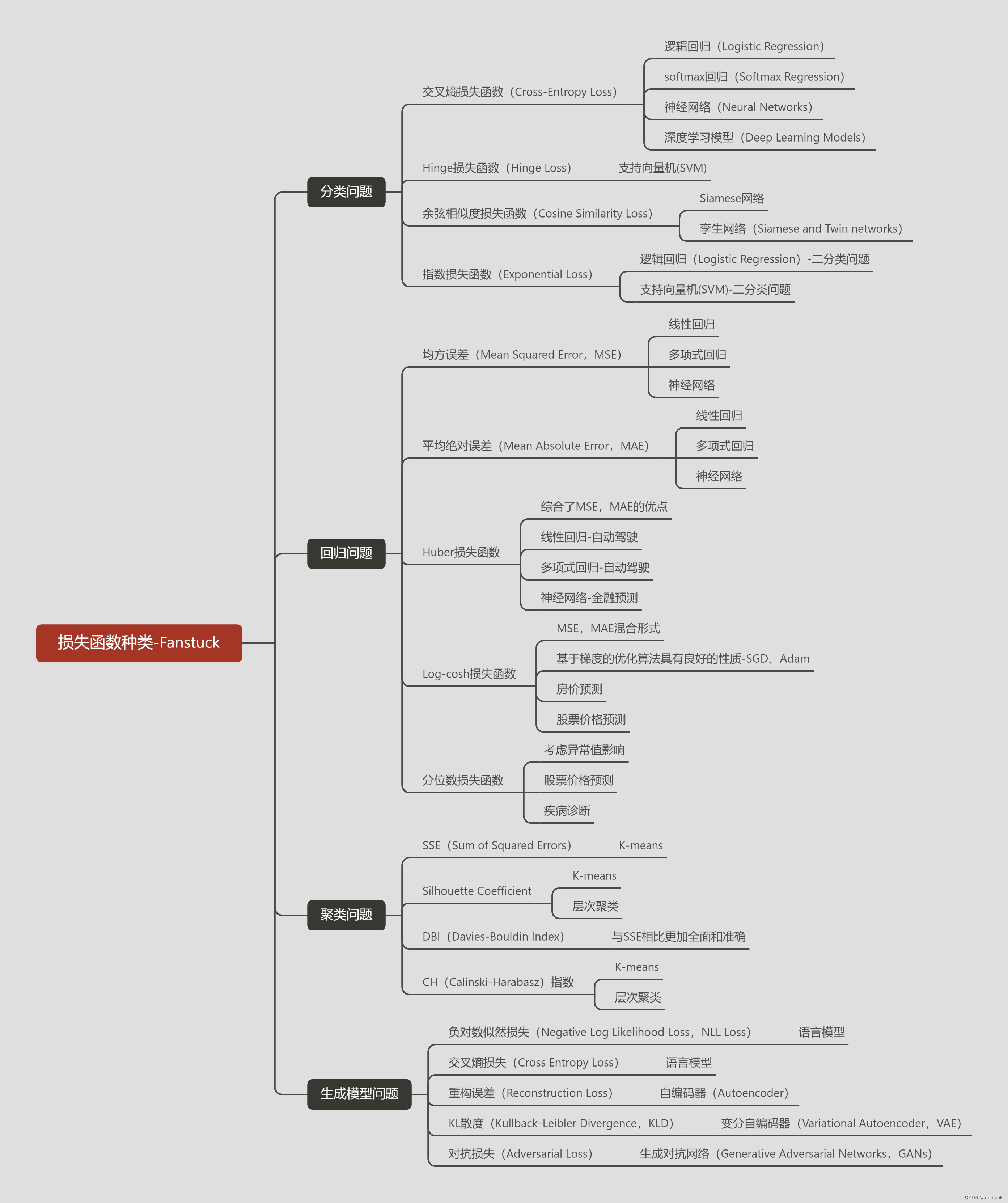

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

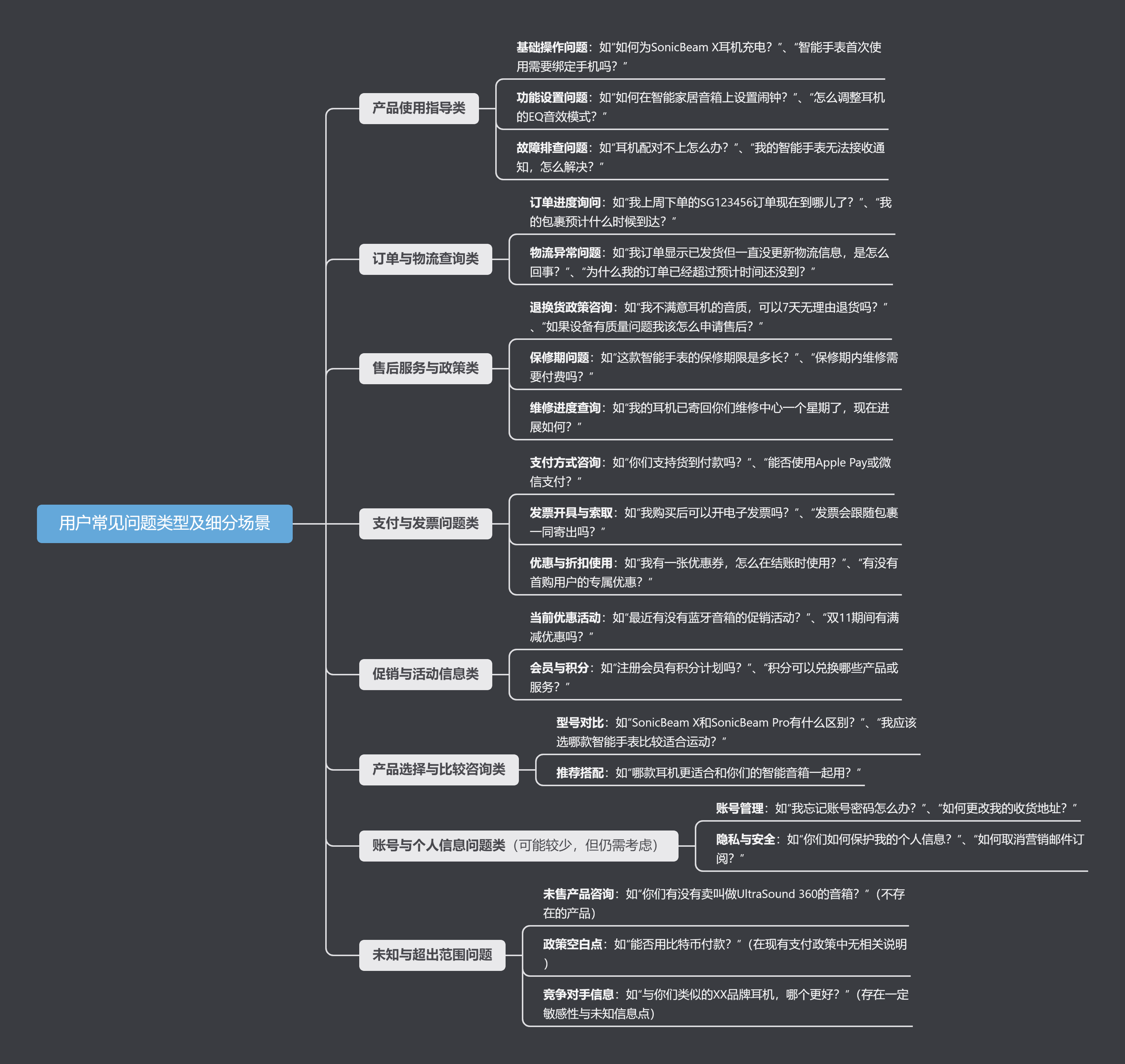

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

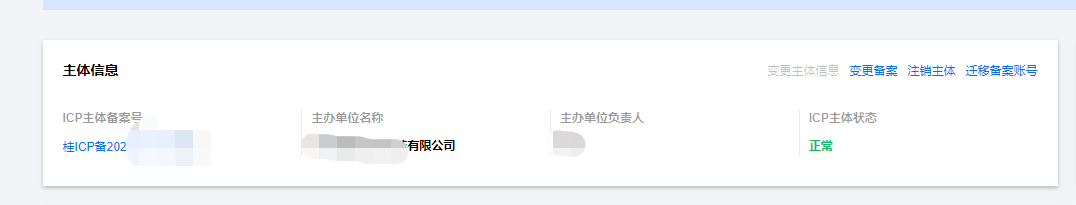

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

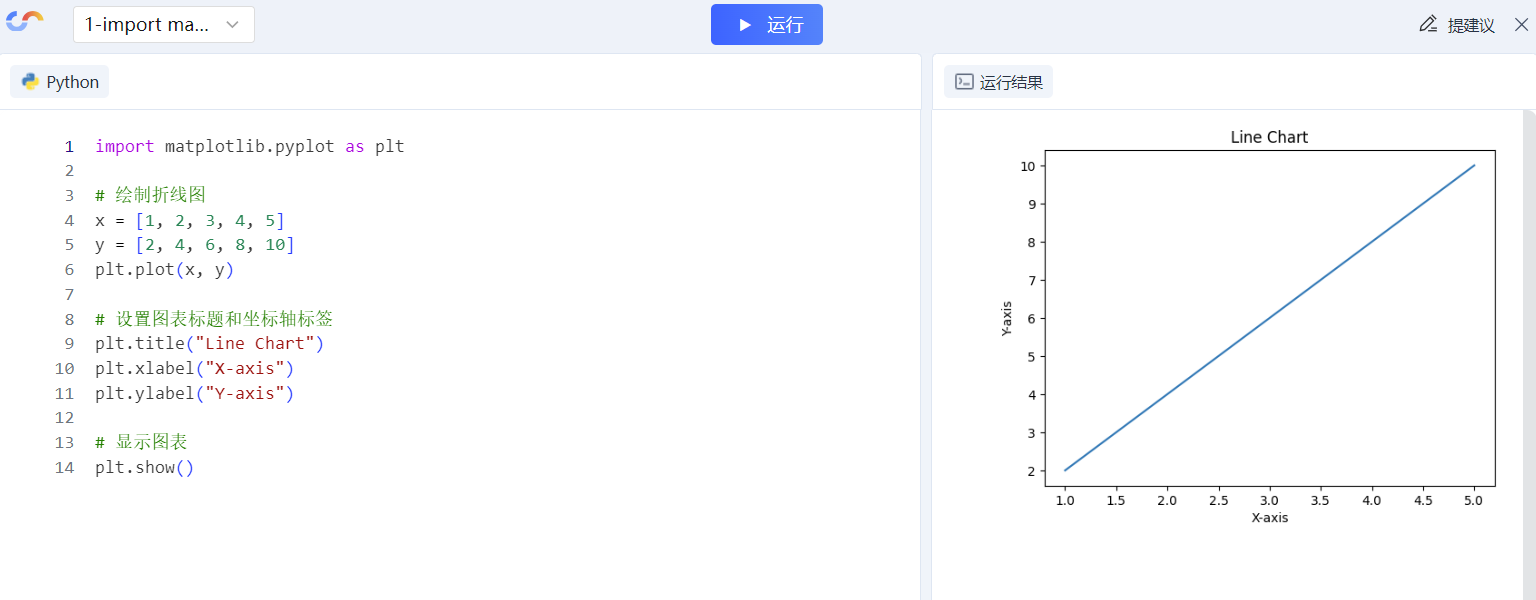

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

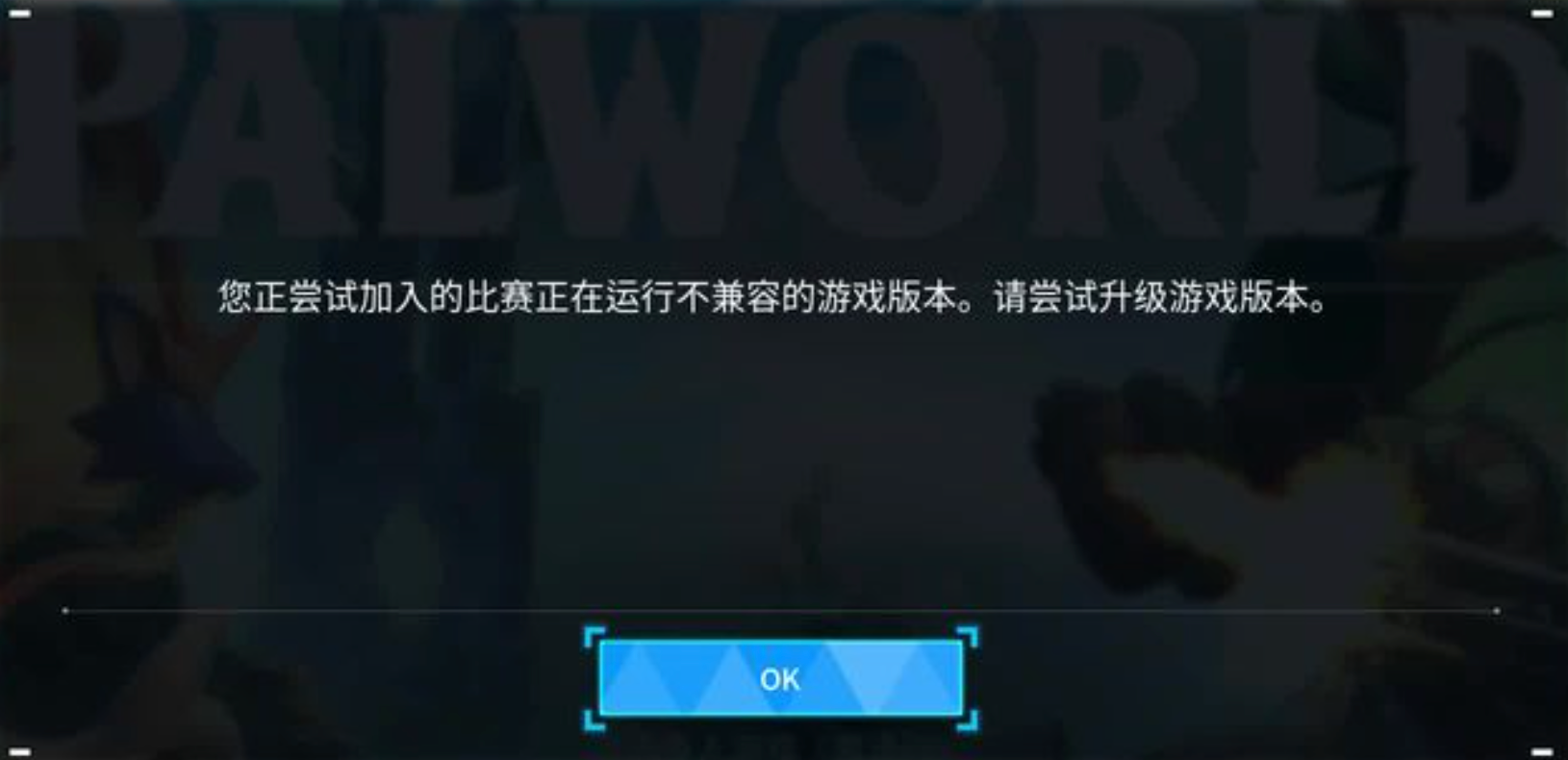

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

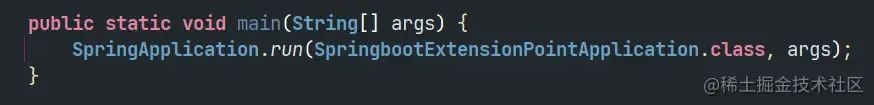

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.