Star Tower Chain: страж конфиденциальности в интеллектуальных вычислениях

В обширной вселенной интеллектуального вычислительного майнинга Star Tower Chain действует как молчаливый ангел-хранитель, защищающий конфиденциальность пользователей.

С быстрым развитием интеллектуальных технологий ценность данных становится все более заметной, но они также создают больше рисков для конфиденциальности. В этот критический момент Star Tower Chain стала хранителем сердец пользователей благодаря своим превосходным возможностям защиты конфиденциальности.

Star Tower Chain впервые использует передовую технологию шифрования, чтобы обеспечить надежную гарантию безопасности данных. Использование таких технологий, как алгоритмы шифрования с открытым ключом и закрытым ключом, цифровые подписи и хэш-функции, обеспечивает конфиденциальность и целостность данных. Даже в сложных сетевых средах эти технологии шифрования могут эффективно противостоять хакерским атакам и защищать конфиденциальность пользователей от вторжения.

Во-вторых, суверенная личность пользователя является основной особенностью Star Tower Chain. Пользователи могут решать, как их данные будут использоваться и передаваться, по-настоящему становясь хозяевами своих данных. Такая конструкция отслеживания не только повышает безопасность данных, но и дает пользователям больше инициативы в защите конфиденциальности.

Кроме того, механизм доказательства взаимодействия ресурсов играет важную роль в процессе интеллектуального вычислительного анализа. Благодаря строгой проверке вклада ресурсов узлов в майнинге могут участвовать только надежные узлы, тем самым снижая риск утечки данных, вызванной ненадежными узлами. В то же время Star Tower Chain осуществляет строгий контроль безопасности на узлах интеллектуальных устройств и создала полный механизм контроля доступа и систему аудита безопасности. Мониторинг поведения узла в режиме реального времени. При обнаружении аномалии немедленно будут приняты соответствующие меры для обеспечения стабильной работы системы и безопасности данных.

Кроме того, Звезда Tower Chain Продолжаем изучать новые технологии защиты конфиденциальности。представлятьДоказательство с нулевым разглашениеми другие передовые технологии,Обеспечьте проверку и расчет данных без утечки конкретного содержимого данных.,Предоставьте пользователям более безопасные и надежные услуги. Активно сотрудничает с экспертами и учреждениями отрасли.,Совместно продвигать инновации и развитие технологий защиты конфиденциальности.

На волне интеллектуальных вычислений Star Tower Chain всегда придерживалась принципа защиты конфиденциальности. Компания ориентирована на пользователя, постоянно оптимизирует свои собственные технологии и услуги, а также создает безопасную и надежную интеллектуальную вычислительную среду для пользователей. Будь то передача, хранение или добыча и использование данных, Star Tower Chain делает все возможное, чтобы защитить конфиденциальность пользователей, позволяя пользователям наслаждаться удобством, предоставляемым интеллектуальными технологиями, не беспокоясь о риске утечки конфиденциальной информации.

Короче говоря, Star Tower Chain, являясь хранителем конфиденциальности в интеллектуальных вычислениях, создала надежную линию защиты конфиденциальности пользователей благодаря своим передовым технологиям, строгому управлению и неустанным усилиям. В дальнейшем развитии компания продолжит использовать свои преимущества, продолжать внедрять инновации и прогрессировать, а также вносить больший вклад в защиту конфиденциальности в области интеллектуальных вычислений.

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

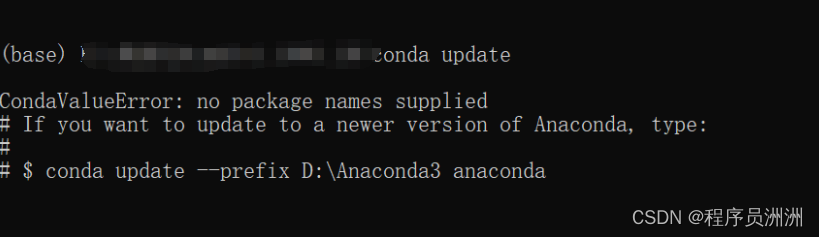

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

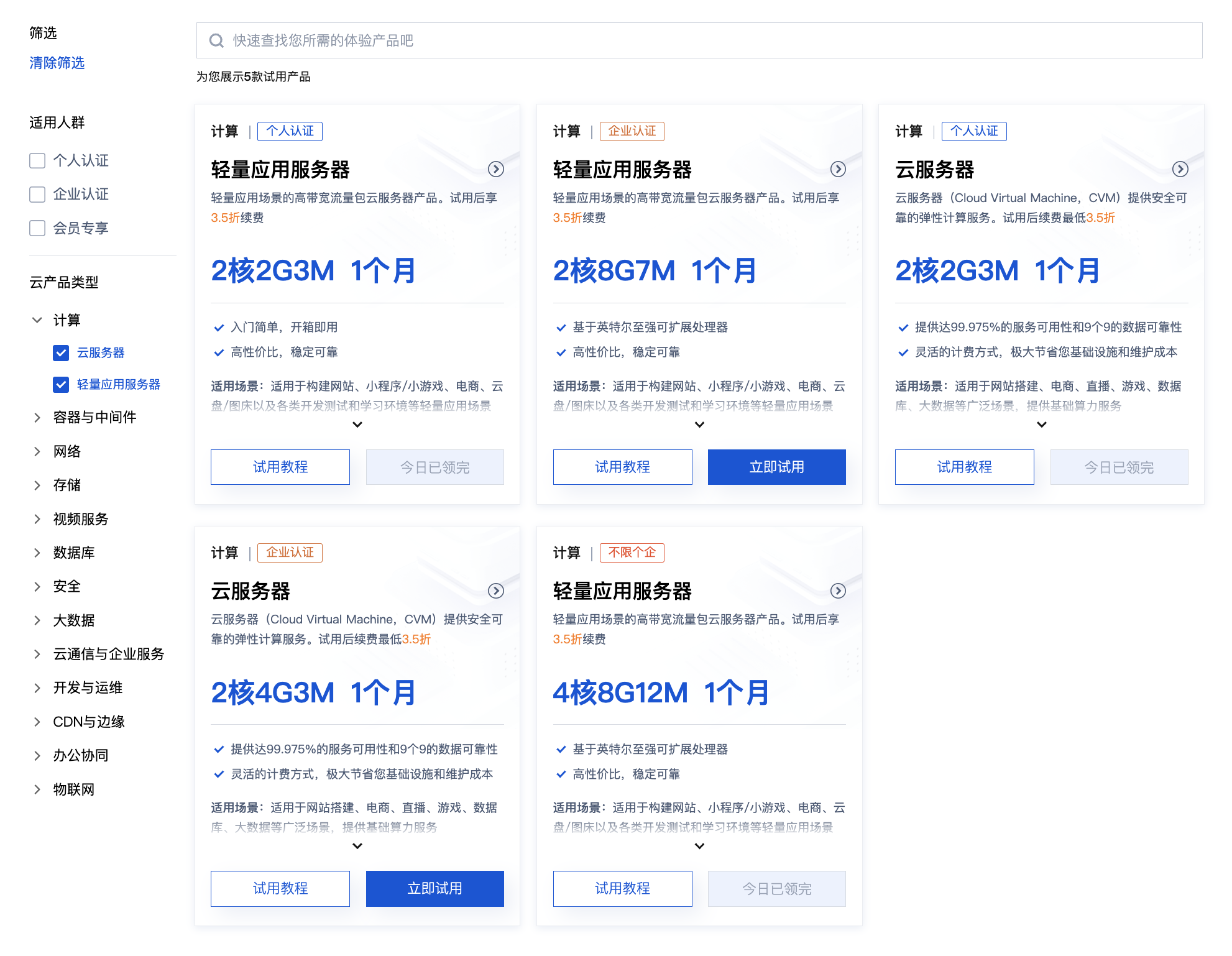

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

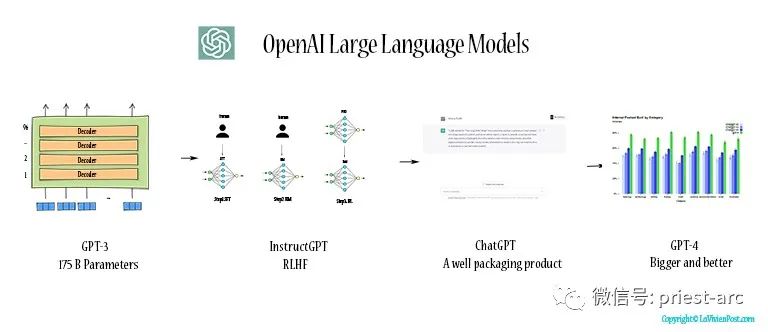

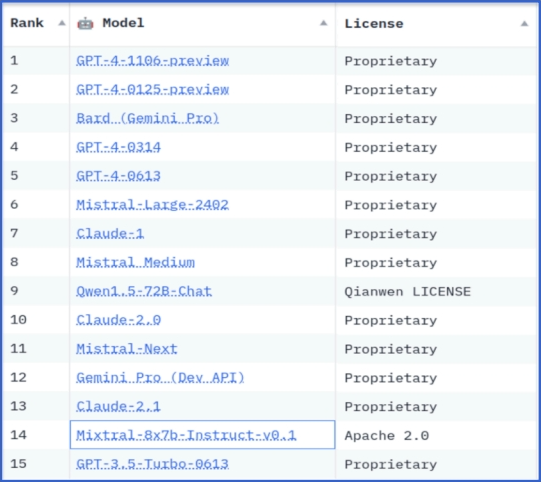

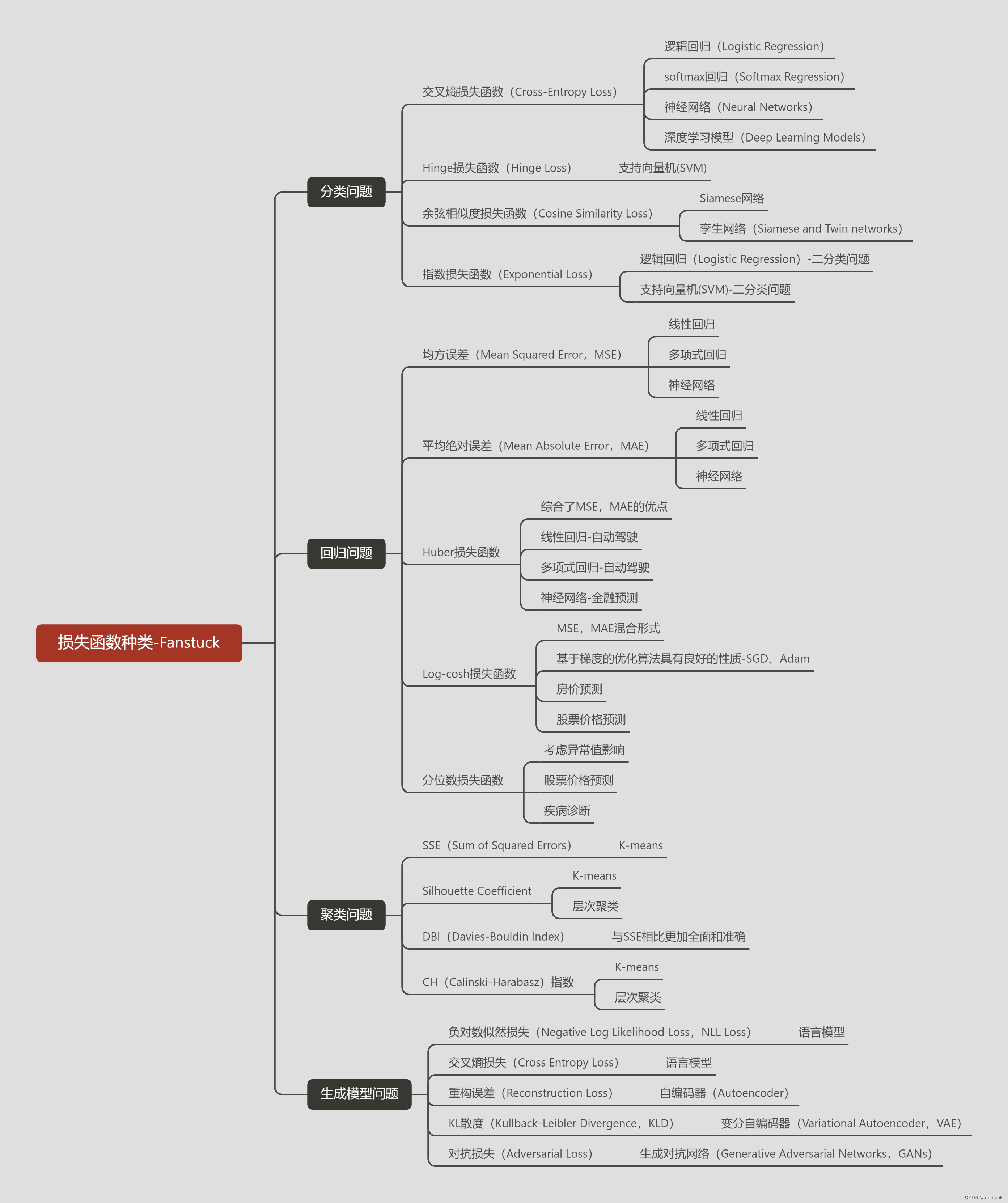

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

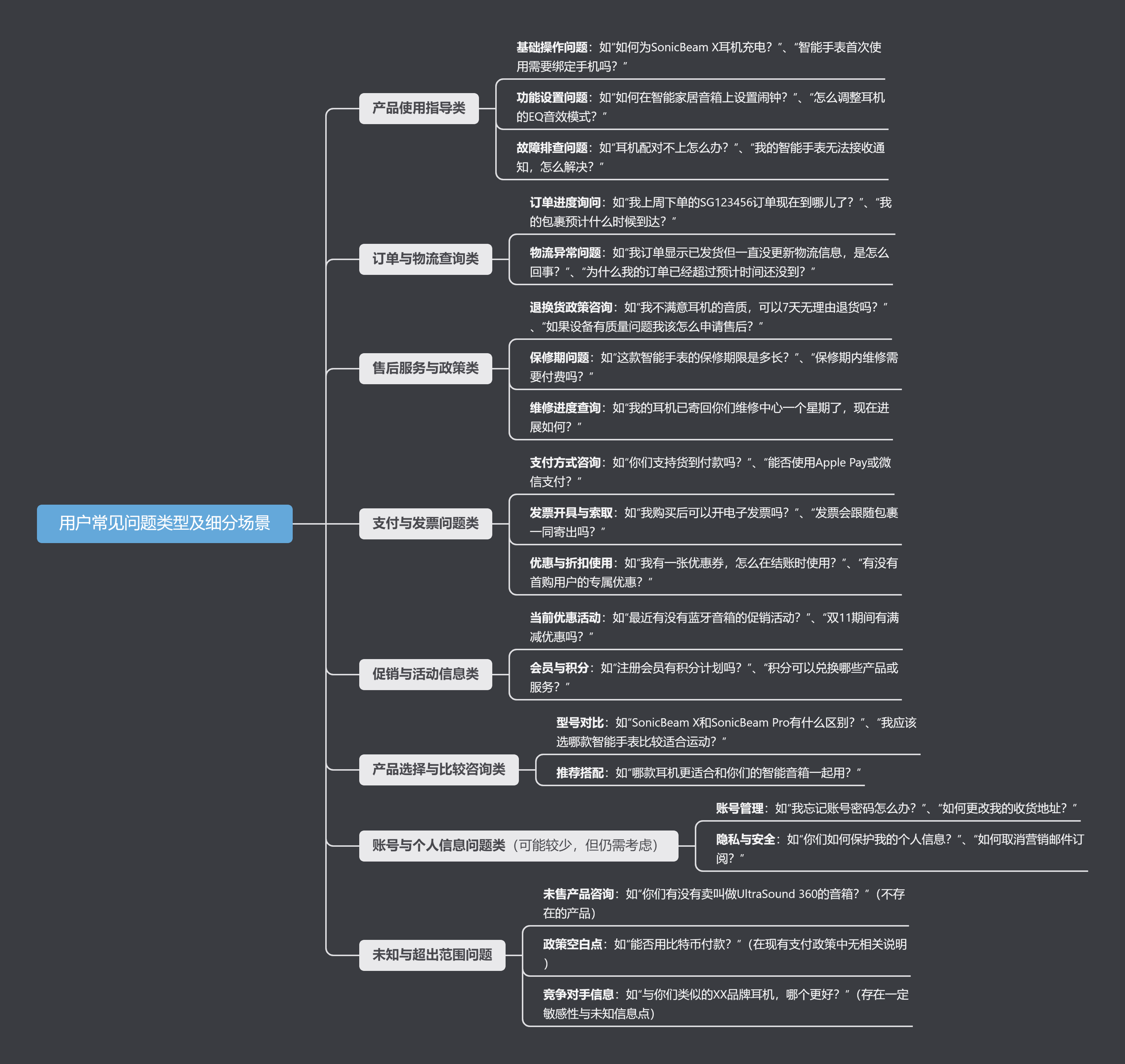

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

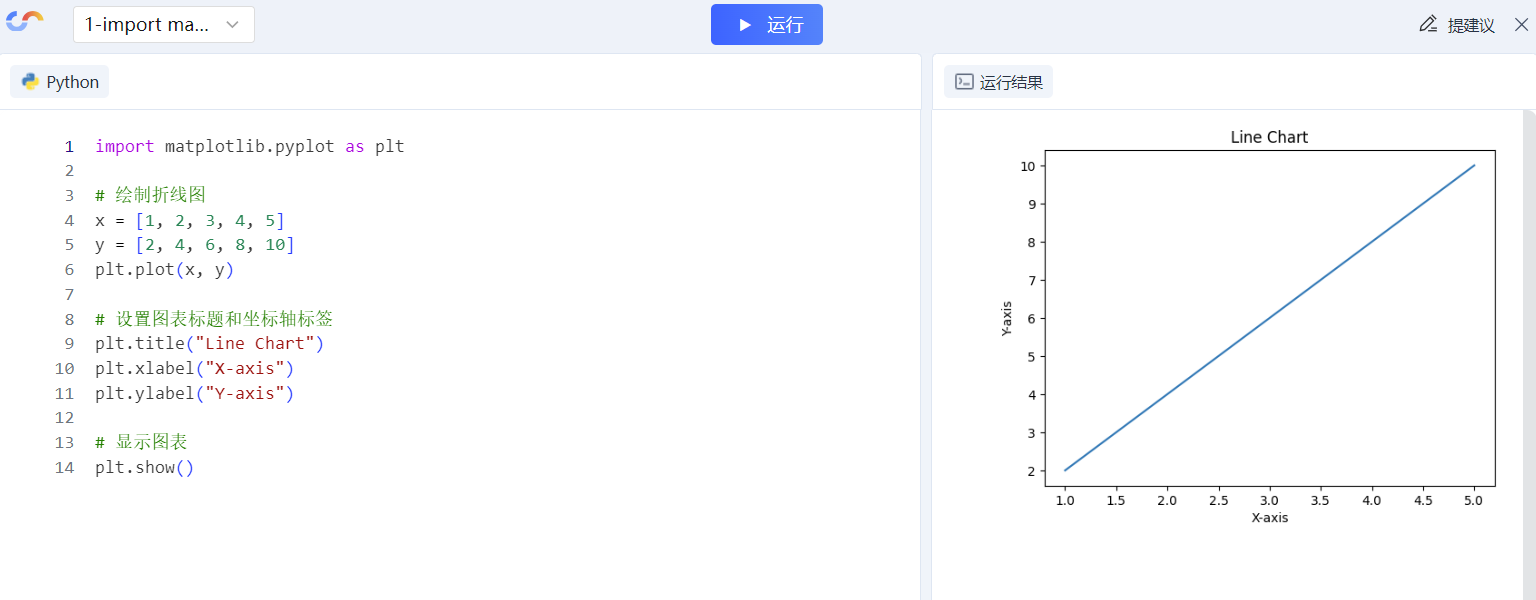

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

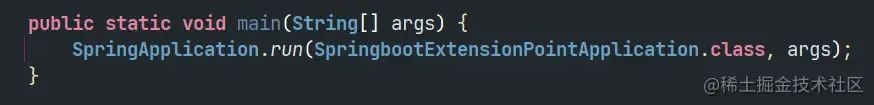

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.