Срочно: LockBit утверждает, что ICBC заплатил выкуп!

ЭтоФуцянпринадлежащий219Оригинальная статья

Этот инцидент начался с новости о том, что Промышленно-коммерческий банк Китая (ICBC) отправил жесткие диски в США, но я не обратил внимания на то, что происходило в тот момент, потому что подобные вещи случались раньше часто. Позже LockBit заявил, что ICBC заплатил выкуп, а затем посчитал этот вопрос немного интересным и узнал о нем больше...

Кто такой Лок Бит

LockBit — это хакерская организация или преступная организация в киберпространстве. Проще говоря, это преступный мир в киберпространстве. Конечно, теперь у нее красивое имя под названием RaaS (похоже на IaaS/PaaS/SaaS), а полное название — Ransomware. Услуга «Вымогательство как услуга» на самом деле является вымогательством.

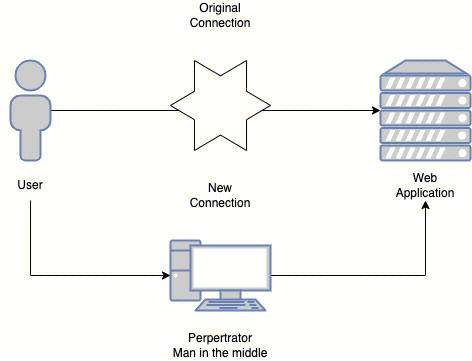

У LockBit есть набор тактик вымогательства (ну, они тоже профессионалы в области вымогательства, и они могут быть первоклассными), называемый тактикой двойного вымогательства. Проще говоря, это двусторонний подход. Он не только шифрует. данные жертвы (организации), но и угрожает ей. Данные жертвы (организации) будут раскрыты в случае уплаты выкупа.

Несколько хорошо известных случаев на данный момент — это Accenture, TSMC, Boeing и американская дочерняя компания ICBC. Конечно, это относительно известные компании. На самом деле LockBit осуществляет вымогательство на всех континентах мира, и ее объектами являются все крупные организации.

LockBit стал известен в 2019 году, это самая ранняя программа-вымогатель. обеспечениек.abcdВ качестве суффиксного идентификатора имени используетсяшифрованиефайлы иданные,LockBit2.0 выпущен в 2021 году,LockBit3.0 выпущен в 2022 году,Имя суффикса было изменено на.lockbit。

Как работает программа-вымогатель LockBit

LockBit использует механизмы двойного шифрования и дешифрования AES и RSA1, и для повышения эффективности программа-вымогатель шифрует (блокирует) только первые несколько КБ данных в каждом файле.

После этого программа-вымогатель LockBit будет напоминать клиентам о необходимости заплатить выкуп, заменяя обои рабочего стола (содержащие информацию о выкупе) и время от времени печатая текст с требованием выкупа на принтере.

На этот раз есть программное обеспечение обеспечениепотому чтоLockBitВымогательство у американской дочерней компании ICBC стало горячей темой:TOX(https://tox.chat/), Это программное обеспечение для чата с открытым исходным кодом, использующее сквозное шифрование. Кроме того, это программное обеспечение для обмена мгновенными сообщениями появилось после инцидента со Сноуденом. LockBit может выбирать его в качестве канала доставки и передачи сообщений, поэтому оно должно быть более безопасным.

Как бороться с программами-вымогателями, такими как LockBit?

Киберпреступность существовала всегда, это всего лишь проекция реальности.

Программное обеспечение для шантажа также очень распространено. В большинстве случаев, как только вас поймают, вам остается только заплатить выкуп. В конце концов, в Китае есть старая поговорка: «Если вы не боитесь воров, вы боитесь, что вас пропустят». . Люди наблюдают за вами и каждый день думают о том, как вас «взломать». Кроме того, люди более профессиональны и организованы в этом отношении, поэтому вероятность очень мала. Есть способ спасти ситуацию (например, кто-то знает об уязвимости программы-вымогателя, но вероятность все равно очень мала), поэтому наиболее разумным ожиданием и подходом является выплата выкупа, чтобы бизнес-система могла быть восстановлены как можно скорее, а затем найти пути исправления ситуации, чтобы избежать повторения подобных инцидентов в следующий раз.

В 2019 году финансовая система компании была заблокирована хакерским программным обеспечением из-за халатности. Я могу только посоветовать генеральному директору потратить деньги, чтобы избежать катастрофы.

Грубо говоря, это не имеет никакого отношения к количеству людей в ИТ-команде и к тому, является ли она низовой командой. Атака и защита — это две вещи:

- Затраты и затраты

- Уровень профессиональных способностей

Если вы сможете увеличить стоимость атаки, то ваши шансы понести вред будут низкими, иначе это было бы неизбежно.

Если вы (организация и команда) обладаете более высокими профессиональными способностями, есть способ их сохранить.

Если у вас их нет, то молчите о богатстве и не выпендривайтесь, но оно все равно неизбежно будет сканировано индустриализацией (да, эта отрасль действительно давно индустриализирована, и это технологическая интенсивная промышленность). Поэтому соревнования между копьями и щитами невозможны. Абсолютно безопасно.

Что может сделать организация, так это сформулировать организационную стратегию и стратегию безопасности на основе собственного развития. На каком этапе ей следует развернуть команду безопасности или даже установить хорошие отношения с «белыми шляпами»? Это не только знания и осведомленность организатора. но и сила организации. Если вы не понимаете, то хотя бы найдите того, кто понимает. Сказав это, именно поэтому я часто упоминаю LoD (https://store.afoo.me/l/lod),По крайней мере, вы должны знать, когда кого найти и что делать.。

Мои друзья, случайно "смотрящие" и "делящиеся", значат для меня

Самая большая поддержка!

RasaGpt — платформа чат-ботов на основе Rasa и LLM.

Nomic Embed: воспроизводимая модель внедрения SOTA с открытым исходным кодом.

Улучшение YOLOv8: EMA основана на эффективном многомасштабном внимании, основанном на межпространственном обучении, и эффект лучше, чем у ECA, CBAM и CA. Малые цели имеют очевидные преимущества | ICASSP2023

Урок 1 серии Libtorch: Тензорная библиотека Silky C++

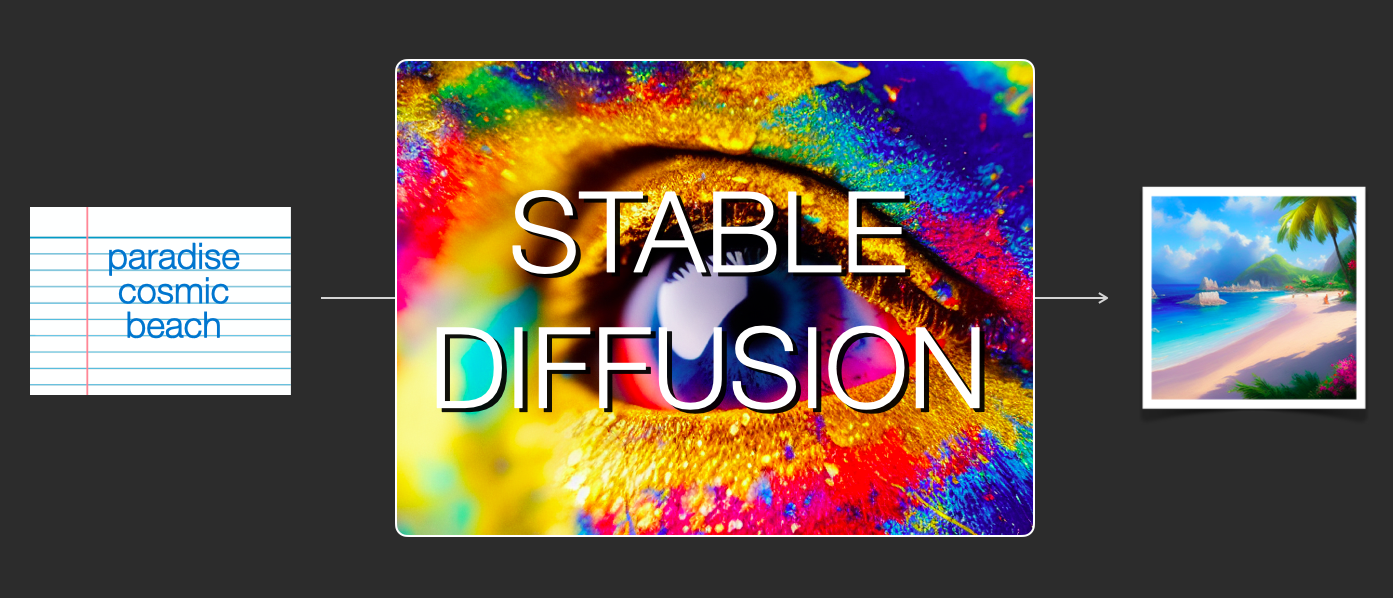

Руководство по локальному развертыванию Stable Diffusion: подробные шаги и анализ распространенных проблем

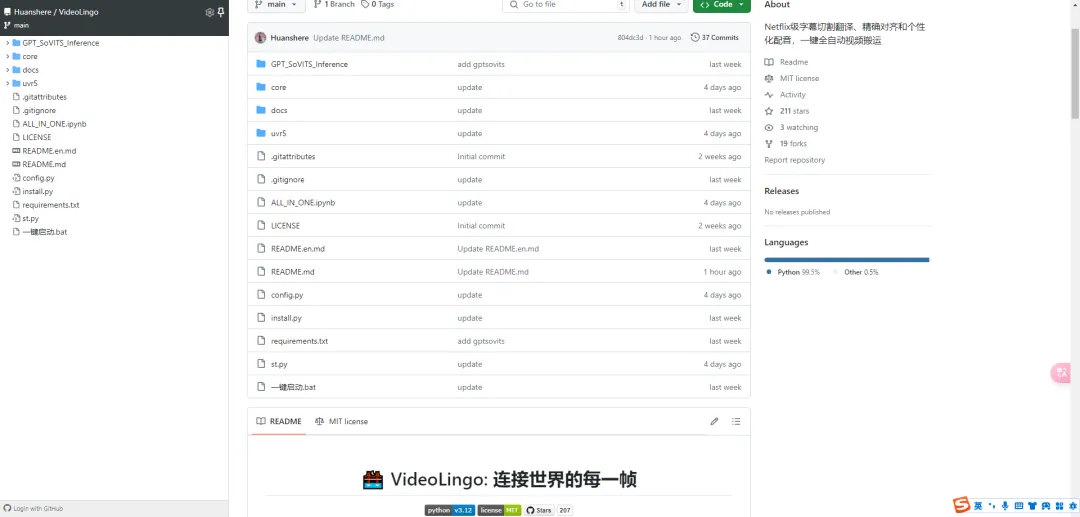

Полностью автоматический инструмент для работы с видео в один клик: VideoLingo

Улучшения оптимизации RT-DETR: облегченные улучшения магистрали | Support Paddle облегченный rtdetr-r18, rtdetr-r34, rtdetr-r50, rtdet

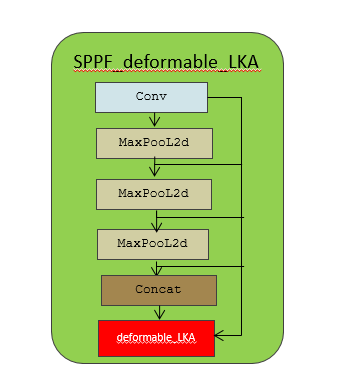

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | Деформируемое внимание с большим ядром (D-LKA Attention), большое ядро свертки улучшает механизм внимания восприимчивых полей с различными функциями

Создано Datawhale: выпущено «Руководство по тонкой настройке развертывания большой модели GLM-4»!

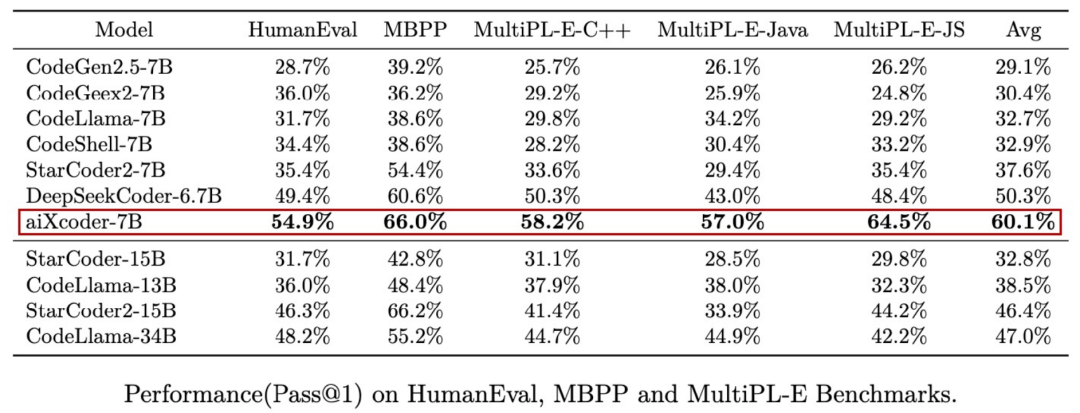

7B превышает десятки миллиардов, aiXcoder-7B с открытым исходным кодом Пекинского университета — это самая мощная модель большого кода, лучший выбор для корпоративного развертывания.

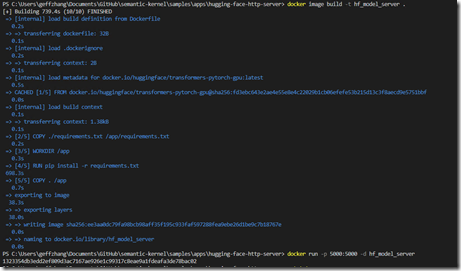

Используйте модель Huggingface, чтобы заменить интерфейс внедрения OpenAI в китайской среде.

Оригинальные улучшения YOLOv8: несколько новых улучшений | Сохранение исходной информации — алгоритм отделяемой по глубине свертки (MDSConv) |

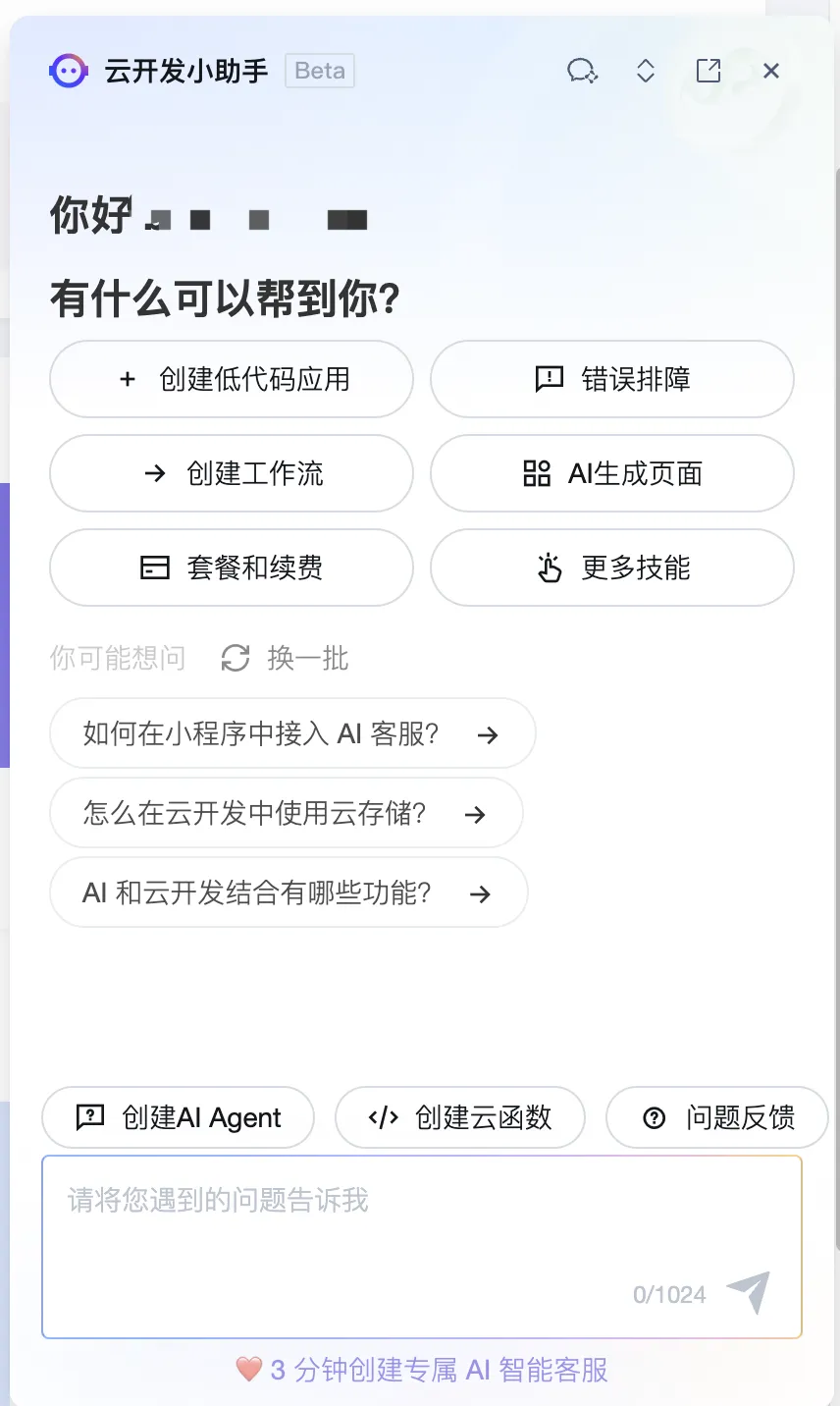

Второй пилот облачной разработки | Быстро поиграйте со средствами разработки на базе искусственного интеллекта

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция с нулевым кодированием и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

Решенная Ошибка | Загрузка PyTorch медленная: TimeoutError: [Errno 110] При загрузке факела истекло время ожидания — Cat Head Tiger

Brother OCR, библиотека с открытым исходным кодом для Python, которая распознает коды проверки.

Новейшее подробное руководство по загрузке и использованию последней демонстрационной версии набора данных COCO.

Выпущен отчет о крупной модели финансовой отрасли за 2023 год | Полный текст включен в загрузку |

Обычные компьютеры также могут работать с большими моделями, и вы можете получить личного помощника с искусственным интеллектом за три шага | Руководство для начинающих по локальному развертыванию LLaMA-3

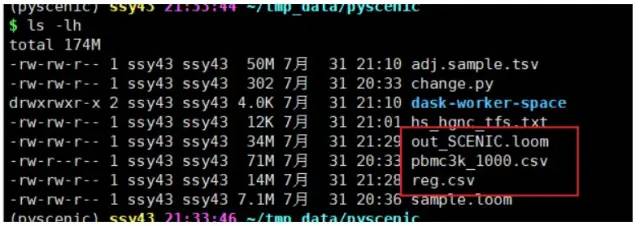

Одной статьи достаточно для анализа фактора транскрипции SCENIC на Python (4)

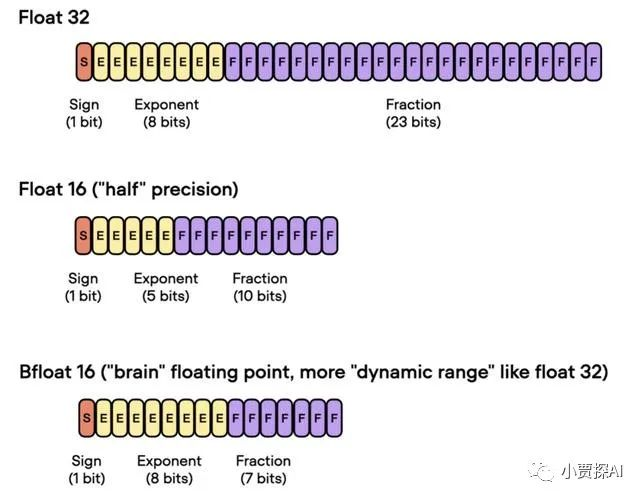

Бросая вызов ограничениям производительности небольших видеокарт, он научит вас запускать большие модели глубокого обучения с ограниченными ресурсами, а также предоставит полное руководство по оценке и эффективному использованию памяти графического процессора!

Команда Fudan NLP опубликовала 80-страничный обзор крупномасштабных модельных агентов, в котором в одной статье представлен обзор текущего состояния и будущего агентов ИИ.

[Эксклюзив] Вы должны знать о новой функции JetBrains 2024.1 «Полнострочное завершение кода», чтобы решить вашу путаницу!

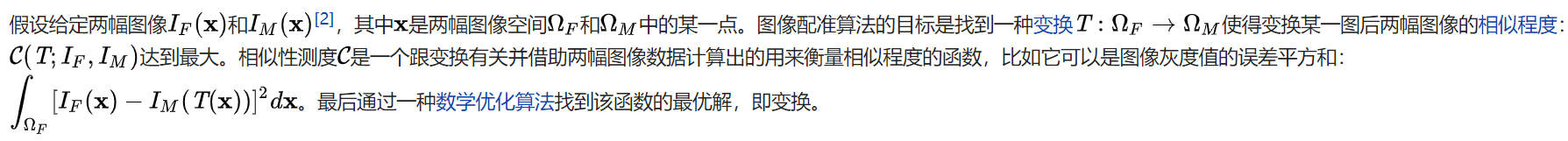

Краткое изложение базовых знаний о регистрации изображений 1.0

Новейшее подробное руководство по установке и использованию библиотеки cv2 (OpenCV, opencv-python) в Python.

Легко создайте локальную базу знаний для крупных моделей на основе Ollama+AnythingLLM.

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание решения. Повторная попытка с помощью файла (графическое руководство).

Одна статья поможет вам понять RAG (Retrival Enhanced Generation) | Введение в концепцию и теорию + практику работы с кодом (включая исходный код).

Эволюция архитектуры шлюза облачной разработки