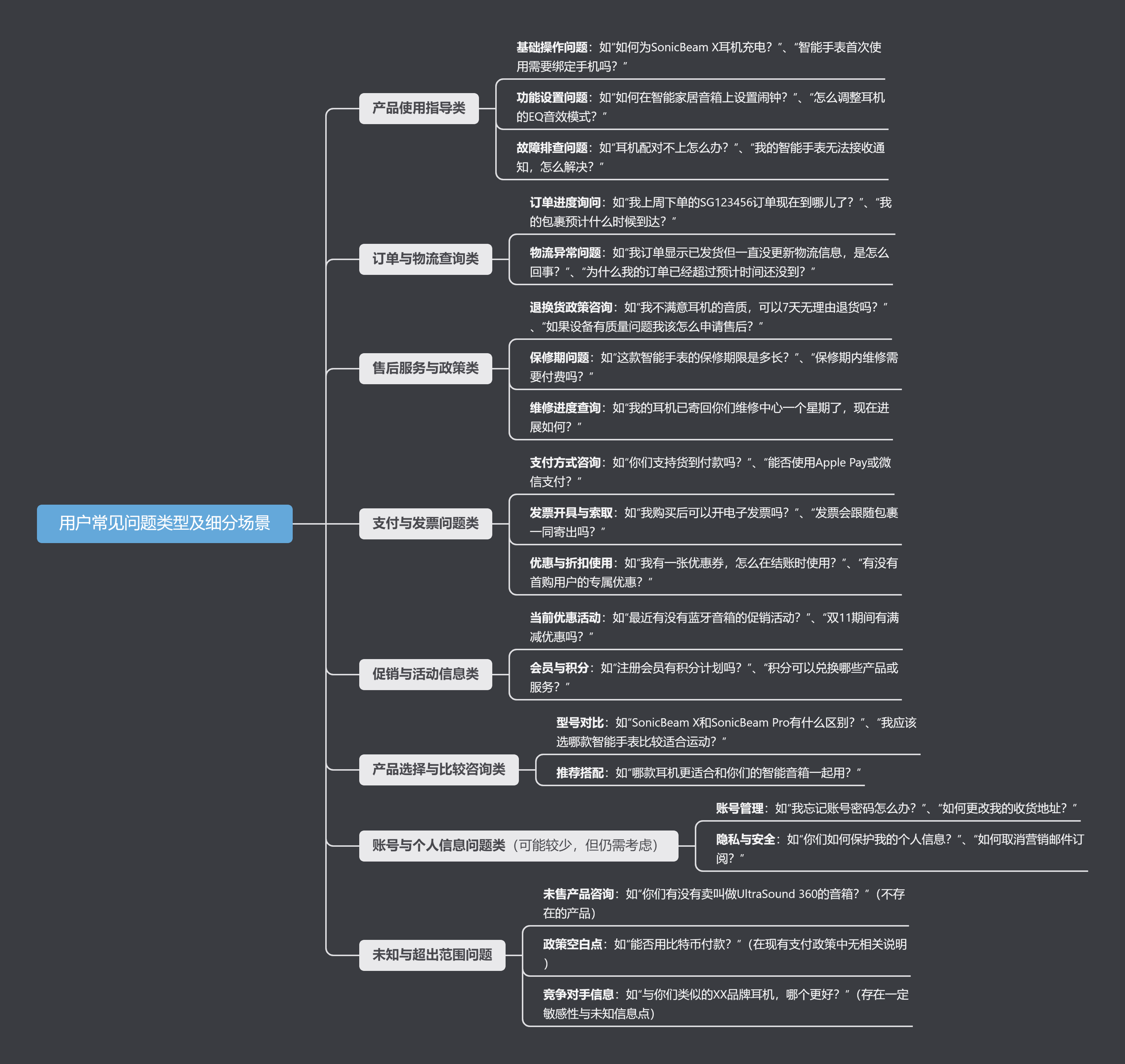

Серия учебных пособий «Не ложитесь спать допоздна, чтобы организоваться» — Учебное пособие по игре с артефактом захвата пакетов Wireshark (5) — Настройки захвата Wireshark

1. Введение

Сила WireShark заключается в том, что он может перехватывать пакеты http или https без необходимости выполнять какую-либо настройку. Сегодня брат Хонг в основном объясняет и рассказывает, как использовать WireShark для перехвата пакетов.

2. Запустите Wireshark

После установки Wireshark вы можете запустить его для перехвата пакетов. Вот как:

1. В меню «Пуск» Windows щелкните меню Wireshark, как показано на следующем рисунке:

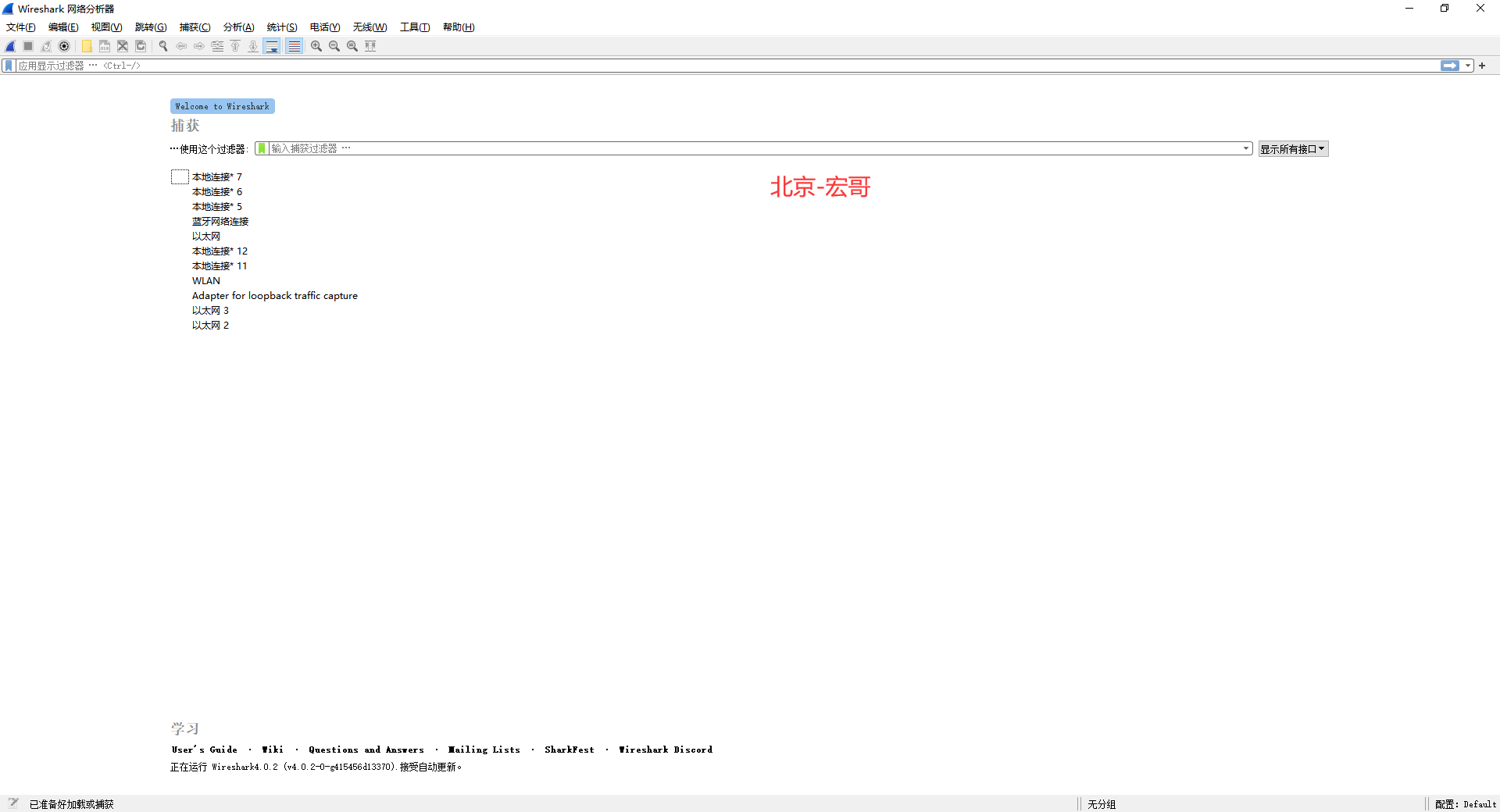

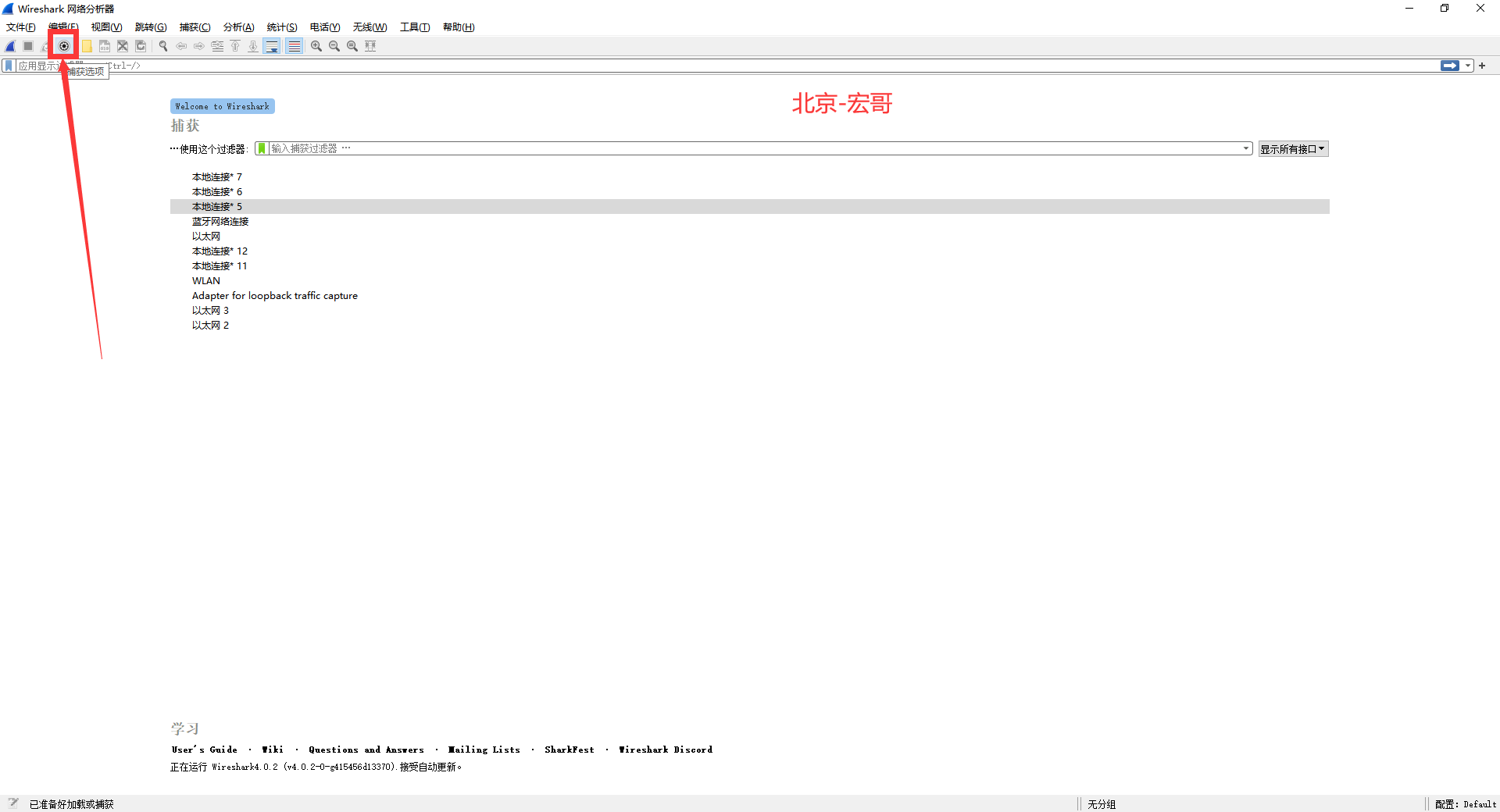

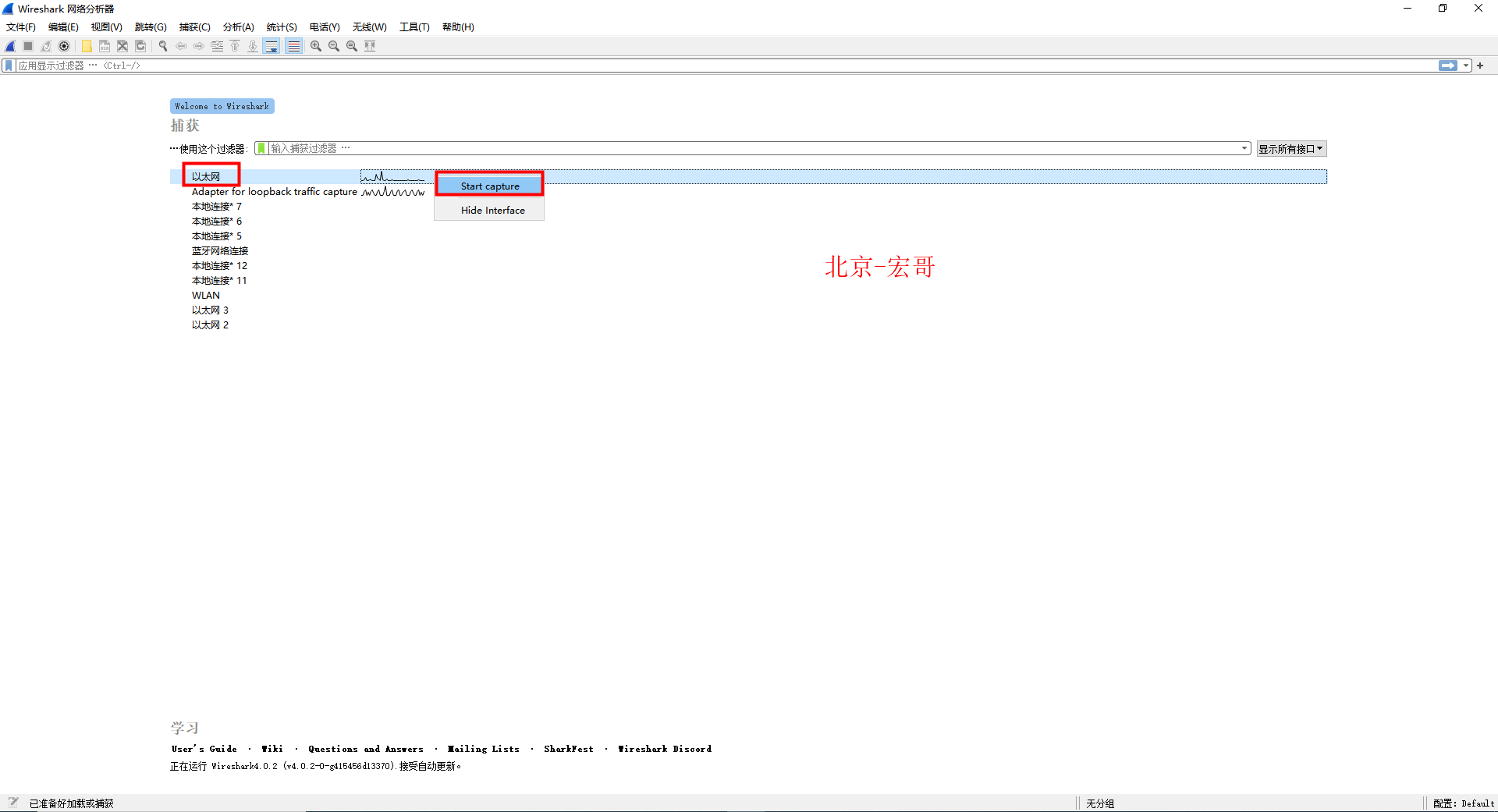

2. Нажмите, чтобы запустить Wireshark, как показано на рисунке ниже:

Картина Wireshark Основной интерфейс интерфейса показывает доступные на данный момент интерфейсы, например локальное подключение. 5. Локальное соединение 6 ждать. Чтобы захватывать пакеты, вы должны выбрать интерфейс, что означает захват пакетов на этом интерфейсе.

3. Настройки захвата

Друзья или дети могут использовать любой из следующих методов, чтобы начать съемку.

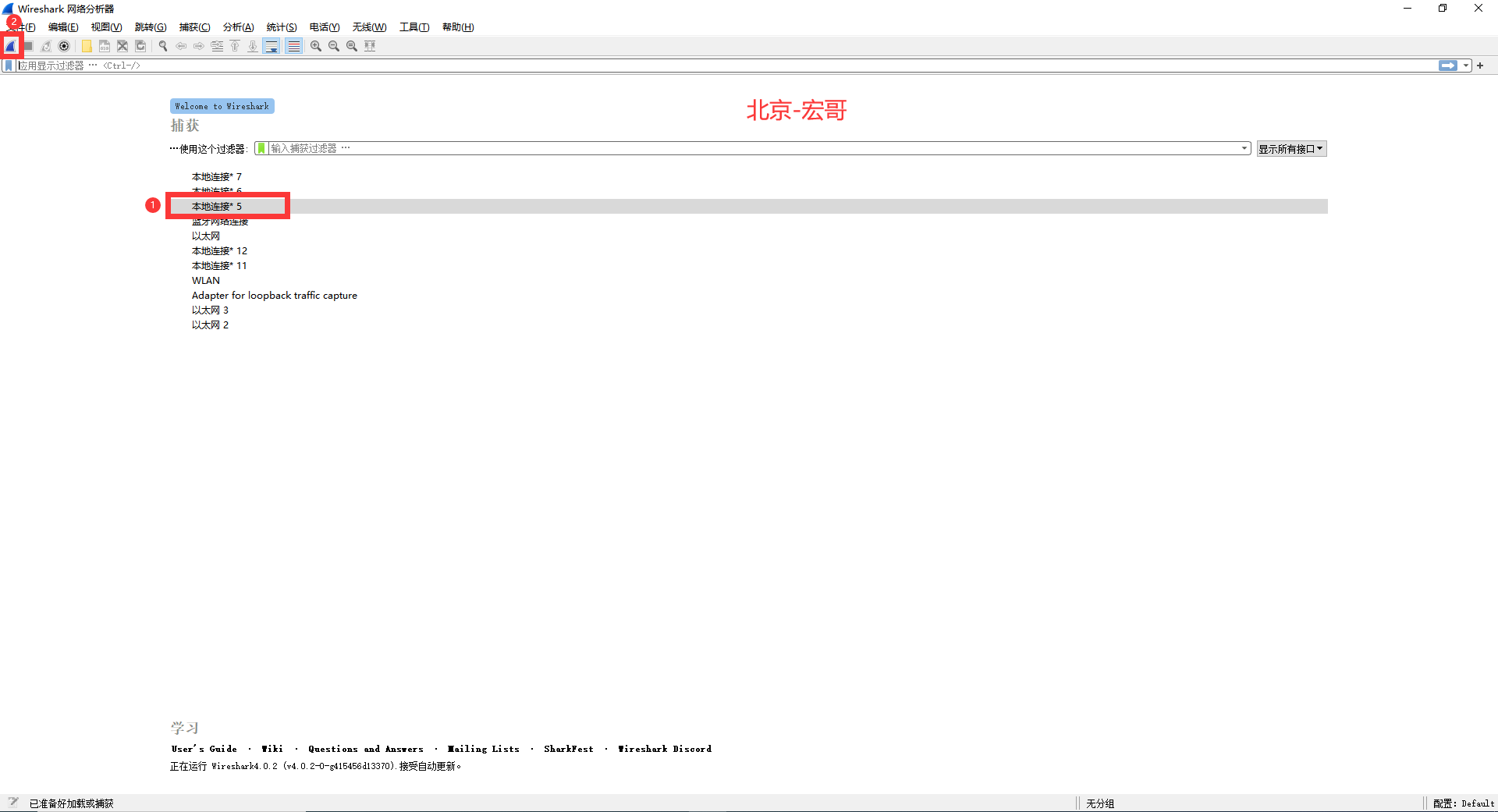

3.1 Первый способ

На изображении выше выберите «Захват подключения по локальной сети». 5" на интерфейсе. Выберите "Подключение по локальной сети". 5», а затем нажмите кнопку «Начать захват групп» в левом верхнем углу, чтобы захватить сетевые данные, как показано на следующем рисунке:

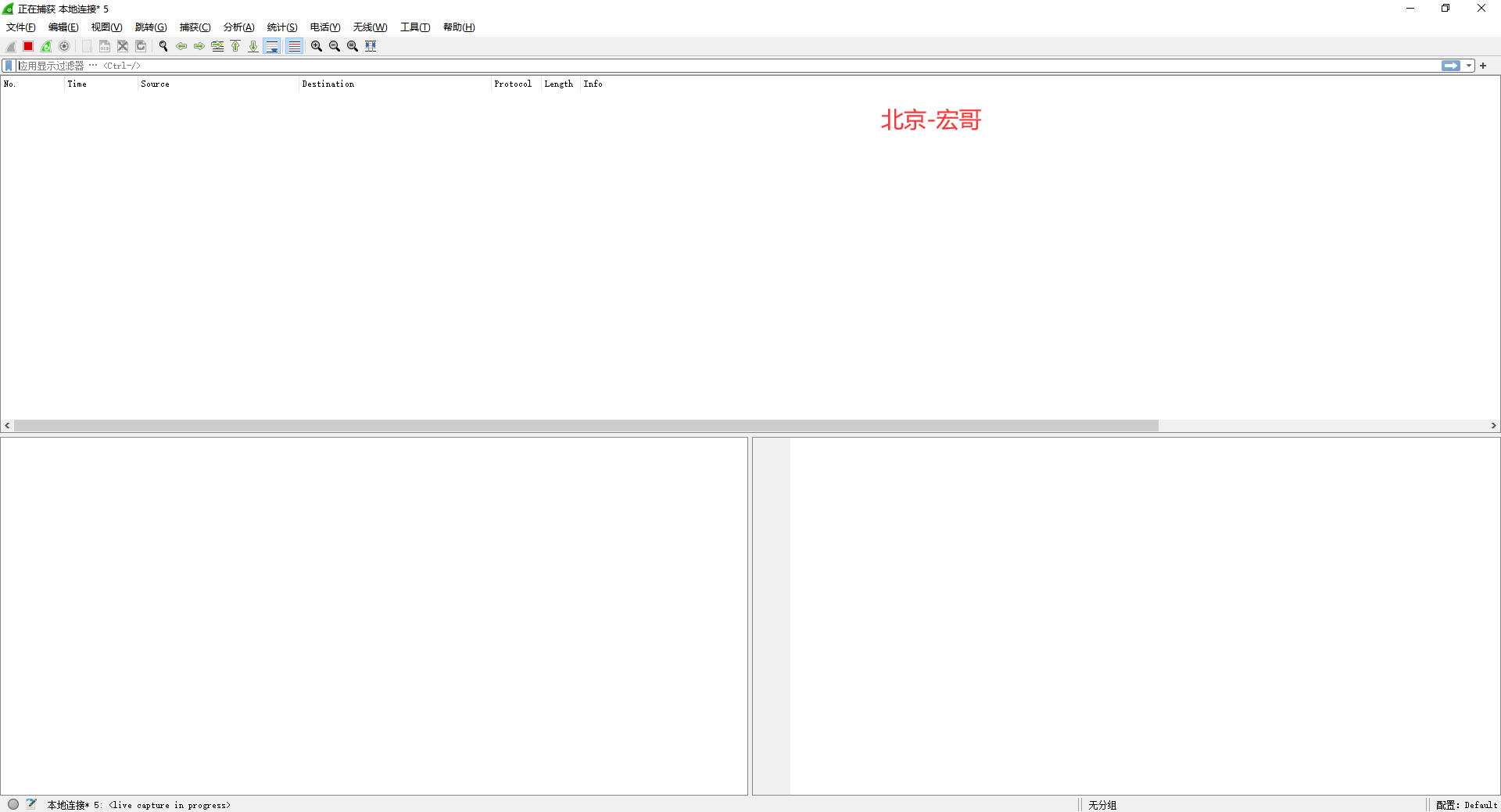

На рисунке нет информации, указывающей на то, что пакеты не были перехвачены. Это связано с тем, что в настоящее время нет данных о «Подключении по локальной сети *5». В это время Wireshark находится в состоянии захвата пакетов. Некоторые данные генерируются только после выполнения некоторых операций на вашем локальном компьютере, например просмотра веб-сайтов. Как показано ниже:

3.2 Второй метод

1. Выберите «Захват» в строке меню. ->Параметры(Option),Параметры захвата всплывающих окон,Как показано ниже:

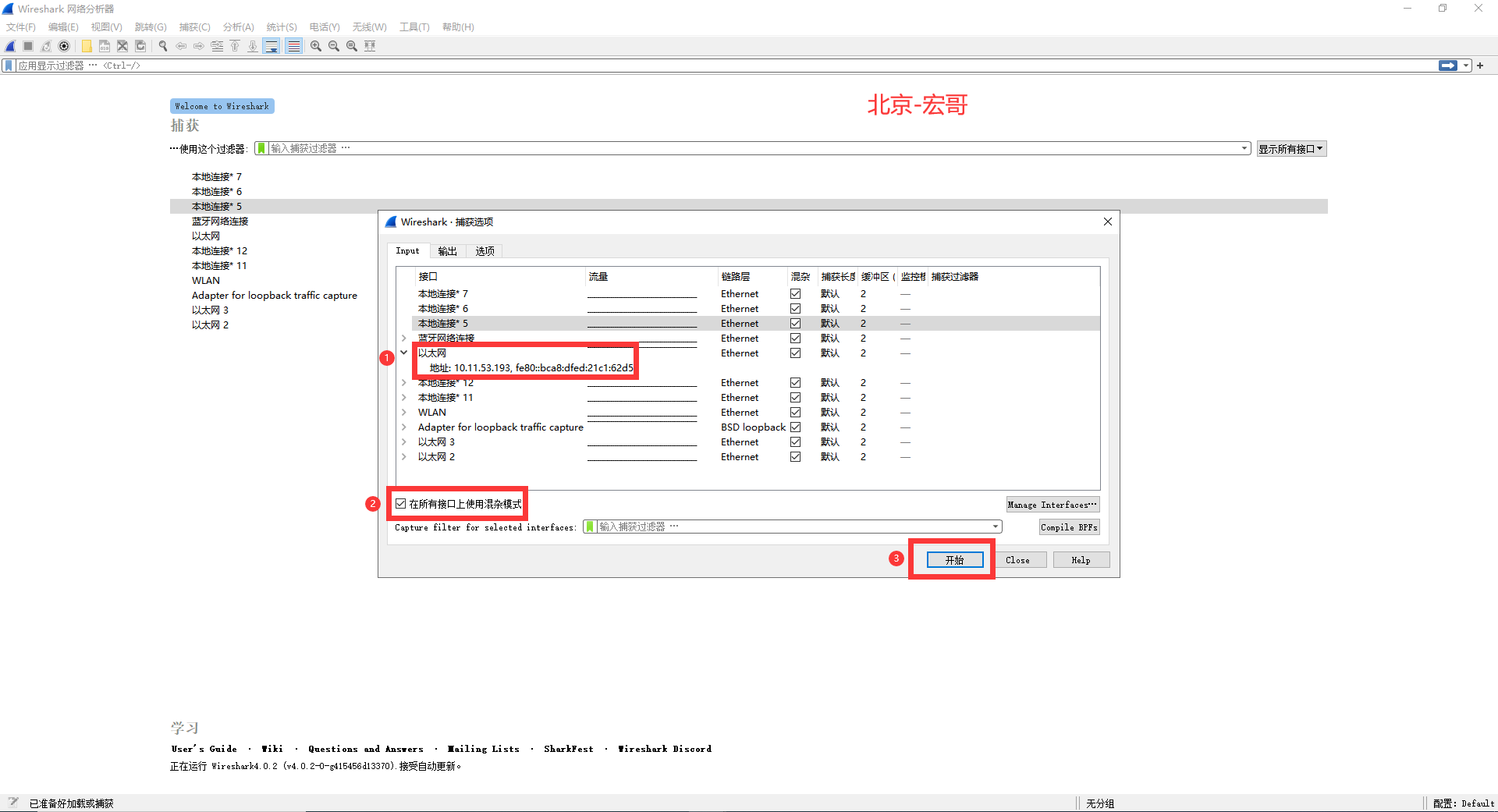

Конечно, вы также можете щелкнуть значок [Параметры захвата], чтобы сделать это за один шаг, как показано на рисунке ниже:

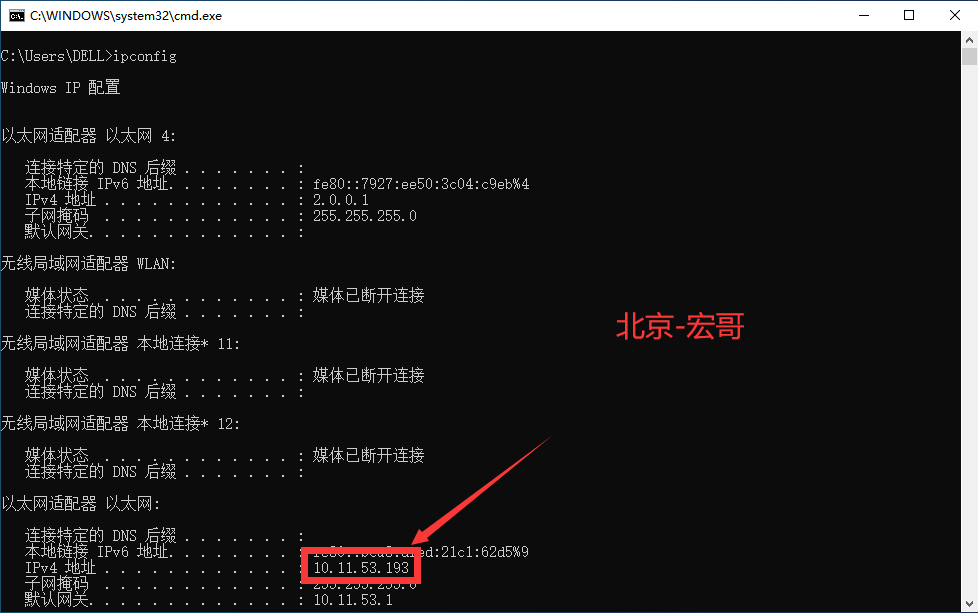

2. В параметрах захвата: проверьте сетевую карту WLAN или другие сетевые карты (выбирать нужно в зависимости от использования сетевой карты каждого компьютера. Простой способ — проверить сетевую карту, соответствующую используемому IP). Нажмите «Пуск». Начать захват пакетов. Как показано ниже:

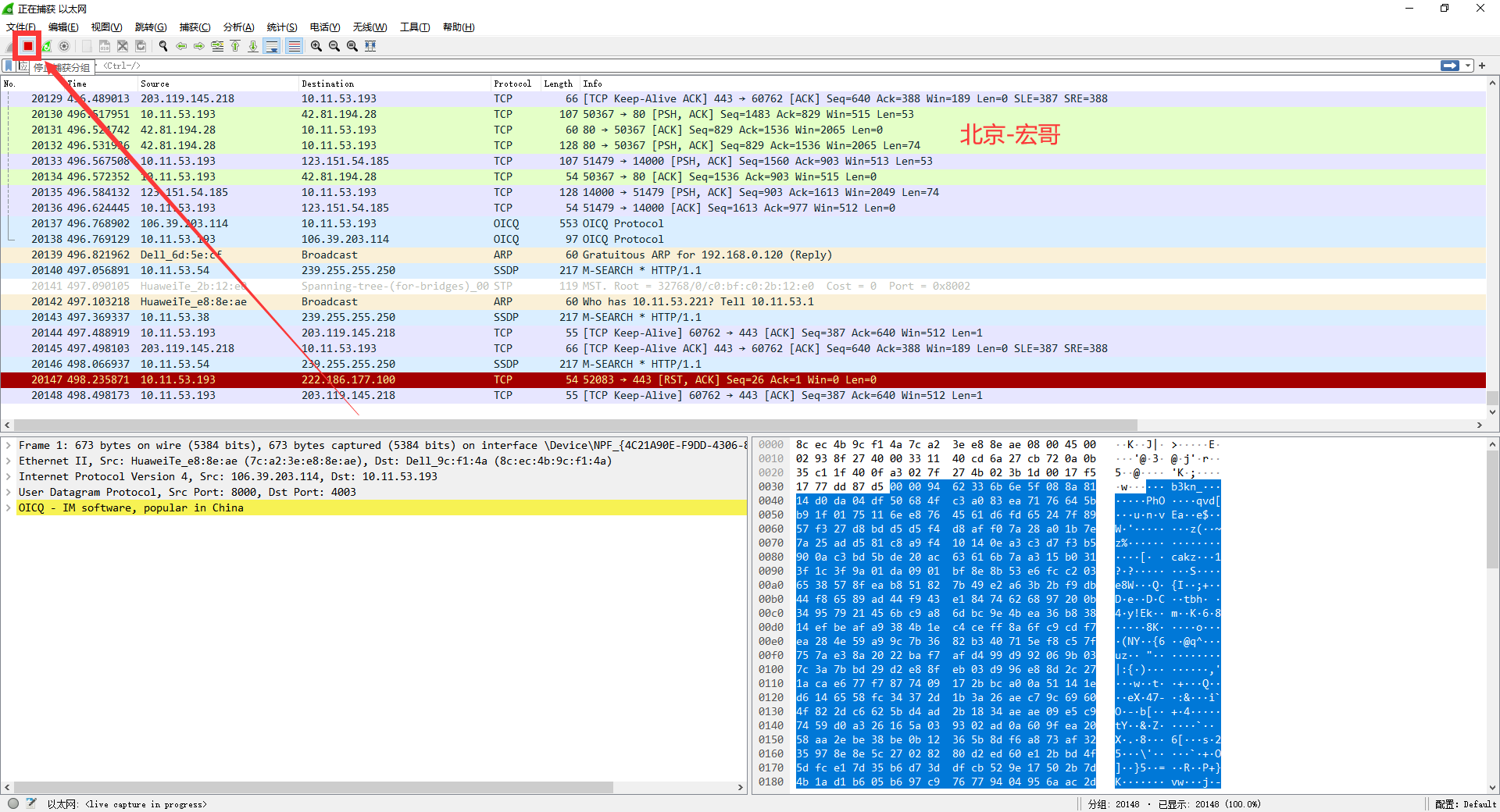

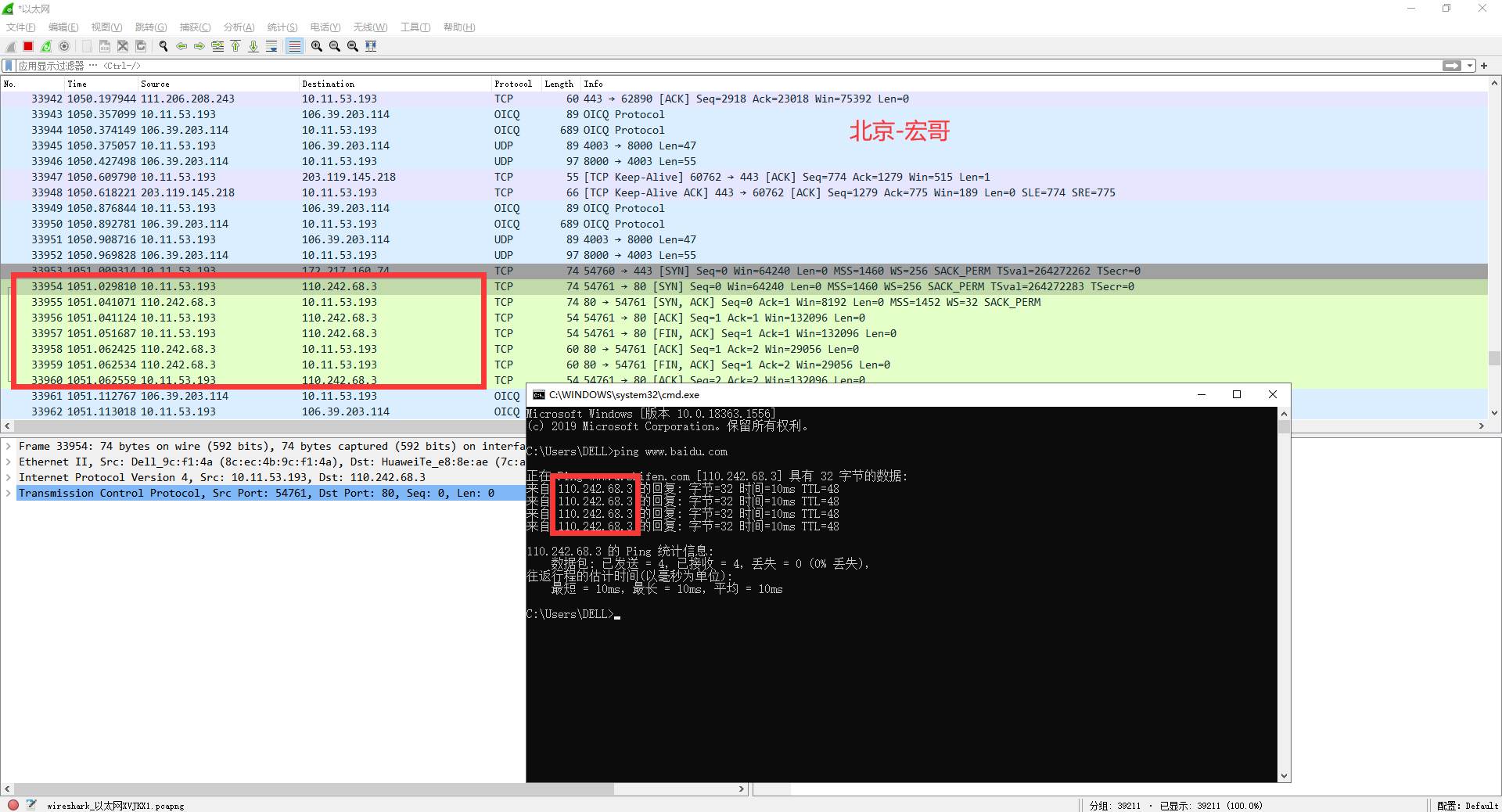

3. После нажатия кнопки «Пуск» Wireshark перейдет в состояние захвата пакетов. Поскольку локальный компьютер выполняет ряд операций, таких как просмотр веб-сайтов, данные интерфейса Ethernet будут захватываться Wireshark. Захваченные пакеты показаны на рисунке. В рамке на рисунке показан успешно захваченный пакет на интерфейсе Ethernet. Как показано ниже:

4.Wireshark всегда будет собирать данные через «Ethernet». Если вам больше не нужно захватывать, вы можете нажать кнопку «Остановить группу захвата» в левом верхнем углу, чтобы остановить захват. Как показано ниже:

3.3 Третий метод

1. Выберите сетевую карту, щелкните правой кнопкой мыши «Начать захват», чтобы начать захват пакетов, как показано на следующем рисунке:

4. Фактический захват пакетов Wireshark

Первый захват должен пройти три процесса: выбор сетевой карты, настройка параметров и захват запуска. Различные методы запуска не будут иметь существенных различий, это разные способы достижения одной и той же цели.

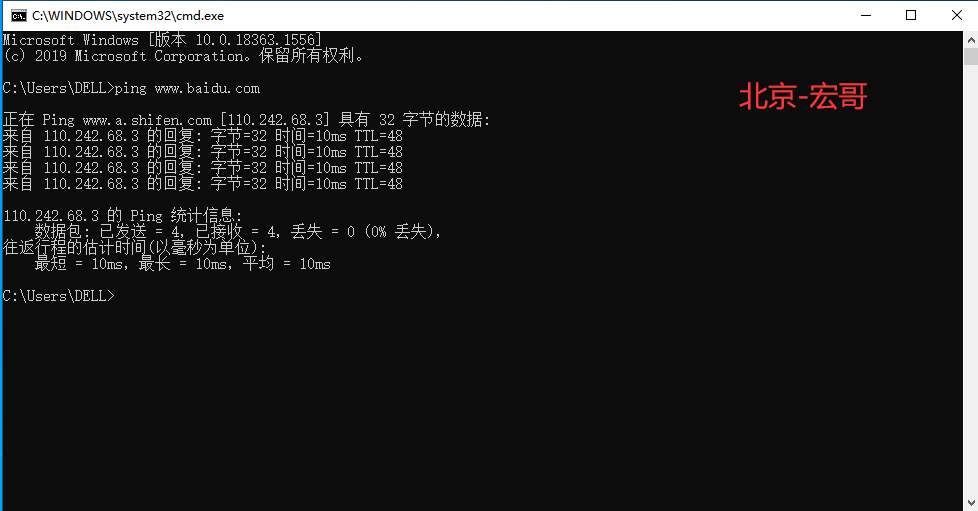

Брат Хун будет использовать локальные вычисления для проверки связи с доменным именем Baidu в качестве примера, чтобы объяснить и поделиться процессом перехвата пакетов с друзьями и детьми.

1. Благодаря предыдущим шагам мы знаем, что Wireshark уже находится в состоянии перехвата пакетов из интерфейса Ethernet. Брат Хонг будет напрямую пинговать здесь доменное имя Baidu, как показано на следующем рисунке:

2. Мы проверяем, захватил ли Wireshark пакет доменного имени ping Baidu Хун Гэ. Для сравнения мы можем обнаружить, что он был захвачен, как показано на следующем рисунке:

5. Настройки панели фильтров

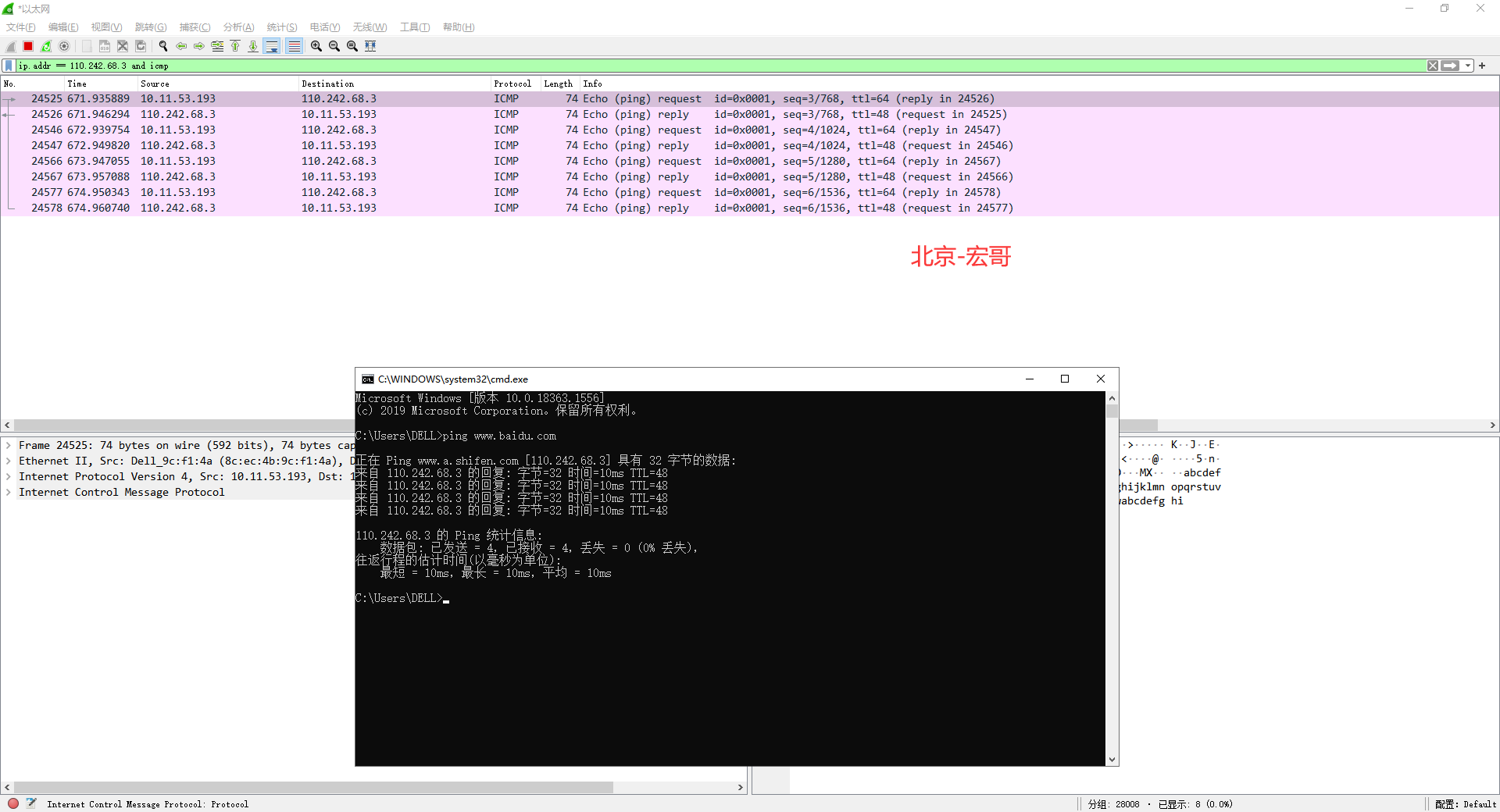

Мы обнаружили, что особенно сложно искать ping Baidu среди множества перехваченных пакетов, поскольку вы можете отфильтровать список пакетов, установив условия фильтрации в столбце фильтра, чтобы избежать перехвата ненужных пакетов и влияния на просмотр. Здесь мы принимаем ping baidu.com как. Пример фильтра только Baidu IP, настройки такие:

ip.addr == 110.242.68.3 and icmpОписание приведенных выше условий фильтрации:Показать толькоICPMпротокол и исходный хостIPили хост назначенияIPдля39.156.69.79пакет。Уведомление:Имя протокола icmp должно быть в нижнем регистре.。Здесь брат Хун даст краткое представление.,Подробно оно будет представлено и объяснено позже.

После фильтрации мы обнаружили, что найти его было очень просто, поскольку Хун Гэ отправил пинг дважды, поэтому всего было 8 фрагментов данных. Как показано ниже:

На этом этапе процесс захвата пакетов Wireshark завершен. Вы потерпели неудачу в учебе? ? ? Перехват пакетов Wireshark завершен, все очень просто. Подробности об условиях фильтра Wireshark и о том, как просматривать пакеты данных, будут представлены позже.

6. Резюме

Хорошо, теперь брат Хонг объяснил и поделился несколькими методами использования WireShark для перехвата пакетов. Разве это не очень просто? Сегодня еще не рано, вот и все! Спасибо, что терпеливо читаете~~

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

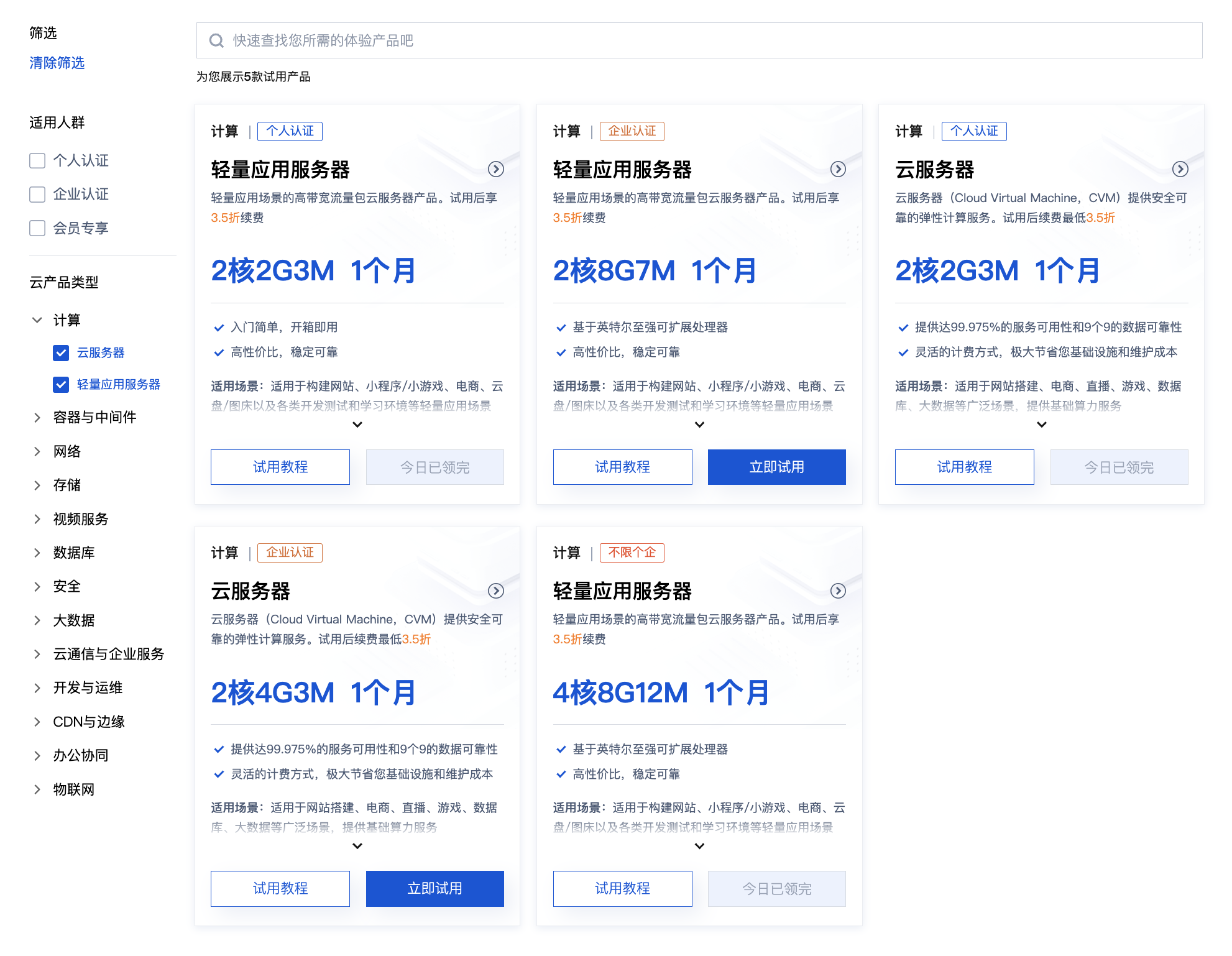

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

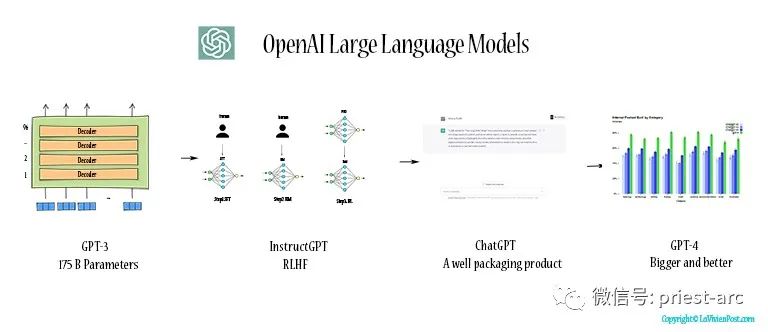

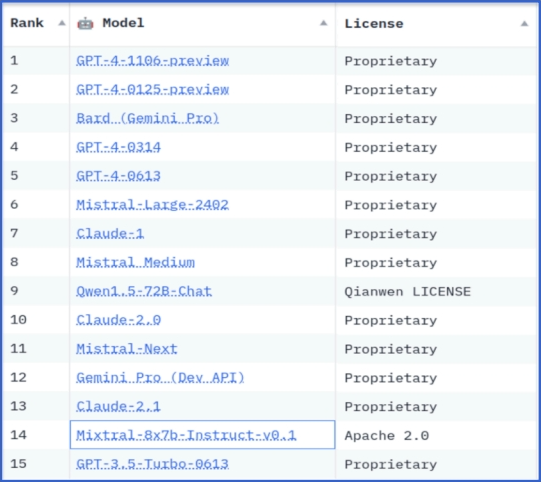

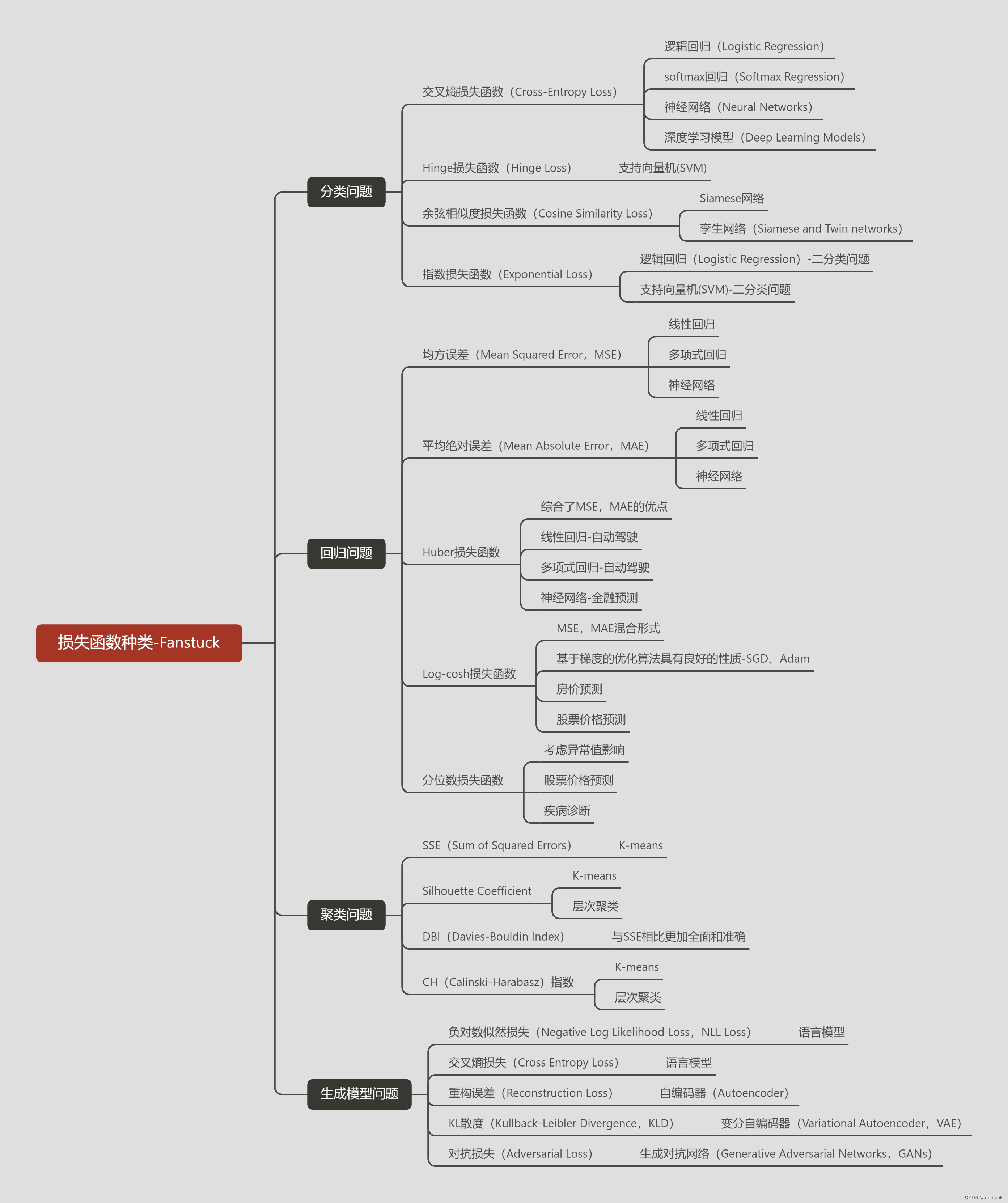

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

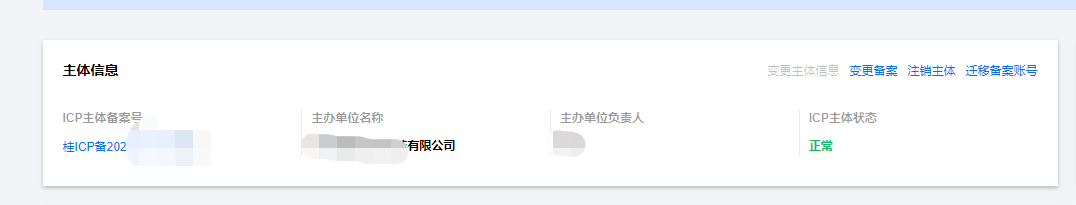

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

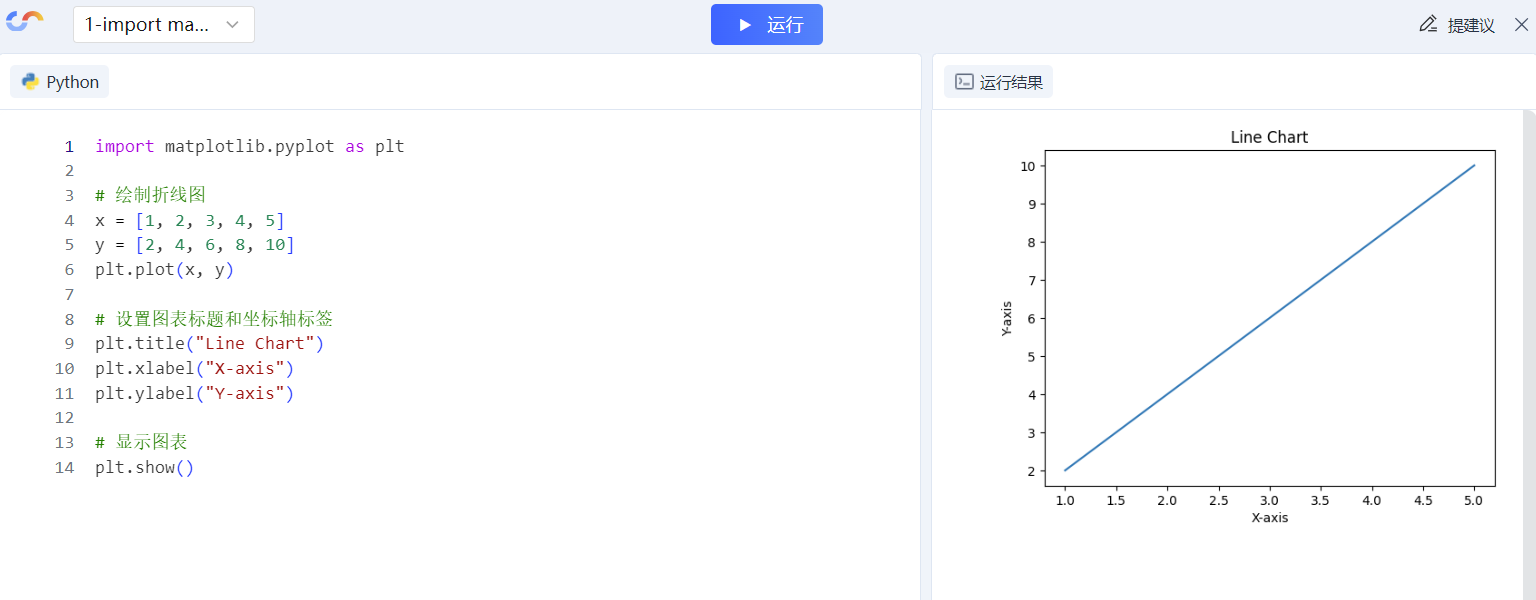

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

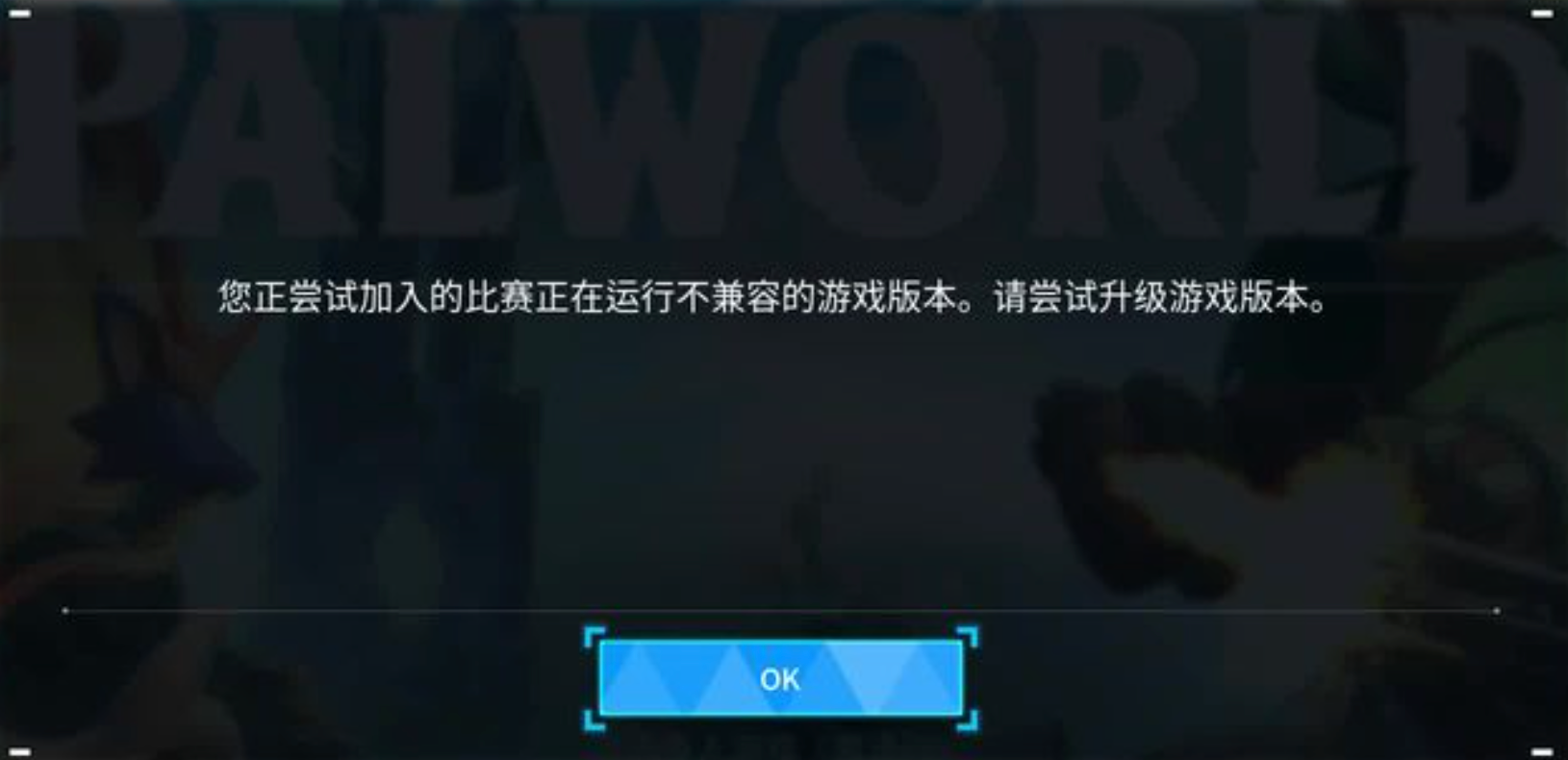

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.