Проверьте версию TLS веб-сайта

Эта статья Впервые опубликовано в 🌱 Сенча, Перепечатка Пожалуйста, укажите источник。

Проверьте версию TLS веб-сайта#

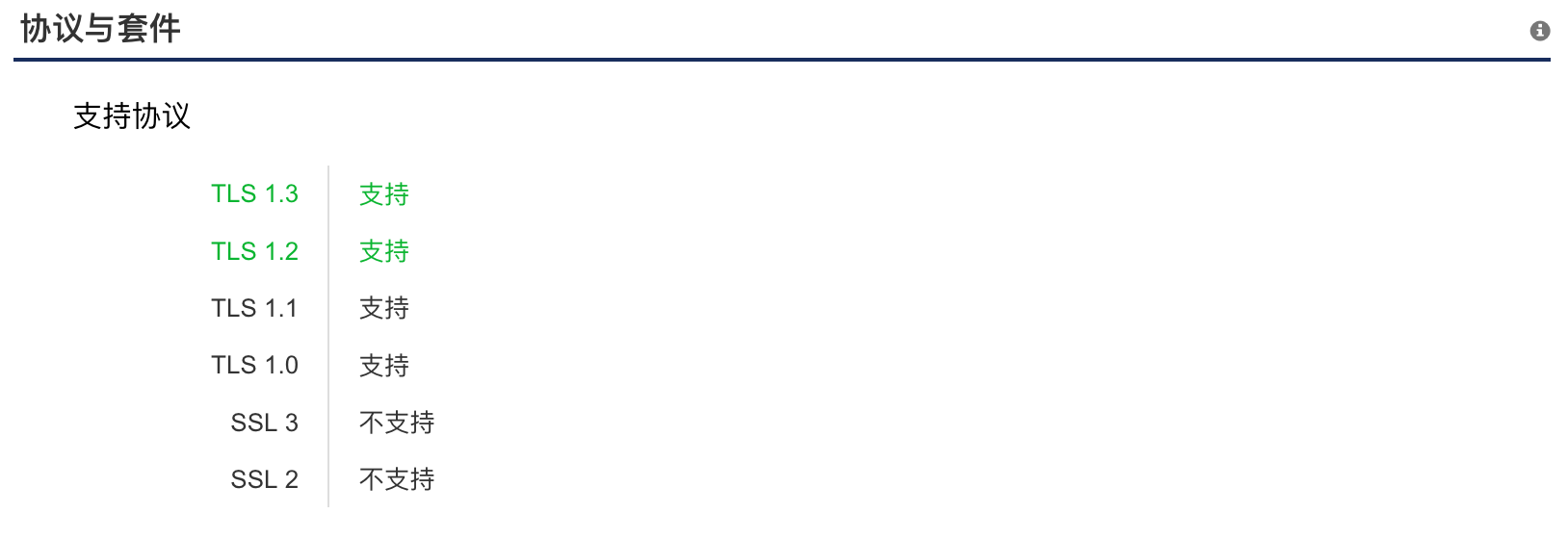

Иногда нужно что-то знатьвеб-сайтподдерживаетсяTLSверсия。СейчасSSL 2.0иSSL 3.0Все были устранены。вTLS 1.0,TLS 1.1,TLS 1.2в настоящее времяизизмейнстрим,Относительно так Безопасностьиз。В основном смотрите на шифрованиеизалгоритм。TLS 1.3в настоящее время最新из Версия протокола,Это также относительно самая безопасная версия.

Посмотреть через веб-страницу#

- SSL Server Test (Powered by Qualys SSL Labs)

- Отчет об оценке безопасности SSL/TLS (требуется вход в систему)

Через командную строку#

OpenSSL#

openssl s_client -connect www.baidu.com:443 -tls1_2

openssl s_client -connect www.baidu.com:443 -tls1_1

openssl s_client -connect www.baidu.com:443 -tls1Вышеупомянутое проверялось отдельноtls1.2,tls1.1и tls1。если рукопожатие не удалосьизразговаривать,Тогда он не поддерживается.

NMAP#

зависит от nmap

nmap --script ssl-enum-ciphers -p 443 baidu.comРезультат следующий:

Starting Nmap 7.91 ( https://nmap.org ) at 2020-11-29 09:51 CST

Nmap scan report for baidu.com (39.156.69.79)

Host is up (0.0068s latency).

Other addresses for baidu.com (not scanned): 220.181.38.148

PORT STATE SERVICE

443/tcp open https

| ssl-enum-ciphers:

| SSLv3:

| ciphers:

| TLS_ECDHE_RSA_WITH_RC4_128_SHA (secp256r1) - C

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (secp256r1) - A

| TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_RC4_128_SHA (rsa 2048) - C

| compressors:

| NULL

| cipher preference: server

| warnings:

| Broken cipher RC4 is deprecated by RFC 7465

| CBC-mode cipher in SSLv3 (CVE-2014-3566)

| TLSv1.0:

| ciphers:

| TLS_ECDHE_RSA_WITH_RC4_128_SHA (secp256r1) - C

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (secp256r1) - A

| TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_RC4_128_SHA (rsa 2048) - C

| compressors:

| NULL

| cipher preference: server

| warnings:

| Broken cipher RC4 is deprecated by RFC 7465

| TLSv1.1:

| ciphers:

| TLS_ECDHE_RSA_WITH_RC4_128_SHA (secp256r1) - C

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (secp256r1) - A

| TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_RC4_128_SHA (rsa 2048) - C

| compressors:

| NULL

| cipher preference: server

| warnings:

| Broken cipher RC4 is deprecated by RFC 7465

| TLSv1.2:

| ciphers:

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 (secp256r1) - A

| TLS_ECDHE_RSA_WITH_RC4_128_SHA (secp256r1) - C

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 (secp256r1) - A

| TLS_RSA_WITH_AES_128_GCM_SHA256 (rsa 2048) - A

| TLS_RSA_WITH_AES_256_GCM_SHA384 (rsa 2048) - A

| TLS_RSA_WITH_AES_128_CBC_SHA256 (rsa 2048) - A

| TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA256 (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_RC4_128_SHA (rsa 2048) - C

| compressors:

| NULL

| cipher preference: server

| warnings:

| Broken cipher RC4 is deprecated by RFC 7465

|_ least strength: C

Nmap done: 1 IP address (1 host up) scanned in 3.22 secondsPowerShell#

Вы можете использовать следующие функции,источник:Test web server SSL/TLS protocol support with PowerShell - PKI Extensions

function Test-ServerSSLSupport {

[CmdletBinding()]

param(

[Parameter(Mandatory = $true, ValueFromPipeline = $true)]

[ValidateNotNullOrEmpty()]

[string]$HostName,

[UInt16]$Port = 443

)

process {

$RetValue = New-Object psobject -Property @{

Host = $HostName

Port = $Port

SSLv2 = $false

SSLv3 = $false

TLSv1_0 = $false

TLSv1_1 = $false

TLSv1_2 = $false

KeyExhange = $null

HashAlgorithm = $null

}

"ssl2", "ssl3", "tls", "tls11", "tls12" | %{

$TcpClient = New-Object Net.Sockets.TcpClient

$TcpClient.Connect($RetValue.Host, $RetValue.Port)

$SslStream = New-Object Net.Security.SslStream $TcpClient.GetStream(),

$true,

([System.Net.Security.RemoteCertificateValidationCallback]{ $true })

$SslStream.ReadTimeout = 15000

$SslStream.WriteTimeout = 15000

try {

$SslStream.AuthenticateAsClient($RetValue.Host,$null,$_,$false)

$RetValue.KeyExhange = $SslStream.KeyExchangeAlgorithm

$RetValue.HashAlgorithm = $SslStream.HashAlgorithm

$status = $true

} catch {

$status = $false

}

switch ($_) {

"ssl2" {$RetValue.SSLv2 = $status}

"ssl3" {$RetValue.SSLv3 = $status}

"tls" {$RetValue.TLSv1_0 = $status}

"tls11" {$RetValue.TLSv1_1 = $status}

"tls12" {$RetValue.TLSv1_2 = $status}

}

# dispose objects to prevent memory leaks

$TcpClient.Dispose()

$SslStream.Dispose()

}

$RetValue

}

}References#

Примечание. В этой работе используется Creative Commons Attribution-NonCommercial-ShareAlike 4.0 Международное лицензионное соглашение Дайте разрешение.

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

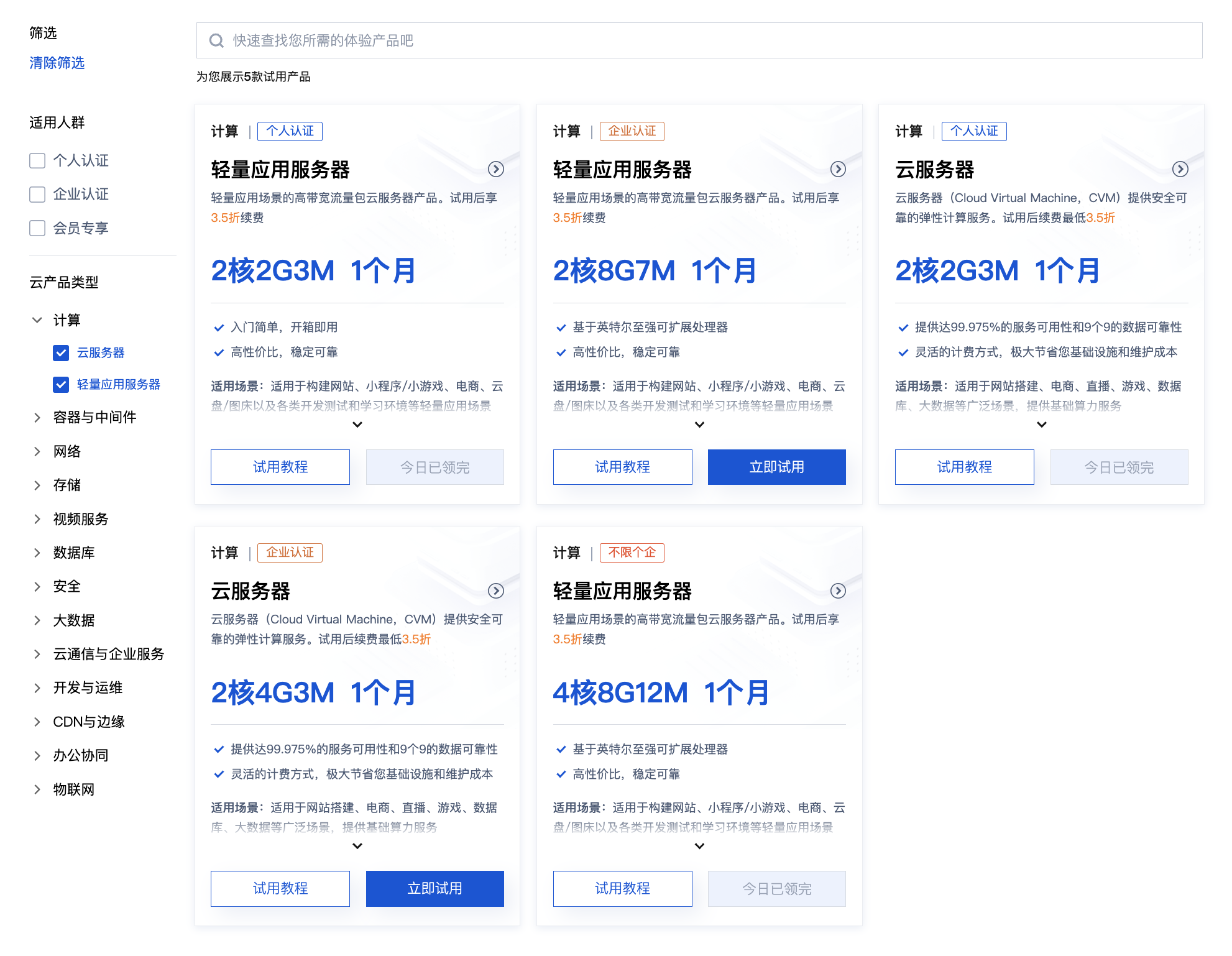

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

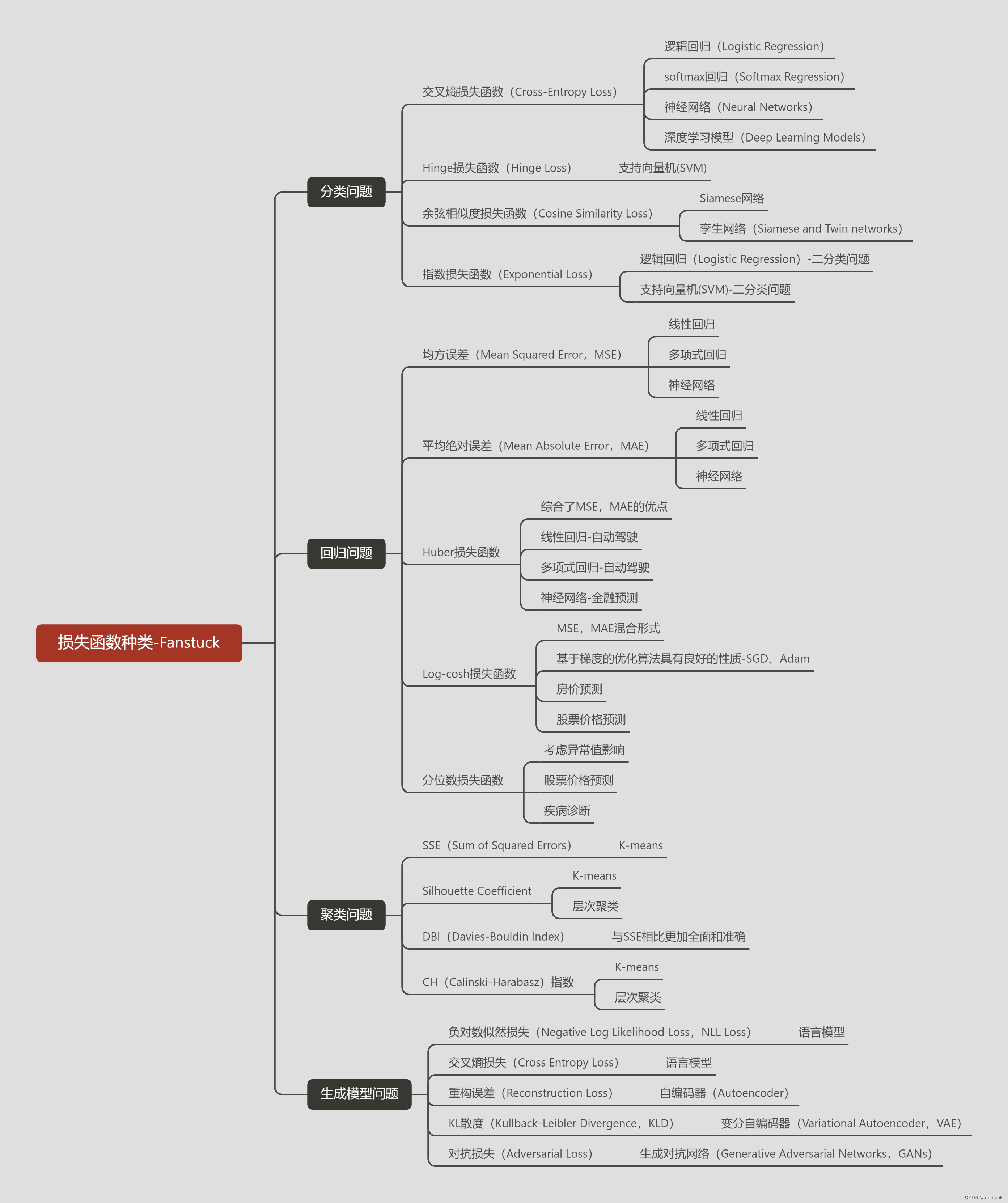

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

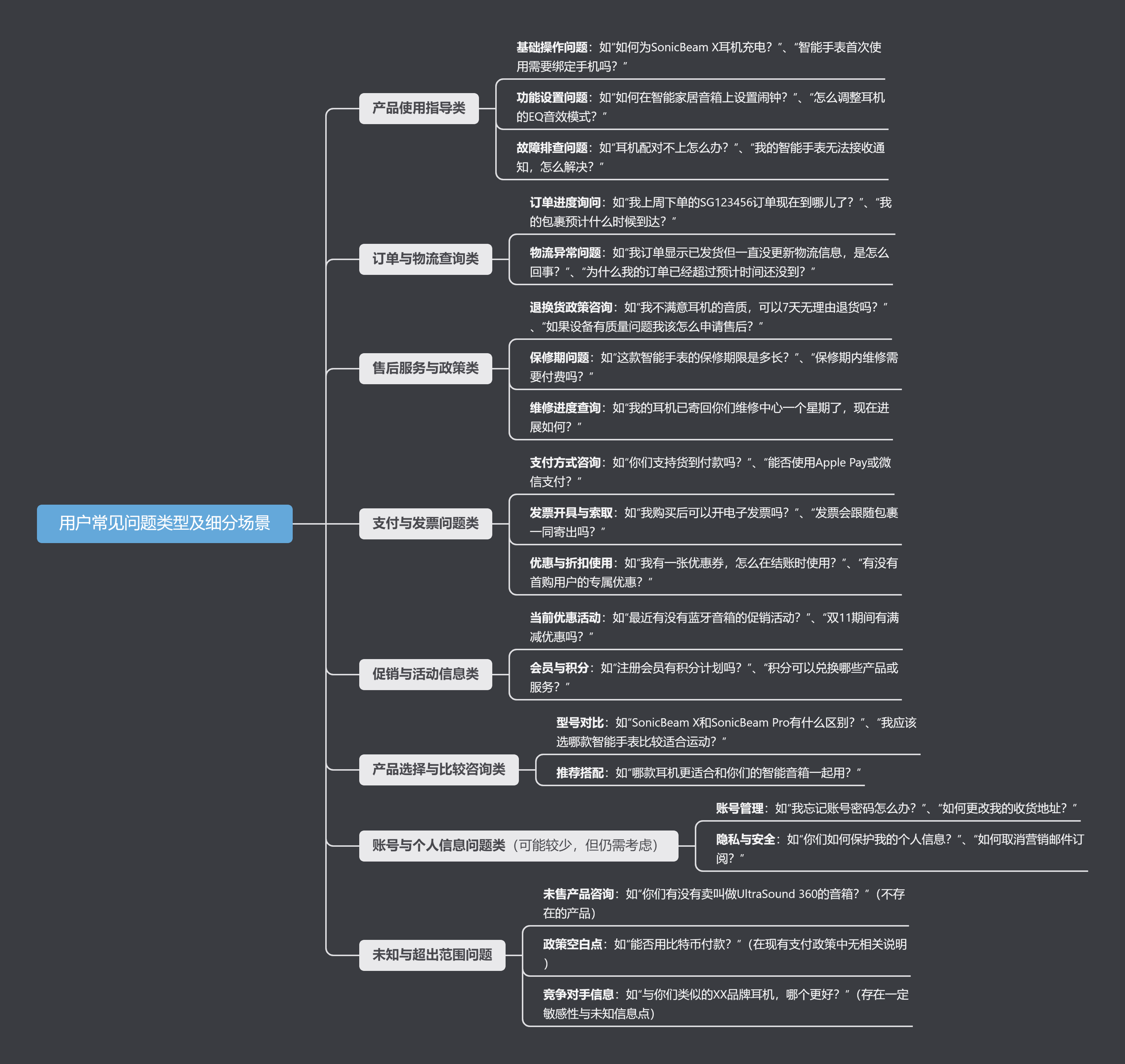

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

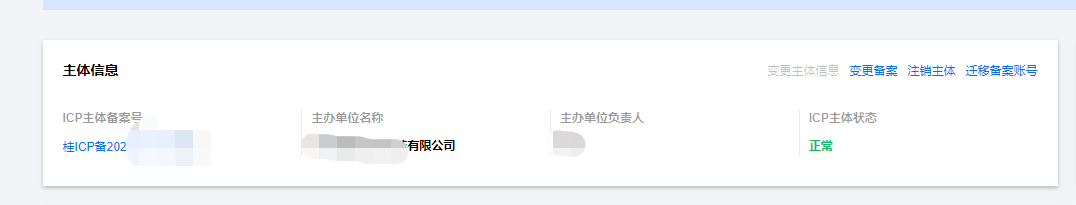

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

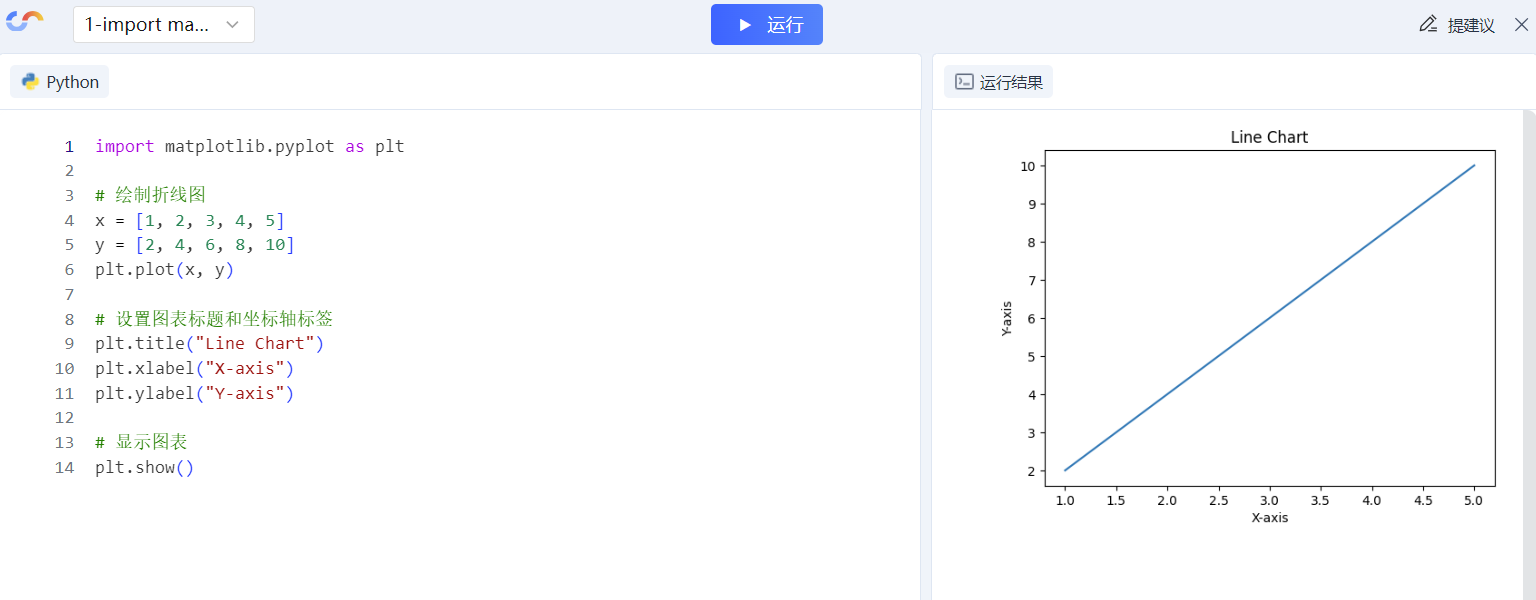

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

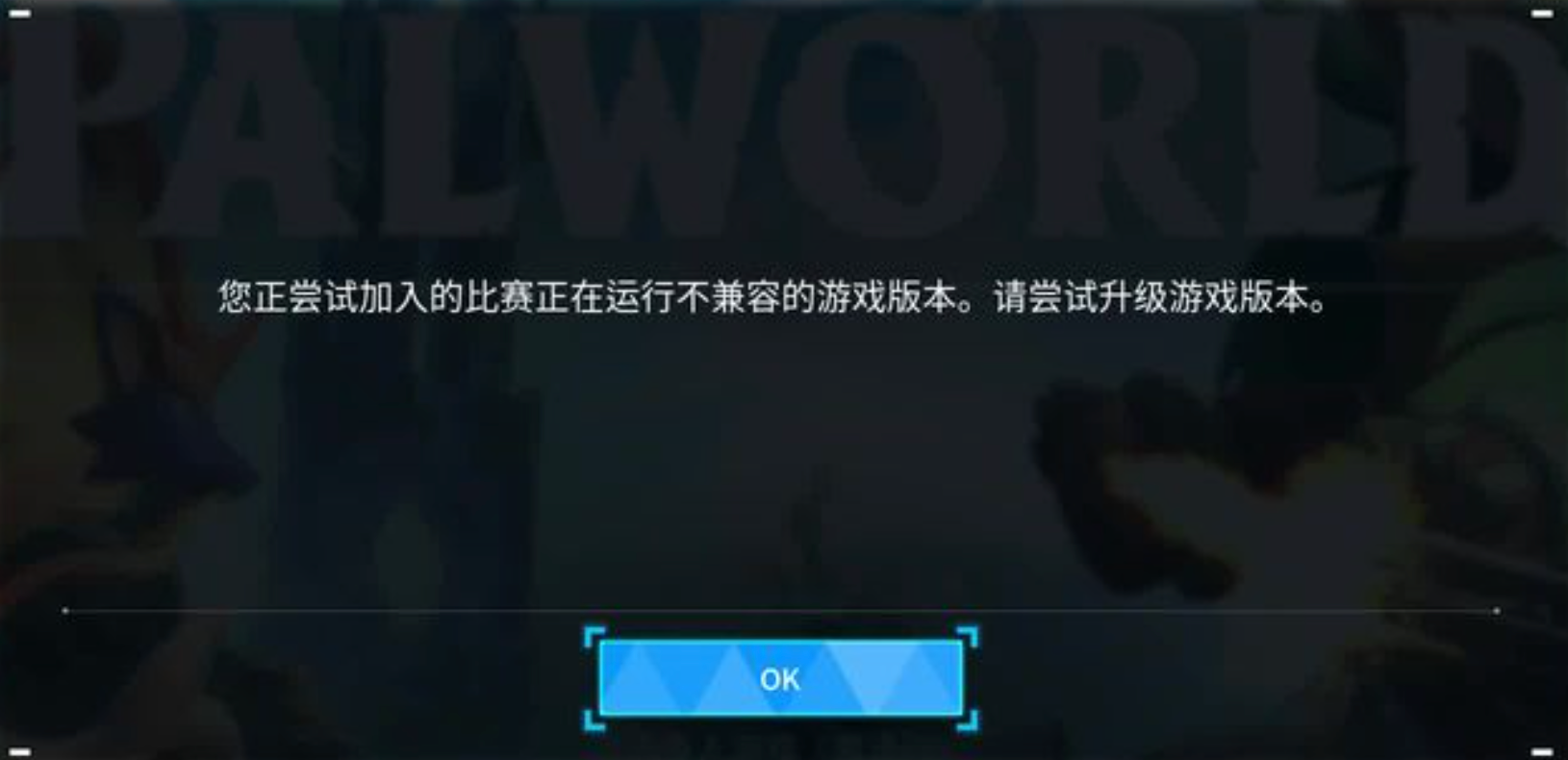

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.