Подробное практическое руководство по созданию системы безопасного жизненного цикла разработки (SDL).

В современной разработке программного обеспечения безопасность стала неотъемлемым фактором. Внедряя жизненный цикл разработки безопасности (SDL), стороны могут выявлять и устранять уязвимости безопасности на протяжении всего жизненного цикла программного обеспечения. Ниже приводится подробный процесс аудита кода с точки зрения SDL, охватывающий все этапы от планирования до реализации и постоянного улучшения, предоставляющий подробную информацию и практические рекомендации по эксплуатации.

1. Этап планирования

Постановка цели:

Определите объем аудита: определите базу кода, модуль или функцию, которую необходимо проверить. Такие инструменты, как Jira, можно использовать для документирования объема и целей аудита, чтобы члены команды имели четкое понимание цели аудита.

Установите цели аудита. Установите конкретные цели аудита, такие как обнаружение уязвимостей безопасности, проблем с качеством кода, проверки соответствия и т. д., чтобы гарантировать, что цели поддаются количественному измерению и оценке.

Формирование команды:

Межфункциональные команды: соберите команду, в которую входят разработчики, эксперты по безопасности, персонал по обеспечению качества и менеджеры проектов, чтобы обеспечить интеграцию различных точек зрения. Вы можете использовать инструменты групповой совместной работы (такие как Slack, Trello) для управления командным общением и распределением задач.

Роли и обязанности: Уточните роли и обязанности каждого члена команды и убедитесь, что каждый понимает свои задачи и цели безопасности. Например, эксперты по безопасности отвечают за анализ уязвимостей, а разработчики — за исправления кода.

Выбор инструмента и технологии:

Выбирайте правильные инструменты: выбирайте инструменты статического и динамического анализа в зависимости от потребностей проекта, такие как SonarQube (статический анализ), Fortify (статический анализ), Burp Suite (динамический анализ) и т. д., чтобы гарантировать, что эти инструменты могут покрыть распространенные уязвимости безопасности. .

Техническое обучение. Проведите необходимое обучение по безопасности для членов команды, чтобы убедиться, что они знакомы с использованием выбранных инструментов и передовыми методами обеспечения безопасности. Можно организовать внутреннее обучение или пригласить внешних экспертов для чтения лекций.

2. Стадия спроса

Определение требований безопасности:

Документ требований безопасности: на этапе требований пишется документ требований безопасности для разъяснения функций безопасности и нефункциональных требований системы, таких как аутентификация, авторизация, шифрование данных и т. д. Убедитесь, что в документацию включены конкретные стандарты безопасности и требования соответствия.

Требования соответствия: убедитесь, что требования безопасности соответствуют отраслевым стандартам, законам и правилам, таким как GDPR, PCI-DSS и т. д. Контрольные списки соответствия можно использовать для проверки полноты требований.

Моделирование угроз:

руководить Моделирование угроз:использоватьинструмент(нравиться Microsoft Threat Modeling Tool、OWASP Threat Dragon) выполняет моделирование угроз для выявления потенциальных угроз и путей атак в системе. Визуализируйте компоненты системы и поток данных, рисуя диаграммы потоков данных (DFD).

Документировать угрозы: Документировать выявленные угрозы и соответствующие меры по их устранению для использования в последующей разработке. Убедитесь, что все члены команды имеют доступ к этим документам.

3. Этап проектирования

Проектирование архитектуры безопасности:

Проектируйте архитектуру безопасности. Учитывайте безопасность при проектировании системы и применяйте такие принципы проектирования, как многоуровневая архитектура, принцип минимальных привилегий и изоляция безопасности. Убедитесь, что архитектура безопасности подробно описана в проектном документе.

Проверка конструкции безопасности. После завершения разработки проводится проверка конструкции безопасности, чтобы убедиться, что конструкция соответствует требованиям безопасности и передовым практикам. Могут быть организованы межведомственные обзорные совещания с участием экспертов по безопасности и архитекторов.

Выберите компоненты безопасности:

Используйте библиотеки и платформы безопасности. Выбирайте проверенные библиотеки и платформы безопасности и избегайте самостоятельной реализации функций безопасности, чтобы уменьшить потенциальные уязвимости безопасности. Обеспечьте безопасность и надежность выбранных компонентов.

4. Этап разработки

Практика безопасного кодирования:

Разработайте методы безопасного кодирования. Разработайте и соблюдайте методы безопасного кодирования, чтобы разработчики писали код с учетом безопасности. Вы можете обратиться к Руководству по безопасному кодированию OWASP, чтобы убедиться, что члены команды понимают распространенные уязвимости безопасности и меры их предотвращения.

Проверка кода. Внедрите процесс проверки кода, чтобы гарантировать, что каждая отправка кода проходит проверку безопасности, а также своевременное обнаружение и устранение проблем безопасности. Вы можете использовать инструменты проверки кода (такие как запросы на извлечение GitHub, Gerrit) для управления процессом проверки.

Статический анализ кода:

Интегрированные инструменты статического анализа. Интегрируйте инструменты статического анализа кода в процесс разработки для автоматического обнаружения уязвимостей безопасности и ошибок кодирования в коде. Убедитесь, что инструменты настроены правильно и охватывают все пути кода.

Регулярное сканирование. Регулярно проводите статическое сканирование кода, чтобы убедиться, что вновь введенный код не представляет угрозы безопасности. Комплексное статическое сканирование можно настроить на еженедельное или ежемесячное выполнение.

5. Этап тестирования

Динамический анализ кода:

Работа тестовой среды: запустите приложение в тестовой среде и используйте инструменты динамического анализа для мониторинга в реальном времени для выявления потенциальных уязвимостей безопасности. Убедитесь, что тестовая среда аналогична производственной среде, чтобы точно моделировать реальные сценарии.

Имитация атак. Имитируйте поведение злоумышленников и проверяйте устойчивость приложения к различным атакам, таким как SQL-инъекция, XSS и CSRF. Вы можете использовать инструменты тестирования на проникновение (такие как Metasploit, Burp Suite) для имитации атак.

Нагрузочный тест:

Стресс-тестирование: проводите нагрузочное тестирование, чтобы наблюдать за производительностью приложений в условиях высокой параллельности и выявлять возможные узкие места в производительности и риски безопасности. Выполните стресс-тестирование с помощью таких инструментов, как JMeter, LoadRunner.

Мониторинг аномального трафика: отслеживайте приложения на предмет аномального трафика во время нагрузочного тестирования, чтобы выявить потенциальные риски атак типа «отказ в обслуживании» (DoS).

6. Проверка и устранение уязвимостей.

Проверка уязвимости:

Инструмент проверки: проверьте обнаруженные уязвимости, чтобы убедиться, что они действительно существуют и могут быть использованы. Проверка может осуществляться посредством ручного тестирования или с использованием автоматизированных инструментов.

Воспроизведите уязвимость. Попробуйте воспроизвести уязвимость, чтобы понять ее масштабы и возможности использования, помогая команде разработчиков понять серьезность проблемы.

Рекомендации по ремонту:

Подробный план устранения: предоставьте подробные предложения по устранению каждой уязвимости, включая модификации кода, изменения конфигурации или корректировку политики безопасности. Убедитесь, что ваши предложения конкретны и осуществимы, и включите соответствующие примеры кода.

Проверка кода. Проведите проверку кода после исправления, чтобы убедиться, что исправленный код соответствует стандартам безопасности и не создает новых проблем.

Исправления кода:

Команда разработчиков реализует исправление: команда разработчиков вносит изменения в код на основе рекомендаций по исправлению и проводит модульное тестирование, чтобы убедиться, что исправление не повлияет на существующие функциональные возможности.

7. Регрессионное тестирование

Комплексное регрессионное тестирование:

Повторное тестирование. После устранения уязвимости проведите комплексное регрессионное тестирование, чтобы убедиться, что исправленный код не влияет на существующие функциональные возможности.

Тестирование безопасности: повторно выполните статический и динамический анализ, чтобы убедиться, что все известные уязвимости устранены, и проверьте безопасность нового кода.

8. Документация и резюме

Аудиторский отчет:

Напишите подробный отчет. Напишите подробный отчет об аудите, в котором будут зафиксированы обнаруженные уязвимости, меры по их устранению и результаты тестирования, которые будут служить ссылкой для будущих аудитов. В отчете должны быть указаны объем аудита, методология, обнаруженные уязвимости, рекомендации и приоритеты по устранению, чтобы его было легко понять.

Структура отчета. Убедитесь, что отчеты четко структурированы, чтобы члены команды и руководство могли быстро получить доступ к ключевой информации.

Обмен знаниями:

Встречи для обмена информацией: организуйте встречи для обмена опытом и уроками, полученными в ходе процесса аудита, обсуждения обнаруженных уязвимостей и методов их устранения, а также повышения осведомленности и навыков команды в области безопасности.

Создайте базу знаний: запишите проблемы и решения, возникшие в ходе аудита, чтобы сформировать базу знаний для дальнейшего использования и обучения.

Постоянное улучшение:

Обновите политику безопасности: на основе результатов аудита и лучших отраслевых практик обновите методы безопасного кодирования и процессы аудита компании, чтобы обеспечить соблюдение командой стандартов безопасности в будущей разработке.

Механизм обратной связи. Создайте механизм обратной связи, который будет стимулировать членов команды предлагать улучшения и постоянно оптимизировать процесс SDL.

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

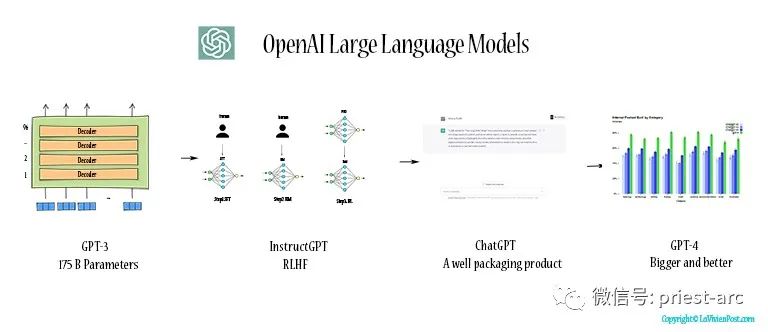

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

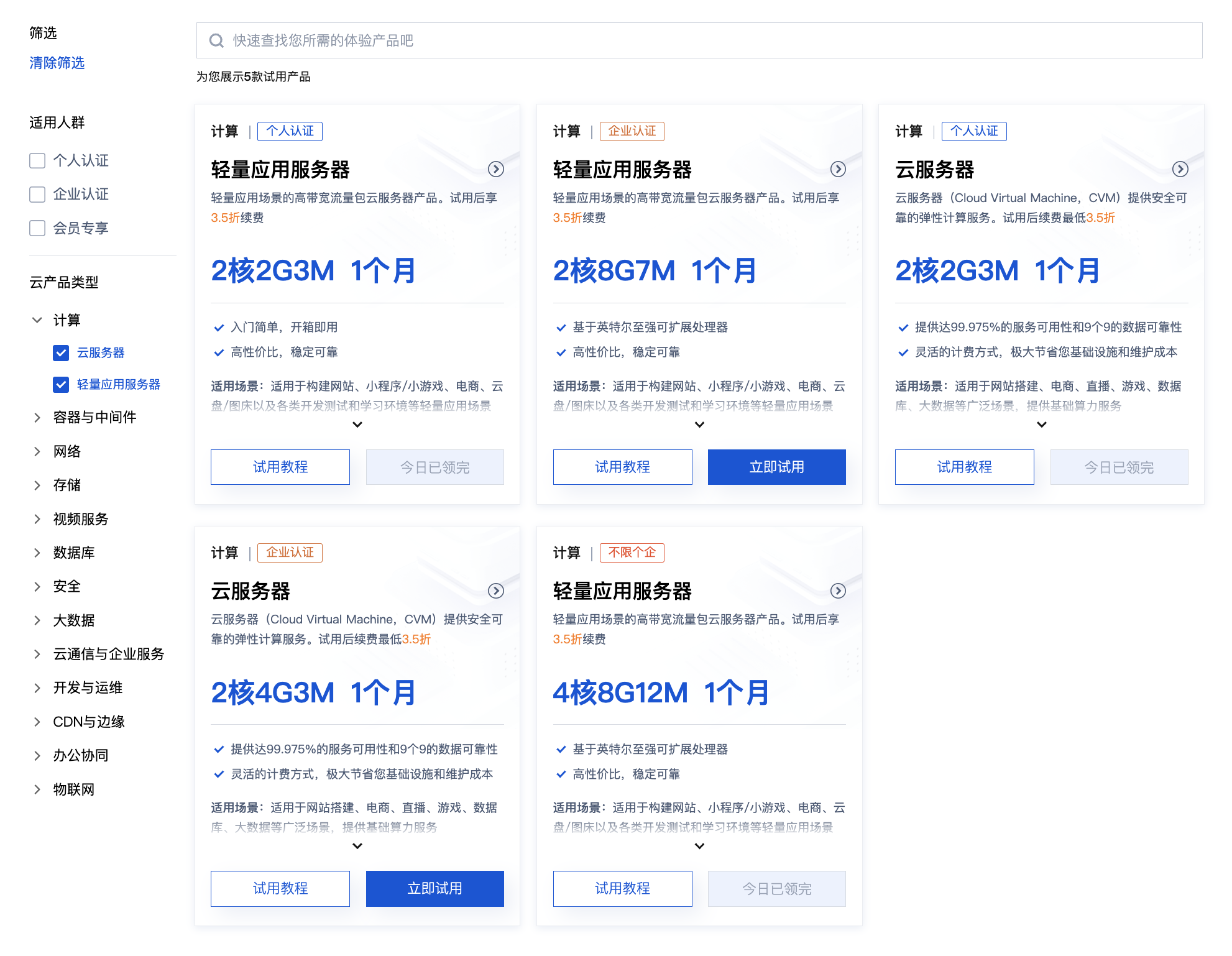

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

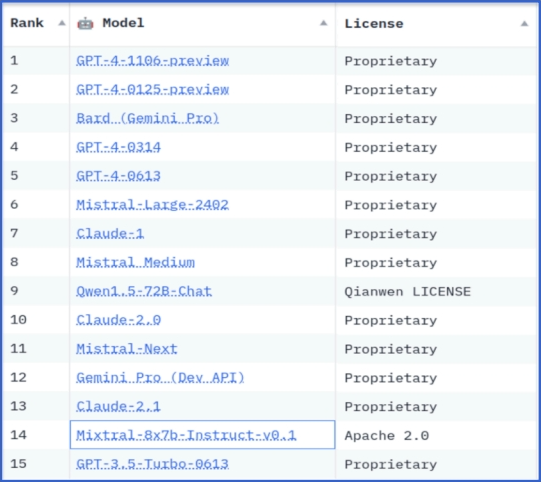

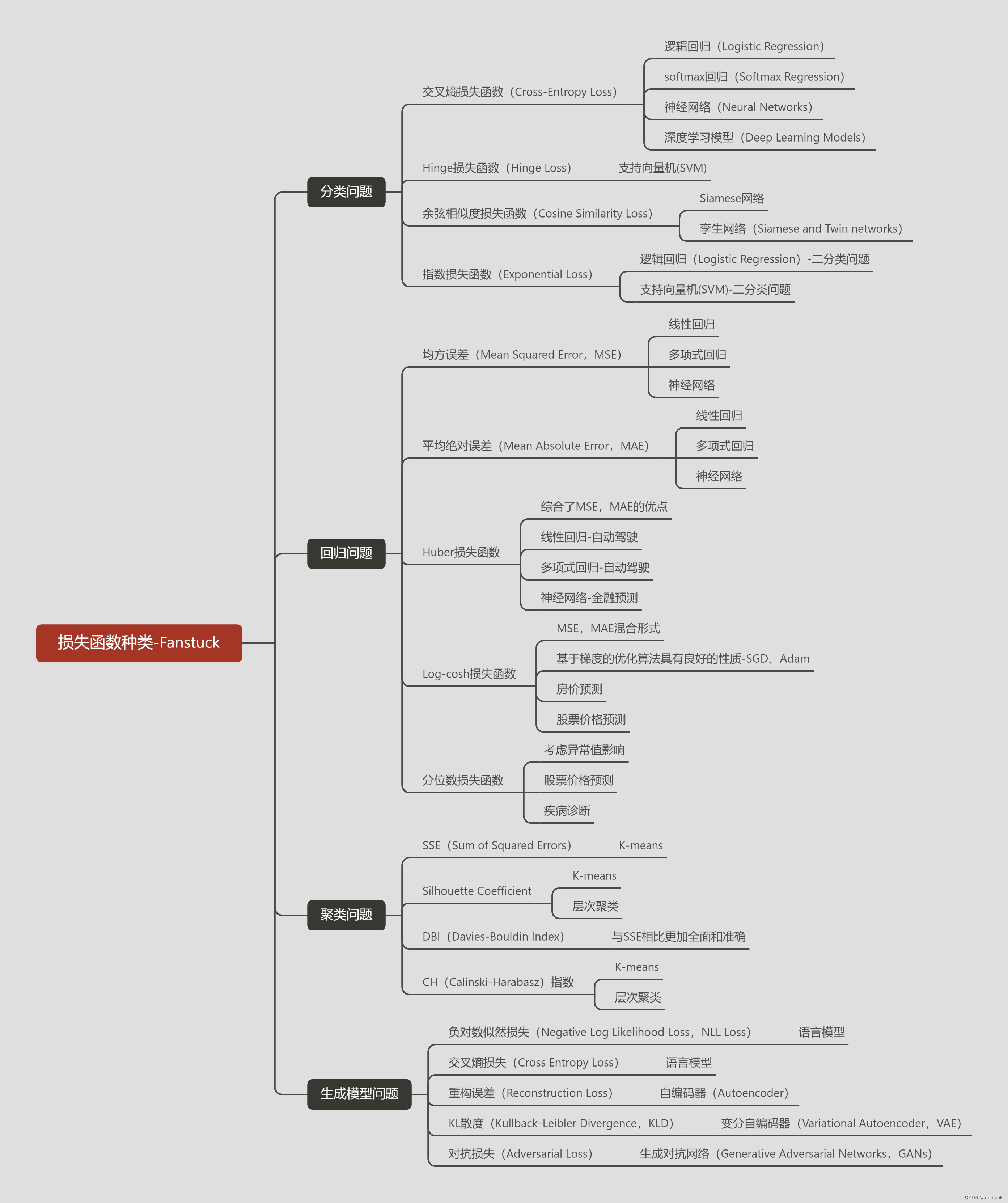

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

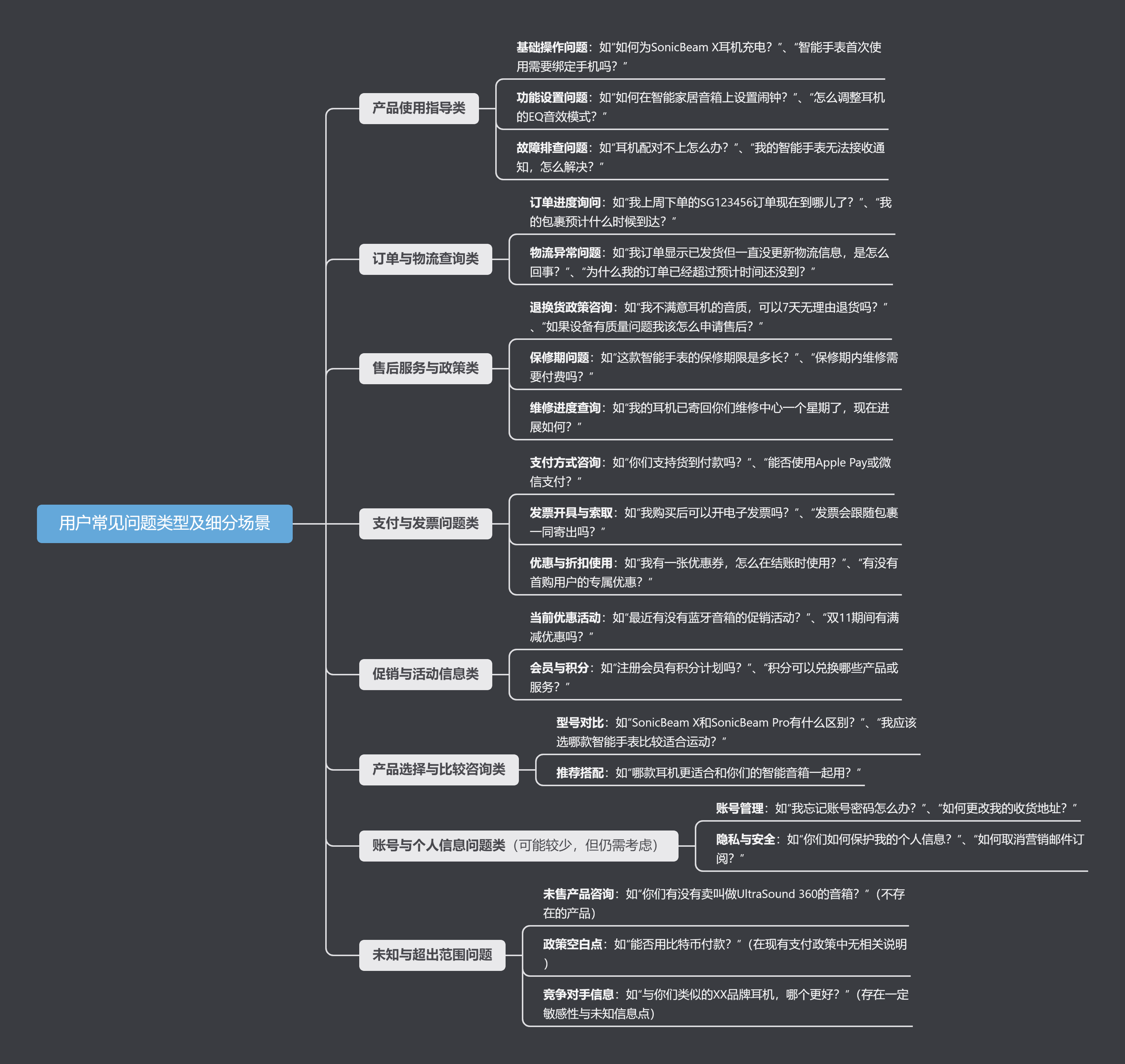

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

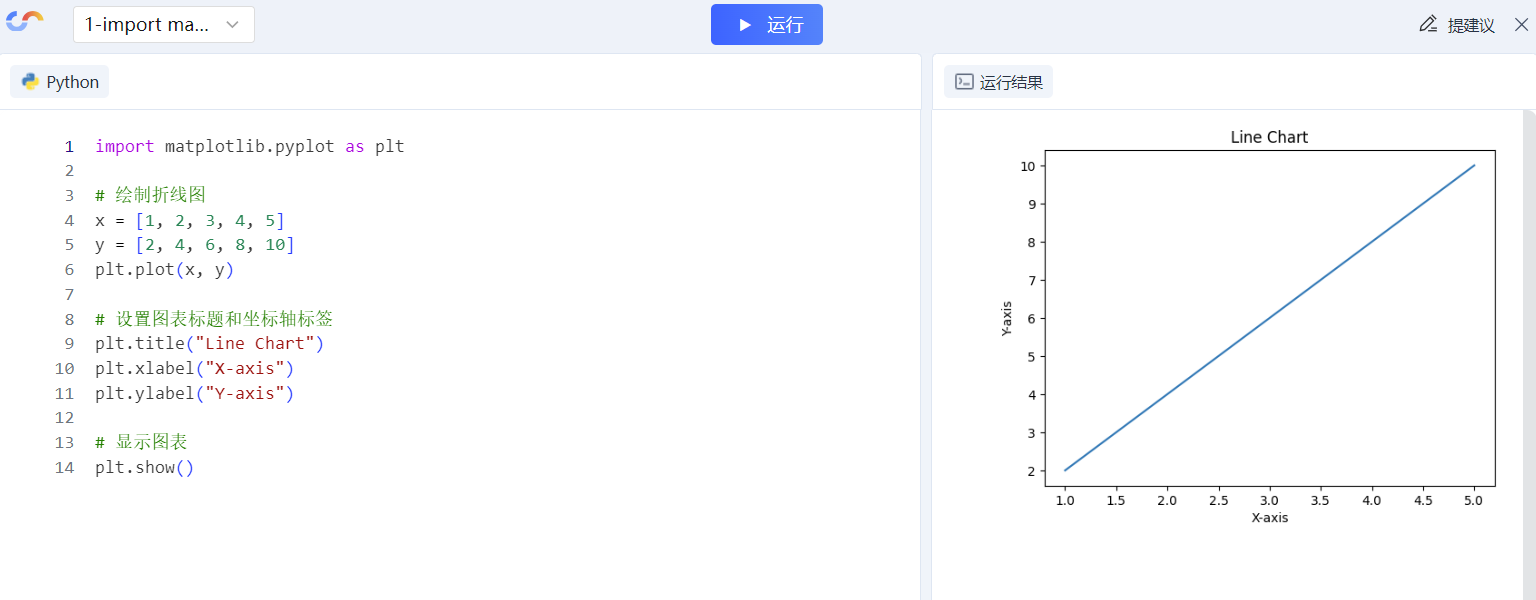

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

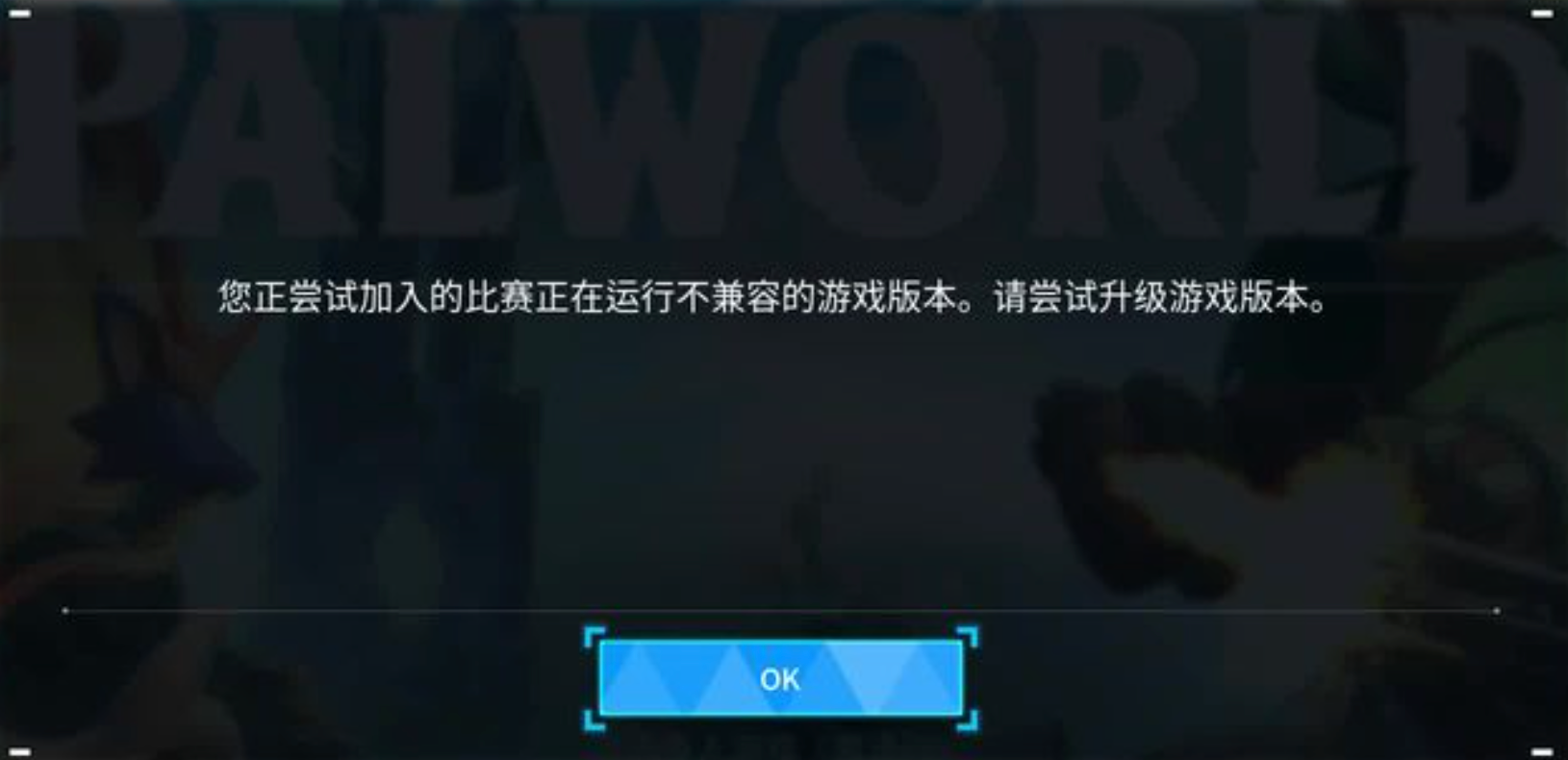

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.