Переосмыслите DDOS-атаки: поймите принципы, определите характеристики и постройте систему защиты.

С бурным развитием интернет-бизнеса распределенные атаки типа «отказ в обслуживании» (DDoS) стали постоянной проблемой в сфере сетевой безопасности. Злоумышленники используют ботнеты или облачные ресурсы для масштабного и непрерывного воздействия на целевые системы, намереваясь лишить их нормальной работы. Целью этой статьи является глубокий анализ принципов и характеристик идентификации DDoS-атак, а также изучение ключевых стратегий и технических средств для построения комплексной системы защиты, предоставляя практическое руководство для пользователей Tencent Cloud и специалистов по сетевой безопасности.

1. Принцип и классификация DDoS-атак.

Обзор принципов

Суть DDoS-атаки заключается в использовании большого количества контролируемых устройств (хостов-зомби) для отправки большого количества, казалось бы, законных запросов в целевую систему, что потребляет ее вычислительную мощность и ресурсы полосы пропускания, в результате чего обычные пользователи не могут получить доступ или пользоваться услугами. Злоумышленники обычно достигают этого следующими способами:

- Атака на протокол: использование слабостей или недостатков определенного протокола для отправки тщательно составленных запросов, что приводит к истощению ресурсов сервера. Такие как SYN Flood, UDP Flood и т. д.

- Атаки на уровне приложений: атаки, направленные на определенные службы приложений, такие как HTTP Flood, DNS Query Flood и т. д. Такие атаки часто трудно защитить с помощью простой фильтрации трафика.

- Атака на пропускную способность: при отправке большого количества легитимного трафика без определенных характеристик, таких как запросы TCP-соединения, HTTP-запросы GET и т. д., ресурсы целевой полосы пропускания исчерпаны.

Классификация DDoS-атак

В зависимости от различных методов и целей атак DDoS-атаки можно разделить на следующие категории:

- Атака на основе объема (атака с использованием пропускной способности): например, UDP Flood, ICMP Flood и т. д., которые в основном потребляют ресурсы пропускной способности сети.

- Атака протокола: например, SYN Flood, TCP Flag Flood и т. д., нацеленная на протоколы сетевого или транспортного уровня.

- Атака на уровне приложения: например, HTTP Flood, Slowloris и т. д., запускающие атаки на определенные службы приложений.

2. Характеристики идентификации DDoS-атак

Ключом к выявлению DDoS-атак является точное обнаружение их уникальных моделей поведения и характеристик из массивного сетевого трафика. Вот некоторые общие признаки идентификации:

Аномальный всплеск трафика: трафик из определенного источника или нескольких источников значительно увеличивается за короткий период времени, выходя за пределы обычного объема бизнеса.

Аномалии протокола: такие как большое количество запросов полуоткрытого соединения (SYN Flood), недействительные пакеты данных, фиксированные или регулярные изменения в определенных значениях полей и т. д.

Аномальное распределение IP-адресов. Атакующий трафик обычно поступает с большого количества разрозненных IP-адресов, причем распределение IP-адресов происходит внезапно и неравномерно.

Ненормальные шаблоны доступа: например, слишком высокая частота запросов, ненормальное содержимое запроса или распределение URL-адресов, слишком высокая согласованность пользовательского агента и т. д.

Ненормальное потребление ресурсов. Системные ресурсы, такие как ЦП, память и пропускная способность, потребляются ненормально, а время ответа службы значительно увеличивается.

3. Создайте систему защиты от DDoS-атак.

Перед лицом все более сложных DDoS-атак крайне важно построить многоуровневую и трехмерную систему защиты. Ниже приведены ключевые стратегии защиты и технические средства:

Очистка краевого трафика

- Разверните службу защиты от DDoS, предоставляемую поставщиком облачных услуг: например, защиту Tencent Cloud от DDoS.,Возможность очистки крупномасштабного трафика,Возможность перехвата и сброса атакующего трафика вблизи границы сети.

- Интеллектуальное планирование и настройка маршрутизации. Используйте BGP Anycast, GeoDNS и другие технологии для распределения или направления атакующего трафика в свободные пулы ресурсов для обработки.

Глубокая проверка пакетов (DPI) и поведенческий анализ

- Разверните брандмауэр или систему обнаружения вторжений** с функцией DPI: выполните углубленный анализ сетевого трафика для выявления и блокировки аномального поведения протокола и атак на уровне приложений.

- Используйте алгоритмы машинного обучения: проводите анализ сетевого трафика, шаблонов доступа и т. д. в режиме реального времени, чтобы идентифицировать и адаптироваться к развивающимся методам атак.

Контроль доступа и ограничение скорости

- Внедрить черный список IP-адресов: запретить IP-адрес подтвержденного источника атаки.

- Установите разумные ограничения скорости. Ограничьте скорость доступа для одного и того же IP-адреса, одного и того же пользователя и одной и той же службы, чтобы предотвратить злоупотребление ресурсами.

Высокодоступная архитектура и эластичное масштабирование

- Используйте балансировку нагрузки, чтобы распределить атакуемый трафик и обеспечить доступность сервиса.

- Автоматическое расширение и сокращение: динамически настраивайте внутренние ресурсы в соответствии с масштабом атаки для поддержания производительности службы.

Реагирование на чрезвычайную ситуацию и анализ после события

- Разработайте план реагирования на чрезвычайные ситуации: уточните механизм связи, процесс утилизации и план восстановления в случае атаки.

- Анализ данных об атаках. Проведите углубленный анализ трафика атак и методов атак, чтобы создать основу для последующей оптимизации стратегий защиты.

Таким образом, борьба с DDoS-атаками требует глубокого понимания ее принципов и характеристик в сочетании с передовыми технологиями и стратегиями защиты для построения всесторонней многоуровневой системы защиты. Пользователи Tencent Cloud могут в полной мере использовать услуги защиты от DDoS и другие продукты безопасности, предоставляемые поставщиками облачных услуг, и проводить индивидуальное развертывание защиты на основе особенностей своего бизнеса, чтобы эффективно противостоять DDoS-атакам и обеспечивать непрерывность бизнеса и удобство работы пользователей. На практике непрерывный мониторинг, анализ и оптимизация стратегий защиты являются ключом к борьбе с развивающимися DDoS-угрозами.

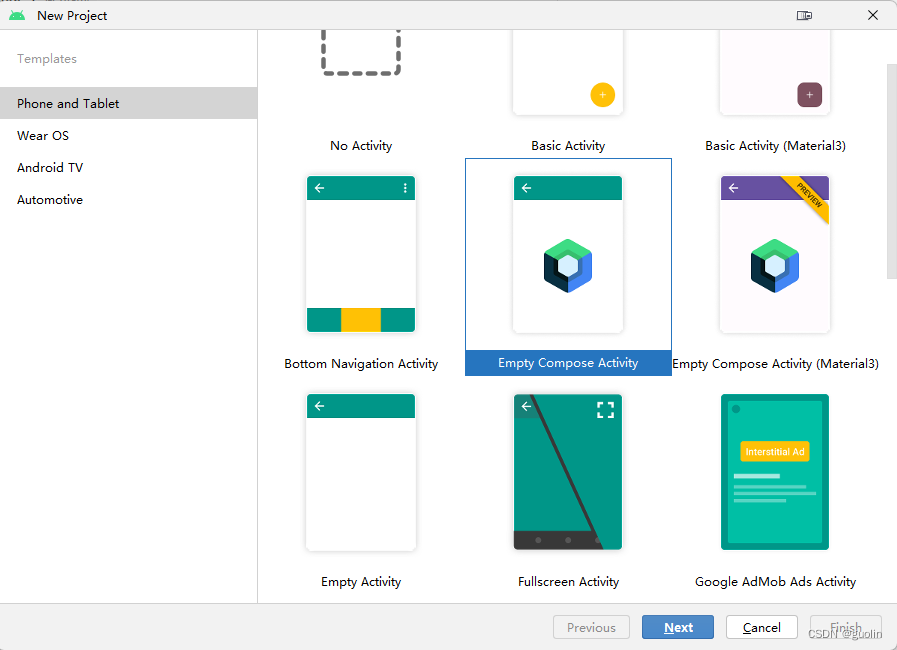

Учебное пособие по Jetpack Compose для начинающих, базовые элементы управления и макет

Код js веб-страницы, фон частицы, код спецэффектов

【новый! Суперподробное】Полное руководство по свойствам компонентов Figma.

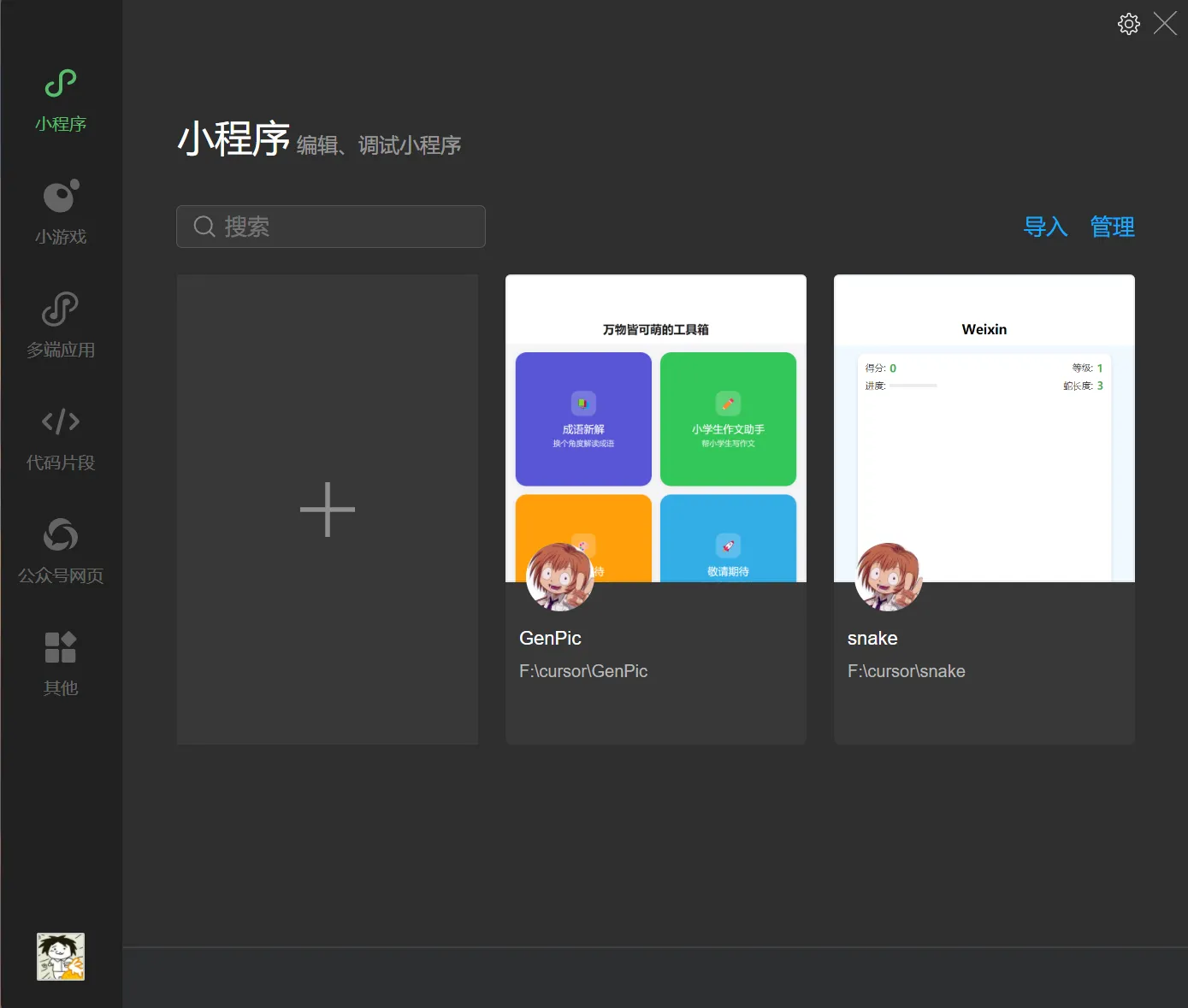

🎉Обязательно к прочтению новичкам: полное руководство по написанию мини-программ WeChat с использованием программного обеспечения Cursor.

[Забавный проект Docker] VoceChat — еще одно приложение для мгновенного чата (IM)! Может быть встроен в любую веб-страницу!

Как реализовать переход по странице в HTML (html переходит на указанную страницу)

Как решить проблему зависания и низкой скорости при установке зависимостей с помощью npm. Существуют ли доступные источники npm, которые могут решить эту проблему?

Серия From Zero to Fun: Uni-App WeChat Payment Practice WeChat авторизует вход в систему и украшает страницу заказа, создает интерфейс заказа и инициирует запрос заказа

Серия uni-app: uni.navigateЧтобы передать скачок значения

Апплет WeChat настраивает верхнюю панель навигации и адаптируется к различным моделям.

JS-время конвертации

Обеспечьте бесперебойную работу ChromeDriver 125: советы по решению проблемы chromedriver.exe не найдены

Поле комментария, щелчок мышью, специальные эффекты, js-код

Объект массива перемещения объекта JS

Как открыть разрешение на позиционирование апплета WeChat_Как использовать WeChat для определения местонахождения друзей

Я даю вам два набора из 18 простых в использовании фонов холста Power BI, так что вам больше не придется возиться с цветами!

Получить текущее время в js_Как динамически отображать дату и время в js

Вам необходимо изучить сочетания клавиш vsCode для форматирования и организации кода, чтобы вам больше не приходилось настраивать формат вручную.

У ChatGPT большое обновление. Всего за 45 минут пресс-конференция показывает, что OpenAI сделал еще один шаг вперед.

Copilot облачной разработки — упрощение разработки

Микросборка xChatGPT с низким кодом, создание апплета чат-бота с искусственным интеллектом за пять шагов

CUDA Out of Memory: идеальное решение проблемы нехватки памяти CUDA

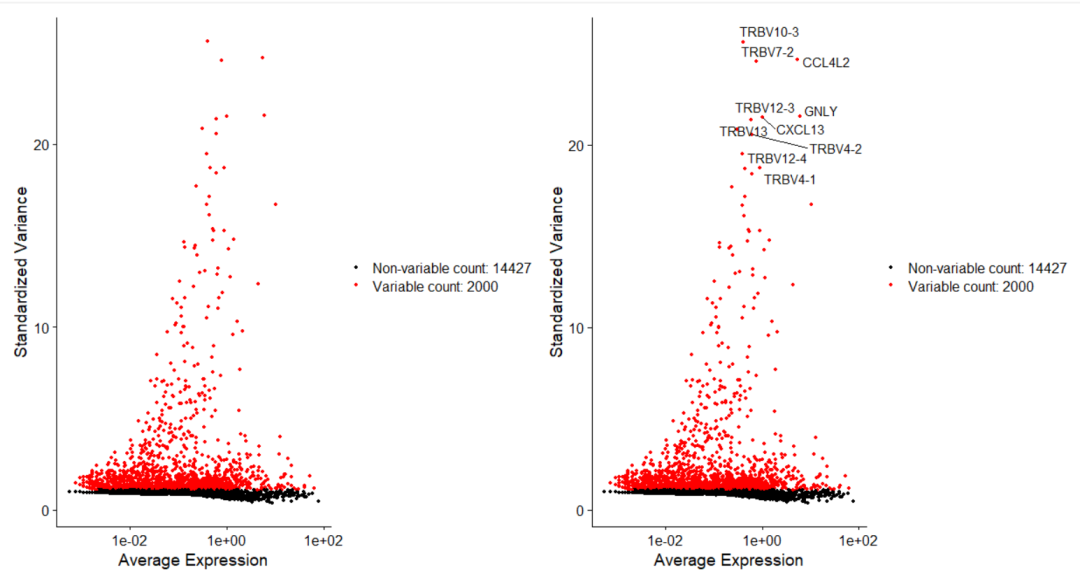

Анализ кластеризации отдельных ячеек, который должен освоить каждый&MarkerгенетическийВизуализация

vLLM: мощный инструмент для ускорения вывода ИИ

CodeGeeX: мощный инструмент генерации кода искусственного интеллекта, который можно использовать бесплатно в дополнение к второму пилоту.

Машинное обучение Реальный бой LightGBM + настройка параметров случайного поиска: точность 96,67%

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция без кодирования и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

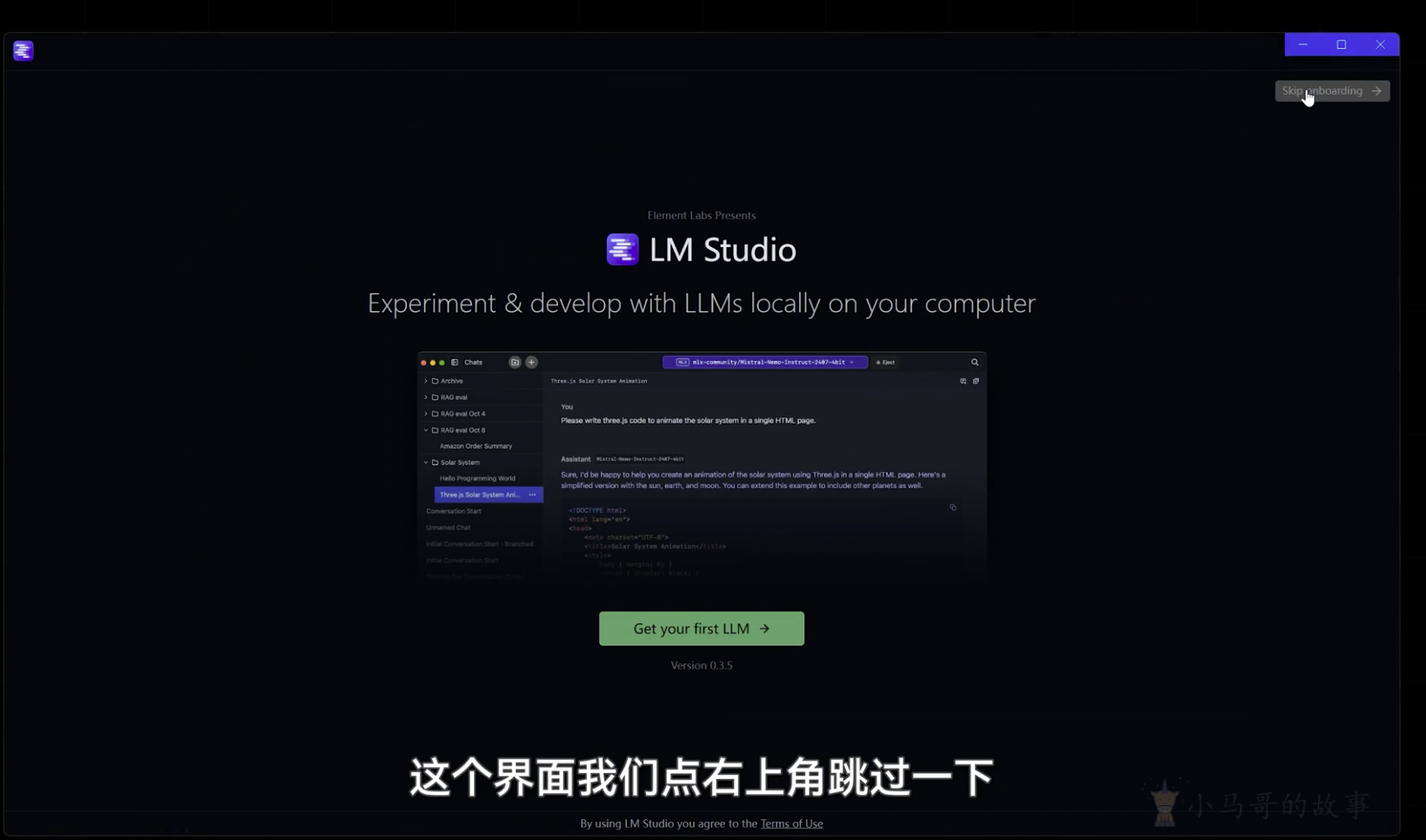

LM Studio для создания локальных больших моделей

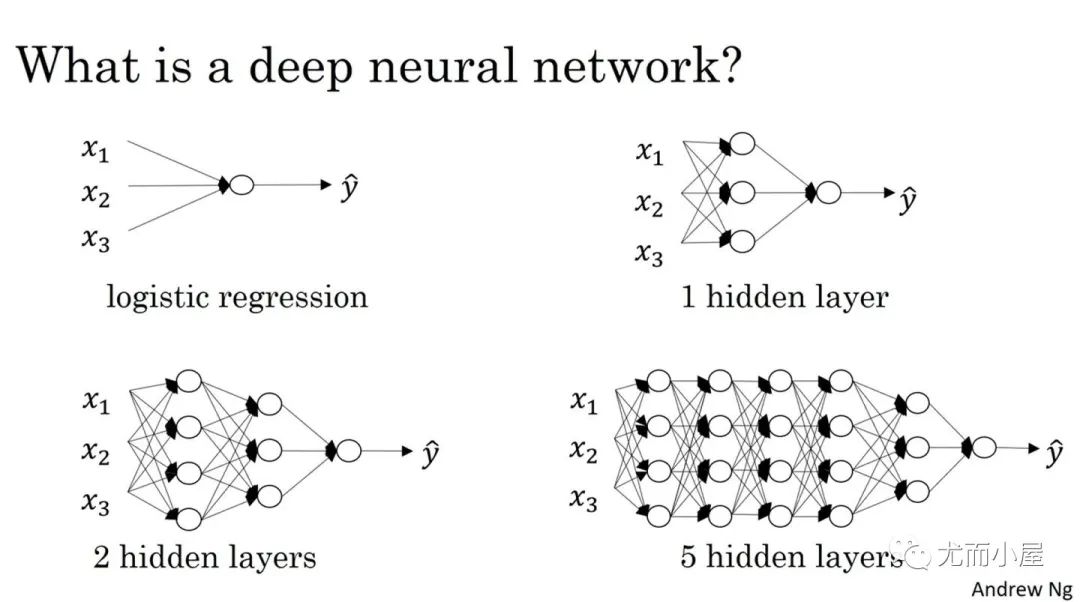

Как определить количество слоев и нейронов скрытых слоев нейронной сети?