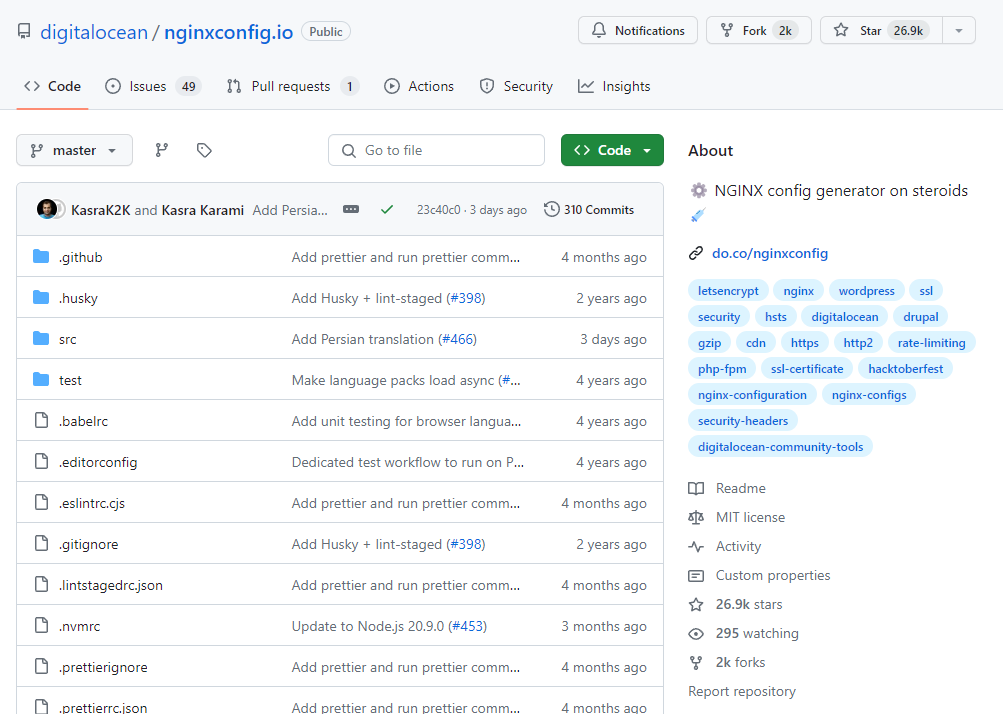

Онлайн-генератор файлов конфигурации Nginx с открытым исходным кодом NginxConfig

NGINX Config

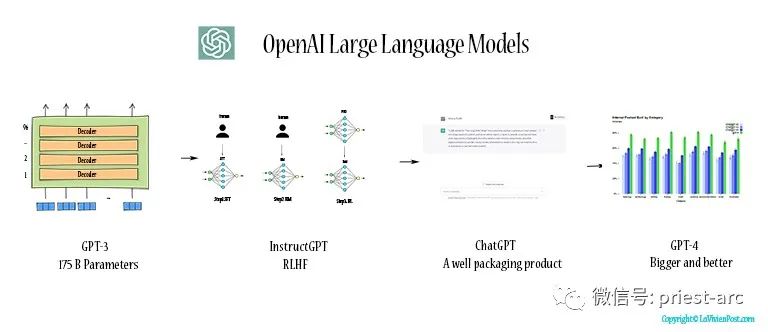

Nginx Config является мощным Nginx Конфигурационный файлгенератор,Известный как Конфигурация Nginx Единственный инструмент, который нужен вашему серверу.

Адрес проекта: https://github.com/digitalocean/nginxconfig.io.

Возможности Nginx

- Эффективная обработка статического контента:NginxСпособен обслуживать большое количество запросов статических файлов с очень небольшим количеством ресурсов.。

- Отличные возможности обратного прокси:какобратный прокси,Nginx умеет балансировать нагрузку на серверную часть,Это улучшает общую производительность и стабильность приложения.

- балансировка нагрузки:через мудрость-Возможность распределять клиентские запросы по разным бэкэндамсервер,Nginx гарантирует, что каждый сервер не будет перегружен.,одновременно улучшая общую доступность услуг.

- Встроенный кэш:NginxМожно ли кэшировать результаты запроса,Уменьшите частоту запросов к внутреннему серверу.,Увеличьте время ответа.

- Встроенная поддержка SSL/TLS:Может обрабатывать шифрованиеHTTPSпросить,Обеспечить безопасность передачи данных.

- Поддержка веб-сокетов:Поддержка в режиме реального времениWebтребуется по приложениюWebSocketпротокол。

Существует множество функций и соответствующих директив конфигурации. Теперь вы можете углубиться в документацию NGINX или использовать этот инструмент, чтобы изучить, как работает NGINX, наблюдать, как ваши входные данные влияют на выходные данные, и сгенерировать лучшую конфигурацию для вашего конкретного случая использования (вы также можете использовать документацию).

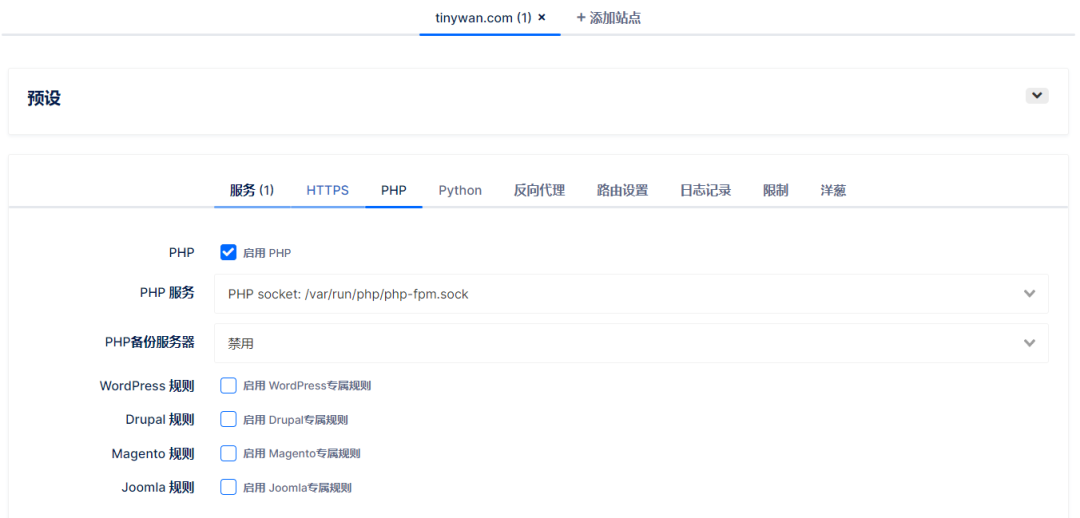

Особенности конфигурации NGINX

Nginx Config Поддерживает визуализацию следующих функций Конфигурация:HTTPS、HTTP/2、IPv6、certbot、HSTS、Заголовок запроса безопасности、SSL Конфигурация, OCSP парсер, кеш, gzip, brotli, резервная маршрутизация, обратный прокси, www/non-www Перенаправление, CDN, PHP (TCP/сокет, WordPress、Drupal、Magento、Joomla)、Node.js、Python (Django) Сервер и т. д.

Конфигурация сайта

Глобальная конфигурация

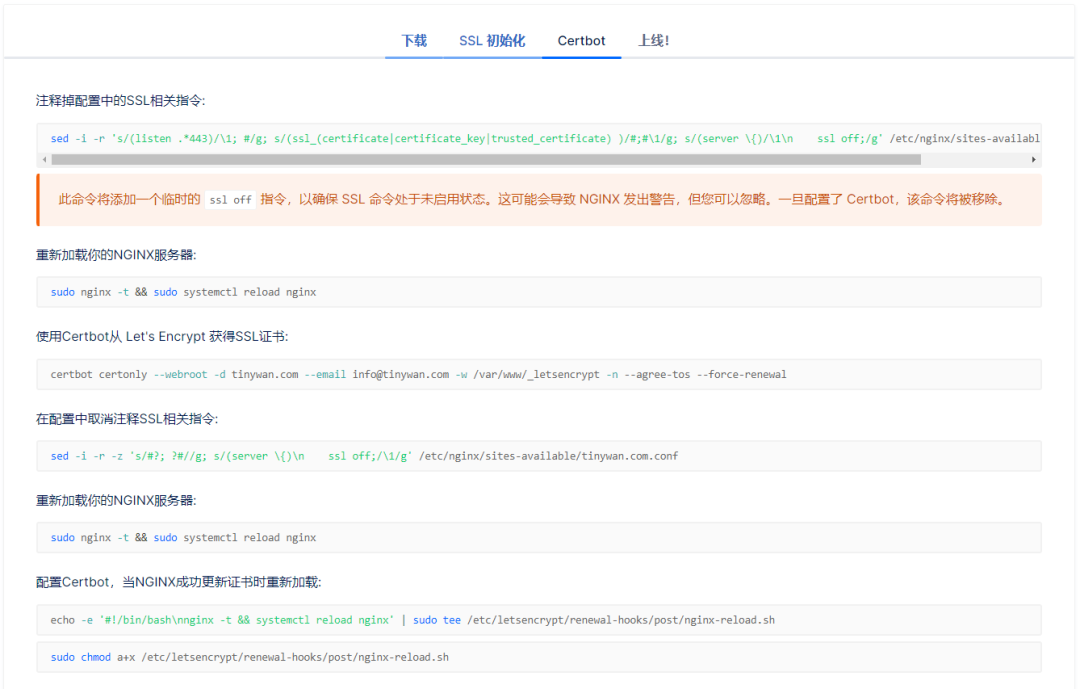

Использовать конфигурацию

Конфигурационный файл

основная конфигурация

/etc/nginx/nginx.conf

# Generated by nginxconfig.io

# See nginxconfig.txt for the configuration share link

user www-data;

pid /run/nginx.pid;

worker_processes auto;

worker_rlimit_nofile 65535;

# Load modules

include /etc/nginx/modules-enabled/*.conf;

events {

multi_accept on;

worker_connections 65535;

}

http {

charset utf-8;

sendfile on;

tcp_nopush on;

tcp_nodelay on;

server_tokens off;

log_not_found off;

types_hash_max_size 2048;

types_hash_bucket_size 64;

client_max_body_size 16M;

# MIME

include mime.types;

default_type application/octet-stream;

# Logging

access_log off;

error_log /dev/null;

# SSL

ssl_session_timeout 1d;

ssl_session_cache shared:SSL:10m;

ssl_session_tickets off;

# Diffie-Hellman parameter for DHE ciphersuites

ssl_dhparam /etc/nginx/dhparam.pem;

# Mozilla Intermediate configuration

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384;

# OCSP Stapling

ssl_stapling on;

ssl_stapling_verify on;

resolver 1.1.1.1 1.0.0.1 8.8.8.8 8.8.4.4 208.67.222.222 208.67.220.220 valid=60s;

resolver_timeout 2s;

# Load configs

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*;

}

вторичная конфигурация

/etc/nginx/sites-available/tinywan.com.conf

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name tinywan.com;

set $base /var/www/tinywan.com;

root $base/public;

# SSL

ssl_certificate /etc/letsencrypt/live/tinywan.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/tinywan.com/privkey.pem;

ssl_trusted_certificate /etc/letsencrypt/live/tinywan.com/chain.pem;

# security

include nginxconfig.io/security.conf;

# logging

access_log /var/log/nginx/access.log combined buffer=512k flush=1m;

error_log /var/log/nginx/error.log warn;

# index.php

index index.php;

# index.php fallback

location / {

try_files $uri $uri/ /index.php?$query_string;

}

# additional config

include nginxconfig.io/general.conf;

# handle .php

location ~ \.php$ {

fastcgi_pass unix:/var/run/php/php-fpm.sock;

include nginxconfig.io/php_fastcgi.conf;

}

}

# subdomains redirect

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name *.tinywan.com;

# SSL

ssl_certificate /etc/letsencrypt/live/tinywan.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/tinywan.com/privkey.pem;

ssl_trusted_certificate /etc/letsencrypt/live/tinywan.com/chain.pem;

return 301 https://tinywan.com$request_uri;

}

# HTTP redirect

server {

listen 80;

listen [::]:80;

server_name .tinywan.com;

include nginxconfig.io/letsencrypt.conf;

location / {

return 301 https://tinywan.com$request_uri;

}

}

Конфигурация PHP

/etc/nginx/nginxconfig.io/php_fastcgi.conf

# 404

try_files $fastcgi_script_name =404;

# default fastcgi_params

include fastcgi_params;

# fastcgi settings

fastcgi_index index.php;

fastcgi_buffers 8 16k;

fastcgi_buffer_size 32k;

# fastcgi params

fastcgi_param DOCUMENT_ROOT $realpath_root;

fastcgi_param SCRIPT_FILENAME $realpath_root$fastcgi_script_name;

fastcgi_param PHP_ADMIN_VALUE "open_basedir=$base/:/usr/lib/php/:/tmp/";

Конфигурация безопасности

/etc/nginx/nginxconfig.io/security.conf

# security headers

add_header X-XSS-Protection "1; mode=block" always;

add_header X-Content-Type-Options "nosniff" always;

add_header Referrer-Policy "no-referrer-when-downgrade" always;

add_header Content-Security-Policy "default-src 'self' http: https: ws: wss: data: blob: 'unsafe-inline'; frame-ancestors 'self';" always;

add_header Permissions-Policy "interest-cohort=()" always;

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;

# . files

location ~ /\.(?!well-known) {

deny all;

}

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

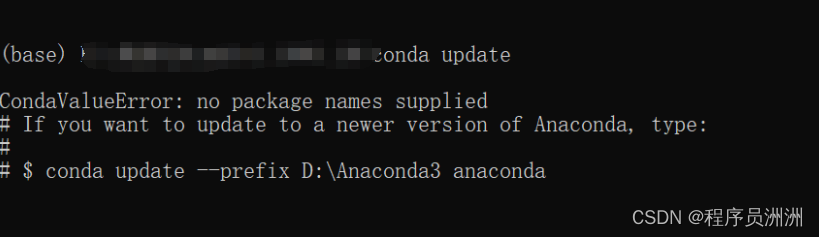

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

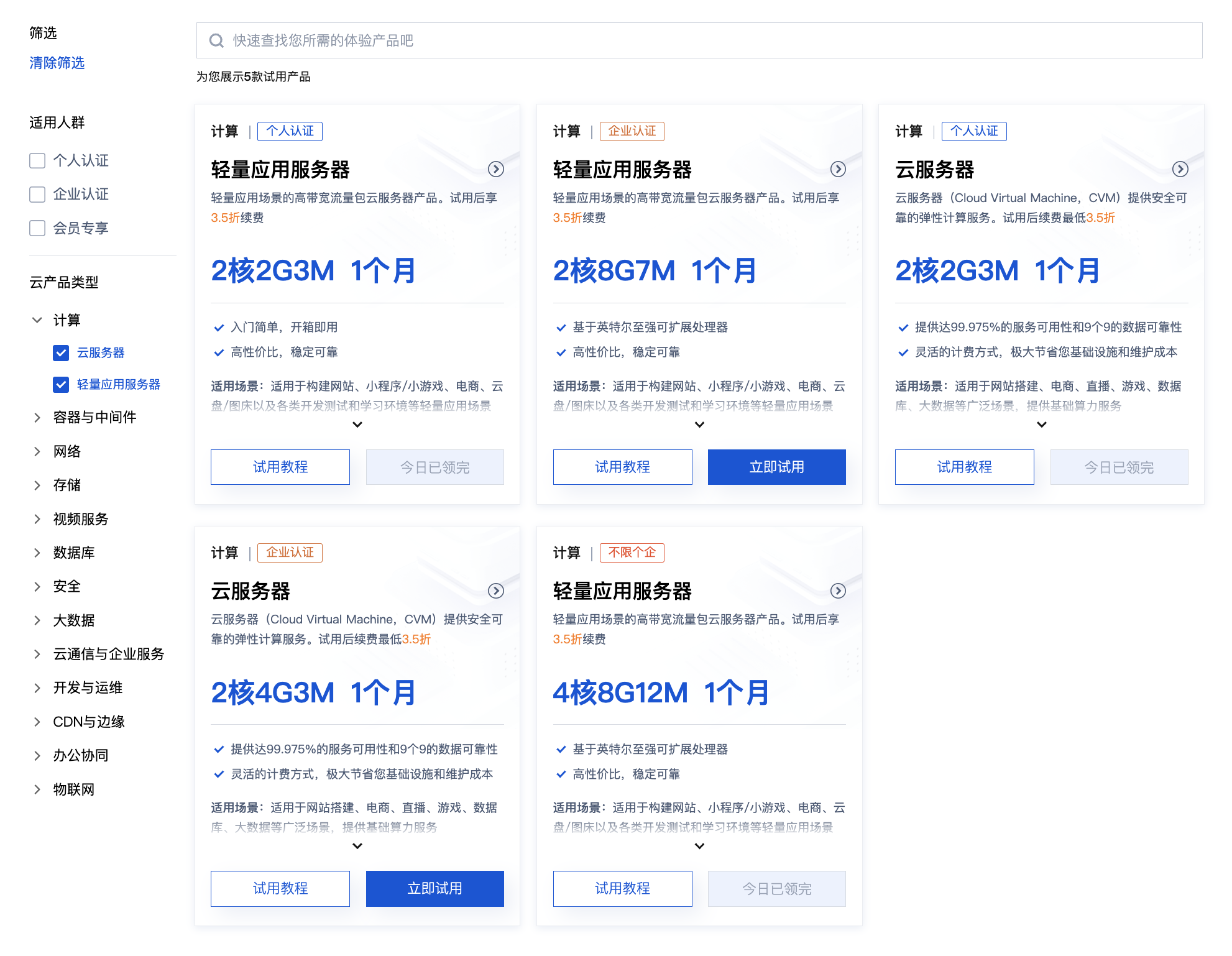

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

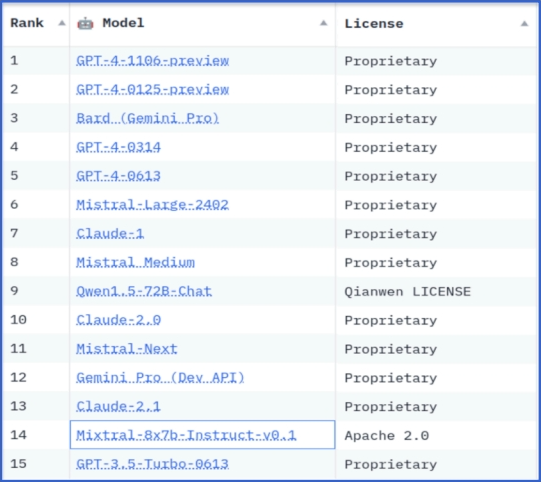

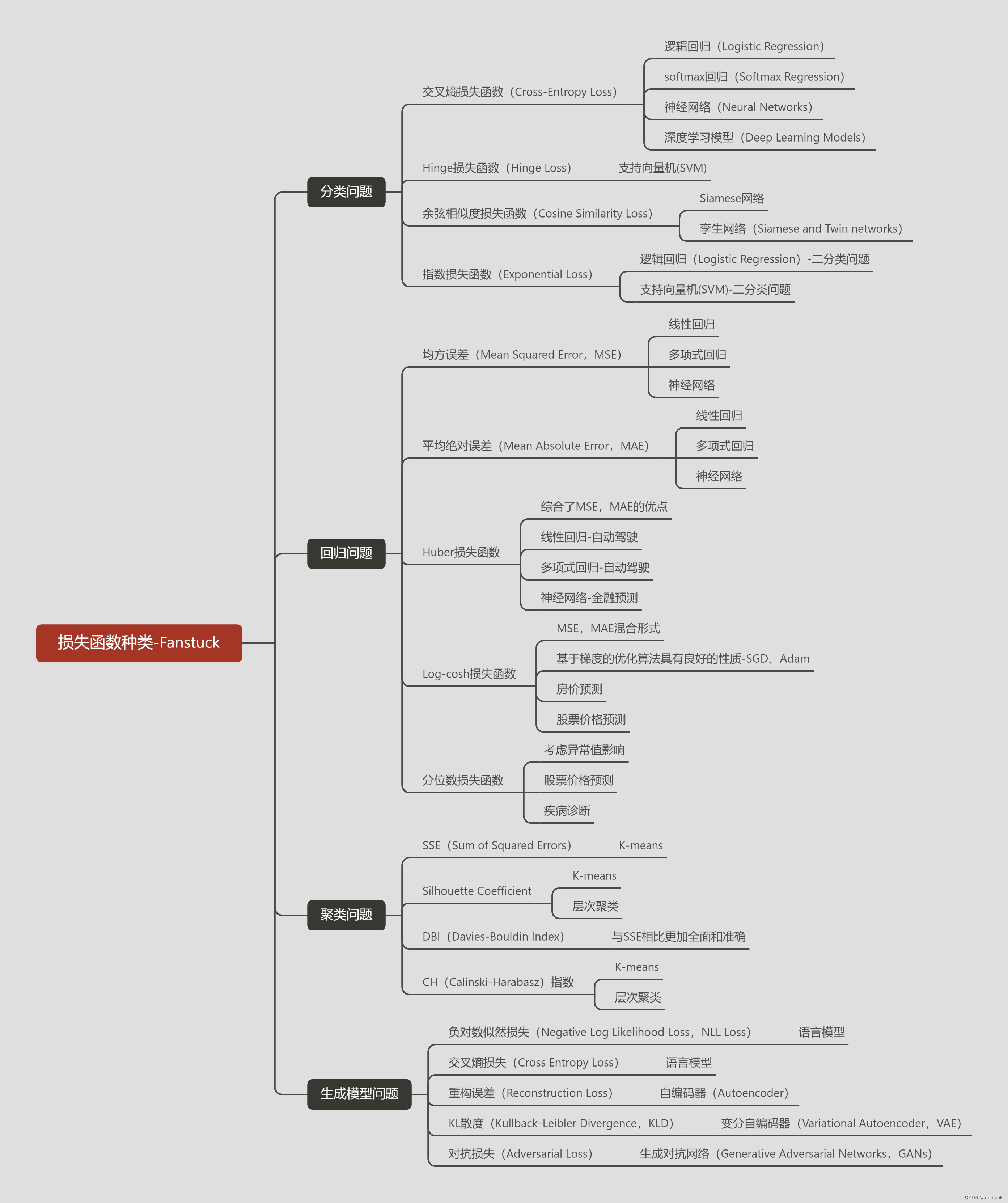

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

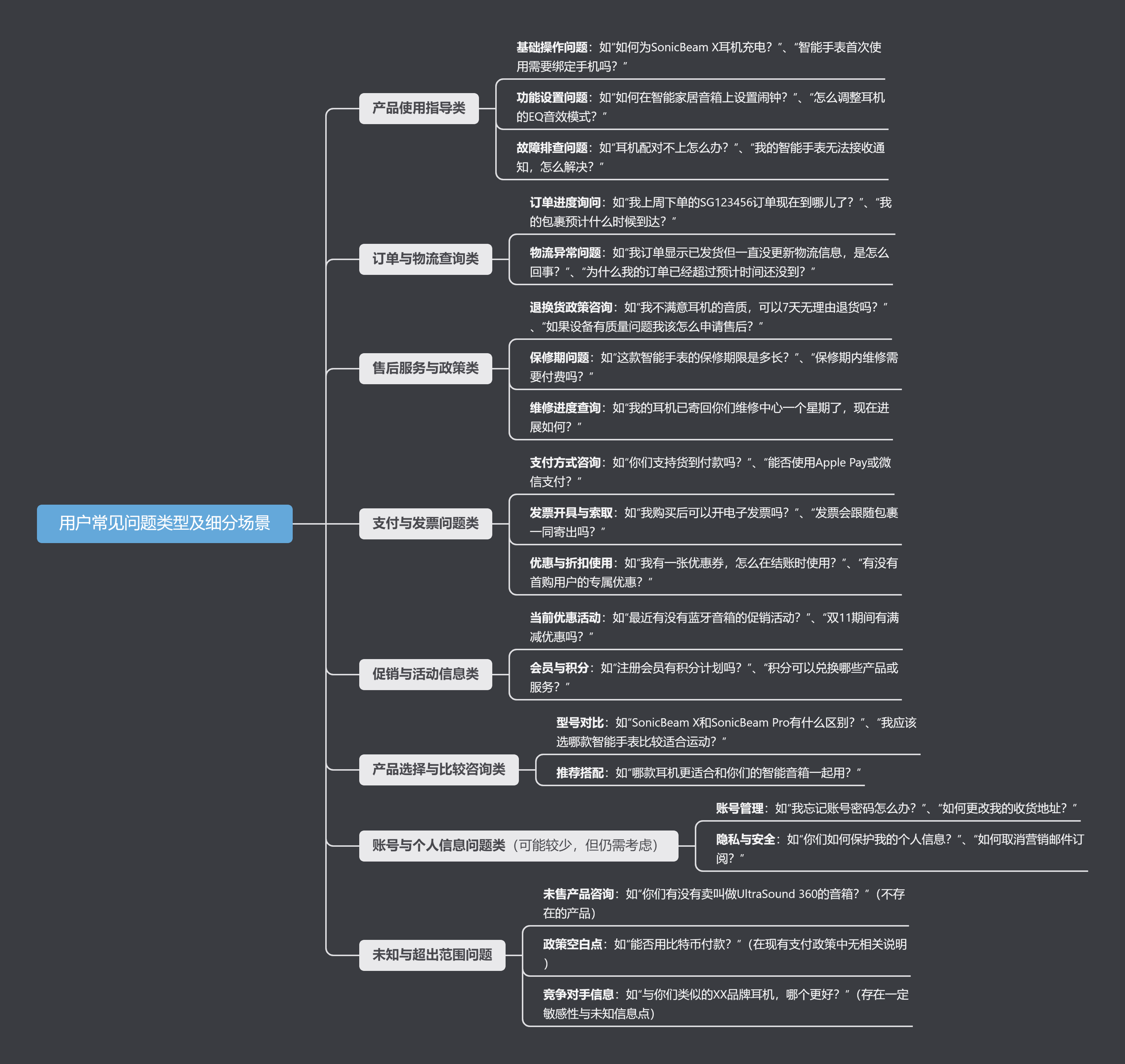

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

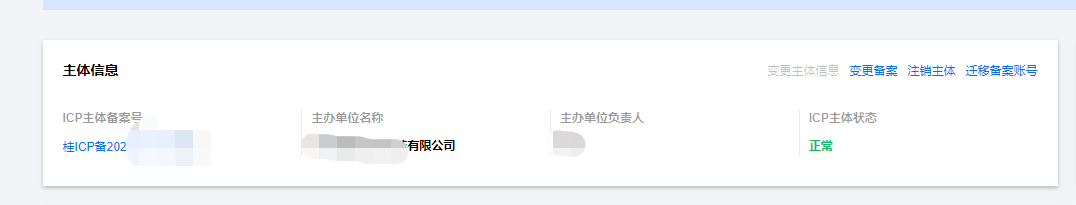

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

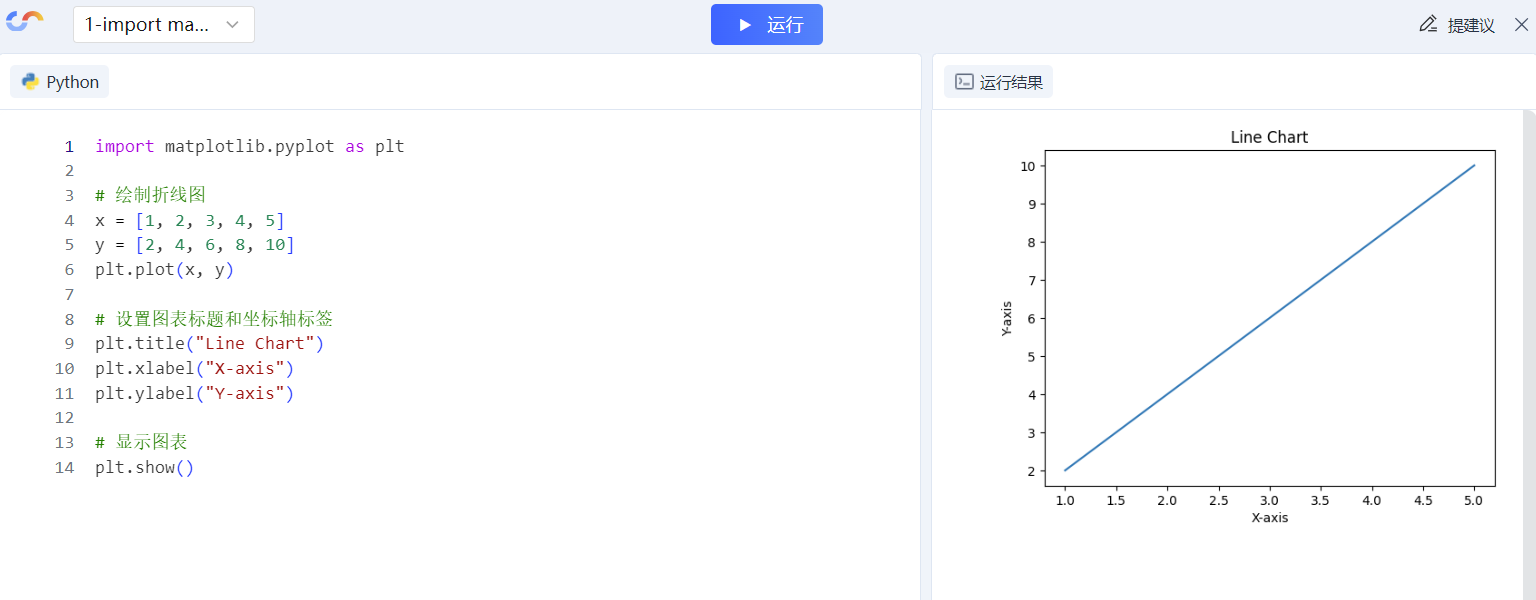

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

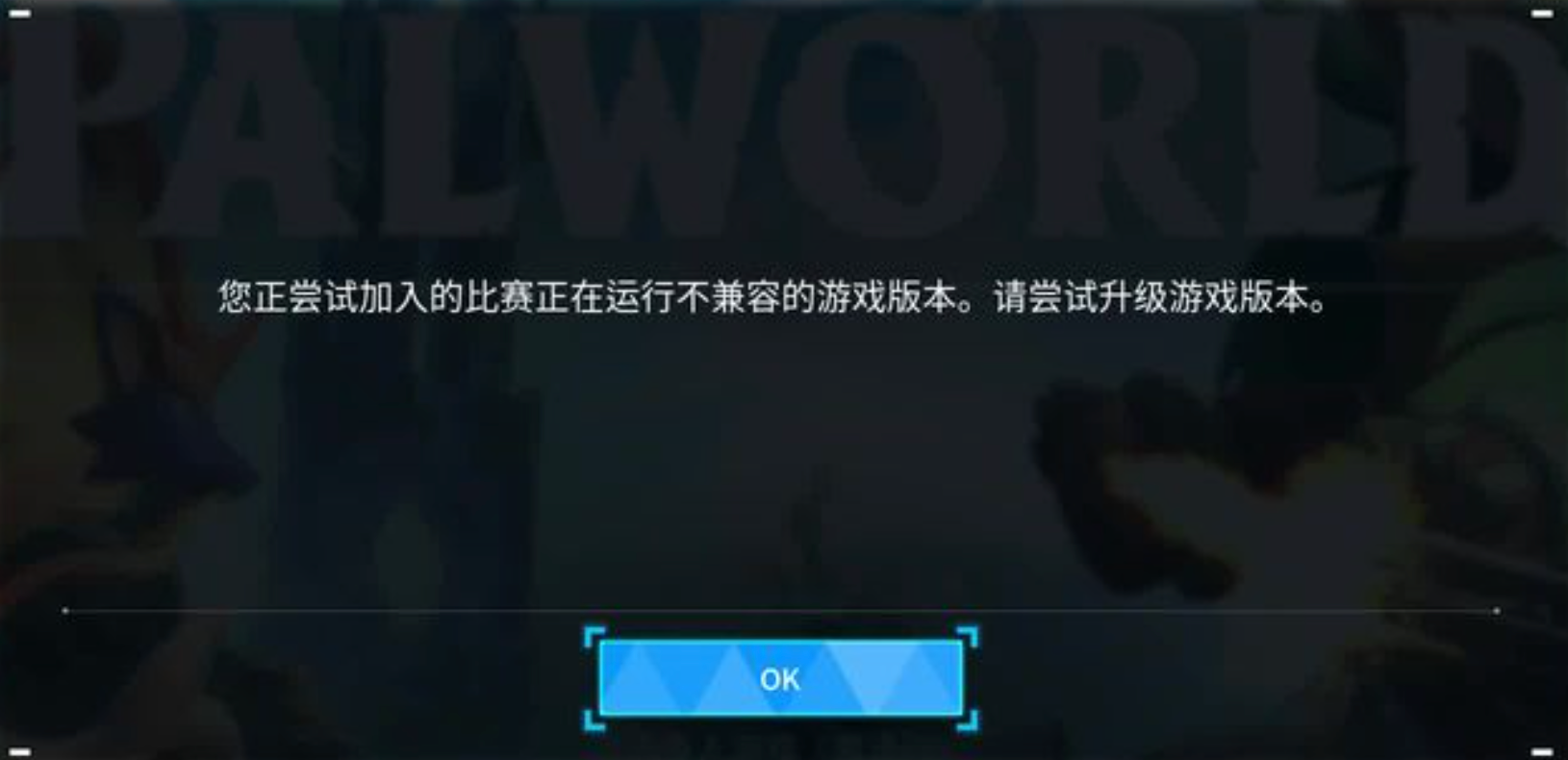

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.