Общие принципы и методы взлома паролей Wi-Fi

Цель сегодняшнего дня — взломать пароли маршрутизаторов моих неизвестных соседей-подопытных кроликов и ограничить их доступ к сети.

2. Воровство

1. Низкий уровень геймплея

Главный ключ Wi-Fi。

Самый простой и легкий способ. Если пароль WIFI вашего соседа так легко взломан, не читайте дальше.

Принцип: Это очень популярное программное обеспечение. Подводя итог, можно сказать, что принцип «совместного использования». Когда вы используете это приложение, оно загружает информацию WIFI (уникальный идентификатор и пароль маршрутизатора), сохраненную на вашем мобильном телефоне (например, дома или в вашей компании), вместе, что эквивалентно тому, что все пользователи, использующие это приложение, знают, если вы Знайте пароль вашего домашнего WIFI, и кто-то (например, ваш сосед) использует это приложение для подключения к вашему домашнему WIFI, бинго. Конечно, в дополнение к этому главный ключ WIFI также попытается использовать некоторые слабые пароли (например, 12345678, 88888888, 66666666, woshishuaige и т. д.).

ответ:

1.Гарантируется, что даже люди, подключенные к вашему домашнему WIFI, не будут использовать Wi-Fi Мастер-ключ ни раньше, ни в будущем.

2.Регулярно меняйте пароль.(напримерwoshishuaige -> woshidashuaige Ха-ха)

3.Фильтрация MAC-адресов.Это означает,Заранее сообщите маршруту уникальный идентификатор (MAC) устройства (вашего мобильного телефона, планшета, компьютера и т. д.), которое будет пользоваться Интернетом дома, и напишите добрую гражданскую форму.,каждый раз, когда кто-то приходит,Он узнал, что тот нехороший гражданин, и запретил проезд. Это способ избавиться от корней. Нужны друзья, которые умеют играть в тур,Установите его на странице настроек маршрутизатора.,Существует множество руководств по ключевым словам Baidu.

2. Высококачественный игровой процесс.(Наконец здесь,Это все, что я хотел сказать)

Взлом PIN-кода роутера методом перебора

Эта часть представляет собой подробное введение. Сначала я объясню принципы и этапы работы, а затем проведу видеодемонстрацию работы (просто чтобы доказать, что я не просто хвастаюсь~).

принцип:

У каждого роутера есть ПИН-код (многие его никогда не замечали), состоящий из 8 десятичных цифр. Если этот PIN-код будет раскрыт, злоумышленник (то есть злой я сегодня вечером) сможет легко получить пароль маршрутизатора (менять пароль бесполезно) или использовать инструмент (например, QSS-коннектор) для прямого использования PIN-кода. для подключения к назначенному WIFI (пропустить пароль). Так как же взломать это восьмизначное десятичное число? ——Исчерпывающий метод взлома методом грубой силы! Но возможностей существует 10 в 8-й степени, и обычному компьютеру потребовалось бы слишком много времени, чтобы опробовать их все по одному. к счастью! Конструкция PIN-кода состоит в том, что 8 цифр разделены на первые 4, последние 3 и последнюю 1. Таким образом количество попыток снижается до 10000+1000=11000 (последняя 1 — это только контрольная цифра). Таким образом, возможно, пришло время просто посмотреть фильм (а может и несколько фильмов ^_^), и вы сможете использовать чужой вайфай в своих целях.

На самом деле здесь эксплуатируется уязвимость в функции WPS (WIFI PROTECT SETUP) роутера. На роутере необходимо включить функцию WPS. Однако вообще на роутере эта функция включена по умолчанию. отключить вручную, если вы даже не знаете, что такое шерстяная ткань?

Подготовка к операции:

Эта операция требует базовых знаний об использовании виртуальных машин, беспроводной сетевой карты (та, которая идет в комплекте с ноутбуком, не подойдет, вам понадобится сетевая карта 8187 или сетевая карта 3070), некоторого программного обеспечения для тестирования с открытым исходным кодом (доступно в Интернете) и терпения. (исчерпывающее крекинг – трудоемкий процесс).

Этапы работы:(ниже Этапы работа подробно объяснена в видео)

Загрузите необходимые инструменты (VM, CDLINUX.rar, версия, которую я использовал выше, будет опубликована на Baidu Cloud Disk).

Установите виртуальную машину и откройте новую машину, используя загруженный CDLINUX. CDLINUX — небольшая мини-операционная система Linux.

Подключите сетевую карту к виртуальной машине и откройте инструмент minidwep-gtk. Как показано ниже.

Нажмите «Сканировать», выберите сигнал WIFI с хорошей силой сигнала, нажмите «Reaver», параметры по умолчанию пока не нужно изменять, ОК, посмотрите, есть ли какие-либо изменения в пробном выводе в журнале, если есть какие-либо изменения , оно успешно, и остается ждать хороших новостей. Если нет, замените его на следующий. Как показано ниже. (Тот, что показан на рисунке, работает уже долгое время, поэтому число счетчиков больше. Обычно оно начинается с 0, 1, 2... и увеличивается на 1 для каждого неудачного вывода, пока не будет выполнено успешно)

Подробные действия смотрите в видео.

3. Высококачественный игровой процесс 2.

Пакет рукопожатия, взлом слабого пароля

принцип:

Для аутентификации подключения маршрутизатора требуется ваш мобильный телефон и другое оборудование. После заполнения пароля отправьте его на маршрутизатор для проверки. На этом этапе, если пакет подтверждения можно перехватить и взломать с помощью обычно используемого слабого пароля, то, скорее всего, он будет успешным.

Слабый пароль: даже если это относится к некоторым слабым паролям, его также называют слабым паролем. Например, для попытки можно использовать дни рождения, слова, номера мобильных телефонов и пароли, взломанные в других местах (аналогично вбросу учетных данных) и т. д.

Подготовка к операции такая же, как описано выше.

Шаги операции:

Используйте тот же инструмент, что и на предыдущем шаге. Открыв его, выберите тот, у которого более сильный сигнал, и нажмите «Старт». В это время инструмент атакует маршрутизатор, вызывая отключение и повторное подключение всех подключенных устройств. При повторном подключении будет отправлен пакет подтверждения. После перехвата пакета подтверждения инструмент предложит вам выбрать словарь для расшифровки.

Если встроенный словарь не может успешно расшифровать, вы можете скопировать пакет рукопожатия, загрузить инструмент запуска словаря в системе Windows, загрузить словарь слабых паролей и взломать его.

Подробные действия смотрите в видео.

ответ:

Столкнувшись с двумя вышеупомянутыми методами атаки, я даю вам следующие предложения.

- Отключите функцию WPS роутера. Необходимо настроить на странице управления маршрутизатором.。(Для игрового процесса один)

- Регулярно меняйте пароль。(Для геймплея два)

- Не устанавливайте одинаковый пароль для входа на страницу управления маршрутизатором и пароль для подключения к маршрутизатору.。(В противном случае вашмаршрутизаторстанет чужим, помещенным в ваш доммаршрутизатор,Все, что вы можете контролировать, это,стоит ли его включать)

- Фильтрация MAC-адресов все еще работает。

4. Высококачественный игровой процесс три.

Уязвимость роутера Tenda раскрыта

Давайте поговорим об этом вкратце. Некоторые роутеры Tenda имеют такое явление. Преобразуйте последние 6 шестнадцатеричных цифр MAC-адреса маршрутизатора в десятичные числа, которые представляют собой первые семь цифр PIN-кода. В сочетании с описанным выше методом или с помощью инструмента подключения QSS вы можете напрямую подключиться к сети.

Особенностью устройства этого типа является то, что первые 6 цифр MAC-адреса — «C83A35» или «00B00C».

Поэтому, встретив такое устройство, вам нужно всего лишь открыть калькулятор для подключения к WIFI. ^_^

3. Поглощение

Вышеупомянутые три способа войти в локальную сеть и подключиться к чужому Wi-Fi Наконец, я вкратце упомянул, как запретить другим людям доступ к Интернету. Рекомендуемый инструмент «P2P Терминатор». После подключения к маршрутизатору вы можете управлять другими хостами и контролировать их посредством простой настройки. Интерфейс выглядит следующим образом:

Кроме того, после входа в локальную сеть вы также можете контролировать доступ к локальной сети, чтобы вы могли получить информацию о веб-странице, которую вы посещаете (точно так же, как вы пользуетесь Интернетом, и кто-то наблюдает за тем, как вы пользуетесь Интернетом), классный брат, ты также можете посмотреть «Перейти к покупкам» и записям о покупках, адресу доставки, номеру телефона и другой личной информации. То, что я пробовал ранее, я получил только несколько безобидных домашних страниц сайтов.

Желание подглядывать есть у всех, но хватит и в канаву не лезь...

4. Видео операции

Вот и все Этапы работы,Смотрите видео ниже. Запись видео с экрана компьютера,Рекомендуется использовать ссылку для просмотра в высоком разрешении на компьютере.,Возможно, вы не сможете четко видеть при просмотре на мобильном телефоне.。<ссылка здесь:i0334c88v3y.html="">

Количество мест ограничено, а опыт работы в конкретном процессе не указан. Если у вас возникнут вопросы по практике, свяжитесь со мной.

5. Извинения

Для этой реализации я изо всех сил старался проводить ее ночью, когда использование сети низкое, чтобы не влиять на использование сети моими соседями. После завершения реализации я больше не буду использовать сеть с полученным паролем. Приносим искренние извинения пострадавшим соседям.

Кроме того, мы искренне извиняемся перед нашими одноклассниками и друзьями, которые использовали аналогичные средства, чтобы повлиять на использование ими Интернета. В прошлом сезоне самым большим препятствием для вашего продвижения в рейтинге LOL были не ваши товарищи по команде, а ваши соседи по комнате. Пожалей.

6. Перспективы

В наше время умные дома развиваются как огонь (я напишу ча и вы это заметили^_^). Эти устройства, такие как умные дверные звонки, умные подключаемые платы, смарт-телевизоры и т. д., чтобы быть подключенными к Интернету. облегчить пользователям работу на мобильных телефонах и других устройствах, концентратором их доступа к сети, несомненно, является маршрутизатор, поэтому безопасность маршрутизатора в будущем может не только повлиять на рейтинг игр, ворующих учетные записи, но также может стать причиной открытие и закрытие дверей, включение электроприборов и т. д. Серьезность очевидна.

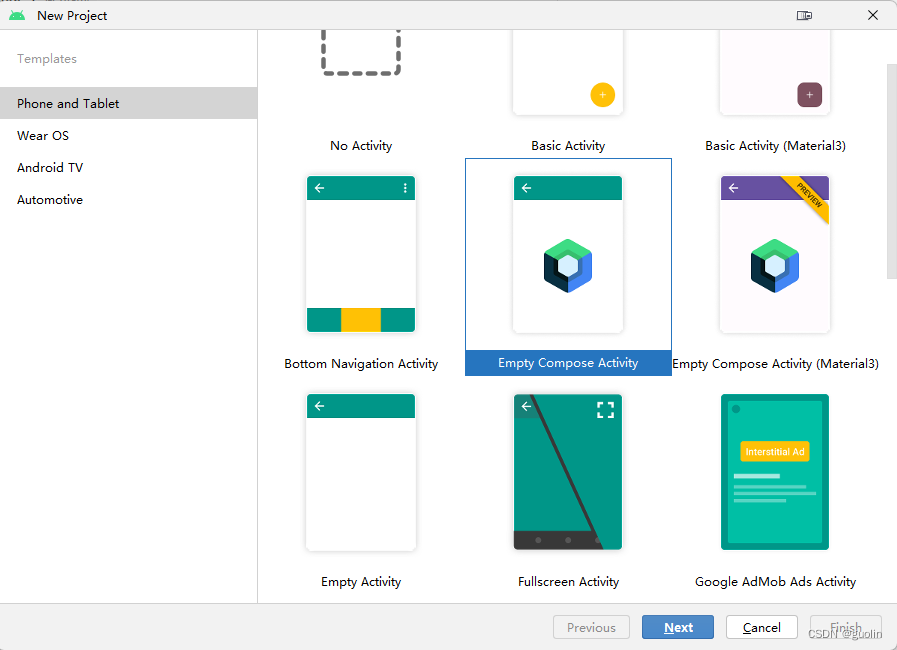

Учебное пособие по Jetpack Compose для начинающих, базовые элементы управления и макет

Код js веб-страницы, фон частицы, код спецэффектов

【новый! Суперподробное】Полное руководство по свойствам компонентов Figma.

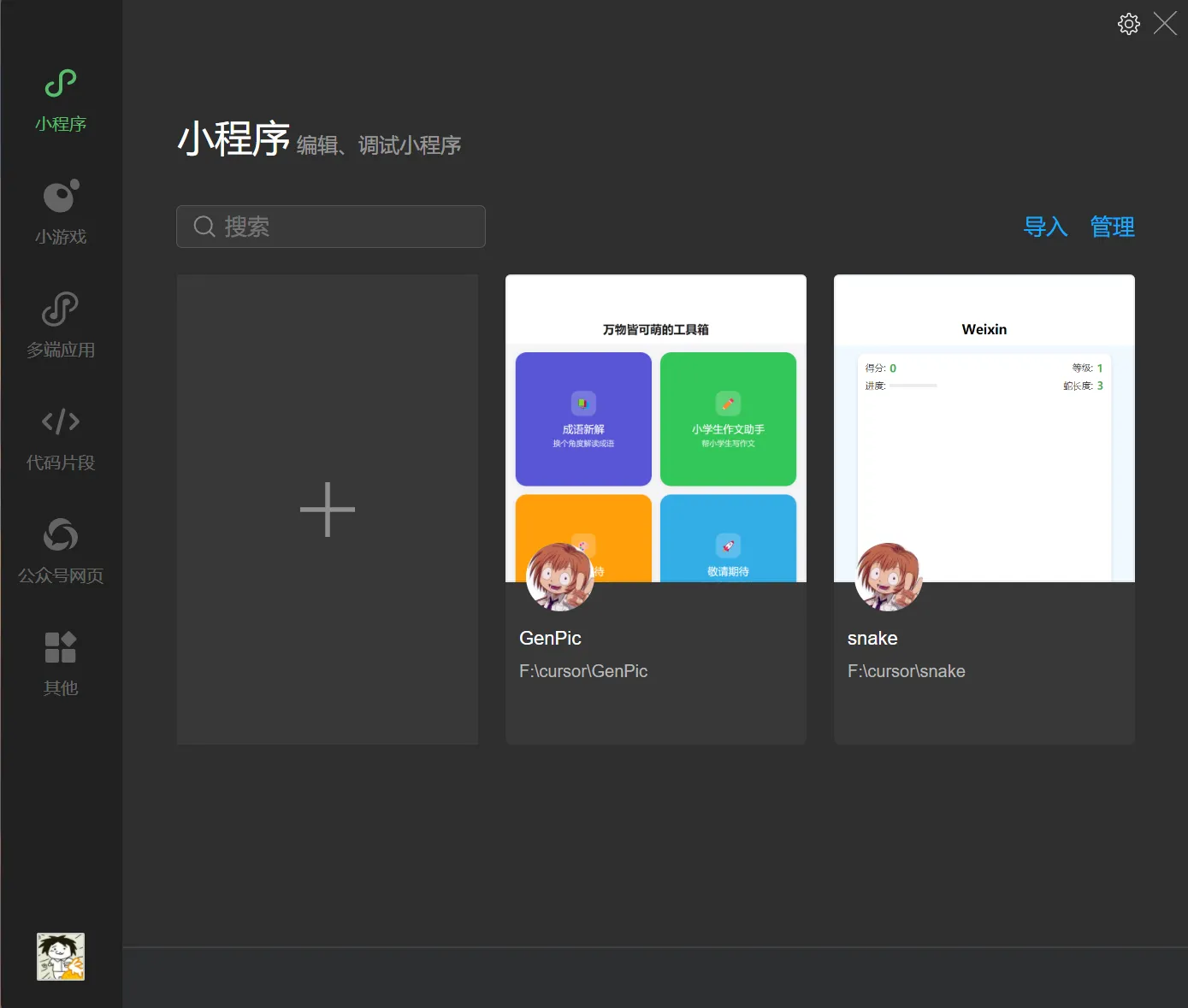

🎉Обязательно к прочтению новичкам: полное руководство по написанию мини-программ WeChat с использованием программного обеспечения Cursor.

[Забавный проект Docker] VoceChat — еще одно приложение для мгновенного чата (IM)! Может быть встроен в любую веб-страницу!

Как реализовать переход по странице в HTML (html переходит на указанную страницу)

Как решить проблему зависания и низкой скорости при установке зависимостей с помощью npm. Существуют ли доступные источники npm, которые могут решить эту проблему?

Серия From Zero to Fun: Uni-App WeChat Payment Practice WeChat авторизует вход в систему и украшает страницу заказа, создает интерфейс заказа и инициирует запрос заказа

Серия uni-app: uni.navigateЧтобы передать скачок значения

Апплет WeChat настраивает верхнюю панель навигации и адаптируется к различным моделям.

JS-время конвертации

Обеспечьте бесперебойную работу ChromeDriver 125: советы по решению проблемы chromedriver.exe не найдены

Поле комментария, щелчок мышью, специальные эффекты, js-код

Объект массива перемещения объекта JS

Как открыть разрешение на позиционирование апплета WeChat_Как использовать WeChat для определения местонахождения друзей

Я даю вам два набора из 18 простых в использовании фонов холста Power BI, так что вам больше не придется возиться с цветами!

Получить текущее время в js_Как динамически отображать дату и время в js

Вам необходимо изучить сочетания клавиш vsCode для форматирования и организации кода, чтобы вам больше не приходилось настраивать формат вручную.

У ChatGPT большое обновление. Всего за 45 минут пресс-конференция показывает, что OpenAI сделал еще один шаг вперед.

Copilot облачной разработки — упрощение разработки

Микросборка xChatGPT с низким кодом, создание апплета чат-бота с искусственным интеллектом за пять шагов

CUDA Out of Memory: идеальное решение проблемы нехватки памяти CUDA

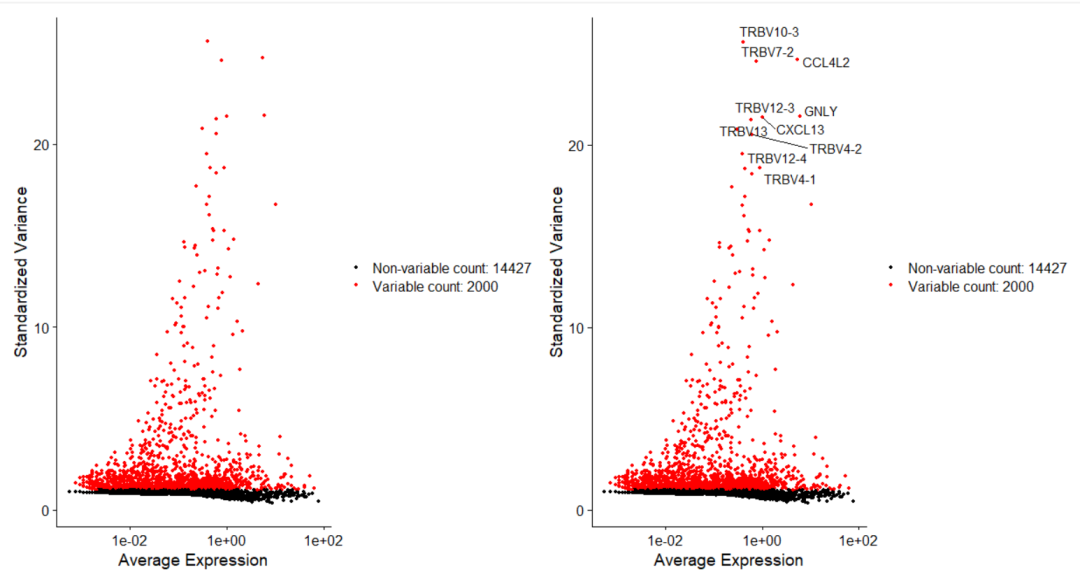

Анализ кластеризации отдельных ячеек, который должен освоить каждый&MarkerгенетическийВизуализация

vLLM: мощный инструмент для ускорения вывода ИИ

CodeGeeX: мощный инструмент генерации кода искусственного интеллекта, который можно использовать бесплатно в дополнение к второму пилоту.

Машинное обучение Реальный бой LightGBM + настройка параметров случайного поиска: точность 96,67%

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция без кодирования и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

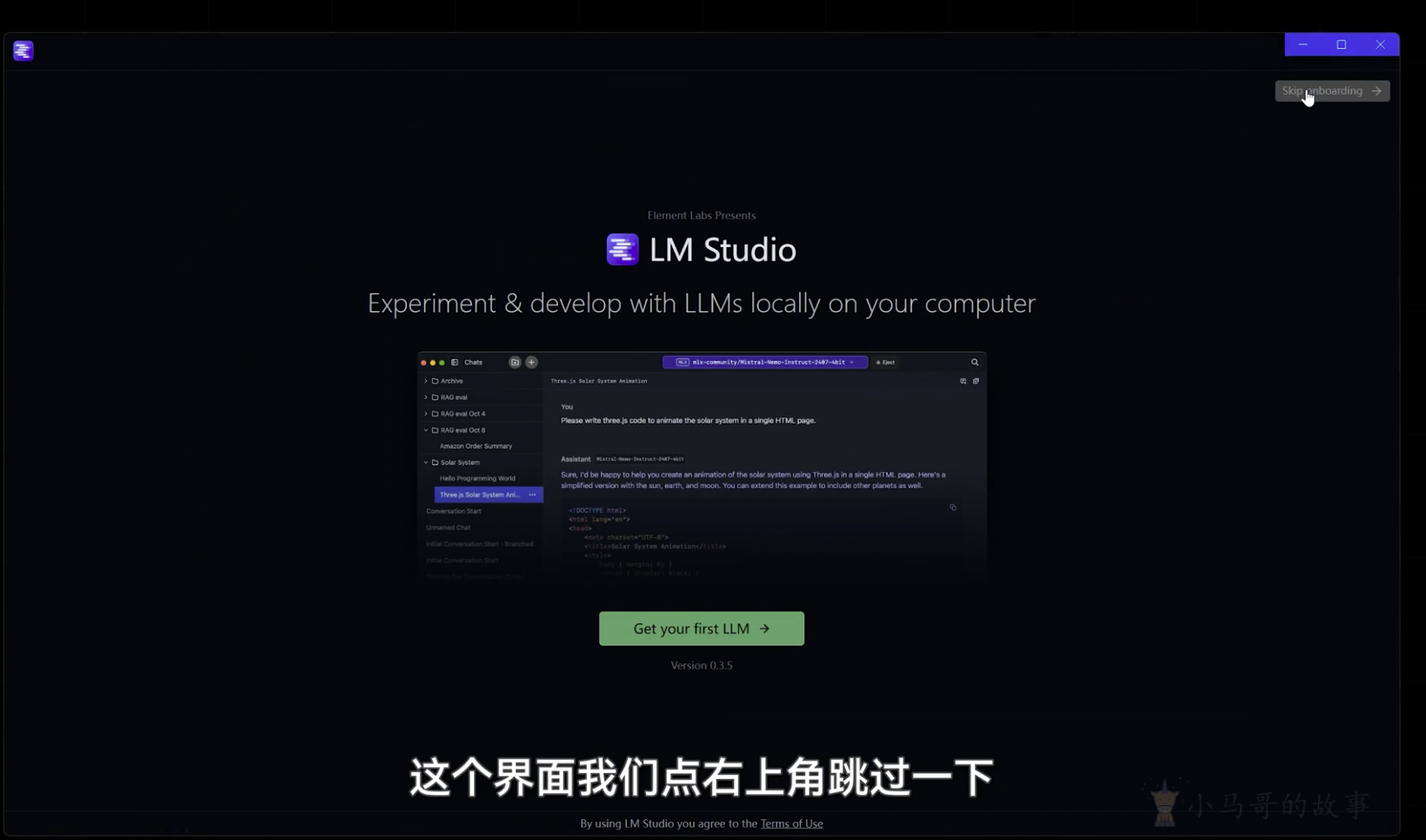

LM Studio для создания локальных больших моделей

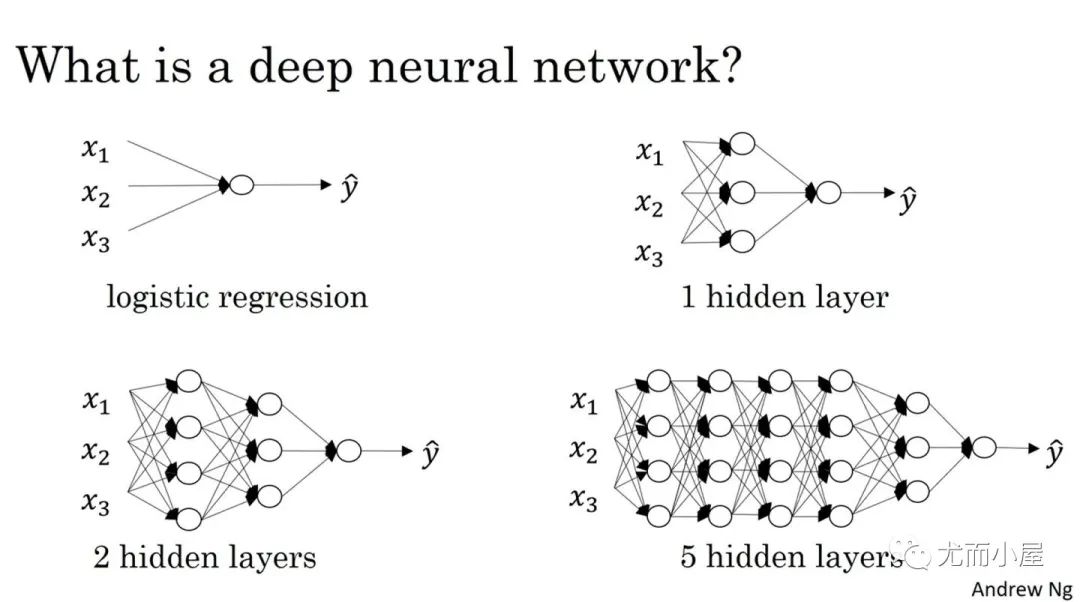

Как определить количество слоев и нейронов скрытых слоев нейронной сети?