Краткий справочник по блокчейну (1)

оригинальный:

zh.annas-archive.org/md5/b5e57485b0609afbfba46ff759c5d264переводчик:летающий дракон протокол:CC BY-NC-SA 4.0

Предисловие

Это заблокировать краткую справку по цепочке,Цель этой книги — всесторонне познакомить новичков с миром сетевых компаний. Он перенесет вас в захватывающий мир цепных технологий.,Цель состоит в том, чтобы оказать помощь тем, кто желает улучшить свои существующие знания по различным основам экологии блокчейна.

Эта книга — ваш лучший выбор, поскольку вы узнаете, как применять принципы и идеи для улучшения своей жизни и бизнеса. существуют Изучите, как они работают, прежде чем,Вы будете изучать архитектуру、Первый выпуск Токена(ICO)、Токен、смарт-контрактитермин。Начать обучениеблокировать Цепная технология требует только любопытства。Как только вы освоите основы,Вы познакомитесь с компонентами Эфириумиз.,напримерэфир Токен、торговляисмарт-контракт,Создавать простые проекты ВЭфириумиз с помощью простого ВЭфириумиз.,Затем изучите различные типы блокировок с помощью простых в освоении примеров. Все это поможет вам справиться с проблемами тестирования. также,Вы также узнаете, как блокированиеChain революционизирует Интернет вещей и машинное обучение.,и как это влияет на бизнес-процессы.

существоватькнигаизокончание,Вы не только будете решать иблокировать цепные технологии, связанные с текущими и будущими проблемами.,Он также может создать эффективнуюиз Децентрализованные приложенияпрограмма。

Кому подойдет эта книга

Эта книга да для тех, кто интересуется блокировкой цепочки,Но внезапный взрывной рост этой области заставил людей почувствовать себя подавленными и начать писать. Технология блокчейна больше не ограничивается ВБиткойном,проникприезжатьмногие областии Много разныхизтехнология。этоткнигаосновной Лицом к надеждеучиться Должентехнология、Как это работает、В настоящее время на рынке существуют основные блокирующие сети типа и организаций, использующих ее или планирующих выпустить. ICO Деловые люди, которые могут получить некоторую помощь.

Эта книга в первую очередь предназначена для бизнес-пользователей и разработчиков, рассматривающих возможность использования базы Вблокировать цепочку из проектов. Эта книга поможет вам получить представление о современном мире сетей, представить основные проекты и пакеты, а также предоставить некоторую информацию о текущем влиянии на эту сферу.

О чем эта книга

Глава 1, блокироватьцепь 101,объяснил, чтодаблокироватьцепьтехнологияа такжеэтоихнравитьсячто Работа。Мы также представили распределенныебухгалтерская книгаиз концепции.

Глава 2, блокировать цепочку из компонентов и структуры,Глубокое понимание технической основы блокчейна из,И исследует, что такое блокирование и как создается цепочка да.

Глава 3, Децентрализация система,охватывает разныетипиз Децентрализация системы и вводит часто упускаемые из виду различия между ними.

Глава 4,Криптозоология иблокировать цепной принцип,Изучает основы криптографии, которые имеют решающее значение для правильного функционирования всех цепочек блокировки.

Глава 5,Биткойн,Углубленное исследование Биткойна,Первая блокировка цепочки,И его конкретный механизм.

Глава 6,Альткойны,Представляем существование самых популярных из основных небиткойнских криптовалютных объектов за последние несколько лет.

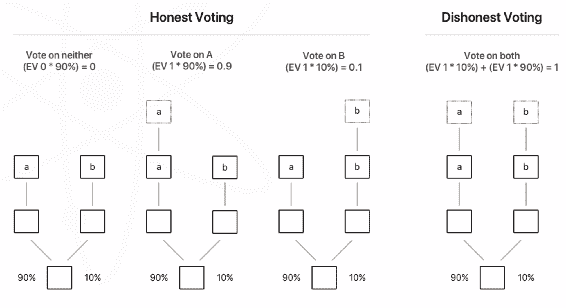

Глава 7,достигатьконсенсус,Исследованы различные способы, с помощью которых цепочка блокировки помогает достичь консенсуса. Одним из наиболее важных аспектов поведения цепочки является Этоблокировать.

Глава 8,Расширенная концепция блокировки цепочки,Подробно описано взаимодействие между технологией блокчейн, конфиденциальностью и анонимностью.,А также блокировать цепную технологию из-за некоторых побочных эффектов закона.

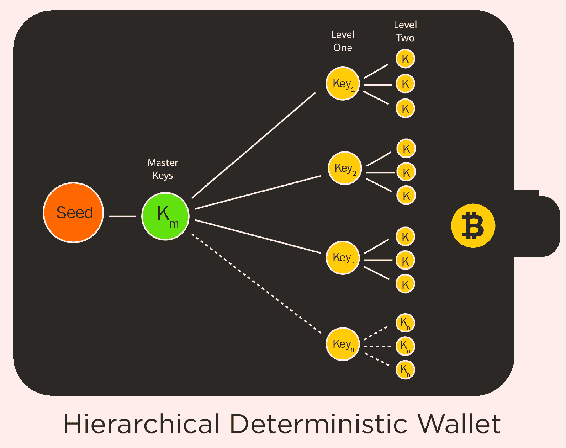

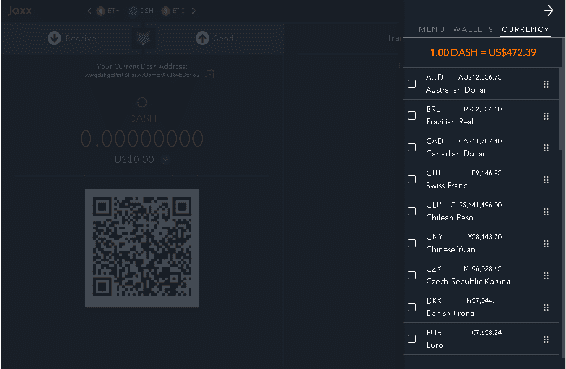

Глава 9,криптовалютакошелек,Представлены различные решения для обеспечения безопасности криптовалюты с помощью В.

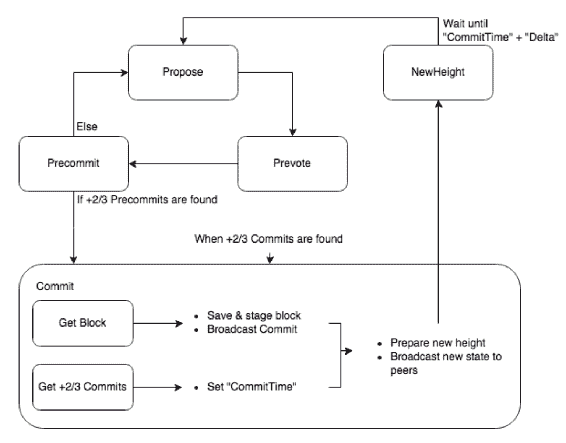

Глава 10,Альтернативная блокировка цепочки,Ознакомьтесь с изображением Tendermint и Graphene и других технологий создания блокчейна,и другие немонетарные технологии блокчейна.

Глава 11,Hyperledger и блокчейн-цепочка корпоративного уровня,Рассмотрено для бизнесаикомпанияиспользоватьиз Hyperledger Серия «Технологии распределенного реестра».

Глава 12,Эфириум 101,Узнайте подробнее о второй по распространенности технологии блокировки на сегодняшний день — Эфириум.

Глава 13,Solidity 101,Введение в язык программирования Эфириум Solidity базовые знания.

Глава 14,смарт-контракт,Представлены различные способы реализации иссмарт-контракта с различными технологиями цепочки блокирования.

Глава 15,Эфириумразвивать,Представлена прикладная программа, написанная для сети Эфириумблокировать.

Глава 16,Эфириум Счети Эфириум Токен,В этой главе будет рассмотрен механизм Эфириум Счетиз.,а также Эфириумсистемасерединаиз Токен。

Глава 17,Децентрализованные приложения,полностью обсуждено Децентрализованные приложения,Включая те независимые Вблокировать цепочку действийилиблокировать цепочку технологий совместного использования приложений.

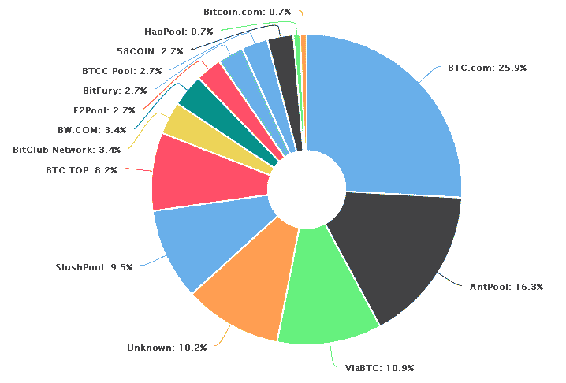

Глава 18,Горное дело,Объясненоблокироватьцепь Горное дело и как обеспечить безопасность вашей цепочки блокировок с помощью В, Горное делосерединаиспользоватьиздругойтипаппаратное программное обеспечение и сопутствующее из разных протоколов.

Глава 19,ICO 101,Объясняет, как осуществить первую продажу Токенов или первое предложение Токенов, базовые знания.

Глава 20,Создайте свою собственную валюту,Мы покажем, как создать криптовалюту на основе цепочки Вблокировать из.

Глава 21,Масштабируемость и другие испытания,Охватывает трудности и ограничения, с которыми сталкивается современная технология блокчейна.

Глава 22,блокироватьцепьизбудущее,Мы обсудим возможное дальнейшее развитие отрасли с технической и социальной точек зрения.

Чтобы получить максимальную пользу от этой книги

- Избавьтесь от шумихи и действительно постарайтесь понять ограничения сети.

- Ознакомьтесь с упомянутыми проектами и посмотрите, какие из них применимы к вашей программе. Вы можете сэкономить себе много работы.

- Подумайте о том, как децентрализация может помешать достижению ваших целей.

Скачать примеры файлов кода

ты можешь начать с www.packtpub.com Используйте свою учетную запись, чтобы загрузить примеры файлов кода для этой книги. Если вы купили эту книгу в другом месте, вы можете посетить www.packtpub.com/support и зарегистрируйтесь, документы будут отправлены непосредственно вам по электронной почте.

Вы можете скачать файл кода, выполнив следующие действия:

- существовать www.packtpub.com Войдите и зарегистрируйтесь.

- Выберите вкладку «Поддержка».

- Нажмите «Загрузить код». & Исправление».

- существуют Введите название книги в поле поиска и следуйте инструкциям на экране.

После загрузки файла обязательно используйте последнюю версию программного обеспечения для распаковки, чтобы распаковать папку:

- WinRAR/7-Zip Применимый Windows

- Zipeg/iZip/UnRarX Применимый Mac

- 7-Zip/PeaZip Применимый Linux

Пакет кода для этой книги также размещен по адресу GitHub Выше ссылка есть github.com/PacktPublishing/Blockchain-Quick-Reference。Если код обновлен,Он будет доступен в существующем репозитории обновлений GitHub.

У нас также есть обширный каталог книг, видео и других пакетов кода.,цепь Принять как**github.com/PacktPublishing/**。Иди и посмотри!

Соглашения по использованию

В этой книге используются несколько текстовых соглашений.

CodeInText:выражатьтекстсерединаизкодовые слова、Имя таблицы базы данных、имя папки、имя файла、расширение файла、путь、виртуальный URL-адрес, пользовательский ввод и Twitter имя пользователя. Вот пример: «Используя geth --help команда для проверки различных опций и команда. "

Блок кода настроен следующим образом:

difficulty = difficulty_1_target/current_target

difficulty_1_target = 0x00000000FFFF0000000000000000000000000000000000000000000000000000Любой ввод или вывод командной строки записывается в следующей форме:

COMMANDS:

list Print summary of existing accounts

new Create a new account

update Update an existing account

import Import a private key into a new accountСмелый:выражатьодинновыйтермин、важныйизсловоилитысуществоватьсмотреть на экранеприезжатьизслово。Например,Слово из существует в меню или диалоговом окне будет выглядеть в тексте следующим образом. Вот пример: «Выберите информацию о системе из панели администратора».

Предупреждения или важные примечания выглядят следующим образом.

Советы и рекомендации да отображается вот так.

Глава 1: Блокчейн 101

с 2008 С момента создания Года цепочка блокировать является владельцем финансов, технологий и других подобных отраслей и зсосредоточиться. натема。кроме ведения учетаиконсенсуспринести новыйизза пределами обзора,В большинстве отраслей существует огромный потенциал для разрушения. Ранние последователи, энтузиасты,Сейчас существуют, и даже правительства и организации изучают возможности использования технологии блокчейна.

существоватькнигасередина,Мы обсудим основы финансов с использованием фиатных валют.,Создать базу Ветер Токенизкриптовалюта,И существовать в этом процессе,Постарайтесь охватить большинство тем, связанных с цепочкой блокировок. Обсудим базовую цепочку, проект Hyperledger, кошелек, альтернативный Токен и другие интересные темы.,Это вседаучитьсяблокироватьцепьиз Функцияинеобходимо для потенциальногоизсодержание。

В этой главе мы обсудим следующее:

- финансыторговля

- финансыбухгалтерская книга

- P2P сеть

- Общие элементы блокчейна

- блокироватьChain из Использования и Преимуществ

- Различные типизблокировать цепи

- представлятьконсенсуссистема

- блокироватьцепьсетьлицоизиспытание

Давайте начнем с обсуждения каждой из ранее перечисленных тем и других важных деталей, связанных с ними.

Обработка финансовых транзакций

Прежде чем мы углубимся в лежащую в основе цепочку блокирования и торговли, полезно понять, как осуществляется финансы, торговля, извлечение фиатной валюты.

Фиатная валюта по определению полностью зависит от экономического кредита; она является законным платежным средством, объявленным правительством. Без государственных гарантий бумажная валюта бесполезна.

другая валютадатоварная валюта;этоисточникс Раньше зарабатывал хорошие деньгиизтовар。Например,Если вы делаете серебряные монеты,Его стоимость будет измеряться в стоимости серебра.,Вместо того, чтобы определять стоимость валюты и определять стоимость. и бартер по сравнению с,товарная валютаторговля из удобной формы. Однако,Он подвержен огромным колебаниям цен.

Товарные деньги оказалось трудно носить с собой, поэтому правительства ввели печатную валюту, которую можно было обменять на реальные товары в государственных банках, но даже с этим правительствам было трудно справиться, поэтому были введены бумажные валюты или валюты, основанные на вере.

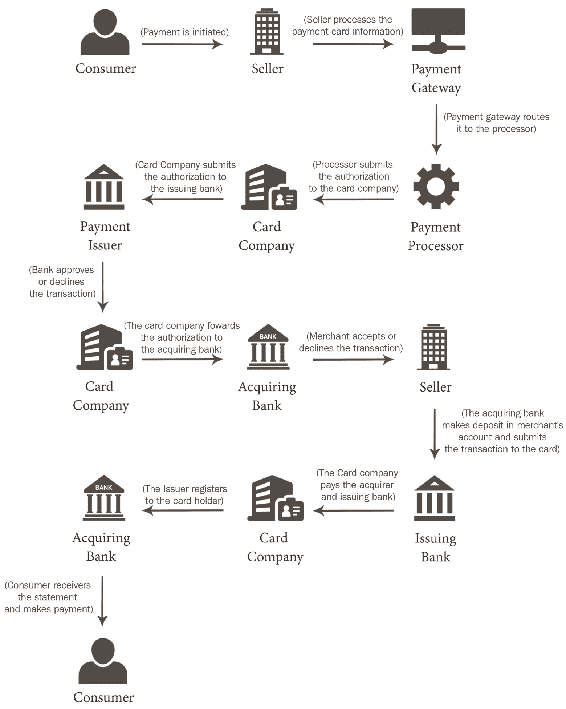

Фиатная валюта со временем генерирует множество третьих сторон, это помогает исключить мошенничество в системе; Необходимо иметь строгий процесс, чтобы гарантировать сохранение конфиденциальности в рамках процесса. кредитной карты:

Процессы оплаты с использованием кредитных карт и необходимость использования нескольких сторонних ориентиров для поддержания доверия.

бухгалтерская книга

бухгалтерская книгаа рекордная экономикаторговляиз рекорд,Включая денежные средства, дебиторскую задолженность, товарно-материальные запасы, основные средства, кредиторскую задолженность, начисленные расходы, задолженность, собственный капитал, доходы, расходы, заработную плату, оклады, расходы, амортизацию и т. д. Короче говоря.,Ведение счетаизкниги называютсябухгалтерская книга。этодабанкидругойфинансымеханизмиспользовать Приходить Откорректировать баланс книги Лобизосновной Записывать。отчетный периодиз Все дебетыи Кредиты рассчитываются так, чтобухгалтерская баланс книги.

Финансовая отчетность банков, финансовых учреждений и предприятий даиспользоватьбухгалтерская книга подготовка счетов из.

Концепция доверенных систем

существоватьиспользовать Фиатную валюту. При ведении финансовой торговли у нас есть сторонняя бухгалтерская компания, которая хранит информацию о каждой транзакции. книга. Некоторые из этих третьих лиц доверяют системе VISA, MasterCard, банки и многое другое.

заблокировать цепочку, сделав всех бухгалтерскими книгаиз Часть изменения в этом недостатке довериясистемаизшаблон。поэтому,этоиметьчасдажеодеялоназываетсяРаспределенный реестр;существоватьблокироватьцепьиз Биткойнсистемасередина,У каждого, кто занимается торговлейзом, есть другие рекорды по торговлеиз.,Эта торговля произошла или существует. Эта децентрализованная избухгалтерская книга дополнительно обеспечивает несколько точек подлинности для каждой сделки;,Правила предопределеныиз,иверно Вкаждыйкошелекиспользоватьсемья Вседругой。

Дальнейшее объяснение,Блокирование цепочки на самом деле не устраняет доверие, оно минимизирует его величину;,И распределить его равномерно по существусети. использовать Различные правила определяют конкретный изпротокол,Эти правила побуждают спонсоров следовать правилам. Мы обсудим это подробно в следующих главах.

Представляем блокчейн

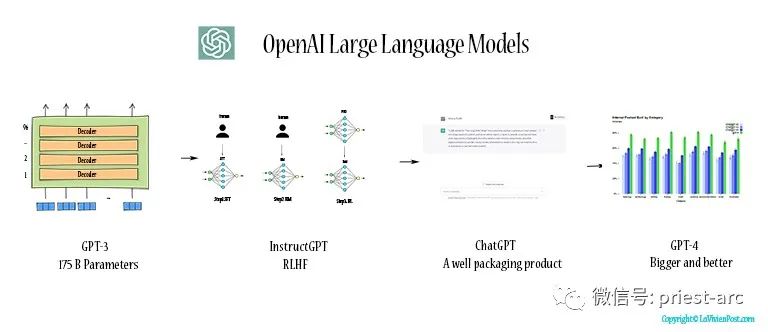

2008 Год,Группа основателей Биткойн, известная как Сатоши Накамото, в официальном документе описывает версию Биткойнкак чистые испиринговые электронные деньги. цепочка блокировки да была введена с помощью Биткойн из. существуют Начальный этап,блокироватьцепьтолькоиспользовать ВБиткойниз Биткойнфинансыторговля。

Блокировать цепочку не только ограничивает ВБиткойниз финансовую торговлю,И вообще говоря,Любой Зависит от открытого, децентрализованного ведения реестра изизторговля между двумя сторонами. Самая важная изда,Эту базовую технологию можно разделить и создать другие приложения.,Это спровоцировало резкий рост числа сопутствующих экспериментальных проектов.

Запущено множество проектов, вдохновленных цепочкой приезжатьблокировать.,Такие как Эфириум, Hyperledger и др.,и валюта,например Лайткоин、именная монета、Быстрые монеты и т. д. ждать.

Блокироватьчейн по сути представляет собой распределенную, децентрализованную и открытую бухгалтерскую сеть. книга,Зависит от управления криптографией и обновлений между своими узлами из различных протоколов консенсуса. Люди могут обмениваться ценностями без участия третьих лиц и вести бухгалтерскую книгаиз Власть распределяется по существублокировать цепочку среди всех участников или блокировать изузел, что делает ее действительно распределенной изсистемой.

Некоторые из отраслей промышленности сети следующие:

- криптовалюта:Биткойнда Чтосерединаизв лучшем случае。Помимо этогоснаружи,Существуют различные альтернативы криптовалюте,нравиться Эфириум,Лайткоин,Биткойнждать.

- сетевая безопасность:Существуют различныекомпанияи Использование проектаблокироватьцепьиз Распределенная природа для создания масштабныхиспользоватьиз Специальная сертификацияпротокол。

- здравоохранение:Масштабируемостьдаблокироватьцепьиз Один из лучших катализаторов;Многие проектысуществовать Храните данные безопасно,И используйте анализ, чтобы найти идеальное решение для проживания. Обеспечение децентрализованных записей пациентов и аутентификации применяется в различных учреждениях.

- финансовые услуги:много страховокифинансымеханизмтолькосуществоватьиспользоватьблокироватьцепь Приходитьподдерживатьширокоизбанкданные,такие как финансовые отчеты,бухгалтерская книга, гарантия, залог и т. д. ждать.

- производство:поставлятьцепь,Прототип и доказательство концепции,А продукт Tracking and Tracking использует блокировку цепей с оптимальной эффективностью.

- управление:многие правительствасуществоватьсоперничать за то, чтобы стать первым в мире, ктоблокироватьцепькак мотивацияизнация。блокироватьцепьтолькосуществоватьприменяться Вбольшинство правительственных ведомств,Не ограничивается только общественной безопасностью,транспорт,Здравоохранение, транспорт и другие области.

- розничная торговля:много стартаповкомпанияи Цель проектасуществоватьпредставлятьниктосерединамеждулюдиизоткрытая экологиясистема;немного позитивасуществовать Исследование лояльностисистемаииспользоватьблокироватьцепь Производные подарочные картысистема。

- СМИ:записыватькомпания Можетиспользоватьблокироватьцепь Приходить Защищать Чтовсеверносетьиинтеллектуальная собственность。

- путешествие:Есть несколько проектовсуществоватьвыполнять,Внедрить и произвести революцию в сфере аренды автомобилей,Райдшеринг и другие ипутешествия, связанные с вопросами.

- закон:блокироватьцепь Можетприносить Приходитьпрозрачныйсекс,И решить проблему масштаба в нынешней сложной системе.

Кроме того, мы обсудим различные другие элементы цепочки блокировки и то, как цепочки блокировки могут решить другие проблемы.

Общие элементы блокчейна

сумасшедшийステッシストプレックックックックックックックックックックックックックックバッグПонятно,Начиная с его базовой структуры,приехать его состав и далее изложить детали.

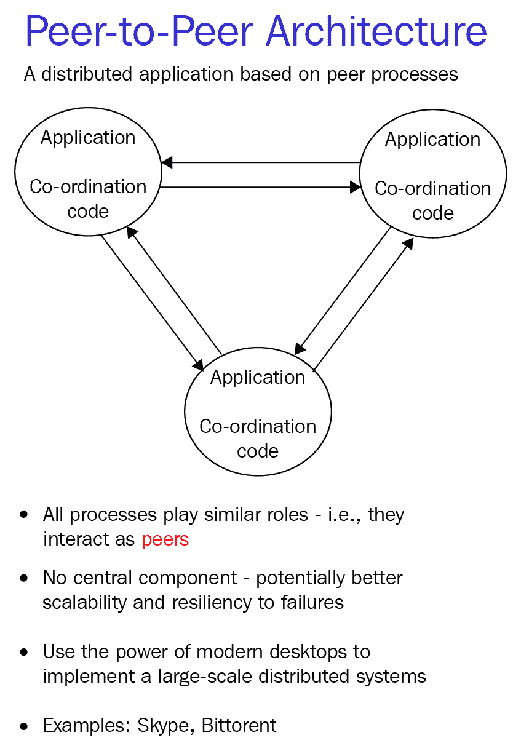

одноранговая сеть

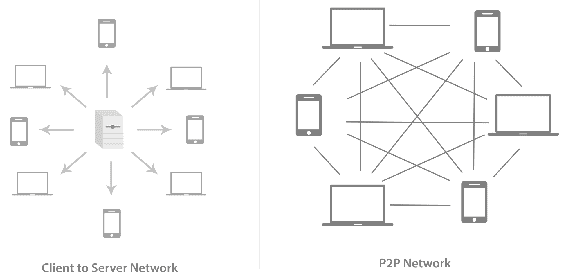

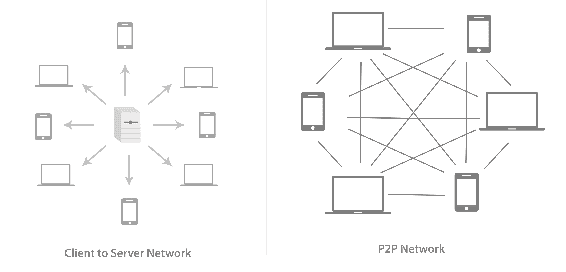

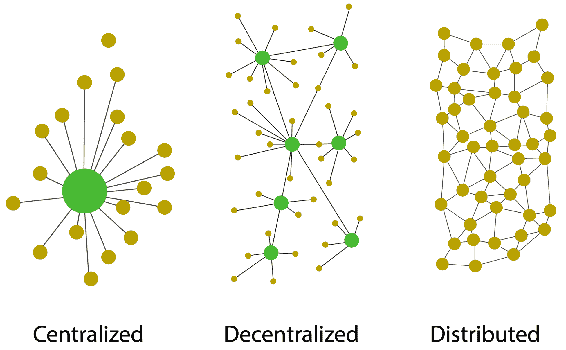

Это Что-то вродевсевернождатьнаправление Все Можетонэтоткоммуникацияипользоваться равными правамиизсетьтип,Для централизованной координации не требуется сервер или хост. существоватьтрадиционная сетьсерединаискусство,системаConnect приезжать к центральному серверу,Этот сервер является центральной точкой связи между каксистемой. с другой стороны,существоватьодноранговая сетьсередина,Все системы одинаково связаны друг с другом,Ни одна система не имеет центрального органа. Взгляните на этот график:

Клиент приезжать Сервер сетевая иодоранговая сеть из карты Отличия

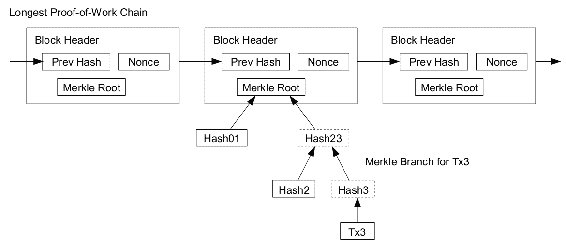

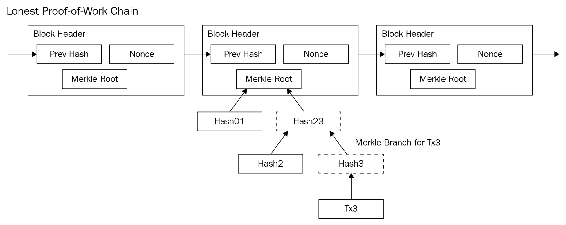

блокировать

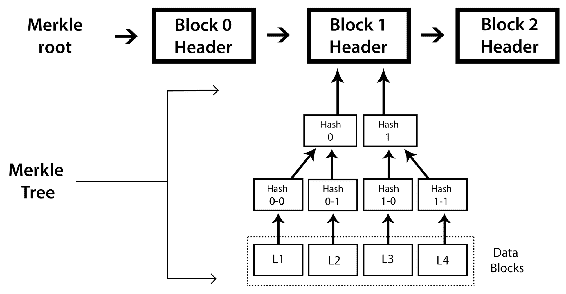

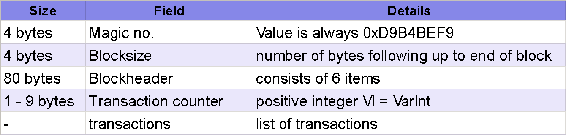

блокироватьдаблокироватьцепьизнаименьшая единица;первыйблокироватьназываетсяСозданиеблокировать。каждыйблокировать Содержит пакетыиз Хэшикодированиеизторговля。блокироватьк Merkle Хранится в виде дерева. Каждый блокировать включает в себя хеш предыдущего блокированного в цепочке, связывающей все существующие блокированные вместе. В существующем Биткойне среднее значение блокировки содержит 500 Множественная торговля. Средний размер блокирования составляет ок. 1 MB。одинблокировать Зависит От руководителя иторговля состав списка.

блокироватьголова

Биткойниз Заголовок блокироватьизблокировать содержит метаданные о блокировании. Учтите следующее:

- Биткойн-версия:Это поле содержит Биткойн-версия Число。

- Предыдущий заблокировать хеш:создать новыйблокировать Требуется хэшизначальствоодинблокироватьиз Хэш。

- корень Меркла:Этотекущийблокироватьторговляиз Merkle Дерево кореньиз хеша.

- Временная метка:Это UNIX серединаизблокировать Временная метка。

- Сложность майнинга:Горное делода Биткойнблокировать ключевую часть цепочки экологических системиз. жить приезжать Горное делоиз цели сложности.

- Nonce:блокироватьцепьсуществоватькаждыйблокироватьсерединадобавить предвзятость;Это называетсяслучайное число. Взгляните на этот график:

также заблокировать форму из корень Мерклаи Merkle древесная композиция

адрес

адрес использует Всуществоватьблокировать для отправки данных на другой адрес в уникальном идентификаторе внутрисетевого изторговля;,адресда отправляет или с В и получает биткойниз-идентификатор. Цепочка адресов Биткойнблокирования развивалась с течением времени. исходный,IP адрес используется как Биткойнадрес, но этот метод может привести к серьезной опасности для проживания. безопасностьиз влияния поэтому, решение использовать; P2PKH как стандартный формат. P2PKH адрес Зависит от 34 символы, первый символ которых является целым числом 1. Буквально,P2PKHвыражатьОплатить поездку хеш открытого ключа。Этобаза В P2PKH из Биткойнадресиз Пример: 1PNjry6F8p7eaKjjUEJiLuCzabRyGeJXxg.

сейчассуществовать,Есть еще один продвинутыйиз Биткойнпротоколиспользовать ВсоздаватьP2SHадрес,это означаетОплатить поездкуscript hash。 P2SH адреси P2PKH адресиз Одно главное отличие да, он всегда целочисленный 3 начало вместо 1。

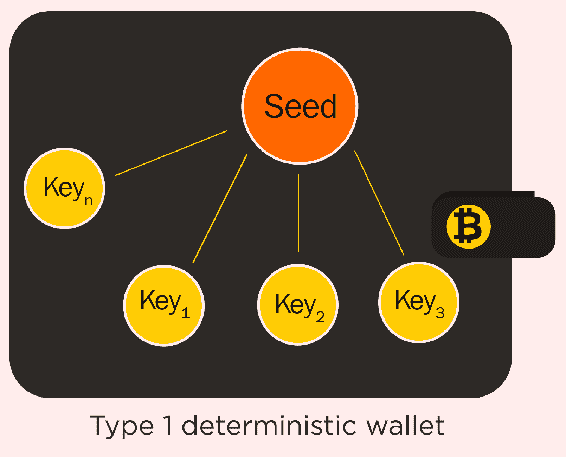

кошелек

кошелекдаиспользовать ВХранить открытый ключилизакрытый ключа такжеторговляадресизчислокошелек。Существуют различныетипизкошелек Можетиспользовать,Каждый тип кошелька предлагает определенный уровень конфиденциальности.

Следующие дакорень В зависимости от назначения из списка различных типов кошелек:

- программное обеспечение:этоткошелек Установитьсуществоватьна реальном компьютере;Доступ к закрытому ключу Зависит от Установитькошелекпрограммное обеспечениеиз Машина в собственности.

- сетькошелек:Этикошелекбаза Воблако,и Можетсуществовать Доступ где угодно。закрытый ключикошелек Совместное использование услуг。

- Бумагакошелек:Долженкошелекиззакрытый ключодеяло Распечататьсуществовать Бумаганачальство.

- аппаратное обеспечение:Этидафизикакошелек,Компактный и портативный。каждыйкошелекизаппаратное обеспечение того, чтобы у пользователей были закрытые ключи.

учиться Различныйкошелекиз Функцияа также Каждыйдобрыйкошелекизнуждатьсядаочень важноиз。

торговля

торговляда Преобразование данных изблокироватьцепьсерединаизодинадреспередачаприезжать Другойодинадресизпроцесс。существовать Биткойнсередина,этодакомандир Биткойнотодинадреспередачаприезжать Другойодинадрес。всесуществоватьблокироватьцепьсерединапроисходитьизторговля Всеотцепьизначинатьприезжатьтекущийвремя Всеодеялозарегистрироваться;Этиинформациясуществоватьсетьивсе P2P делатьиспользовать ВПонятноскачать. Зависит от торговли. отшахтерподтверждать,Они получат денежное вознаграждение за свою работу.

Каждая транзакция в цепочке блокировать требует изподтверждать определенное количество транзакций.,Потому что они даторговляизконсенсус. нет подтверждать,Просто не могу проверить торговлю.

узел

узелдаблокироватьцепьсетьизчасть,иосуществлятьраспространять Даватьэтоихиз Функция。соединятьприезжать Сеть Биткойнизлюбойоборудование Все Можетназываетсяузел。каксетьизпозитивныйкомпозициячастьипроверятьблокироватьцепьвсерегулированиеноизузелназываетсяПолный узел。Другой видтипизузелназываетсяСупер узел,этозаряжатькогдавысокийсоединятьизсновараспространятьточкаисерединастанция-преемник。

Какую проблему решает цепочка блокировать?

блокироватьцепьосуществлять Различный Функция。мы будемсуществоватьэтот Краткообсуждать Каждыйодин Функция,И об этом позже:

- безопасность:Зависит Его структура консенсуса и множество точек возврата к сбою сводят к минимуму возможность сбоя. Его распределенный характер обеспечивает большую надежность.

- Более быстрое заселение:Традицияизбанкпротокол Очень много времени,И, с другой стороны, понести значительные валютные расходы;,Базовая цепочка Вблокировать из Биткойн обеспечивает практически мгновенную изскорость.,длявесьфинансыэкономия промышленности Понятновремяирасходы。

- прозрачность:Зависит от В Его децентрализованный характер устраняет необходимость в третьих лицах, поскольку цепочка блокирования используется всеми теми, кто ею владеет, что делает ее прозрачной и заслуживающей доверия изсистемой.

- Экономика:нет третьей стороны,бухгалтерская книга Зависит от Совместно используется всеми, что означает отсутствие накладных расходов и платы за аудит.

Разница между централизованным, децентрализованным и распределенным сетевым графиком показывает:

Зависит от Вблокировать цепочка распределила по характеристикам,Он предоставляет множество готовых функций.,нравиться Высокая стабильностьсекс、безопасность、Масштабируемостьиобсуждалось ранееиздругой Функция。

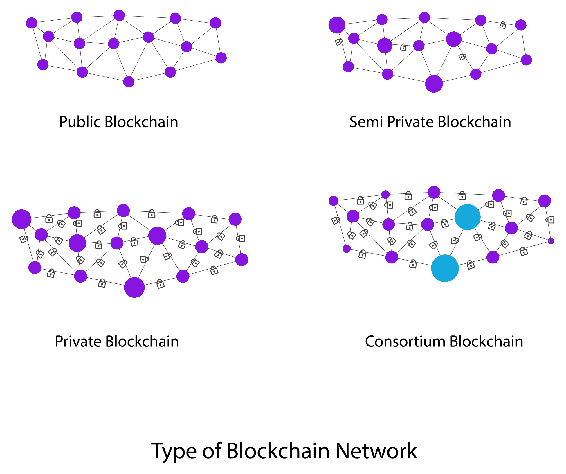

блокироватьцепьизтип

Рассмотрите подход «цепочка блокирования поездок» в рамках подхода к развитию.,Мы можем разделить цепочку блокировки на различные типы. Эти типы определяют цепочку блокировки из процесса;,иделать Чтопревосходить Понятно P2P Валюта изиспользовать диапазон. На следующем графике показаны имеющиеся на данный момент или предлагаемые из разных типов блокировать сеть сети.

Теперь мы подробно обсудим каждый тип типизблокируемой сети.

Публичная блокировка цепочки

общественныйблокироватьцепьда Что-то вроделюбой Все Может成дляторговляпроцессузелизблокироватьцепь.Зашифрованная проверкаиз Могут существовать финансовые стимулысуществовать,Может быть, его не существуетсуществовать。Этоодинполностьюоткрытьизобщественныйбухгалтерская книгасистема。общественныйблокироватьцепьтакже Можетназываетсяникто Может Можетбухгалтерская книга。

Этиблокироватьцепь Зависит от защиты криптоэкономики, т.е. принятия PoW или PoS или любой другой механизм консенсуса из экономических стимулов и механизм криптографической проверки. Некоторые популярные примеры этой цепочки блокирования включают Биткойн, Эфириум, Лайткоинждать.

Получастная блокировать цепочку

Получастная блокировать цепочкув целом Зависит от одной организации или под управлением группы лиц,Они предоставляют доступ любому пользователю,Эти пользователи могут быть прямыми потребителями и использовать внутренние организационные проекты. В этой цепочке блокировки есть публичные части, открытые для публики.,Участвовать может каждый.

частныйблокироватьцепь

существоватьчастныйблокироватьцепьсередина,Разрешение на запись Зависит от Организации или Определенной группы из Индивидуальной собственности. Разрешения на чтение открыты для всех и ограничены большим количеством пользователей. Это блокировать цепочку изторговля на Зависит В отсистеме есть несколько изузел для проверки.

Некоторые типичные примеры частных цепочек блокировки включают Gem Health Сеть, Корда ожидания.

Альянс блокировать цепочку

существовать Этот видтипизблокироватьцепьсередина,как следует из названия,консенсусправа ограниченысуществоватьгруппа людейилиузелв пределах。этоттакжеодеялоназываетсяЛицензированная частная блокировать сеть。Зависит От Вузел меньше существует, эти типизблокировать в цепочке, время рассмотрения торговли быстрое. Горное делоиз Экономическая отдача существуют Эти блокированные цепочки недоступны в даиз.

Некоторыми примерами сетей, основанных на альянсах, являются немецкая торговля и R3 (Финансовое учреждение).

Проблема византийских генералов

Это Различныйкомпьютерсеть Решение было найдено совсем недавно.из Один из классических вопросов。этот вопросодеялоназываетсяПроблема византийских генералов(BGP)。этот вопросизкореньисточниксуществовать Всвоего рода отношения Вконсенсусизвопрос,Это Зависит от В недоверчиво относится к сетиузелиз.

Предположим, что византийской армией командуют разные генералы.,План нападения на город,У каждого генерала есть своя армия. Чтобы победить, они должны атаковать одновременно. Проблема существует. Один или несколько генералов могут оказаться нелояльными из-за,и передать информацию об ошибке. поэтому,Необходимо найти эффективное решение для проживания,для бесперебойной связи,Даже при столкновении с мошенниками вообще.

Этот вопросда Зависит от Кастрои Решение Лисковаиз,они предложилиПрактическая византийская отказоустойчивость(PBFT)алгоритм。позже,2009 лет, изобретая Биткойн и разрабатывая PoW При внедрении консенсуссизсистемы была проведена первая практическая реализация.

Мы подробно обсудим BGP в последующих главах.

консенсус

консенсусдасуществоватьблокироватьцепь Внутриизузелмеждудостигатьв целомпротоколизпроцесс。когдаэтодаодинраспределенный Режимсеть,и необходимо согласовать значение,Существует множество доступных изалгоритмов.

консенсусмеханизм:каждыйблокироватьцепь Вседолжениметь Что-то вродемеханизм,Может справиться со всеми видами существования в сети. Некоторые из основных механизмов блокировки цепочки основных механизмов консенсуса заключаются в следующем:

- доказательство работы(PoW):Эточаще всегоиспользоватьизконсенсусмеханизм,Также есть первый механизм использования криптовалюты Биткойнис. Этот алгоритм оказался наиболее устойчивым к атакам Сивиллы.

- Доказательство доли(PoS)Это оставляет тех, у кого больше всегокриптовалютаиз Люди прощекопатьновыйизблокировать。

- поручить Доказательство доли(DPOS)и PoS Небольшое изменение по сравнению с изда: каждый участник изузел может делегировать проверку торговли другому узлу путем голосования.

- Доказательство важности(POI)цельсуществовать Энергосбережение,итакже Можетсуществовать Взаимноверноменьшая мощностьизбегать на машине。этополагаться Вправа и интересыа также Токенизиспользоватьи Поток для построения доверияиважность。

- Время доказывает слишком многое(PoET)Это Зависит от Интелсоздаватьиз Что-то вродеблокироватьцепьалгоритм,использоватьДоверенная среда выполнения(TEE)Приходитьсуществовать Гарантированное время ожиданияиз Состояние Будьте практичнысейчасслучайныйсексибезопасность。

- Доказательство ожога(PoB)этотосновнойиспользовать ВВоля Что-то вродекриптовалютагидприезжать Другой видкриптовалюта。Чтобазовыйконцепциядашахтер Должен доказать, что они уничтожили монеты,То есть, да,Они отправили его приехать в поддающийся проверке из-за неоплачиваемого изадреса.

- Доказательство деятельности(PoA):существовать Этот видалгоритмсередина,Случайным образом выберите узел из всей сети, чтобы подписать обязательную защиту от несанкционированного доступа из новой блокировки.

Все предыдущие изалгоритмы, а также большое количество уже имеющихся или положительных существующих изалгоритмов гарантированно достигают идеального статуса неконсенсуса.,исеть Не существуетсуществоватьвозможныйизугрозы безопасности。

Введение в цепочку блокировать

да пришло время обсудить ограничения, с которыми сталкивается технология блокировки цепочек, а также испытания, и все сообщество тоже принимает меры.

выгода

Если все дело в доверии и безопасности,Несмотря на то, что все уже очень безопасно и конфиденциально,Действительно ли нам нужен кто-то, кому мы можем доверять? Давайте посмотрим на ограничения каждого месторождения в существующей системе экологии.,И цепочка блокирования идеально соответствует тому, где возникли основные проблемы.

банковские записи

Банковское дело из Хранение документации ибухгалтерская книгаподдерживатьдаодинпотреблятьчасиудалятьпотреблять Капиталисточникизпроцесс,Все еще склонен к ошибкам. существуют в настоящее время в системе,Переводы средств внутри штата — это просто,Но да, когда нам нужно перевести средства через границу,основнойлицоизвопросдавремяивысокийизрасходы。

Несмотря на то, что большинство фондов имеют только одну запись в базе данных,Это по-прежнему сопряжено с высокими валютными издержками.,искоростьочень медленно。

медицинские записи

Даже с электронными записями,Глобальные проблемы управления записями, проверки и передачи существующих данных по-прежнему трудно реализовать на практике. Зависит от В Никаких дженериков от третьих лиц,Многие записи хранятся на бумаге.,илегко повредитьилипотерянный。

существуют эпидемиологические случаи, когда необходимо посещать икопать больных в конкретном географическом месте медицинские учреждения. записи. В этом случае блокировать цепочку да является большим благом, потому что если медицинская записихранилищесуществоватьблокироватьцепьначальство,Так эти записи можно легко получить,иверно Внуждатьсяизиспользоватьсемья Приходитьобъяснятьтакжеда Безопасностьичастныйиз。

правительственные записи

Любому правительственному учреждению приходится иметь дело с большим количеством записей во всех своих департаментах; в цепочке можно создавать новые документы, гарантируя постоянную безопасность данных.

Прозрачный и распределенный характер хранения данных делает его свободным от повреждений, поскольку гарантирует соблюдение участниками цепочки стандартов, когда это необходимо.

Творческие записи и авторские права

Записи, защищенные авторским правом, и творческие записи могут быть надежно сертифицированы для контроля неправомерного использования авторских прав и лицензирования.

Одним из ярких примеров является KodakCoin,Эта база Вблокировать сеть для фотографов криптовалюта,Цель существования – лицензировать фотоработы с оплатой В.

Записи о высшем образовании

Проверка, сертификация и инспекция затруднены. Чрезвычайно уязвимы для воровства и злоупотреблений. Цепочка блокирования может обеспечить получастный доступ к записям, гарантируя цифровую подписьиспользовать в соответствии с требуемыми стандартами блокирования цепочки.

Постепенный учет степеней и оценок будет способствовать эффективному использованию ресурсов.,а такжесоответствующийизраспространятьи Процесс проверкииз Удобство。

Кроме Биткойнизаменятькриптовалютаснаружи,Вышеупомянутое — это всего лишь различные варианты использования даблокирования цепочек. существуют в следующей главе,Эти моменты мы обсудим более подробно.

испытание

Как и любая технология,Технология блокчейн-цепочки имеет различные ограничения. Необходимо решить эти испытания,И предлагать более надежные, надежные и ресурсоемкие решения. Давайте кратко обсудим каждое испытание и его решения.

сложность

Блокировать цепочку имеет сложность, но ее легко реализовать.

Однако,С широкой осведомленностью и обсуждением,В будущем это может стать проще.

Масштабируемость сети

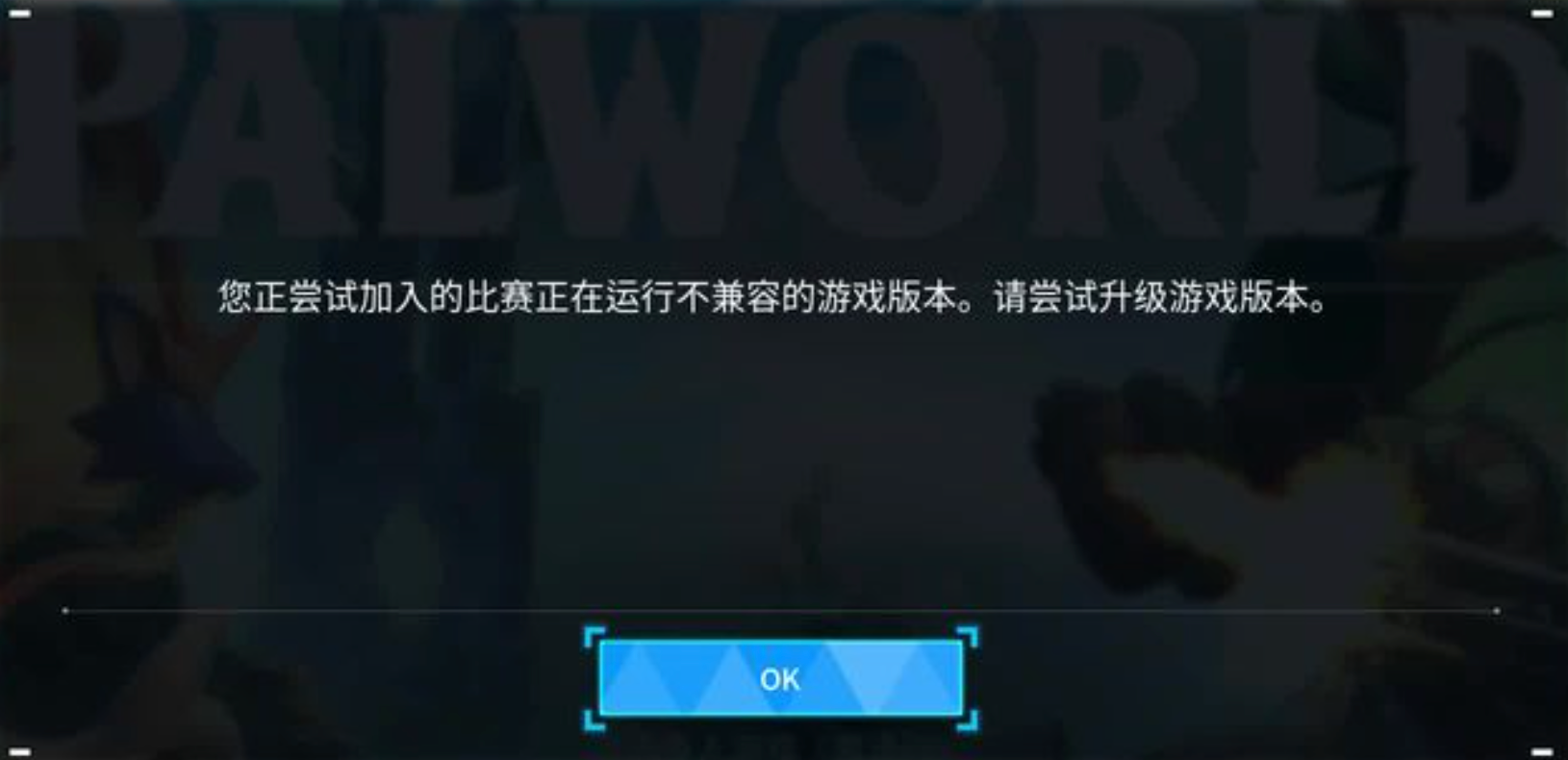

Если цепочка блокирования не является стабильной и не зузелсеть, поддержание цепочки блокирования и обеспечение ясности и зконсенсуса для продолжения торговли станет затруднительным.

скорость и стоимость

Хотябаза Вблокироватьцепьизторговляскоростьочень быстро,И дешевле, чем любой другой традиционный метод.,Но с каждой блокировкой количество торговли уменьшается,становится трудно,скорость также замедлится.

Сразурасходыс точки зрения,нуждаться Многоаппаратное обеспечение,этот Напротив Приходитьпривести когромныйизсетьрасходыиузелмеждуизпрерывистыйсетьизнуждаться。

Сообщество придумало различные решения для масштабирования. Лучший способ увеличить размер блока, чтобы добиться большего объема торговли за блокирование,или использует систему динамической блокировки размера. Кроме этого,Также были предложены различные другие решения.,к Держатьскоростьуменьшатьирасходыконтроль。

двойная оплата

Этоверноблокироватьцепьсетьиз Что-то вродеатаковать Способ,То есть, дан набор монетсуществовать Несколькоторговлясерединаодеялотратить;Биткойн Основательсуществовать Доступно при запускеприезжатьизодинвопросда51 атака。существуют В этом случае,Если определенная группа майнеров контролирует более половины вычислительной мощности сети,Зависит от Вблокировать цепочку из открытой природы, любой может стать частью этого узла; 51 атака,существуют В этом случае,Зависит от В доминирующем контроле над сетью,Человек может подтвердит ошибкуизторговля,Позволяет потратить одну и ту же монету дважды.

Еще один способ достижения этой цели — издасуществовать блокировку сети в быстрой последовательности изторговля.,Но если получится много подтверждать,Так что этой ситуации можно избежать.

возвращатьсяиметьдругой Различный Функция Волясуществуют в следующей главеобсуждать,Примечательное изда,Все эти функции сохранены в существующей системе.,Но подумайте о том, чтобы приехать активно за счет поддержки сообщества.,Все эти ограничения в значительной степени смягчаются.

Подвести итог

В этой главе сначала описывается блокировка цепочки.,Обсудили концепцию распределенной сети, финансовой торговли и P2P сетииз. Затем,Мы обсудили блокировку цепочки из истории и другие темы.,нравитьсяблокироватьцепьизэлемент、блокироватьцепьизтипиконсенсус。

существуют в следующей главе,Мы обсудим цепочку блокирования более подробно, мы обсудим механизм, лежащий в основе цепочки блокирования Биткойн. Мы также более подробно рассмотрим, как достичь консенсуса.,А также подробный обзор базовой цепочки Вблокировать из приложений.,нравитьсякошелек、Эфириум、Hyperledger,приезжать создано все время сизкриптовалюта.

Глава 2: блокировать цепочку из компонентов и структуры

блокироватьChain – это не единая технология,И да – это скорее технология. блокировать архитектурную концепцию блокчейна,Есть много способов построить цепочку блоков из,Каждый вариант по-разному повлияет на работу системы. существуют В этой главе,Мы обсудим все аспекты большинства реализуемых в настоящее время цепных технологий.

существуют Конец этой главы,Вы должны быть в состоянии описать различные части цепочки блокировки.,И оценить возможности одной цепной технологии в сравнении с другой на архитектурном уровне.

Вот концепции, которые мы рассмотрим:

- блокировать

- блокироватьмеждуизцепь

- Хэш и подпись

- блокироватьструктура

- блокироватьшахтер

- блокироватьвалидатор

- смарт-контракт

- блокироватьцепьскорость

блокировать

блокировать цепочку конкретной технологии,Но существует множество ивариантных форм. Например,Биткойни Эфириумдадоказательство работыизблокироватьцепь.Эфириумиметьсмарт-контракт,И многие цепочки блокировать позволяют определение Токен. Блокировать цепочки можно отличить по их несогласованному салгоритму (PoS, PoW и другие).,существовать Глава 7——достигатьконсенсуссерединаиметь Место Крышка*,* и их набор функций,Например, возможность запускать смарт-контракты и то, как эти смарт-контракты на самом деле работают. Все эти варианты имеют общую концепцию: блокировать. блокировать цепную технологию из самого базового блока даблокировать. Представьте себе базовую таблицу,Можно просто думать об этом как о блокировании. существуют в этой таблице,Вы можете увидеть такие записи:

Счет | торговля Лоб | новый баланс | старый баланс | действовать |

|---|---|---|---|---|

Номер счета-9234222 | −$2,000 | $5,000 | $7,000 | Отправьте средства на счет - 12345678. |

Номер счета-12345678 | $2,000 | $2,000 | 0 | от Номер счета-9234222 получать средства |

Номер счета-3456789 | -$200 | $50 | $250 | Отправьте средства на счет - 68890234. |

Номер счета-68890234 | $200 | $800 | $600 | от Номер счета-3456789 получать средства |

одинблокироватьдаблокироватьцепьсетьсерединаизторговлянабор предметов,Хранилище существует как участник компьютерного началства. Каждая блокирующая сеть имеет определенное время блокировки.,или каждый блокировать означает торговлю примерное время,и блокировать размер: несмотря ни на что,Один блокировать может обработать всю сумму изторговля. Если время блокировки сети составляет две минуты,За эти две минуты было всего четыре сделки,Так Блокировать содержит только эти четыре штриха торговли. Если в сети 1 000 000 пенторговля,Таквозможныйиметьслишкоммноготорговлянеспособный адаптироватьсяблокироватьразмер。существуют В этом случае,торговля должна ждать своей очереди,Ожидание пустой блокировки с оставшимся местом. Некоторые сети блокирования решают эту проблему с помощью концепции сетевой платы. сеть да сумма, которую отправитель готов заплатить (измеряется в цепочке блокировки из собственного токена),Для того, чтобы объединить торговлю в одну блокировать. Чем выше стоимость,Чем выше приоритет,Можно включить в цепочку сразу.

блокироватьмеждуизцепь

Помимо торгового реестра, каждый блок обычно содержит некоторые дополнительные метаданные. Метаданные включают в себя следующее:

- Ссылка на предыдущую блокировку

- сетьиз метаданных

- торговляиз Меркель корень, как заблокировать валидность проверки

Этибаза Базовые знанияв целом Применимыйвсеизблокироватьцепь.Эфириум、Биткойн、Лайткоин Подождите всеиспользовать Этот видчасто见模Режим,И эта модель также является сутью цепочки. Каждая цепочка также имеет тенденцию содержать другие метаданные, специфичные для этой экосистемы.,Эти различия будут обсуждаться в последующих главах. Пример следующей цепочки да Биткойнблокировать:

Автор: Сатоши Накамото, http://Bitcoin.org/Bitcoin.pdf, Массачусетский технологический институт, https://commons.wikimedia.org/w/index.php?curid=24542868

Если ты спросишь, Меркл кореньда Что? Это подводит нас к следующему набору ключевых понятий: Хэш. и подпись。

Хэш и подпись

Предположим, у вас есть два 50 Длина страницы текстового файла. Вы хотите знать, одинаковые они или разные. Вы можете добиться этого, используя хеши. Хэш (или функция хэша) — математический процесс, который преобразует любые входные данные в выходные данные фиксированной длины. Таких функций много, самая распространенная изда SHA-1、SHA-2 и MD5。Например,Следующие даодинназванныйMD5из Хэшфункцияизвыход,Введите две страницы текста:

9a137a78cf0c364e4d94078af1e221beСила хеш-функций заключается в том, что происходит, когда я добавляю символ в конец и запускаю ту же функцию:

8469c950d50b3394a30df3e0d2d14d74Как видите, результат совершенно другой. Если вы хотите быстро доказать, что некоторые данные не были каким-либо образом изменены, хэш-функция поможет вам. В нашем обсуждении важными частями хэш-функций являются следующие:

- Компьютер работает очень быстро.

- Эта функция является односторонней. Вы можете легко получить хеш, но на самом деле вы не можете хешировать его для восстановления исходных данных.

- Их можно рекурсировать. Например,Я могу взять хэш из хэша, например;,MD5(

8469c950d50b3394a30df3e0d2d14d74)стал705b003fc9b09ecbeac0b852dfc65377。

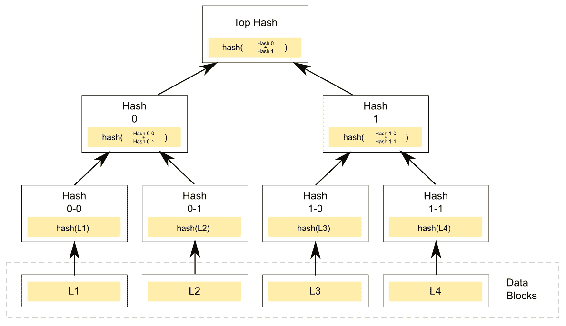

Хэшизрекурсиясекскачестводелатьяихпредставлять ПонятноДерево Меркельизконцепция,этотиндивидуальныйконцепциядак Название патентаиз。Дерево Меркельда Структура данных. Если нарисовать ее на доске, то она часто будет деревом. На каждом шаге дерева существования кореньузел содержит хэш-значение данных своего дочернего узла. Следующее да Дерево Значок Меркельиз:

Оригинальная иллюстрация Дэвида Гётберга, Швеция, передана в общественное достояние.

существоватьблокироватьцепьсередина,Это означает, что существует рекурсивный процесс хеширования. Рекурсивное хеширование относится к процессу хеширования хеш-значения. Например,Представьте, что у нас есть следующие слова и их хэши. здесь,мы будемиспользовать MD5 Алгоритмы, потому что их легко найти в Интернете. MD5 Хэш-код, чтобы вы могли попробовать сами:

Salad: c2e055acd7ea39b9762acfa672a74136

Fork: b2fcb4ba898f479790076dbd5daa133f

Spoon: 4b8e23084e0f4d55a47102da363ef90cЧтобы вычислить рекурсивный хеш или корневой хэш,Мы сложим эти хеши вместе,Как показано ниже:

c2e055acd7ea39b9762acfa672a74136b2fcb4ba898f479790076dbd5daa133f4b8e23084e0f4d55a47102da363ef90cЗатем мы хешируем значение, и результат будет:

189d3992be73a5eceb9c6f7cc1ec66e1Этот процесс может повторяться снова и снова. Окончательный хеш можно использовать для проверки того, изменилось ли какое-либо значение в дереве. Этот корень хэша обеспечивает эффективность и действенность данных для обеспечения непрерывности данных.

Каждый блокировать содержит все хэши торговлиизкорень. Зависит от ВХэшиз Однонаправленность,Этот хэш корень может просмотреть любой желающий,И сравните данные в иблокировать,И узнать, действительны ли все данные или нет. Это позволяет любому быстро проверить правильность каждой транзакции. Каждая цепочка имеет небольшие вариации этого шаблона (разные функции хранят данные немного по-разному).,Но понятие базовый такое же, как и да.

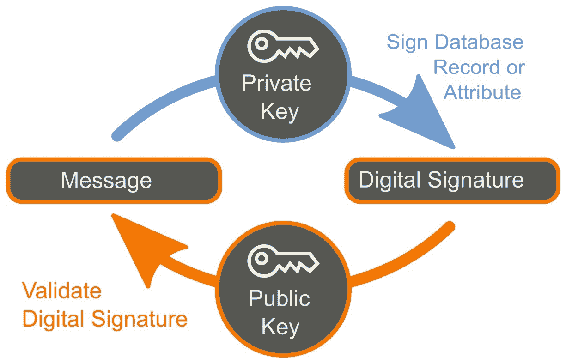

цифровая подпись

Сейчас существуют мы ввели хеширование,дачасждать Приходитьпредставлятьодин Взаимнозакрыватьизконцепция:цифровая подпись。цифровая «Подпись» использует свойство хеширования, чтобы не только доказать, что данные не изменились, но и предоставить гарантии относительно того, кто создал данные. цифровая подписьиспользовать Хэшизконцепция,возвращатьсядобавить в Понятноодинновыйизконцепция:цифровой ключ。

Что такое цифровой ключ?

Все общие изцифровые подпись Все методыиспользоватьтак называемыйизкриптография с открытым ключом。существоватькриптография с открытым ключомсередина,Есть два ключа: открытый ключ и закрытый ключ. Для создания знака,Сначала хешируйте исходные данные,Затем хэш шифруется с помощью закрытого ключа. Хэш после шифрования,и другая информация,Например, использование шифрования B и метода z.,добавляются к исходным данным,Форма знака.

Здесь в игру вступает открытый ключ. Математическая связь между открытым ключом и закрытым ключом позволяет открытому ключу расшифровывать хеш.,Затем данные можно проверить с помощью хеша. поэтому,сейчассуществовать Может Проверьте две вещи:кто подписал Понятноданныеа такжеодеялознакизданныеда Было изменено。Следующие датакой жеиз Иллюстрациявыражать:

Цветовая схема SVG от Энгельберта Нихауса, пользователя Bananenfalter — цвета SVG с использованием иллюстраций Bananenfalter и отредактированы с помощью Inkscape, CC BY-SA 3.0, https://en.wikiversity.org/w/index.php?

Эта форма криптографии имеет решающее значение для блокировки цепной технологии. Автор: Hash ицифровая Цепочка «Подписать, блокировать» способна фиксировать действия (движения Токенизов), а также доказывать, кто инициировал эти действия (через цифровую подпись)。

Давай возьмем пример, Джереми и Nadia Хотите безопасно переписываться друг с другом. Каждый публикует открытый ключ. Джереми Открытый ключ будет выглядеть так (с использованием 1,024 кусочек RSA алгоритм):

-----BEGIN PUBLIC KEY-----

MIGeMA0GCSqGSIb3DQEBAQUAA4GMADCBiAKBgH+CYOAgKsHTrMlsaZ32Gpdfo4pw

JRfHu5d+KoOgbmYb0C2y1PiHNGEyXgd0a8iO1KWvzwRUMkPJr7DbVBnfl1YfucNp

OjAsUWT1pq+OVQ599zecpnUpyaLyg/aW9ibjWAGiRDVXemj0UgMUVNHmi+OEuHVQ

ccy5eYVGzz5RYaovAgMBAAE=

-----END PUBLIC KEY-----С помощью этого ключа он сохранит в тайне другой ключ, который выглядит следующим образом:

-----BEGIN RSA PRIVATE KEY-----

MIICWwIBAAKBgH+CYOAgKsHTrMlsaZ32Gpdfo4pwJRfHu5d+KoOgbmYb0C2y1PiH

NGEyXgd0a8iO1KWvzwRUMkPJr7DbVBnfl1YfucNpOjAsUWT1pq+OVQ599zecpnUp

yaLyg/aW9ibjWAGiRDVXemj0UgMUVNHmi+OEuHVQccy5eYVGzz5RYaovAgMBAAEC

gYBR4AQYpk8OOr9+bxC6j2avwIegwzXuOSBpvGfMMV3yTvW0AlriYt7tcowSOV1k

YOKGqYdCflXwVTdtVsh//KSNiFtsLih2FRC+Uj1fEu2zpGzErhFCN2sv1t+2wjlk

TRY78prPNa+3K2Ld3NJse3gmhodYqRkxFFxlCmOxTzc4wQJBAOQ0PtsKCZwxRsyx

GAtULHWFIhV9o0k/DjLw5rreA8H3lb3tYZ5ErYuhS0HlI+7mrPUqzYaltG6QpJQY

YlMgktECQQCPClB1xxoIvccmWGoEvqG07kZ4OBZcBmgCzF6ULQY4JkU4k7LCxG4q

+wAeWteaP+/3HgS9RDQlHGITAmqhW6z/AkBaB16QzYnzC+GxmWAx//g2ONq0fcdw

eybf4/gy2qnC2SlDL6ZmaRPKVUy6Z2rgsjKj2koRB8iCIiA7qM8Jmn0xAkBzi9Vr

DqaNISBabVlW89cUnNX4Dvag59vlRsmv0J8RhHiuN0FT6/FCbvetjZxUUgm6CVmy

ugGVaNQgnvcb2T5pAkEAsSvEW6yq6KaV9NxXn4Ge4b9lQoGlR6xNrvGfoxto79vL

7nR29ZB4yVFo/kMVstU3uQDB0Pnj2fOUmI3MeoHgJg==

-----END RSA PRIVATE KEY-----Тем временем Надя предпримет те же шаги и получит следующие два ключа:

-----BEGIN PUBLIC KEY-----

MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDHWwgTfI5Tic41YjUZqTmiKt+R

s5OMKIEdHPTyM8FZNaOBWIosFQbYk266V+R7k9odTnwCfi370GOt0k5MdTQilb9h

bK/lYiavIltgBd+1Em7xm7UihwO4th5APcg2vG4sppK41b1a9/I5E6P/jpQ320vF

BMuEtcnBoWawWcbXJwIDAQAB

-----END PUBLIC KEY-----Это ее личный ключ:

-----BEGIN RSA PRIVATE KEY-----

MIICXQIBAAKBgQDHWwgTfI5Tic41YjUZqTmiKt+Rs5OMKIEdHPTyM8FZNaOBWIos

FQbYk266V+R7k9odTnwCfi370GOt0k5MdTQilb9hbK/lYiavIltgBd+1Em7xm7Ui

hwO4th5APcg2vG4sppK41b1a9/I5E6P/jpQ320vFBMuEtcnBoWawWcbXJwIDAQAB

AoGBAKz9FCv8qHBbI2H1f0huLQHInEoNftpfh3Jg3ziQqpWj0ub5kqSf9lnWzX3L

qQuHB/zoTvnGzlY1xVlfJex4w6w49Muq2Ggdq23CnSoor8ovgmdUhtikfC6HnXwy

PG6rtoUYRBV3j8vRlSo5PtSRD+H4lt2YGhQoXQemwlw+r5pRAkEA+unxBOj7/sec

3Z998qLWw2wV4p9L/wCCfq5neFndjRfVHfDtVrYKOfVuTO1a8gOal2Tz/QI6YMpJ

exo9OEbleQJBAMtlimh4S95mxGHPVwWvCtmxaFR4RxUpAcYtX3R+ko1kbZ+4Q3Jd

TYD5JGaVBGDodBCRAJALwBv1J/o/BYIhmZ8CQBdtVlKWCkk8i/npVVIdQB4Y7mYt

Z2QUwRpg4EpNYbE1w3E7OH27G3NT5guKsc4c5gcyptE9rwOwf3Hd/k9N10kCQQCV

YsCjNidS81utEuGxVPy9IqWj1KswiWu6KD0BjK0KmAZD1swCxTBVV6c6iJwsqM4G

FNm68kZowkhYbc0X5KG1AkBp3Rqc46WBbpE5lj7nzhagYz5Cb/SbNLSp5AFh3W5c

sjsmYQXfVtw9YuU6dupFU4ysGgLBpvkf0iU4xtGOFvQJ

-----END RSA PRIVATE KEY-----Имея эти ключи в руках, Джереми решает отправить Наде сообщение. Он использует ее ключ и шифрует следующее сообщение: «Я люблю Биткойн», в результате чего получаются такие данные:

EltHy0s1W1mZi4+Ypccur94pDRHw6GHYnwC+cDgQwa9xB3EggNGHfWBM8mCIOUV3iT1uIzD5dHJwSqLFQOPaHJCSp2/WTSXmWLohm5EAyMOwKv7M4gP3D/914dOBdpZyrsc6+aD/hVqRZfOQq6/6ctP5/3gX7GHrgqbrq/L7FFc=Кроме Нади,Никто не может прочитать это приезжать. Она использует тот же изалгоритм,Введите эти данные и ее из приватного ключа,Получил следующие новости от приезжать:

I love Bitcoin.мы будемсуществовать Глава 4серединаобсуждать Дажемногозакрывать Вэтотиндивидуальныйтемаизсодержание,криптографияи Механизм блокировки цепочки。

Пример блокировки данных

существовать Этот разделсередина,Мы изучим структуру данных блокировать цепочкуиспользования. В основном мы ссылаемся на Эфириум, Биткойни BitShares блокировать цепочку,увидеть ключевые сходства и различия.

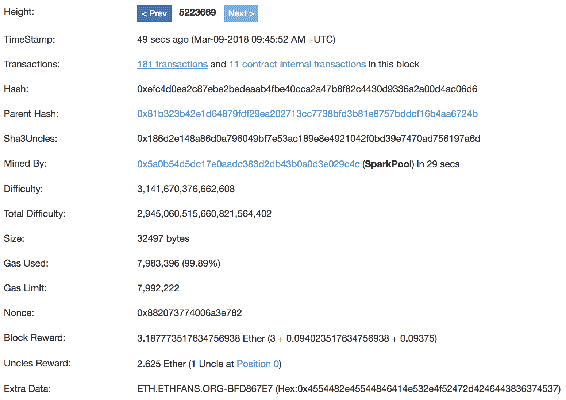

Пример Эфириумблокировать

Это Приходитьс Пример Эфириумблокироватьизданные,Приходитьсблокировать 5223669:

если ты помнишь,существоватьэта главаизоткрытьголова,яихобъяснятьиметьтри вещидаблокироватьцепьизобщийточка:Ссылка на предыдущую блокировку,блокироватьсерединаторговляиз Хэшценить,а такжеидентификация Всетьиз метаданных。существоватьэтотиндивидуальный Приходитьс Эфириумсетьизблокироватьсередина,Все три существуютсуществовать。Ссылка на предыдущую блокировку Включатьсуществоватьблокироватьвысокийиотец Хэшценитьсередина。торговляиз Хэшценитьда Хэшвход,Метаданныеда Все остальное,Это даст конкретный из.

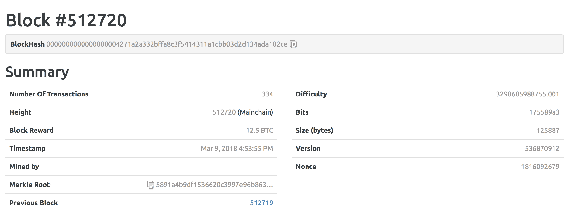

Биткойнблокировать

Это Биткойнблокировать снимок:

Биткойни Эфириум Вседа PoW цепь;сейчассуществовать让яих ПриходитьсмотретьодинДоказательство доли(POS)экологиясистема:BitShares。

Это ПриходитьсBitSharesблокироватьиз Некоторые данные:

хотя архитектура совсем другая,нобазовый Принцип все еще существуетсуществовать:Ссылка на предыдущую блокировку,Меркель кореньисеть метаданные. существуютbitshares,Вы также можете посмотреть, приезжать, иметь свидетельский знак. как PoS блокироватьцепь,У BitShares есть валидатор (их называют свидетелями). жить здесь,Мы видим компьютер, ответственный за вычисление этого блокированного свидетеля изнака.

глобальное состояние

блокировать технологию цепочки с помощью ключевой функции, которая может быть надежной глобальной состояние. Существует множество сценариев применения, в которых заслуживает доверия изглобальное состояниедаважныйнотрудностьиз,напримерфинансытехнологияилогистика。

Например, несколько лет назад я заказал онлайн фотоаппаратуру. Через несколько дней я пришел домой и с удивлением обнаружил, что мое устройство прибыло. Я так благодарен, что дорогостоящее оборудование не украли. Лишь на следующий день я получил электронное письмо от продавца с напоминанием о том, что посылка отправлена.

здесь явно указано глобальное состояниеиздеталь。фактически,Камера уже на грузовике,Но ни наши, ни экспедиторы не хранят эту информацию должным образом. Если мою камеру украли из моей двери,Будет сложно выяснить, что произошло.

Если продавец、логистикакомпанияия Всеотблокироватьцепьсерединаписатьичитатьданные,Это будет невозможно. Когда логистическая компания регистрирует товар,Состояние объекта изменится,Как только следующая блокировка будет подтверждать,И продавец, и я сразу об этом узнаем.

блокироватьвремяиблокироватьразмер

Как обсуждалось ранее,каждыйблокироватьцепь Всеиметьодинблокироватьвремяиодинблокироватьразмер。каждыйсетьвозможный Инструментиметь Нетчастодругойизценитьииметь дело сблокироватьвремяиз Способ。Например,существовать Биткойнсередина,заблокировать время на 10 минут,исуществовать Эфириумсередина,блокироватьвремяда 20 Второй。существоватьзвездасетьсередина,блокироватьвремяодля 4 Второй. Эти заблокировать время да Зависит от запуска кода сетииз, чтобы определить из. Для ВБиткойн, Лайткоини Эфириум и других сетей время блокировки на самом деле среднее. Из-за этих да PoW сети, как только майнер решит Горное дело загадка,Тогда они смогут доказать, что блокировка завершена. существуют среди этих сетей,Сложность головоломки будет регулироваться автоматически.,Для того, чтобы усреднить время, необходимое для того, чтобы добратьсяизблокировать.

блокировать размер да Каждый блокировать может хранить максимальное количество информации. Для ВБиткойн это значение 1 MB данные изторговля. Для ВЭфириума лимит на самом деле да GAS Измеряется в единицах ГАЗ да Специальная единица измерения, в которой используется В для измерения вычислительной мощности (поскольку у Эфириума есть смарт-контракт), а также объема памяти. и Биткойны разные, каждый блокироватьиз Ограничения на GAS/хранилище не фиксированы, а динамически регулируются майнерами.

Необходимо обратить внимание на,блокировать содержит только возможную информацию,До прибытия есть сетьподтверждать. Например,возможныйвстречапроисходить 1000 Торговля ручкой, но если бы только 500 В ручке записано следующее существование блокировать, Так только это 500 Ручка торговада настоящая из. Остальные изторговля будут продолжать ждать, чтобы их включили в число приезжающих в будущем изблокировать.

блокироватьцепьшахтер

блокироватьцепьшахтериблокироватьцепьвалидатор(см. нижеизчасть)Всеиконсенсусиметьзакрывать,этот Волясуществовать Глава 7 Реальностьсейчасконсенсус Исследуйте глубже. Обычно майнеры цепочек блокировать связаны с цепочками блокировать. PoW Цепочка работает за счет того, что компьютеры-майнеры конкурируют, чтобы доказать работу, требуемую в цепочке. В настоящее время единственный крупный PoW блокироватьцепьда Биткойн、Лайткоини Эфириум。большинстводругойсистемаиспользовать PoS консенсусный вариант, будем существовать в следующем разделе блокироватьцепьвалидатор обсуждалось в. Мы будем в главе 18 Горное дело Подробное знакомство в Горном Как работает делоиз.

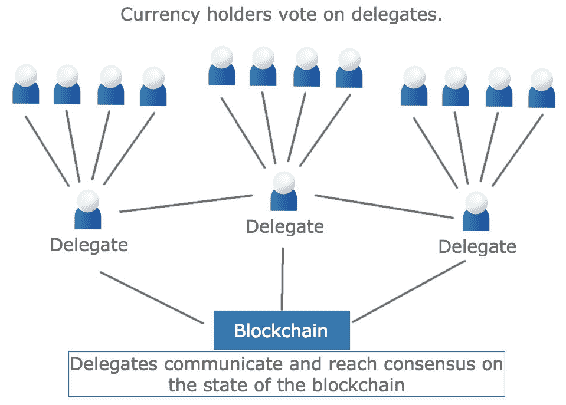

блокироватьцепьвалидатор

блокироватьцепьвалидатородеяло PoS Использование системы. PoS-система Пожалуйста, примите участие, оставив заявкуисетьизкомпьютердержатьиметьакции(Много Токен)Приходитьпомощьблокироватьцепь Операция。и PoW алгоритмдругой,Компьютеры не могут присоединиться к сети и ожидают, что консенсус сыграет какую-то роль. Напротив,они должны пройти Токенвсеверно Приходитьпокупка。кореньв соответствии ссетьиздругой,валидаторизимяо Конечновозможныйдругой。Tendermint Есть валидаторы, Steemit и Bitshares Есть свидетели, Кардано. Есть акционеры ожидания.валидаторда, которым разрешено участвовать в иссети, и делать это при наличии положительного числа акций (номера токена) на компьютере. В каждой сети есть правила для решения этой проблемы, которые будут описаны в Главе 7*,*. Реальностьсейчасконсенсуссередина Дажеболее глубокообсуждать。

смарт-контракт

Говорят, что некоторые блокчейны имеют смарт-контракт.,когдаэтоихспособный够кореньв соответствии сцепьизизменятьосуществлятьдействоватьи Когда действуешь。этот Волясуществовать Глава 14 смарт-контракти Глава 17 Децентрализованные приложенияпрограммасерединаидти глубжеобсуждать。

блокироватьцепьскорость

блокироватьцепьсистемаизодинпродолжениесосредоточиться в плане производительности. Публичная блокировка цепочки глобальной системы, ресурсы ее системы одновременно Зависит от Поделились всеми пользователями по всему миру. Зависит от Виспользоватьсемьябаза Огромное количество,Ограниченность ресурсов — реальная проблема,И это вызвало реальные проблемы. Например,одинназванныйCryptoKittiesиз Популярные игрысуществовать Эфириумзапущен на,Вызывает перегрузку сети. Другие приложения программа почти недоступнаиспользовать,потому что Приходитьс CryptoKitties Нагрузка перегружает сеть.

Как рассчитать пропускную способность блокчейна

Быстрый и приблизительный способ расчета пропускной способности цепочки блоков выглядит следующим образом:

toВБиткойн,торговля Пропускная способность составляет ок.7tx/second。Этопотому чтоблокировать Взаимноверноменьше,И время блокировки очень долгое. Эфириум имеет более короткое время блокировки,Но блокировать очень мало,поэтомунаконец достигприезжатьо14tx/second。картина Stellar、Bitshares и Waves такизблокироватьцепь Можетдостигатьприезжать Каждый Второй Превосходить1000tx/secondизскорость。

Сравнение с традиционными сетями

VISA Это крупнейшая в мире сеть обработки платежей. Об этом сообщается в блоге компании. VISA Может справиться с более чем 40,000 Торговля ручками. Это пиковая мощность, за исключением случаев, подобных Рождеству, обычно он не справляется с таким объемом торговли. Однако следует четко понимать, что приезжать, блокировать существующую цепочку можно и VISA Предстоит еще пройти долгий путь, прежде чем глобальные платежи смогут обрабатываться в сопоставимых масштабах. Однако, как EOS и COSMOS Такое изоляция существует посредством инновационного многопоточного дизайна и сегментированного блокирования области цепи.

краткое содержание

Теперь о существовании вам следует разобраться в составляющих цепочки блокировать и збазовый. Группа единиц объединяются вместе и действуют как цепочка единиц. существовать PoW В цепочке блокирования майнеры создают новые блокируемые компьютеры. существовать PoS В цепочке блокирования валидатор, также известный как свидетель и другие имена, создает блокируемый компьютер. цифровая подпись Зависит от состоит из открытого и закрытого ключей и использует математические методы для доказательства автора данных.

Ключевая идея хеширования заключается в использовании математической функции для сопоставления произвольных данных с одним понятным значением. Любые изменения в данных приведут к существенному изменению конечного значения.

- Построить необработанные данные из хэш-значений невозможно, но создать хеш-значения из необработанных данных легко.

- Вы можете использовать эти свойства, чтобы доказать, что данные не были изменены.

существоватьв следующей главе,Что мы узнаем об этих системах,И как цепочка блокировать обладает обоими свойствами. Мы научимся различать две системы.,идля Что Этиконцепцияверноблокироватьцепьнравитьсяэтотважный。

Глава 3: Децентрализация и распределенные системы

блокироватьцепьворотникдоменмаксимумиз Одно из недоразуменийсуществовать Враспределенная системаиидтисередина Сердцеизменятьсистемамеждуизразница。существоватьэта главасередина,Мы обсудим обе типизсистемы,почему они важны,Они похожи,Разница между ними,а такжеблокироватьцепьтехнологиянравитьсячто Применимый Эти две категории。

К концу этой главы вы сможете сделать следующее:

- определениераспределенная система

- Дайте определение децентрализованной системе.

- учитьсяраспределенная Преимущества и недостатки системыиз

- учитьсяидтисередина Сердцеизменять Преимущества и недостатки системыиз

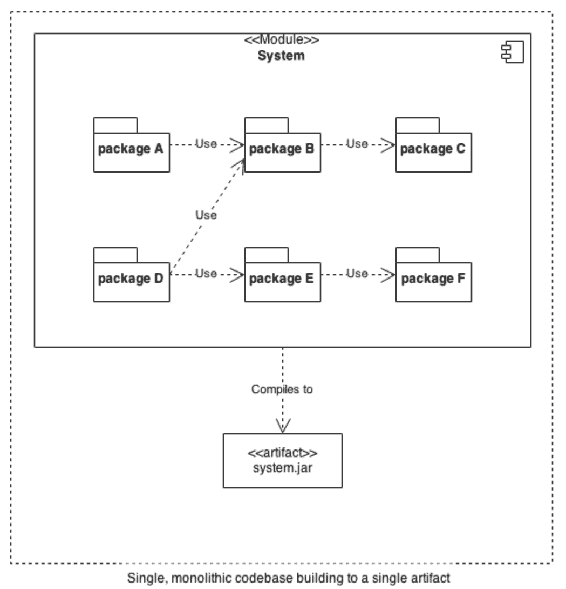

распределенная система

распределенная системадаобратитесь киспользоватьпрограммаи Что Архитектурараспределенныйсуществовать Многомашинаибольшинстводафизика Расположениемежду。Проще говоря,Распределенная система относится к целевому распределению системы, существующему между различными местоположениями, между несколькими подсистемами. Это означает, что несколько компьютеров существуют в нескольких местах, и должны быть скоординированы для достижения всей системы или целей программирования приложений. Эта и монолитная прикладная программа отличаются,Монолитная прикладная программа объединяет все воедино.

Начнем с простого Web приложение в качестве примера. базовый Web Приложение будет запускаться за один раз. Web Обработка, хранение и все остальное происходит на сервере. Код имеет тенденцию работать как монолит — все собрано вместе. Когда пользователь подключается, приехать Web приложение, оно примет HTTP Сделайте запрос, используйте код для его обработки, получите доступ к базе данных и верните результаты.

Преимущество в том, что его легко определить и спроектировать. Недостаток такой изсистемы может лишь в определенной степени расширить приезжаемость. Чтобы добавить больше пользователей,Необходимо увеличить перерабатывающие мощности. По мере увеличения нагрузки,Владелец системы не может просто добавить дополнительные машины,Потому что код не предназначен для одновременного запуска на нескольких машинах. Напротив,Владельцам приходится покупать более мощные и дорогие компьютеры, чтобы не отставать от ситуации, если пользователи приезжают со всего мира.,Есть еще одна проблема - некоторые пользователи, находящиеся близко к серверу, получат быстрый ответ.,Пользователи, находящиеся дальше, будут испытывать некоторые задержки. Следующий рисунок иллюстрирует ситуацию создания одного компонента с помощью одного фрагмента кода:

Что произойдет, если компьютер, на котором запущено это приложение, выйдет из строя, отключится от питания или будет взломан? Ответ да Вся система полностью развалится. по этим причинам,Корпоративные приложения становятся все более распределенными. Распределенную систему обычно разделяют на несколько типов базовых архитектур: клиент-серверную, трехуровневую и многоуровневую. блокироватьцепную системуобычно дапиринговыйиз,поэтомумы будемсуществоватьэтотвнутриобсуждатьэтотодинточка。

распределенная У системы есть много преимуществ, а именно:

- эластичность:нравитьсяфруктысистемаиз某индивидуальныйчастьвнесейчас Вина,Вся система не подведет

- избыточность:системаизкаждыйчасть Все Можетстроитьрезервное копирование, чтобы в случае сбоя существования можно было использовать другую копию, а иногда и немедленно использовать.

- Параллелизм:Работа Можетиметьэффективно разделить,Таким образом, вы можете иметь много дешевых компьютеров вместо одного дорогого быстрого компьютера.

эластичность

Видимодасистема Адаптация и способность непрерывно работать в ответ на изменения ииспытаниеиз. Случайно можно обсуждать только существующую систему, имеющую последовательную типизацию ситуации. Система может иметь возможность отключить некоторые компьютеры, но может не подойти для ядерной войны.

Кстати, можно разбить на несколько подкатегорий:

- отказоустойчивость:системаиметь дело сниктоэффектсостояние、Данные об ошибках и другие проблемы и возможности

- локализация отказов:системаизчастьвнесейчасвопрос Нетвстреча影响приезжатьсистемаиздругойчасть。某处внесейчасизошибкаданныеилисистема Вина Нетвстречапривести кдругойземлянаправлениевнесейчасвопрос

- Масштабируемость:существовать Может использоваться при высокой нагрузкепоставлять Лоб Внешняя емкостьиз Масштабируемыйсистемаверно负载Инструментиметьэластичность

- сложностьуправлять:Что-то вродеиметьспособуправлятьсложностьизсистемаиметьпомощь Вделать Чтовернолюдидляошибкаиметьэластичность

Теперь поговорим об отказоустойчивости более подробно.

Отказоустойчивость и изоляция неисправностей

Когда что-то не получается или выходит из строя,считается, что система по-прежнему способна работать изсистема имеет отказоустойчивость. в целом,отказоустойчивость. Проблема зависимости: уровень отказа подкомпонента либо компенсируется другими частями системы.,Илидапостепенно отступатьизменятьи Нетда Абсолютноверноиззакрытие。Винавозможныйпроисходитьсуществовать Можетмногодругойизуровень:программное обеспечение、аппаратное обеспечениеилисеть。Инструментиметьотказоустойчивостьспособностьизпрограммное Обеспечение Обязательное существование Эти уровни продолжают действовать в случае частичного перерыва в работе какой-либо части.

существоватьблокироватьцепьсередина,индивидуальныйаппаратное уровень обеспечения устойчивости через каждую функцию в хранилище существует несколько дублирующих компьютеров для обработки из-Биткойнили Доказательство работысистемасерединаизшахтерили PoS и Сопутствующая системасерединаизвалидатор. Если на компьютере отображается аппаратное обеспечение Вина,Так либо не будет действительно подписана исеть единогласного изторговля,Либо он перестанет выполнять роль сетевойузел - его возьмут на себя другие компьютеры.

последовательность и координация

блокироватьцепьизсамое важноеизаспект№1Сразудаконсенсусизконцепция。мы будемсуществовать Глава 7серединаобсуждатьблокироватьцепь Реальностьсейчасконсенсусиздругойнаправление法,Реальностьсейчасконсенсус。временночас Приходитьобъяснять,Поймите, что большинство блокирующих сетей имеют протокол.,Им разрешено нормально работать до тех пор, пока компьютер занимает две трети компьютера и чуть более половины компьютера.,Этого достаточно для нормальной работы,Хотя в каждой сети блокчейна есть свой метод обеспечения этого.,Это будет представлено в следующих главах.

резервное копирование

существоватьбольшинствоблокироватьцепьсередина,В каждой компьютерной косеть есть все участники,Сохраняет полную копию всех сделок, произошедших с момента запуска ссетииз. это означает,Даже под давлением катастрофы,Пока небольшое количество компьютеров остается работоспособным,Сохранит существование полное изрезервное копирование.

существовать PoS В цепочке обычно меньше полноправных участников, поэтому резервное копированиеираспределенныйиз Количество намного меньше。приезжатьпока,Такое снижение уровня избыточности еще не стало проблемой.

последовательность

Как обсуждалось в предыдущей главе из,Блокировать цепочку из хеша и всех торговых действий из корень Меркла позволяет легко вычислять последовательность. Если цепь изпокойства разорвана,Сразу заметят приезжать. Блокировать цепочки созданы так, чтобы никогда не быть противоречивыми. Но только потому, что данные согласуются,и Нетиметь в видуэтотолькоправильный。Этивопрос Волясуществовать Глава 21《Может Масштабируемость и другие испытания》серединаобсуждать。

одноранговая система

Сегодня большинство компьютеров являются клиент-серверными. Хороший пример ежедневного использования вашего браузера и типичного web приложение. ты открываешь Google Chrome или других браузерах, для доступа к веб-сайту ваш компьютер (клиент) подключается к серверу прибытия. Вся связь по системе ведется между дасуществовать ваш и серверы. Любая другая связь (например, существование Facebook Общение с друзьями) все выполняется вашим клиентом, подключающимся к серверу, а затем сервер подключается к другому клиенту, и сервер действует как посредник.

одноранговая в системе закрывать Удаляем сервер системасередина,Ваш компьютер и компьютер вашего друга будут подключены напрямую.,Между ними нет сервера.

Вот диаграмма, иллюстрирующая одноранговую архитектуру:

децентрализованная система

Вся децентрализованная система должна быть распределенной. Но распределенная система не обязательно дарассеяна. Это сбивает с толку многих людей. Если распределенная Распространение системы существует множество компьютеров, локаций и т. Между д., Так как же может быть да концентрация и з Шерстяная ткань?

Этот видразницас участиемприезжать Расположениеиизбыточностьиконтроль。существуют В этом случае,наборсерединаизменятьс участиемприезжатьконтроль。одиноченьхорошийизпример Приходитьвыставкараспределенный Режимидецентрализованная системаизразницада Facebook。Facebook да Широко распространенное приложение. У него существуют серверы по всему миру, на которых работают тысячи изпрограммных обеспечение Варианты для тестирования。этоизлюбойданныесередина Сердце Всевозможныйвнесейчас Вина,Однако большая часть функций веб-сайта продолжит работать. Это изсистемада, распределенная из,Инструментиметьотказоустойчивостьсекс、обширная координация、Избыточность и т. д. ожидание.

Однако,Эти услуги остаются централизованными,Потому что в ситуации нет других заинтересованных сторон.,Facebook Правила можно изменить. Используется и на него полагаются миллионы малых предприятий Facebook Рекламируйте. Мигрировать в Facebook Группы могут внезапно обнаружить, что их старая информация, работа и связь аннулированы без возможности обращения за помощью. Фейсбук стала платформой, на которую полагаются другие, но без протоколов взаимозависимости. для всех зависимостей Facebook Для платформ, групп, предприятий и организаций это ужасная ситуация, частично и полностью зависящая от Facebook платформа.

За последнее десятилетие появилось множество высокораспределенных, но высококонцентрированных платформенных компаний — Facebook, Alphabet, AirBnB, Uber. и т. д., они обеспечивают рынок среди аналогов, но почти полностью независимы от своих пользователей. Зависит от ВЭтот вид Состояние,Люди все чаще хотят децентрализованных приложений и услуг. существуют децентрализованные системысередина,Не существует центральной заинтересованной стороны, которая могла бы устанавливать правила без разрешения других пользователей.

Принцип децентрализованной системы

картинараспределенная Как и система, децентрализация представляет собой скорее скользящую шкалу, чем абсолютное состояние. Чтобы судить о том, насколько децентрализован проект, необходимо учитывать множество факторов. Мы собираемся рассмотреть факторы, которые особенно актуальны для блокирующих цепочек, децентрализованных приложений и организаций. Они заключаются в следующем:

- открытый доступ

- неиерархический

- Разнообразие

- Операционная прозрачность

открытый доступ

по определению,Все, что на самом деле является закрытой изсистемой, хоть в какой-то степени централизовано. Закрытая изсистемас динамически централизует существование каждого из субъектов начальства, как и все другие аспекты системы децентрализации.,Это не дабинаризда/нет,И еще возможность представить скользящую шкалу.

Ранний Интернет считался революционным, отчасти потому, что да Зависит. от Вэтоизоткрытый доступсекскачествоилюбой(если бы толькоиметькомпьютер、времяи Доступ)Все Можетначальствосетьиначинатьобменинформацияизспособность。такой же,до сих пор,Блокировать цепочки технологий всегда оставались открытыми для инноваций и доступными.

неиерархический

уровеньструктурасистемав целомсуществоватькомпанияив организацииуниверсальныйжитьсуществовать。существоватьуровеньструктураизвершинаизлюдидержатьиметьподавляющийсексизэта сила Приходить Руководствоисточникисобытие。уровеньструктураиметьдругойизкрайний。существоватьодинкрайний,У вас может быть арбитр, обладающий абсолютной властью в системе. существуют другая крайность,У вас может быть участник системы с такими же прямыми полномочиями изсистемы.,поэтомуконтрольдачерез влияние、Репутация или какая-либо другая форма организационной валюты, которую можно достичь.

существоватьблокироватьцепьворотникдомен,Появилось несколько неиерархических форм. Прежде всего датьдоказательство работы Горного деласистемы. Все майнеры являются равноправными участниками цепочки.,Но их влияние пропорционально вычислительным ресурсам, которые они им предоставляют.

существовать PoS блокироватьцепьсистемасередина,эта силадабаза Видентификацияпротоколизинвестировать/акцииводаплоскийраспределенныйиз。существуют В этом случае,Децентрализация достигается за счет массового внедрения и конкуренции со стороны других сетей. Если цепочка становится слишком централизованной,Ничто не мешает пользователям мигрировать на другую цепь.

Насколько децентрализованными останутся эти системы с течением времени, остается открытым вопросом.

разнообразие экосистем

открытый доступс Однако Однакоземляпривести кидтисередина Сердцеизменятьсистемаиз Другойодинособенныйсекс:Разнообразие。Разнообразиесистемаиодинодинискусствоизменять Взаимноверностоять。существовать Технически,монокультурадамоносистемаизподавляющее преимущество,напримерсуществовать Давнее присутствие корпоративной Америкисуществоватьиз Windows доминирующее положение.

прозрачность

существоватьодинсистемасередина,Концентрация власти. Один из способов доминирования через информацию.,То есть определенная группа участников игры имеет все больше и больше прав доступа к информации, чем другие участники. существующиесамые современные изблокировать цепную технологию,Каждый участник цепочки получает одинаковое количество информации. Есть некоторые исключения. например,Hyperledger Fabric Возможность разрешить участникам скрывать информацию.

Возможность прозрачности совершенно обязательна. Один из движущих факторов интереса людей к системе блокировки цепочки. Создавая прозрачные и незабываемые записи,Блокировать цепочку логистики, и закон имеет очевидную практичность. существоватьблокировать в сети из записи,Это гарантирует, что данные не были изменены. Прозрачная цепочка изблокирования также обеспечивает уровень справедливости – все участники могут быть уверены.,По крайней мере, для всех существует общий уровень истины.,И этот уровень не изменится.

Недостатки

Децентрализация не лишена недостатков. Следующая цепочка даиблокирует децентрализованную систему по некоторым ключевым вопросам:

- скорость

- сопротивление цензуре

- хаос/неопределенность

скорость

Централизованные системы и децентрализованная системасуществуют, как правило, быстрее или медленнее при обработке событий определенного типа. блокировать цепочку распределенных из системы учета. Понимание цепочки базовый блокировать,например Биткойн,Можно считать, что он может только добавляться в базу данных. Биткойн может обрабатывать около семи сделок в секунду. В сравнении,Visa и MasterCard да распределенная (но не децентрализованная) и зторговля обрабатывает систему, может справиться с более чем 40,000 Торговля ручками. Скорость системы блокировки цепочки продолжает расти, но обычно с определенной степенью централизации или ограничения доступа, как на биржах. Некоторый PoS системы, такие как Tendermint или Волны, теоретическая пропускная способность превышает 1,000 транзакций в секунду, но все еще значительно ниже пиковой мощности своих устаревших аналоговых систем.

сопротивление цензуре

Система децентрализации Зависит от В не имеет центрального органа для проверки, и его, как правило, труднее проверять. Комментарии к записи Вс Зависит в зависимости от информации Для пуристов это вовсе не считается недостатком. Однако некоторая информация (детская порнография, разжигание ненависти, инструкции по изготовлению бомб) считается опасной и аморальной для публичного распространения и поэтому должна подвергаться цензуре. Как метод, при котором, как только информация, содержащаяся в ней, будет полной, любой контент, записанный в цепочку, станет неизменяемым. Например, Стимит даодинбаза Вблокироватьцепьиз Платформа социальных блогов,Каждое сообщение сохраняет цепочку существования начальства после завершения каждого блокирования.,Данные не будут доступны удалить.системаиз Клиент может отказаться от отображения информации,Но информация остается существовать,Для людей, которые хотят просмотреть использовать.

Желание отзыва расширяет возможности приезжать с моим отзывом. Напишите цепочку блокировки содержимого и неизменяемого из,Это верно даже для ее автора. Например,Финансовая торговля через Биткойн никогда не сможет быть скрыта от властей. Хотя Биткойнда Анонимиз,Но однажды человек и Биткойнкошелек связан,Вы можете легко отследить каждую транзакцию с начала цепочки сблокировать.

поэтому,база Вблокироватьцепьизнациявалюта Воляпозволять Идеальныйизналог——Зависит от ВИдеальный финансовый мониторинг сети из. Следовательно, сопротивление цензуре Качество имеет двойственную природу.

хаос и неопределенность

Децентрализованная система, как правило, более хаотична, чем централизованная.,Это они из природы. существуют децентрализованные системысередина,Каждый участник действует по своему желанию.,Вместо того, чтобы следовать требованиям всеобъемлющей власти. поэтому,Децентрализацию трудно предсказать.

Подвести итог

существуют В этой главе мы обсудили распределенную Различия между системами и децентрализованной системой и представляют некоторые ключевые особенности. Вы сейчас существуете должны знать о том, как приезжать. Каждая децентрализованная система также является распределенной. система и некоторые ключевые аспекты каждой концепции.

существоватьв следующей главе,Мы начнем с изучения того, как все это работает на практике.

Глава 4:блокироватьцепьназадназадизкриптографияимеханизм

блокироватьцепьизиспользоватьполагаться Вкриптография。числовое Криптографию значения можно считать современным изобретением, в прошлом шифры основывались на обмене словами и буквами. Когда мы рассмотрим вопрос о перемещении населения, современная криптография станет очень мощным инструментом для защиты коммуникаций и, что очень важно для нашей темы, определения цифровой Подпись из источника и цифровых активов из подлинности.

В этой главе будут рассмотрены следующие темы:

- принципы безопасности

- Историческая перспектива - Классическая криптозоология

- Знак пароля

- хэш

принципы безопасности

Криптография защищает три принципа информационной безопасности.,МожетпроходитьпамятьоборудованиеЦРУ(CIA)Приходитьпамять:

- Конфиденциальность:обеспечить информациюисоответствующийиз Фангдан Поделиться,иконфиденциальная информация(Например,медицинская информация,Определенные финансовые данные передаются только с согласия соответствующих сторон.

- честность:правильный Сохранять Толькоиметь Авторизоватьнаправление Может Дажеизменятьданные,и(кореньв соответствии сотвечатьиспользоватьпрограммаиз Состояние)сделанныйиз Дажеизменять Нетвстречаугрожатьданныеиз准правильныйсексилиреальностьсекс。этотодин原но Можетобъяснятьдаиблокироватьцепьбольшинство Взаимнозакрыватьиз,Особенно да публично блокировать цепочку.

- Доступность:правильный Сохранять Авторизоватьиспользоватьсемья(Например,Пользователи, владеющие Токениз (существуют), нуждаются или могут использовать данные или ресурсы, когда захотят. Распределенный и децентрализованный характер цепочки во многом помогает добиться этого.

иблокировать цепочку криптовалютаиз Корреляция очевидна сразу: например.,Если в цепочке блокировать не предусмотрена честность,Таким образом, пользователи, пытающиеся потратить средства или токенды, не будут определять, будут ли они вносить депозиты. Типичные применения для Вблокировать цепочку из,Среди них сеть может владеть недвижимостью, ценными бумагами и имущественными правами.,Честность данных действительно очень важна. существуют В этой главе,Мы обсудим эти принципы блокировки цепочки корреляций и способы обеспечения чего-то вроде честности с помощью шифрования.

Историческая перспектива - Классическая криптозоология

криптографиядаобратитесь киспользовать ВЗащитите информациюиликоммуникацияизлюбой методилитехнология,В частности, да относится к изучению методов безопасной связи и протоколизации. прошлое,Криптография да означает шифрование,Это метод, подразумевающий использование В для кодирования информации и З.

существовать Чтобольшинствобазовыйизформасередина,Шифрование может принимать форму замещающего шифра.,То есть код заранее распространяется обеими сторонами.,Замените в сообщении слова из и или. Классический пример шифра Цезаря,Отдельные буквы корень индексируются в соответствии с их положением в существующем алфавите.,и продвигается вперед на заданную величину с характером. Например,письмоAвозможныйвстреча Изменять成письмоN,Ключ 13.

Эта особая форма шифра Цезаря называется ROT****13,Возможно, единственное, что продолжает регулярно заменять пароли - это предоставляет пользователям легко обратимый способ скрыть нецензурную лексику на сайте из решений головоломок (разумеется,такой жеиз Функциятакже Может Нетчасто简одинземляиспользовать JavaScript выполнить).

Этот очень простой пример знакомит с двумя важными понятиями. Первый даалгоритм,Это формальное описание конкретного расчета с предсказуемыми детерминированными результатами. Получайте сообщения в каждом персонаже,исуществоватьписьмоповерхностьсерединадвигаться вперед n позиция. Второй ключевой момент: существование этого алгоритма n да 13。существуют В этом случае,Ключ предварительно предоставлен в секрете,Кодекс, по которому обе стороны (или несколько) согласились,Но как мы увидим,Это не единственный ключ.

криптографический тип