Краеугольный камень блокчейна: как механизм доказательства работы стимулирует революцию цифровых валют?

1 Доказательство работы (PoW, Доказательство работы)

Чтобы предотвратить вредоносные атаки, узлы должны выполнять сложные вычислительные задачи (например, «майнинг»), чтобы доказать свою рабочую нагрузку. Это механизм консенсуса, который гарантирует, что в блокчейн могут быть добавлены только законные блоки.

Механизм консенсуса первого поколения, лежащий в основе Биткойна, заключается в том, что вам платят столько, сколько вы вложили в работу.

В онлайн-мире рабочая сила – это вычислительная служба (вычислительная мощность

2 PoW-механизма

В основном он решает проблему согласованности каждого узла в сети блокчейна посредством конкурентного учета. Его принцип:

- Каждый узел в Блокчейне может свободно участвовать в обработке данных.,то есть упакованный блок

- Чтобы гарантировать, что все узлы в сети могут прийти к соглашению, PoW предусматривает, что при генерации транзакции каждый узел, который хочет вести учетные записи, должен полагаться на свои собственные вычислительные мощности, чтобы конкурировать с другими за право вести учетные записи.

- финальный,лицо, получившее права ведения бухгалтерского учета,Блоки, которые он упаковывает, будут подключены к цепочке Блокчейн.,При этом данные, которые он обрабатывает,Это также будет записано другими узлами во всей сети в их собственных небольших реестрах.

Самым основным техническим принципом алгоритма PoW является использование хеширования. Предположим, что хэш-значение Hash(r) найдено. Если исходные данные — r(raw), результат операции — R(Result).

(2)R=Hash(r)

Характеристика хеш-функции Hash() заключается в том, что для любого входного значения r получается результат R, и r не может быть выведено из R.

Когда входные исходные данные r изменяются на 1 бит, результирующее значение R полностью меняется. В алгоритме PoW Биткойна вводятся сложность алгоритма d и случайное значение n, и получается следующая формула:

(3)Rd=Hash(r+n)

Эта формула требует, чтобы при заполнении случайного значения n первые d байтов результата вычисления Rd были равны 0.

Из-за неизвестной природы результатов хэш-функции каждому майнеру приходится выполнять множество вычислений, чтобы получить правильный результат. После того, как результат вычисления транслируется по всей сети, другим узлам достаточно выполнить хэш-операцию для его проверки.

Алгоритм PoW использует этот метод, чтобы вычисления потребляли ресурсы, и проверку необходимо выполнить только один раз.

Модель 3PoW

Каждая транзакция токена будет отправлять содержимое транзакции всем узлам посредством широковещательной рассылки.

Мы знаем, что данные данных учитываются при вычислении значения хеша. Транзакция не может быть блоком, поэтому в Биткойне действуют другие правила. Например, каждый блок содержит не менее 500 транзакций, каждая транзакция имеет размер не менее 250 байт, а верхний предел размера каждого блока — 2 МБ и т. д.

Таким образом, процесс майнинга заключается в запуске программного обеспечения для майнинга и превращении его в узел, который может получать широковещательные сообщения о транзакциях в системе. Чтобы получить права учета, при получении 500 транзакций будет выполнен расчет вышеуказанного процесса проверки рабочей нагрузки. начать.

Когда значение хеш-функции, отвечающее условиям, будет вычислено, оно будет передано другим узлам. Если он первым завершит его, он получит права учета и получит вознаграждение.

Конечно, другие узлы также будут выполнять проверку, поскольку в блоке есть значение Nonce, поэтому требуется только одно вычисление хеша, что очень упрощает проверку.

4 преимущества

Экономьте ресурсы

Никакого майнинга не требуется, и нет необходимости потреблять много электроэнергии и энергии.

Более децентрализованный

По сравнению с токенами типа PoW, такими как Биткойн, он более децентрализован. По сравнению с атакой 51% вычислительной мощности алгоритма PoW, PoS требует покупки 51% токенов, что является более дорогостоящим и не имеет значения для атаки.

избежать инфляции

Криптовалюта механизма PoS добавляет валюту по определенной годовой процентной ставке, что позволяет эффективно избежать сокращения и поддерживать базовую стабильность.

5 недостатков

POS столкнется с проблемой выпуска токенов. Сначала токены есть только в генезисном блоке, а это означает, что только этот узел может майнить. Следовательно, сеть может расти только за счет распределения токенов. Поэтому ранним внедрением было POW + POS. — это первый этап майнинга POW, второй этап майнинга POS, а позже, после появления токенов контракта ERC20, может существовать только майнинг POS.

Разработчики творят зло: токены с чистым механизмом PoS могут быть выпущены только через IPO, в результате чего «немногие люди» (обычно разработчики) получают большое количество чрезвычайно дешевых токенов, что, вероятно, вызовет масштабные продажи.

На самом деле возраст монеты — это время. Как только майнер накопит определенное количество токенов и начнет атаку через долгое время, ему будет легко получить права на учет.

Майнеры могут накапливать токены, что затрудняет обращение валюты.

Одной из наиболее серьезных проблем, с которыми сталкивается POS, является проблема отсутствия экономической выгоды. В системе PoS практически нет затрат на майнинг, а это означает, что происходит форк. очень удобно.

6 биткойн-кошельков

Что касается биткойн-кошельков, существует две концепции: одна относится к «приложению кошелька», а другая — к «файлу, хранящему закрытый ключ». Нам просто нужно знать, что у кошелька есть ключ.

Кошельки можно разделить на две большие категории:

- Первый тип — недетерминированный кошелек, который представляет собой пару ключей и между ключами нет корреляции.

- Вторая категория — детерминированные кошельки, где все ключи генерируются ключом, который называется начальным числом кошелька (sed).

Чтобы использовать детерминированный кошелек, вам нужно только запомнить начальное значение. Тот же ключ будет сгенерирован с тем же начальным значением.

Существует множество способов генерации ключей с помощью начальных чисел, наиболее часто используемым является древовидная структура.

Созданный таким образом кошелек — это наш часто используемый HD-кошелек (иерархический детерминированный кошелек).

7 принципов кошелька

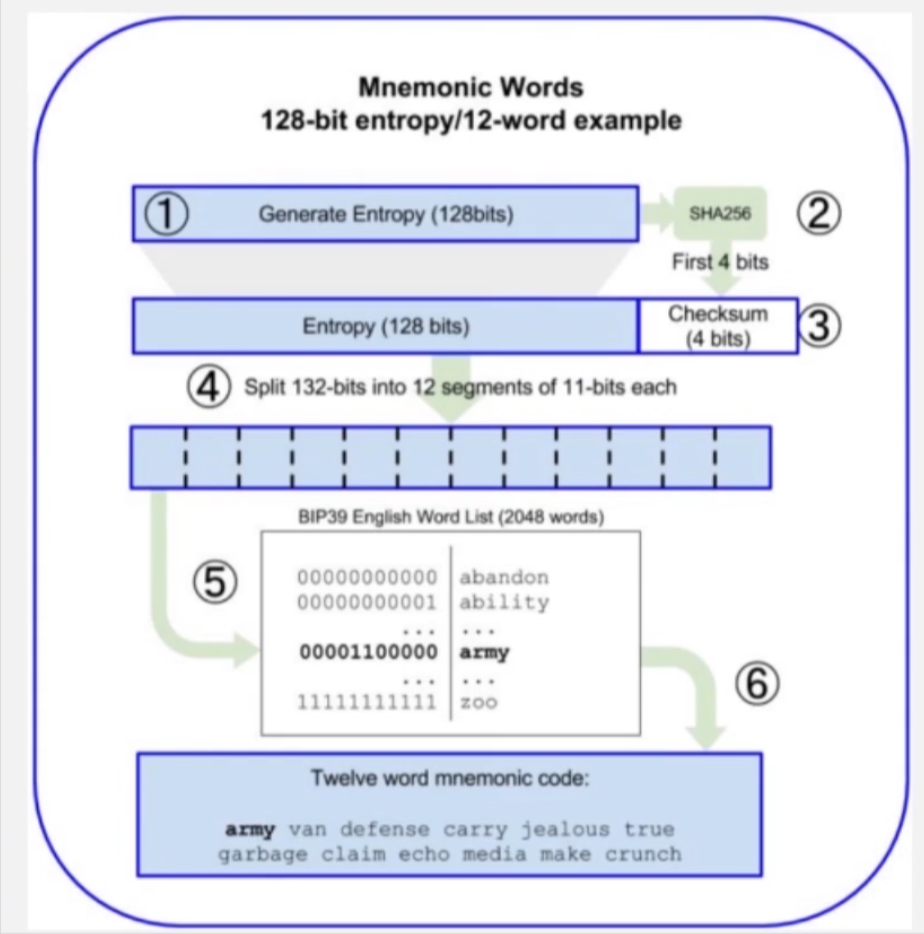

Составьте мнемонические слова:

- Сгенерировать случайную последовательность (энтропию) длиной 128~256 бит (бит).

- Возьмите первые n бит после энтропийного хеширования в качестве контрольной суммы (n = длина энтропии/32).

- Случайная последовательность + контрольная сумма

- Разрежьте результат, полученный на шаге 3, на каждые 11 бит.

- Каждый 11-битный байт, полученный на шаге 4, соответствует одному слову словаря.

- Результатом, полученным на пятом шаге, является мнемоническая строка

Углубленный анализ переполнения памяти CUDA: OutOfMemoryError: CUDA не хватает памяти. Попыталась выделить 3,21 Ги Б (GPU 0; всего 8,00 Ги Б).

[Решено] ошибка установки conda. Среда решения: не удалось выполнить первоначальное зависание. Повторная попытка с помощью файла (графическое руководство).

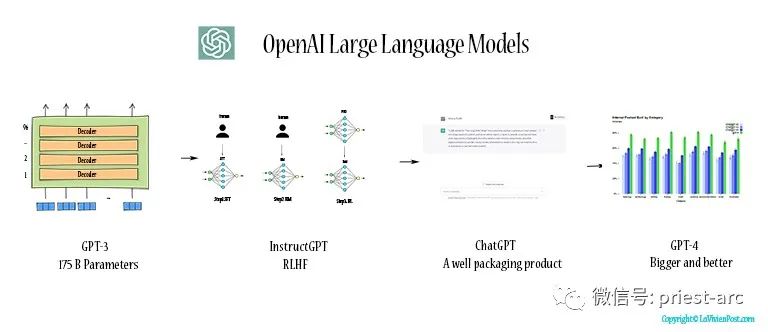

Прочитайте нейросетевую модель Трансформера в одной статье

.ART Теплые зимние предложения уже открыты

Сравнительная таблица описания кодов ошибок Amap

Уведомление о последних правилах Points Mall в декабре 2022 года.

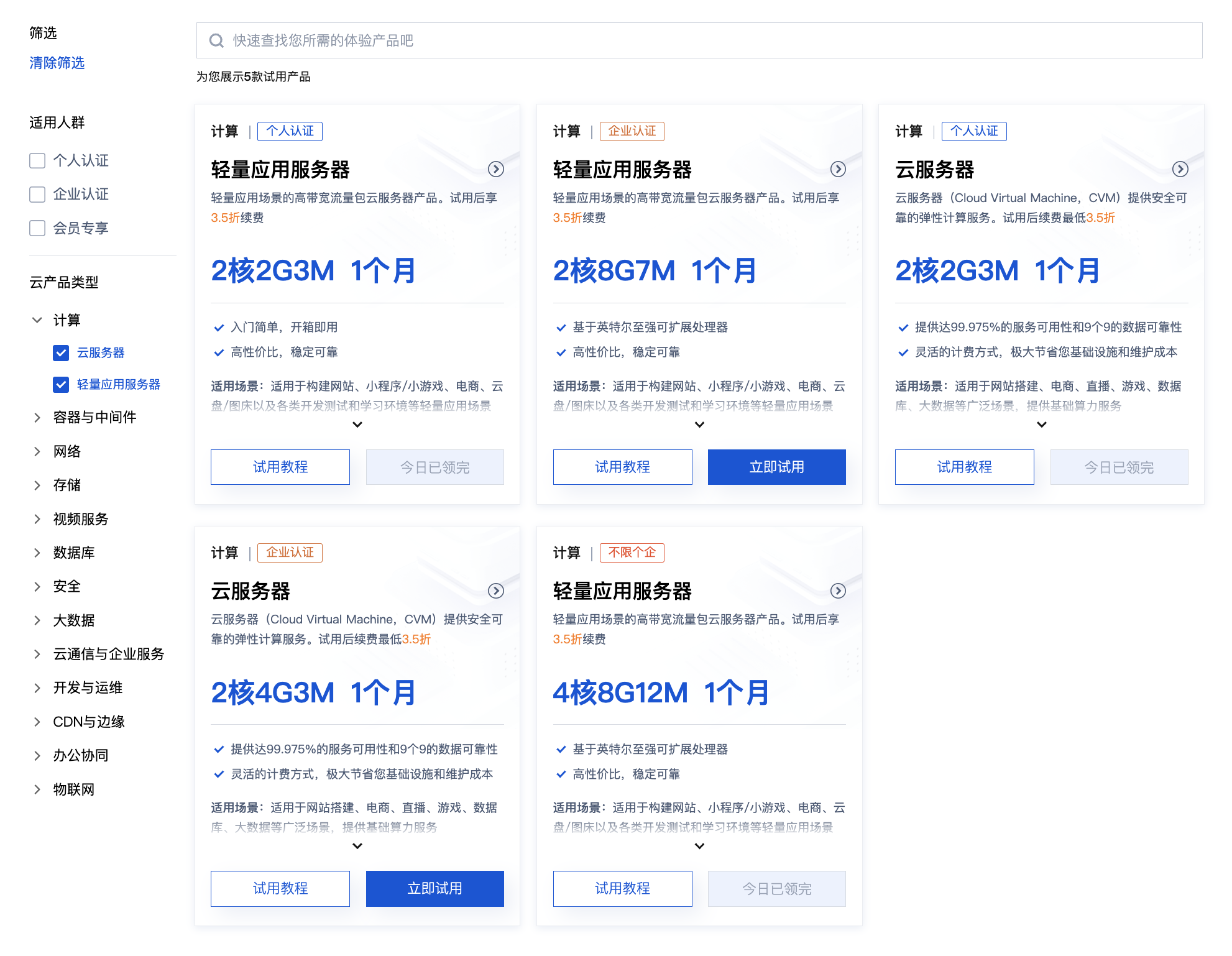

Даже новички могут быстро приступить к работе с легким сервером приложений.

Взгляд на RSAC 2024|Защита конфиденциальности в эпоху больших моделей

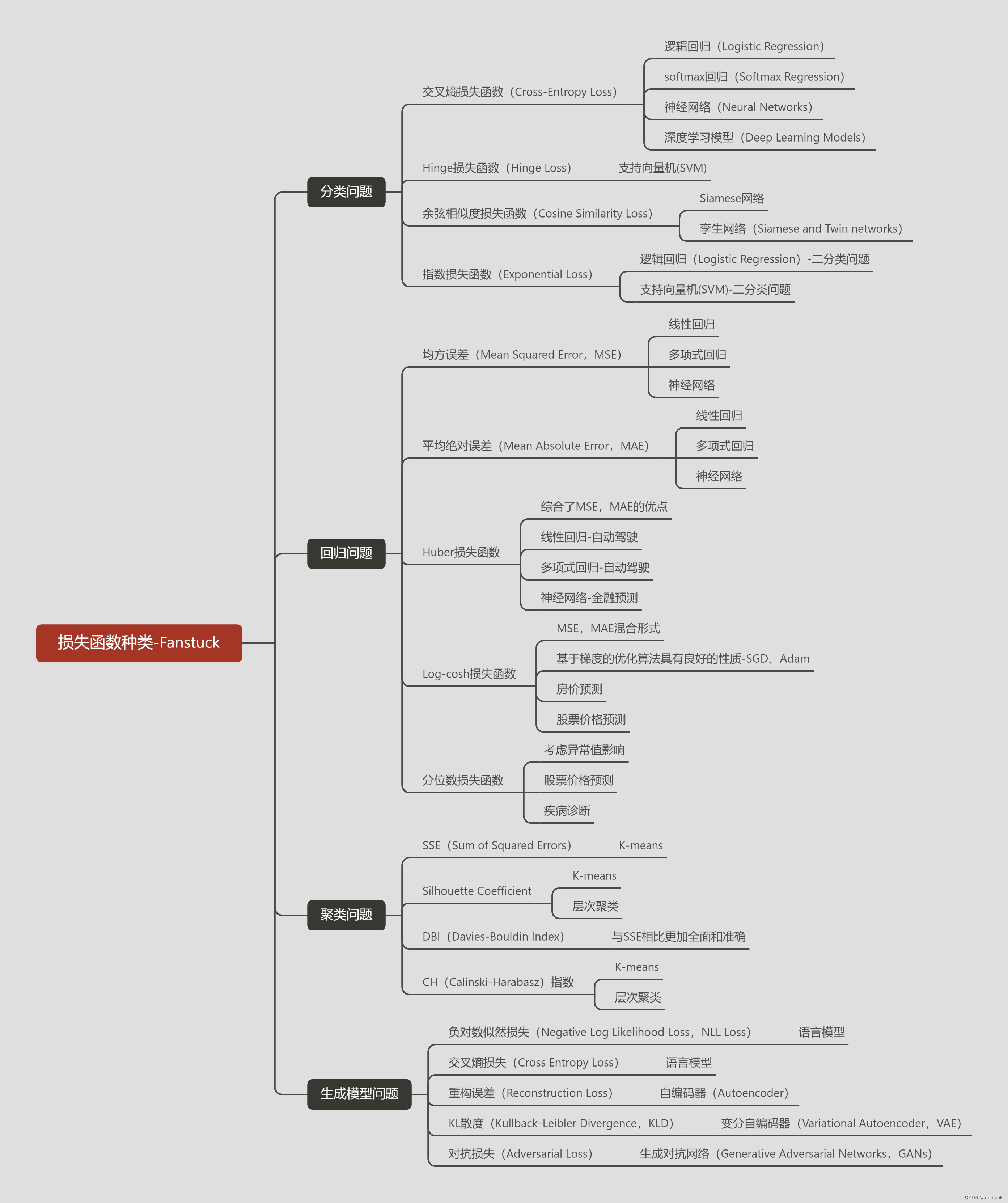

Вы используете ИИ каждый день и до сих пор не знаете, как ИИ дает обратную связь? Одна статья для понимания реализации в коде Python общих функций потерь генеративных моделей + анализ принципов расчета.

Используйте (внутренний) почтовый ящик для образовательных учреждений, чтобы использовать Microsoft Family Bucket (1T дискового пространства на одном диске и версию Office 365 для образовательных учреждений)

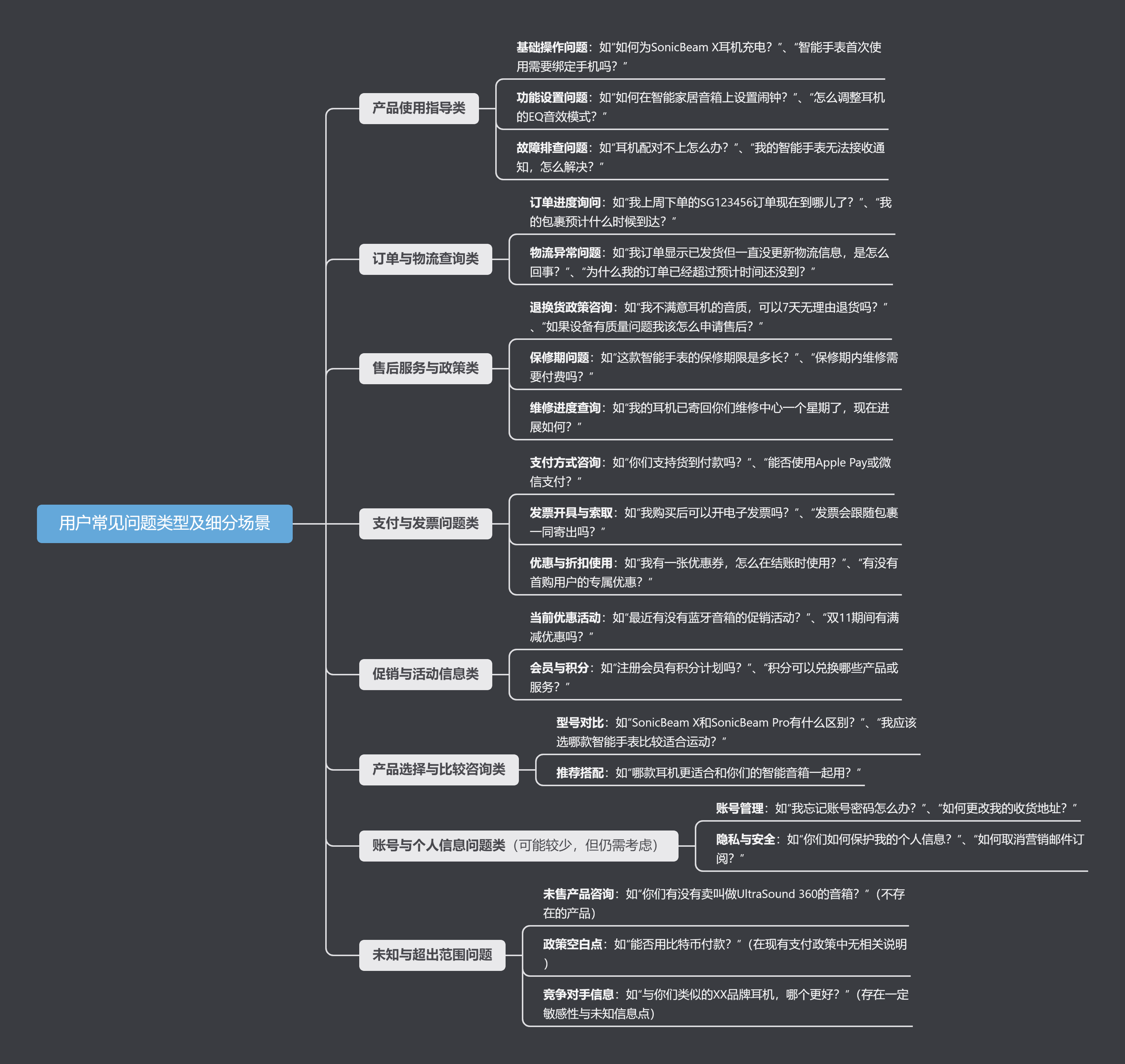

Руководство по началу работы с оперативным проектом (7) Практическое сочетание оперативного письма — оперативного письма на основе интеллектуальной системы вопросов и ответов службы поддержки клиентов

[docker] Версия сервера «Чтение 3» — создайте свою собственную программу чтения веб-текста

Обзор Cloud-init и этапы создания в рамках PVE

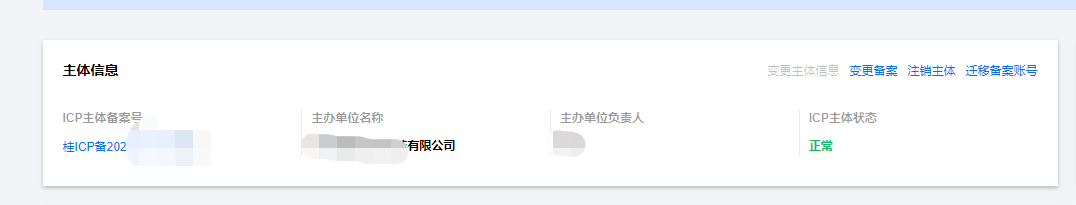

Корпоративные пользователи используют пакет регистрационных ресурсов для регистрации ICP для веб-сайта и активации оплаты WeChat H5 (с кодом платежного узла версии API V3)

Подробное объяснение таких показателей производительности с высоким уровнем параллелизма, как QPS, TPS, RT и пропускная способность.

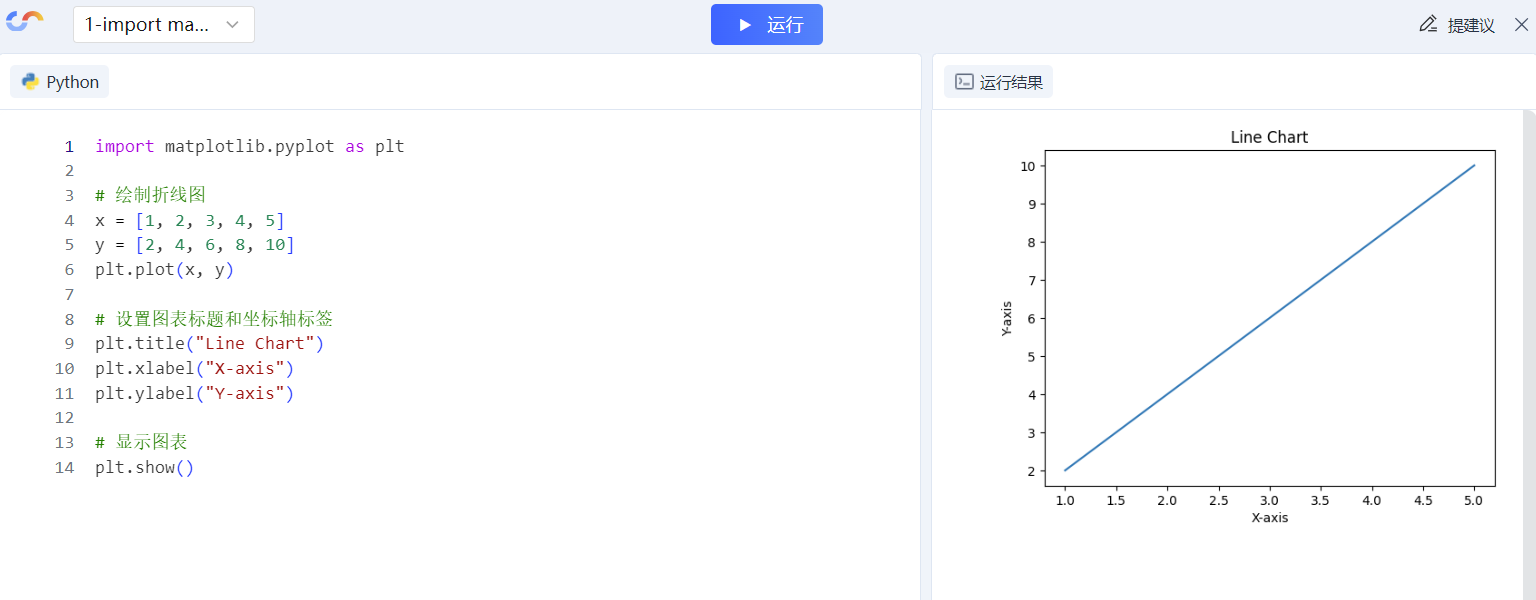

Удачи в конкурсе Python Essay Challenge, станьте первым, кто испытает новую функцию сообщества [Запускать блоки кода онлайн] и выиграйте множество изысканных подарков!

[Техническая посадка травы] Кровавая рвота и отделка позволяют вам необычным образом ощипывать гусиные перья! Не распространяйте информацию! ! !

[Официальное ограниченное по времени мероприятие] Сейчас ноябрь, напишите и получите приз

Прочтите это в одной статье: Учебник для няни по созданию сервера Huanshou Parlu на базе CVM-сервера.

Cloud Native | Что такое CRD (настраиваемые определения ресурсов) в K8s?

Как использовать Cloudflare CDN для настройки узла (CF самостоятельно выбирает IP) Гонконг, Китай/Азия узел/сводка и рекомендации внутреннего высокоскоростного IP-сегмента

Дополнительные правила вознаграждения амбассадоров акции в марте 2023 г.

Можно ли открыть частный сервер Phantom Beast Palu одним щелчком мыши? Супер простой урок для начинающих! (Прилагается метод обновления сервера)

[Играйте с Phantom Beast Palu] Обновите игровой сервер Phantom Beast Pallu одним щелчком мыши

Maotouhu делится: последний доступный внутри страны адрес склада исходного образа Docker 2024 года (обновлено 1 декабря)

Кодирование Base64 в MultipartFile

5 точек расширения SpringBoot, супер практично!

Глубокое понимание сопоставления индексов Elasticsearch.