Инструменты для сканирования уязвимостей системы_Бесплатные инструменты сканирования уязвимостей

Всем привет, мы снова встретились, я ваш друг Цюаньчжаньцзюнь.

лазейкисканированиеинструментЭнциклопедия

- 1. Распространенные инструменты сканирования уязвимостей

- 2. NMAP, король сканирования портов

- 3.AWVS

- 4.AppScan

- 5.X-ray

- 6.Goby

- 7. Бычок связан с Xray

- 8. Бычок, связанный мечом.

1. Распространенные инструменты сканирования уязвимостей

NMAP,AWVS,Appscan,Burpsuite,x-ray,Goby2. NMAP, король сканирования портов

Nmap — очень мощная утилита

Включены следующие функции:

- Обнаружение хоста

- сканирование портов

- Сканирование версии сервиса

- Идентификация отпечатков пальцев хост-системы

- Учебное пособие по успешной активации пароля

- Обнаружение уязвимостей

- Создать скрипт сканирования

Общие команды для обнаружения хоста

- сканирование单个主机:

nmap 192.168.1.2 - Сканировать всю подсеть,Команда следующая:

nmap 192.168.1.1/24 - Сканировать несколько целей,Команда следующая:

nmap 192.168.1.2 192.168.1.5 - Сканировать цель в пределах диапазона,следующее:

nmap 192.168.1.1-100(Сканировать все хосты с IP-адресами 192.168.1.1-192.168.1.100) - Если у вас есть список IP-адресов,Сохраните это как текстовый файл,В том же каталоге, что и namp, просканируйте все хосты в этом txt.,Команда следующая:

nmap -iL target.txt - Если вы хотите увидеть список всех просканированных вами хостов,Используйте следующую команду:

nmap -sL 192.168.1.1/24 - Сканировать все хосты подсети, кроме определенного IP.,Заказ:

nmap 192.168.1.1/24 -exclude 192.168.1.1 - сканирование除过某一个文件中的ip外的子网主机Заказ

nmap 192.168.1.1/24 -excludefile xxx.txt(xxx.txt中的文件将会从сканирование的主机中排除)

Статус сканируемого порта:

TCP-сканирование (-sT):

Это наиболее распространенный метод сканирования. Характеристики этого метода сканирования: высокая скорость сканирования, высокая точность, отсутствие требований к разрешению оператора, но он легко обнаруживается межсетевыми экранами и IDS (системами защиты от вторжений).

Принцип работы: информация передается путем установления трехстороннего TCP-соединения.

① Клиент отправляет SYN;

② Сервер возвращает SYN/ACK, указывая, что порт открыт;

③ Клиент возвращает ACK, указывая, что соединение установлено;

④ Клиент активно отключается.

SYN-сканирование (-sS):

Это один из секретных методов сканирования. Поскольку клиент и сервер не образуют трехстороннее рукопожатие во время сканирования SYN, нормальное TCP-соединение не устанавливается, поэтому оно не регистрируется брандмауэром и журналами и обычно регистрируется. не нацеливайтесь на цель снова. Оставляйте какие-либо следы на хосте, но для такого рода сканирования требуются права root (для пользователей Windows не существует понятия корневых прав. Права root являются высшими разрешениями в Linux и соответствуют разрешениям администратора в Windows). )

Другие сканы

nmap -PU 192.168.1.0/24 # использоватьUDP пинг-зонд хоста

nmap -sV 192.168.1.1 # Определение версии сервиса

nmap -sV --script unusual-port 192.168.1.1 # Точно идентифицировать службы, работающие на порту

nmap -O 192.168.1.19 # Определить операционную систему хоста

nmap -A 192.168.1.19 # Мощное сканирование занимает много времени

-oN Экспорт результатов сканирования

-oX Экспорт результатов сканированияxmlФорматСкрипт сбора информации

nmap -sn --script hostmap-ip2hosts www.hao123.com # Выполнить обратную проверку IP на цели

nmap --script dns-brute www.test.com # Сбор целевой информации DNS

nmap --script dns-brute dns-brute.threads=10 www.test.com # Сбор целевой информации DNS,Установите количество потоков

nmap -p 445 192.168.23.1 --script membase-http-info # Узнайте подробности о вашей целевой системе

nmap --script smb-security-mode.nse -p 445 192.168.21.3 # Услуги полиграфии чеков лазейки

nmap -p80 --script http-stored-xss.nse www.test.com # Сканировать целевые xsssлазейки

nmap -p8001 --script http-sql-injection.nse 192.168.0.200 # Сканирование целей для SQL-инъекций лазейки

nmap -p 80 --script=http-headers test.com # Обнаружение информации заголовка HTTP на целевом адресе

nmap -p 80 --script=http-sitemap-generator www.test.com # Сканировать структуру веб-каталогов

nmap -sU -p 161 --script=snmp-win32-services 192.168.87.129 # Служба Snmp получает службы, запущенные на целевой системе, и выводит список служб или учетных записей целевой системы через службу Snmp.Учебное пособие по успешной активации пароля

Успешное руководство по насильственной активации VNC

nmap --script vnc-brute --script-args brute.guesses=6,brute.emptypass=true,userdb=/root/dictionary/user.txt,brute.useraspass=true,passdb=/root/dictionary/pass.txt,brute.retries=3,brute.threads=2,brute.delay=3 42.96.170.128 Успешная активация, инструкция по телнету

nmap -p 23 --script telnet-brute --script-args userdb=myusers.lst,passdb=mypwds.lst --script-args telnet-brute.timeout=8s 192.168.1.1Инструкция по успешной активации ftp методом перебора со слабыми паролями

nmap --script ftp-brute --script-args brute.emptypass=true,ftp-brute.timeout=30,userdb=/root/dirtionary/usernames.txt,brute.useraspass=true,passdb=/root/dirtionary/passwords.txt,brute.threads=3,brute.delay=6 192.168.1.1Обнаружение уязвимостей

nmap --script vuln 192.168.1.1 # Система сканирования лазейки

nmap -p 8080 --script http-iis-short-name-brute 192.168.1.1 # IIS В сеть попал короткий файл

nmap --max-parallelism 800 --script http-slowloris www.cracer.com # Отказ в обслуживании

nmap --script http-put --script-args http-put.url=/uploads/testput.txt,http-put.file=/root/put.txt 218.19.141.16 # проверить http Put включен в метод

nmap --script mysql-empty-password 203.195.139.153 # ПроверитьMySQL Анонимный доступ3.AWVS

Сканер веб-уязвимостей Acunetix (сокращенно AWVS) — это известный инструмент сканирования сетевых уязвимостей, который проверяет безопасность вашего веб-сайта с помощью веб-сканеров и обнаруживает популярные уязвимости безопасности.

Общие функции AWVS:

- сканирование сайта

- лазейкисканирование

- обнаружение цели

- Сканирование поддоменов

- HTTP-редактирование

- http-обнюхивание

- http-фазз-тестирование

- Сертификационное тестирование

- Сканер сетевых служб

Использовать AWVS очень просто, просто добавьте цель для сканирования, это очень мощно🙌🙌

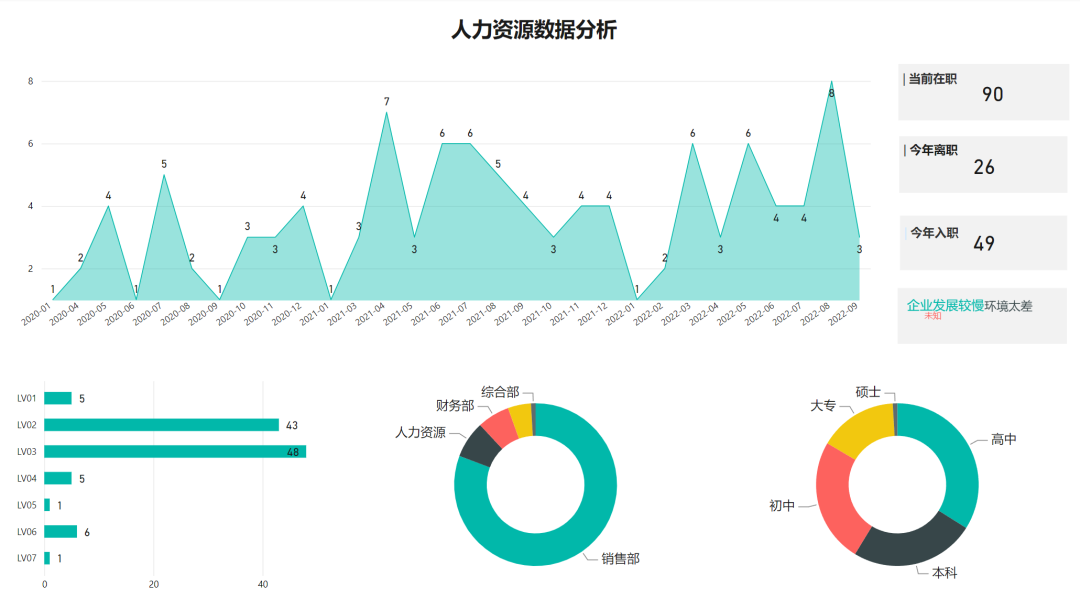

Результаты сканирования будут наглядно отображаться на информационной панели:

Всю просканированную информацию об уязвимостях можно просмотреть в модуле уязвимостей:

В общем, это очень здорово! 👍

4.AppScan

Комплексный инструмент сканирования уязвимостей безопасности веб-приложений с очень мощными функциями.

Размер очень большой. Обратите внимание, что установочный пакет требует 1G😀.

5.X-ray

Полноценный инструмент оценки безопасности, который поддерживает сканирование распространенных проблем веб-безопасности и настраиваемые POC с использованием командной строки.

Используйте базовый сканер для сканирования и сканирования уязвимостей в ссылках, просматриваемых сканером:

xray webscan --basic-crawler http://example.com --html-output vuln.htmlПассивное сканирование с использованием HTTP-прокси:

xray webscan --listen 127.0.0.1:7777 --html-output proxy.htmlНастроить браузер http Агент по http://127.0.0.1:7777 вы можете автоматически анализировать и сканировать прокси-трафик.

Сканируйте только один URL-адрес без использования сканера:

xray webscan --url http://example.com/?a=b --html-output single-url.htmlДокументация пользователя рентгеновского аппарата

После завершения сканирования результирующий HTML-файл будет создан по пути xray.exe. После его открытия вы сможете просмотреть информацию о результатах сканирования. Это очень мощно!

6.Goby

Goby — это новый инструмент тестирования сетевой безопасности, созданный Чжао Ву Цвеллом (автором Pangolin, JSky, FOFA). Он может собирать наиболее полную информацию о поверхности атаки для целевого предприятия, а также выполнять эффективное и практичное сканирование уязвимостей.

Центральная консоль, отсканированная Goby:

Goby также поддерживает загрузку различных плагинов: (Каждый плагин имеет анимированную демонстрацию того, как его использовать😊)

В реальном процессе тестирования на проникновение мы часто не используем только один инструмент, а используем несколько инструментов сканирования в сочетании. Например, мы используем Goby для сканирования уязвимостей и связывания его с уязвимостями Exploit.

Одним словом: очень полезно! 👍

7. Бычок связан с Xray

Сначала загрузите плагин Xray:

Чтобы связать Rad, сначала загрузите Rad. Rad — это браузерный сканер, используемый для сканирования с помощью Xray (вам не нужно загружать, если вы не хотите связывать Rad).

Настройка информации о рентгене: откройте настройки в левом нижнем углу страницы. – Расширенные настройки:

Заполните информацию о конфигурации:

Конкретный контент заполнения выбирается в соответствии с вашим собственным путем и версией Xray. Подробную информацию можно найти в официальной инструкции плагина Xray. Здесь представлен только один метод настройки, который может вам не подойти.

Запустите связывание. После использования Goby для сканирования информации об активе щелкните следующее, чтобы выполнить сканирование Xray:

Соединение успешно! 👍

8. Бычок, связанный мечом.

Другой распространенный метод связывания — использование Yujian для сканирования поддоменов🤡

Например, теперь, когда мы получили активы доменного имени определенного веб-сайта, мы можем сканировать имя субдомена веб-сайта через Yujian, а затем импортировать его в Goby для пакетного анализа активов. уязвимостей

После завершения сканирования Yujian результаты импортируются в текстовый файл.,существоватьGoby新建сканированиесуществоватьIP/DomainПросто вставьте его прямо в:

Заявление об авторских правах: Содержание этой статьи добровольно предоставлено пользователями Интернета, а мнения, выраженные в этой статье, представляют собой только точку зрения автора. Данный сайт лишь предоставляет услуги по хранению информации, не имеет никаких прав собственности и не несет соответствующей юридической ответственности. Если вы обнаружите на этом сайте какое-либо подозрительное нарушение авторских прав/незаконный контент, отправьте электронное письмо, чтобы сообщить. После проверки этот сайт будет немедленно удален.

Издатель: Лидер стека программистов полного стека, укажите источник для перепечатки: https://javaforall.cn/194580.html Исходная ссылка: https://javaforall.cn

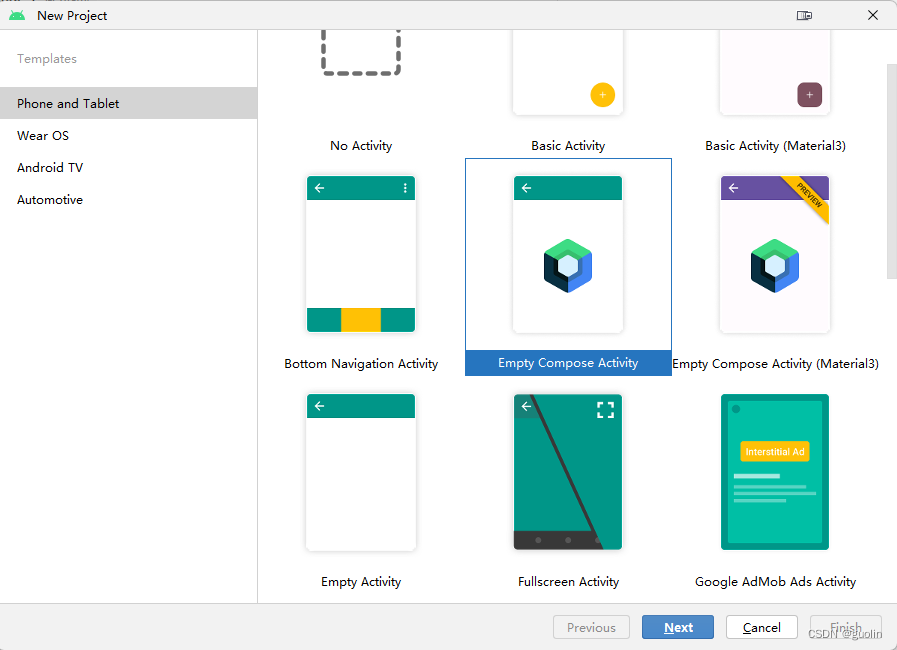

Учебное пособие по Jetpack Compose для начинающих, базовые элементы управления и макет

Код js веб-страницы, фон частицы, код спецэффектов

【новый! Суперподробное】Полное руководство по свойствам компонентов Figma.

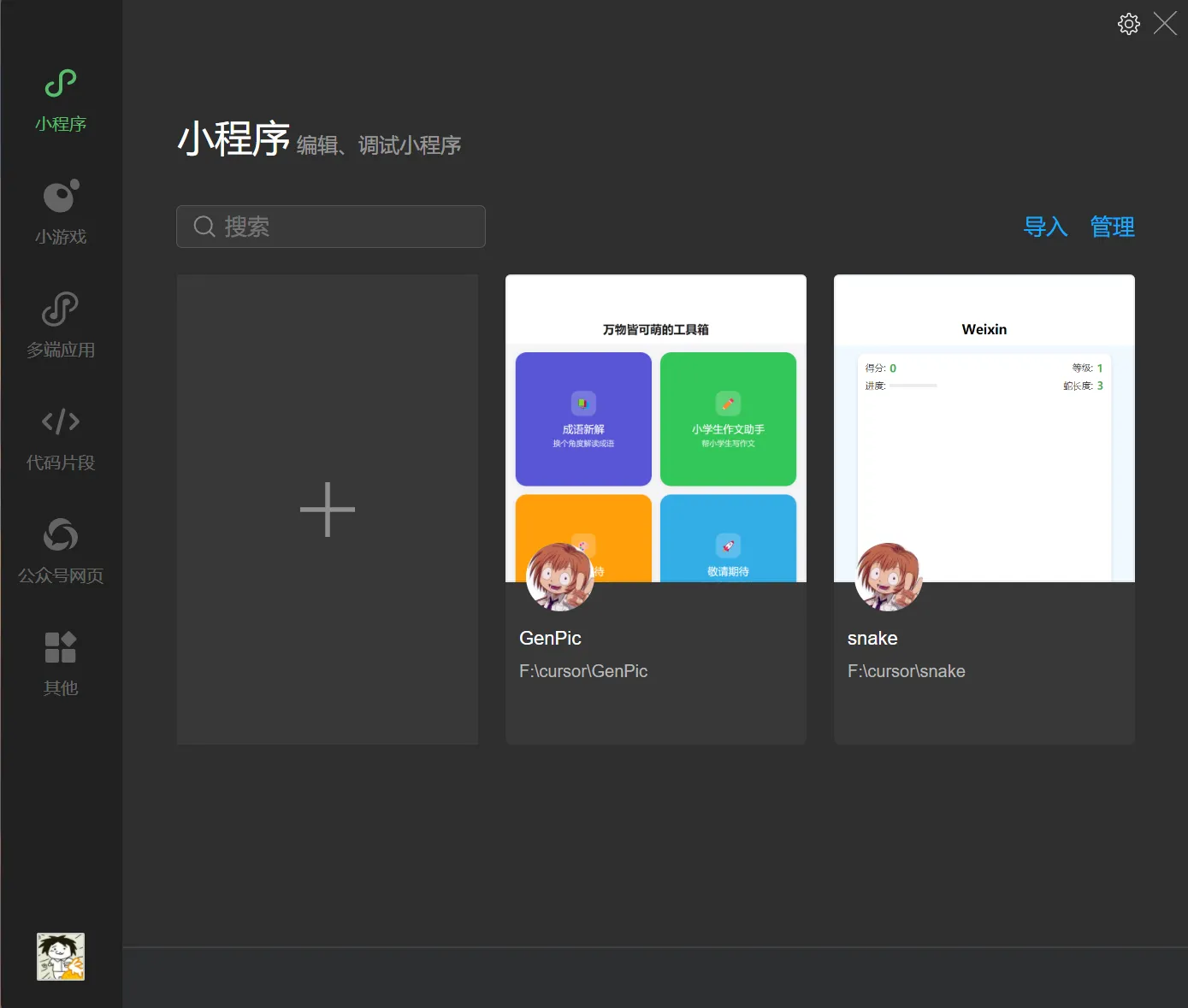

🎉Обязательно к прочтению новичкам: полное руководство по написанию мини-программ WeChat с использованием программного обеспечения Cursor.

[Забавный проект Docker] VoceChat — еще одно приложение для мгновенного чата (IM)! Может быть встроен в любую веб-страницу!

Как реализовать переход по странице в HTML (html переходит на указанную страницу)

Как решить проблему зависания и низкой скорости при установке зависимостей с помощью npm. Существуют ли доступные источники npm, которые могут решить эту проблему?

Серия From Zero to Fun: Uni-App WeChat Payment Practice WeChat авторизует вход в систему и украшает страницу заказа, создает интерфейс заказа и инициирует запрос заказа

Серия uni-app: uni.navigateЧтобы передать скачок значения

Апплет WeChat настраивает верхнюю панель навигации и адаптируется к различным моделям.

JS-время конвертации

Обеспечьте бесперебойную работу ChromeDriver 125: советы по решению проблемы chromedriver.exe не найдены

Поле комментария, щелчок мышью, специальные эффекты, js-код

Объект массива перемещения объекта JS

Как открыть разрешение на позиционирование апплета WeChat_Как использовать WeChat для определения местонахождения друзей

Я даю вам два набора из 18 простых в использовании фонов холста Power BI, так что вам больше не придется возиться с цветами!

Получить текущее время в js_Как динамически отображать дату и время в js

Вам необходимо изучить сочетания клавиш vsCode для форматирования и организации кода, чтобы вам больше не приходилось настраивать формат вручную.

У ChatGPT большое обновление. Всего за 45 минут пресс-конференция показывает, что OpenAI сделал еще один шаг вперед.

Copilot облачной разработки — упрощение разработки

Микросборка xChatGPT с низким кодом, создание апплета чат-бота с искусственным интеллектом за пять шагов

CUDA Out of Memory: идеальное решение проблемы нехватки памяти CUDA

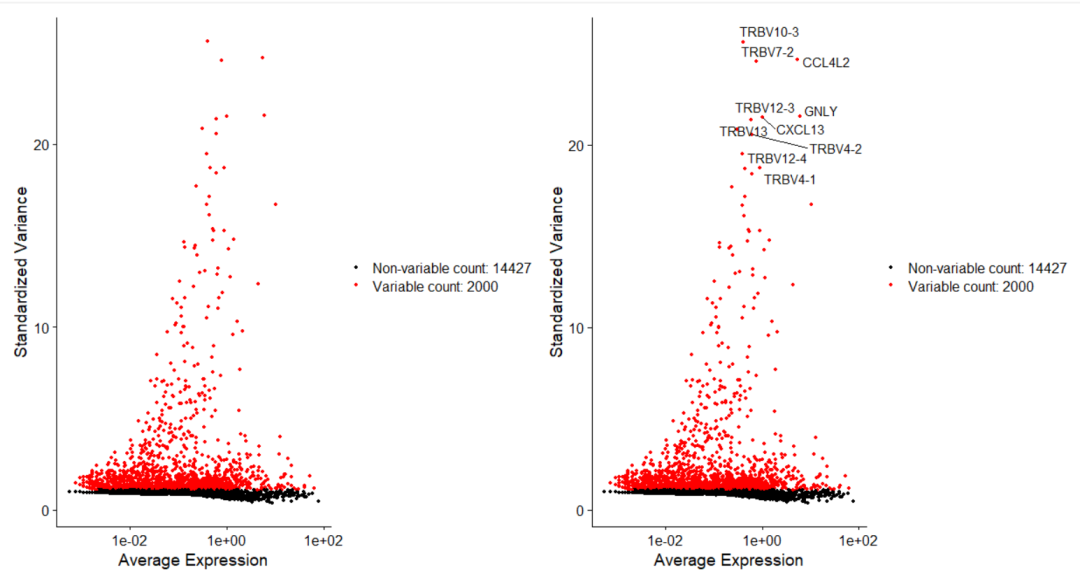

Анализ кластеризации отдельных ячеек, который должен освоить каждый&MarkerгенетическийВизуализация

vLLM: мощный инструмент для ускорения вывода ИИ

CodeGeeX: мощный инструмент генерации кода искусственного интеллекта, который можно использовать бесплатно в дополнение к второму пилоту.

Машинное обучение Реальный бой LightGBM + настройка параметров случайного поиска: точность 96,67%

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция без кодирования и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

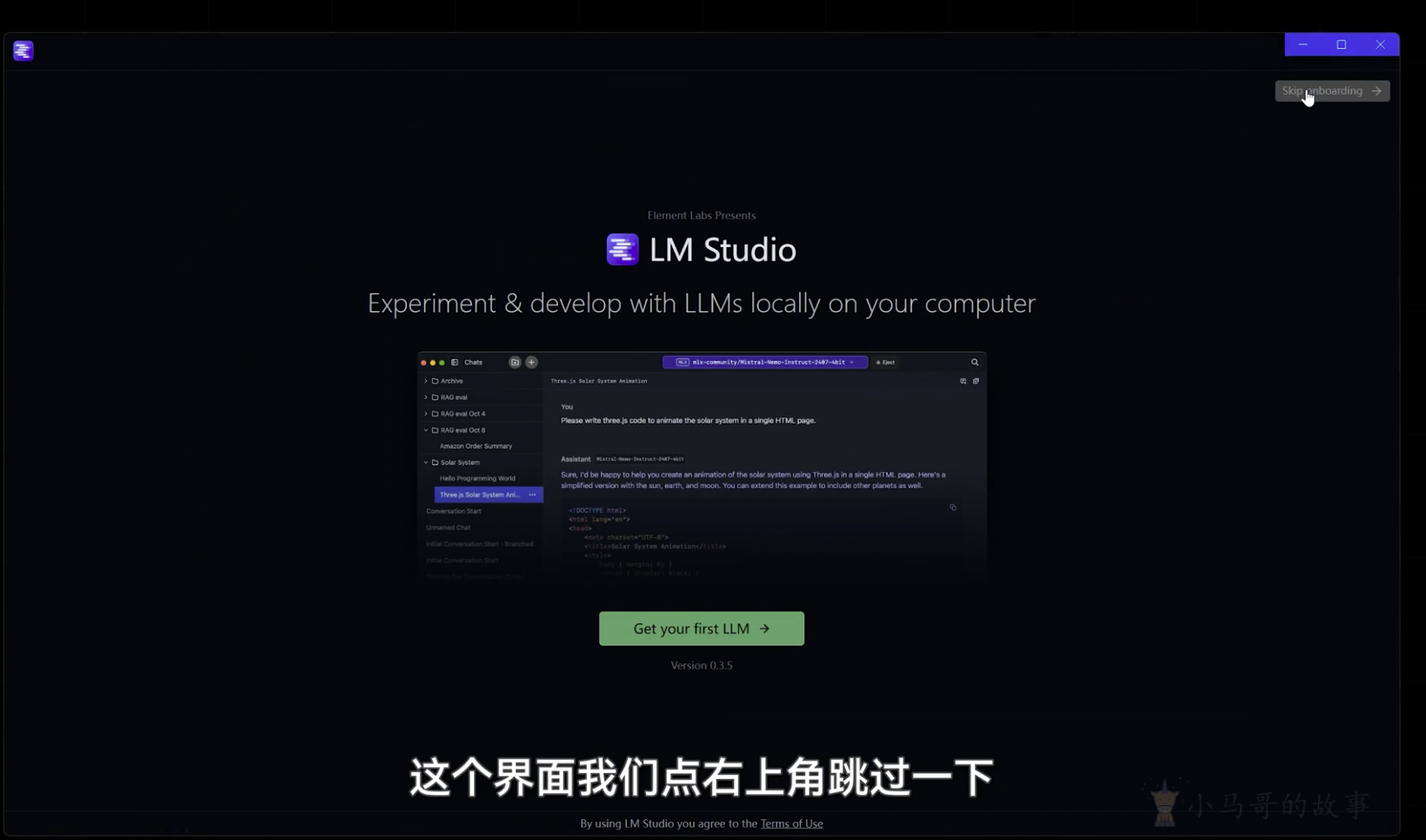

LM Studio для создания локальных больших моделей

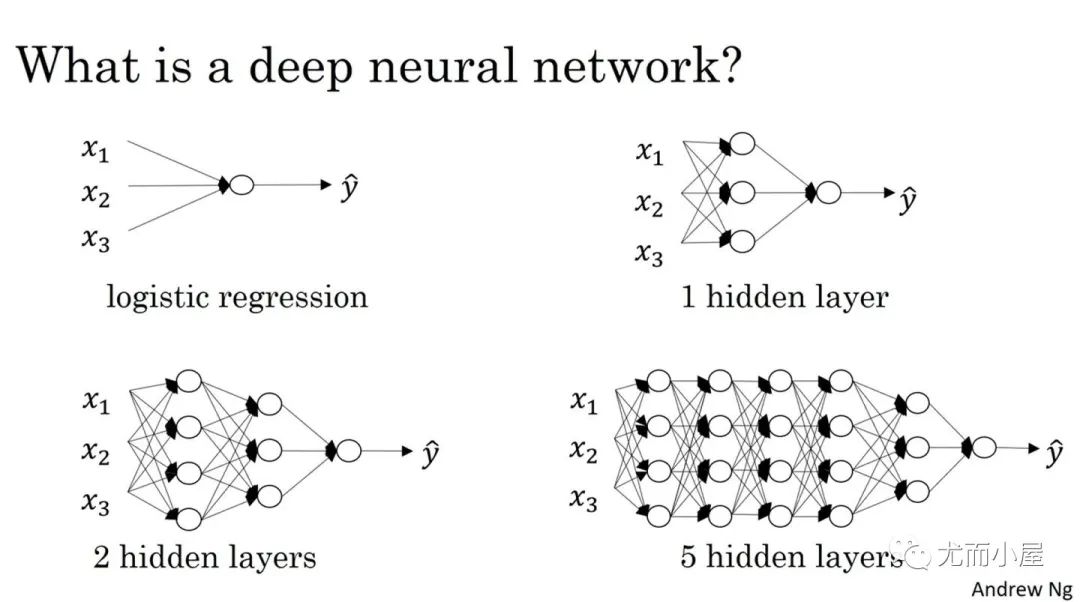

Как определить количество слоев и нейронов скрытых слоев нейронной сети?