Dependency-Track: анализируйте уязвимости компонентов с открытым исходным кодом, чтобы помочь организациям выявлять и снижать риски в цепочке поставок программного обеспечения.

Безопасность компонентов с открытым исходным кодом игнорируется в процессе исследований и разработок.

Уязвимость уровня ядерной бомбы Log4j, появившаяся в конце 2021 года, только что прошла, а недавно уязвимость XZ снова оказалась в активном поиске. Недавно я собираюсь представить некоторые инструменты для внедрения управления открытым исходным кодом в процессе исследований и разработок, что также является «безопасностью цепочки поставок», которая была очень популярна в последние годы.

Log4j да Apache Платформа ведения журналов с открытым исходным кодом, которая позволяет разработчикам использовать функции ведения журналов в своих приложениях. 31 декабря 2021 года Apache Software Foundation опубликовал уведомление о серьезной уязвимости безопасности (CVE-2021-44228) в Log4j. Эта уязвимость может позволить удаленным злоумышленникам выполнить код и повлиять на Log4j. 2.x <= 2.14.1 и Log4j 1.x <= 1.2.17 Версия.

Вернувшись в ночь, уязвимость вспыхнула

Работает ли команда исследований и разработок над аварийным ремонтом?

- У нас так много команд разработчиков, есть ли какая-нибудь команда, использующая этот сторонний компонент?

- Для команд, использующих этот сторонний компонент, повлияет ли этот инцидент на качество используемых ими компонентов?

- Хотя моя команда не использует Log4j напрямую, Но я полагаюсь на услуги других команд. Их обманули?

Проводит ли оперативная группа безопасности расследование чрезвычайной ситуации?

- Всем командам исследований и разработок, пожалуйста, срочно проверьте, используете ли вы Log4j?

- Какую версию вы используете?

- Какой проект и какая версия использует Log4j? 2.x <= 2.14.1 и Log4j 1.x <= 1.2.17 Версия

Клиенты Стороны А спрашивают вас, доставлены ли доставленные вами товары?

- Существуют ли какие-либо риски, связанные с продуктами, которые вы приобрели некоторое время назад?

- Как доказать, что лазейки нет?

- Соблюдают ли поставщики аутсорсинговых услуг требования?

Ежедневные исследования и разработки в области безопасности

В настоящее время в разных организациях команды используют сторонние компоненты по-разному. С точки зрения глобального риска, каков текущий статус безопасности используемых сторонних компонентов?

- да Есть ли команды, использующие компоненты с известными Безопасностьлазейками?

- да Используемый сторонний компонент устарел?

- да Является ли один или несколько компонентов несоответствующими требованиям или подверженными риску?

- Teamда исправлена?

- Как предотвратить это ежедневно?

- Встречайте Log4j иXZлазейки , как сразу ответить?

Для приведенного выше сценария,Фактически, в отрасли нет недостатка в сторонних инструментах управления, платформах и услугах.,В последние годы возникла особая да.,Жаль, что все лучшие из них взимают коммерческую комиссию.,Или бесплатный простой сервис обнаружения SAAS.

Вот бесплатный,OWASP DependencyTrack,Я едва могу попробовать.

Dependency-Track: помощь организациям в выявлении и снижении рисков в цепочке поставок программного обеспечения.

❝OWASP,Полное имя Открытый проект безопасности веб-приложений, некоммерческая организация, занимающаяся повышением безопасности. Его цель — предоставить открытую, прозрачную платформу для совместной работы разработчиков, экспертов и организаций для повышения производительности веб-приложений. Основная цель OWASP — развивать Открытый посредством образования, исследований и исходный инструмент кода, который предоставляет знания и ресурсы о веб-приложениях. Безопасность. OWASP выпустила серию проектов, инструментов, документации и руководств, которые помогут разработчикам и экспертам выявлять и устранять риски в веб-приложениях. Среди них Список OWASP Top 10да, опубликованный организацией о рисках веб-приложений Безопасность,Создан, чтобы помочь разработчикам и экспертам выявлять наиболее распространенные угрозы и защищать их от них.,Такие как SQL-инъекция, атаки с использованием межсайтовых сценариев (XSS) и т. д.

Dependency-TrackдаA Открытый поддерживается и запускается OWASP исходный код из, непрерывная программа обеспечение Платформа анализа спецификаций материалов (SBOM). Платформа объединяет несколько баз данных и предоставляет ряд функций, помогающих организациям идентифицировать свои базы данных и управлять ими. обеспечениецепочка поставок中из Безопасностьриск。проходитьDependency-Track,Пользователи могут отслеживать и анализировать использование компонентов в проектах.,Своевременное обнаружение потенциальных угроз Безопасность Лазейки,и принять соответствующие меры для снижения рисков. также,Платформа имеет дизайн, ориентированный на API.,Идеально подходит для использования в средах непрерывной интеграции и непрерывной доставки (CI/CD).

Принцип работы

Как показано ниже, используйте плагин для создания bom.xml для проекта кода, аналогично pip. request требования, ознакомьтесь с используемым программным обеспечением BOM (спецификация программного обеспечения). Зависимость Trackпроходить接收到生成SBOM,Затем каждый компонент в SBOM (и версия в текущем инвентаре) имеет запись об известных Безопасностьлазейках в базе данных лазейки.,И отображается через Dashboard.

111.png

❝SBOMда Что?SBOM(Software Bill of Material) переводится как программное обеспечение. обеспечение Спецификация материалов. Популярное объяснение — это информационный список всех зависимостей сторонних компонентов, которые мы используем (включая другие сторонние компоненты, от которых зависят сами сторонние компоненты, другими словами, зависимые зависимости. Это содержимое включает автора, группу, данные). licenses, versions and авторские права и другие данные. Существует несколько инструментов для генерации SBOM, среди которых наиболее известный даCycloneDX. Получив файл спецификации, мы можем загрузить его в Dependency-Track вручную или интегрировав функцию загрузки в CI/CD. Зависимость trackэквивалентлазейки Библиотекаи Механизм анализа,Он основан на СБОМ.,Искать в библиотеке лазейки,Таким образом мы можем получить более полную и сложную информацию, чем традиционный компонентный анализ.

Основные особенности

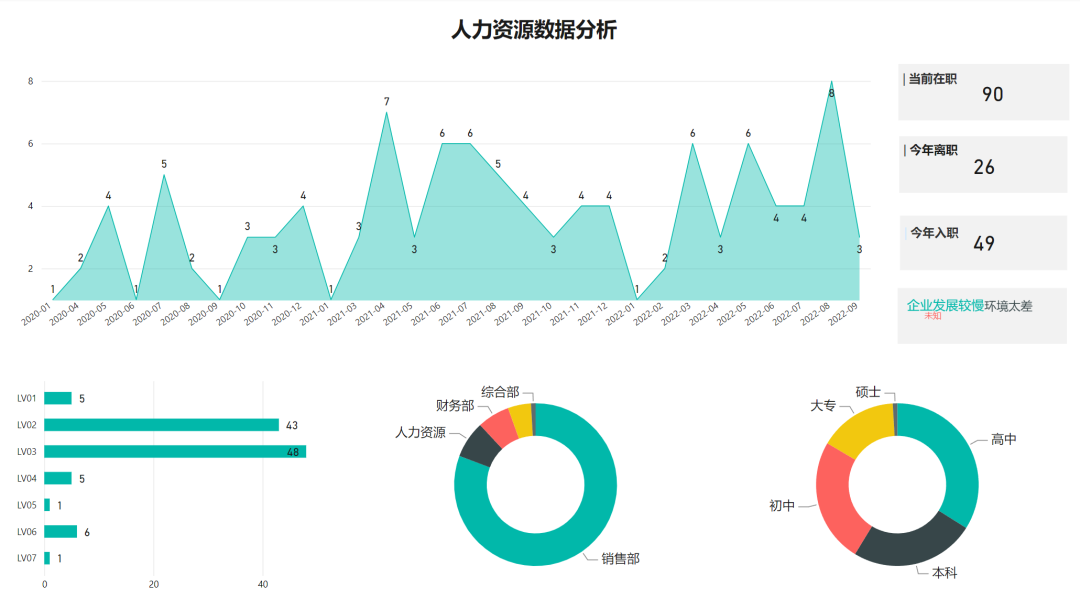

Отслеживание статистики тенденций уязвимостей между командами

В вопросе управления сторонними компонентами Безопасность,Команде разработчиков нужно только знать, есть ли какие-либо проблемы безопасности с текущими зависимостями.,А какие вопросы безопасности достаточно,Но у команды Безопасности есть и дополнительная информация.,Например, вам необходимо знать общий статус безопасности сторонних компонентов, используемых в настоящее время каждой командой разработчиков (например, сколько сторонних компонентов имеют известные проблемы безопасности, какая доля соответствующих команд отвечает за них и т. д.). .

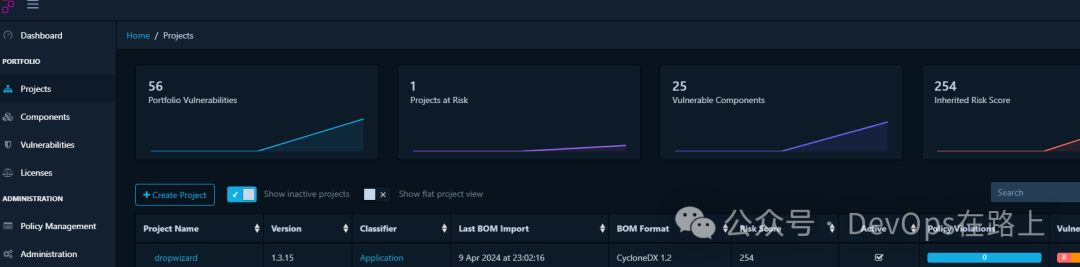

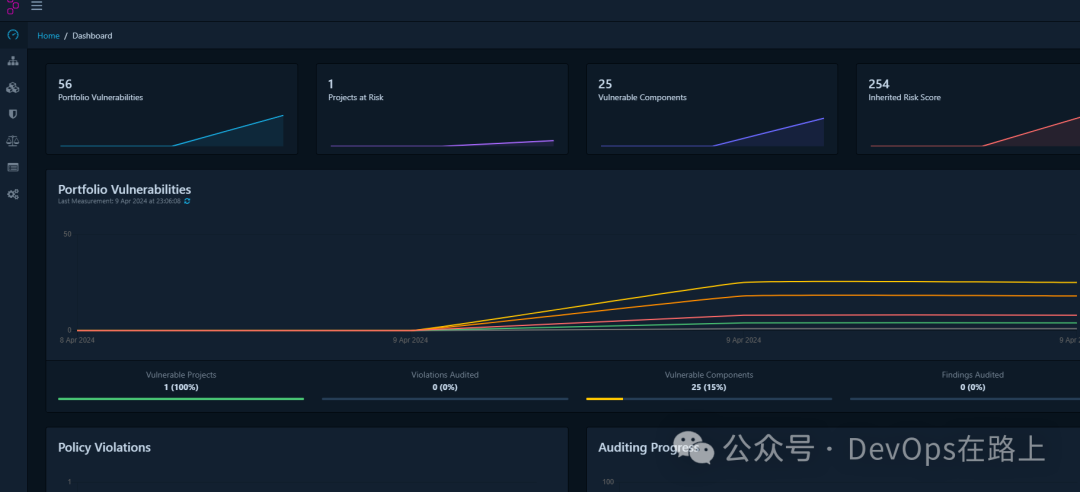

Dependency-Track предоставляет представление информационной панели, на котором в виде визуальной диаграммы представлена такая информация, как сторонние компоненты, используемые командами или приложениями, сканируемые Dependency-Track, уязвимости безопасности в сторонних компонентах и другая информация. потребности групп безопасности.

В ежедневном процессе работы Безопасности,Эти статистические данные и данные анализа тенденций могут использоваться в качестве определенных индикаторов.,Уметь сообщить команде безопасности, что текущий риск, связанный с компонентами сторонних производителей, продолжает снижаться или увеличиваться.,После реализации соответствующих мер по контролю безопасности,Эти показатели также можно использовать для наблюдения за эффектом принимаемых мер.

Поддерживает несколько баз данных уязвимостей.

- https://docs.dependencytrack.org/analysis-types/known-vulnerabilities/

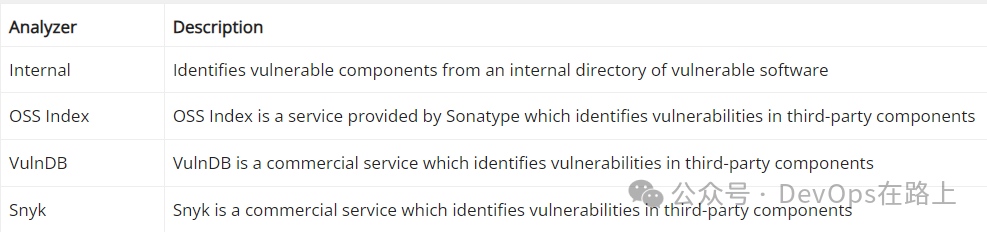

Анализ уязвимостей компонентов опирается на обширную базу данных уязвимостей. Чем больше, тем лучше. Одна база данных уязвимостей может привести к пропущенным или ложным срабатываниям. Dependency-Track объединяет несколько источников информации об уязвимостях для выявления компонентов с известными уязвимостями. Платформа использует несколько методов выявления уязвимостей, в том числе:

- ПНВ, Национальная база данных США

- ~~NPM Public Рекомендации — база данных пакетов и библиотек JS и Node.js, созданная NPM. Эта база данных может включать элементы, которых нет в базе данных NVD. ~~(PS: Последняя версия 4.10 удалена)

- Сник: Известный коммерческий поставщик услуг лазейки.

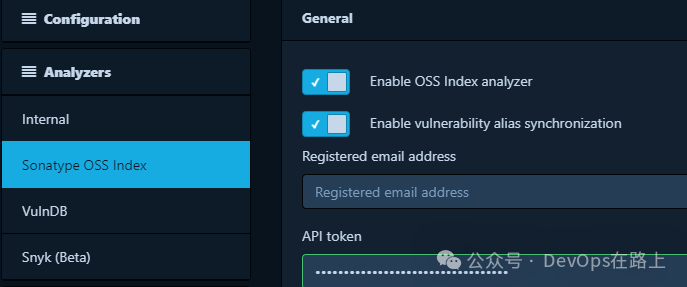

- Sonatype OSS Доступ к индексу, базе данных лазейок Sonatype, можно получить через пакет компонента. URL-адреса для поиска лазейки,Очень точный,А еще в этой базе лазейок есть несколько новых лазейок, которых нет в базе ПНВ.

- VulnDB,База данных лазейки Risk Based Security,Качество данных может быть лучше, чем NVD

Каждый анализатор, указанный выше, можно включить или отключить независимо друг от друга.

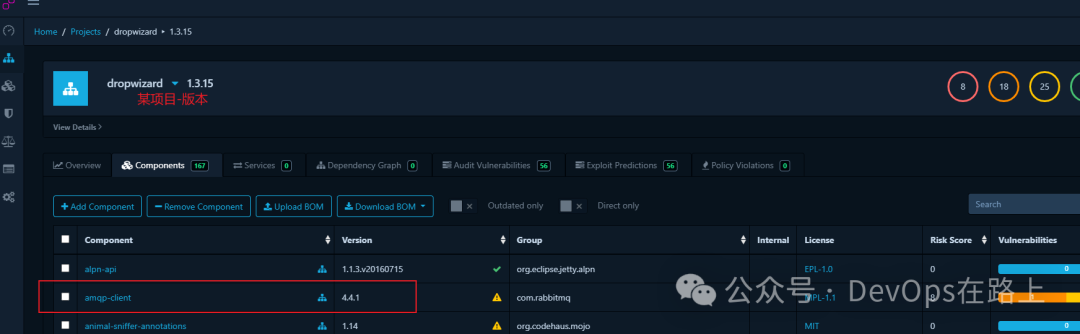

Список перспективных компонентов для исследований и разработок&Обеспечьте возможности обратной прослеживаемости

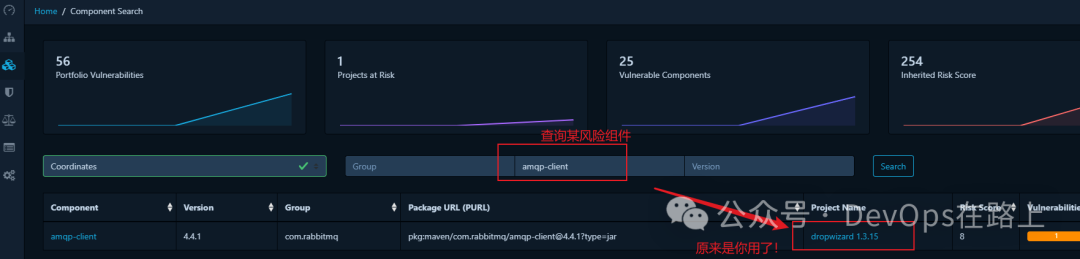

Команда Безопасности наверняка сталкивалась с такой ситуацией.,один день,Проблема Безопасности возникла в стороннем компоненте,Команда Безопасности срочно связалась с различными командами разработчиков,Попросите их немедленно проверить и подтвердить, использует ли да этот сторонний компонент.,иНа самом деле, команде разработчиков сложно дать ответ сразу. Им всё равно нужно зайти в CI-конвейер, чтобы прочитать отчёт о сканировании, или вручную проверить всё дерево зависимостей.。Время может быть потрачено зря, просто приходя и уходя.,Упущено ценное время ответа. Для команд, которые не используют этот сторонний компонент,Такой подход добавляет к ним информационного шума.

С помощью Dependency-Track,У этой истории мог быть другой конец. Dependency-Track не только записывает различную информацию о сторонних зависимостях, используемую приложениями каждой команды разработчиков.,Легко разобраться, какие зависимости используются с точки зрения команды или приложения.,Это также, в свою очередь, обеспечивает представление компонентов.,Это позволяет нам начать с точки зрения сторонних компонентов.,Проверьте, какие команды разработчиков используют сторонние компоненты. Эта функция — просто хорошая новость для команды да Безопасность.,Таким образом,Группа безопасности может напрямую уведомить соответствующую группу о необходимости как можно быстрее принять контрмеры.

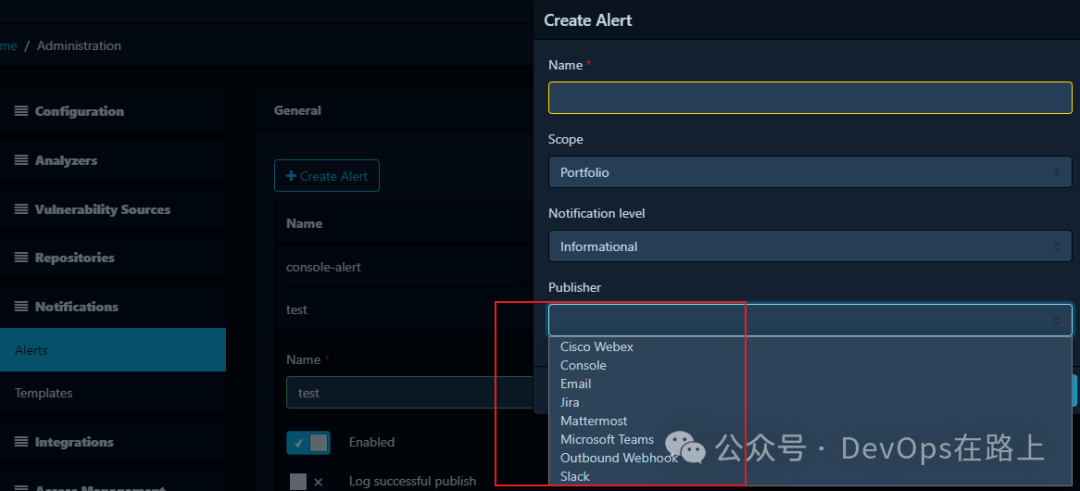

Напоминание о сообщении

- https://docs.dependencytrack.org/integrations/notifications/

При использовании Dependency-Track для выполнения рутинных операций сканирования зависимостей,Могут быть созданы некоторые предупреждающие сообщения.,кроме того,Всякий раз, когда Dependency-Track активно отслеживает и обнаруживает существование новой зависимости,,Также будут генерироваться тревожные сообщения.。这些信息都可以проходитьDependency-Track提供из Напоминание о Функции своевременно доставляются команде Безопасности и команде разработчиков.

Отдельного пояснения требует то, что функция аудита компонентов совмещена с Напоминанием. о С помощью функции wo вы можете реализовать механизм непрерывного автоматического мониторинга и напоминаний, основанный на безопасности. Dependency-Track предоставляет консоль, электронную почту, Microsoft В режимах напоминаний об уведомлениях, таких как Teams, Slack и Webhook, содержимое напоминаний также можно настроить.

Вот краткое введение в основные особенности,На самом деле, есть вещи и повеселее,Особенно его экосистема。сосредоточиться Я, в следующей статье мы подробно расскажем о его использовании и интеграции.

Учебное пособие по Jetpack Compose для начинающих, базовые элементы управления и макет

Код js веб-страницы, фон частицы, код спецэффектов

【новый! Суперподробное】Полное руководство по свойствам компонентов Figma.

🎉Обязательно к прочтению новичкам: полное руководство по написанию мини-программ WeChat с использованием программного обеспечения Cursor.

[Забавный проект Docker] VoceChat — еще одно приложение для мгновенного чата (IM)! Может быть встроен в любую веб-страницу!

Как реализовать переход по странице в HTML (html переходит на указанную страницу)

Как решить проблему зависания и низкой скорости при установке зависимостей с помощью npm. Существуют ли доступные источники npm, которые могут решить эту проблему?

Серия From Zero to Fun: Uni-App WeChat Payment Practice WeChat авторизует вход в систему и украшает страницу заказа, создает интерфейс заказа и инициирует запрос заказа

Серия uni-app: uni.navigateЧтобы передать скачок значения

Апплет WeChat настраивает верхнюю панель навигации и адаптируется к различным моделям.

JS-время конвертации

Обеспечьте бесперебойную работу ChromeDriver 125: советы по решению проблемы chromedriver.exe не найдены

Поле комментария, щелчок мышью, специальные эффекты, js-код

Объект массива перемещения объекта JS

Как открыть разрешение на позиционирование апплета WeChat_Как использовать WeChat для определения местонахождения друзей

Я даю вам два набора из 18 простых в использовании фонов холста Power BI, так что вам больше не придется возиться с цветами!

Получить текущее время в js_Как динамически отображать дату и время в js

Вам необходимо изучить сочетания клавиш vsCode для форматирования и организации кода, чтобы вам больше не приходилось настраивать формат вручную.

У ChatGPT большое обновление. Всего за 45 минут пресс-конференция показывает, что OpenAI сделал еще один шаг вперед.

Copilot облачной разработки — упрощение разработки

Микросборка xChatGPT с низким кодом, создание апплета чат-бота с искусственным интеллектом за пять шагов

CUDA Out of Memory: идеальное решение проблемы нехватки памяти CUDA

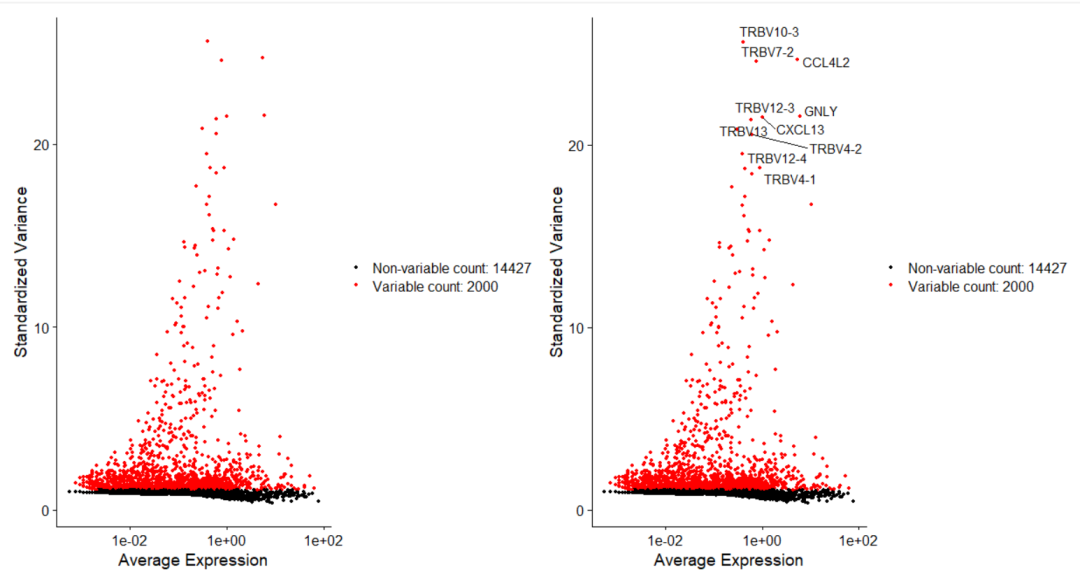

Анализ кластеризации отдельных ячеек, который должен освоить каждый&MarkerгенетическийВизуализация

vLLM: мощный инструмент для ускорения вывода ИИ

CodeGeeX: мощный инструмент генерации кода искусственного интеллекта, который можно использовать бесплатно в дополнение к второму пилоту.

Машинное обучение Реальный бой LightGBM + настройка параметров случайного поиска: точность 96,67%

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция без кодирования и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

LM Studio для создания локальных больших моделей

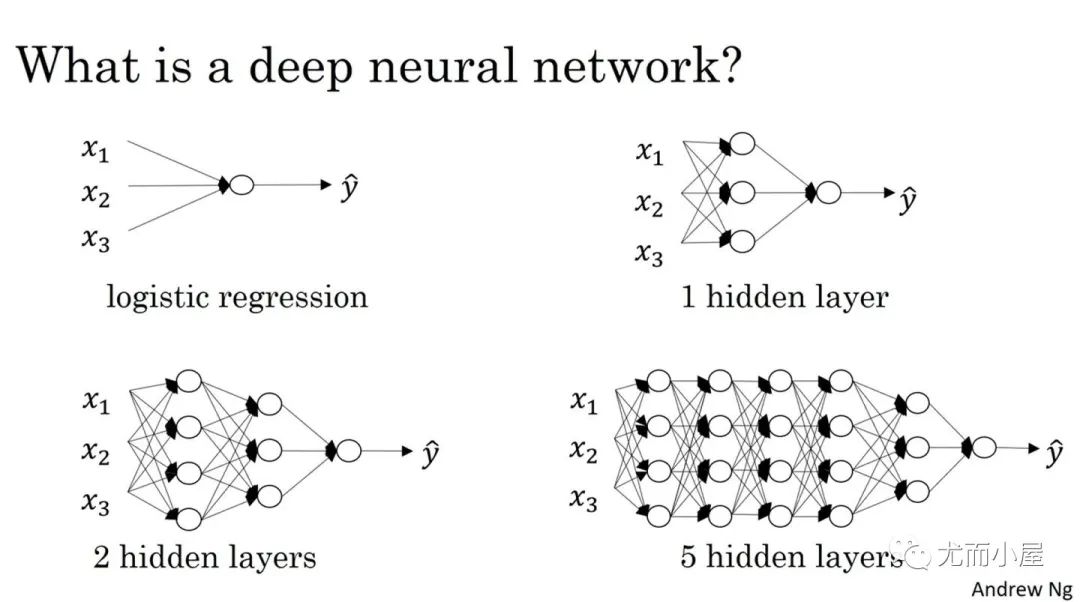

Как определить количество слоев и нейронов скрытых слоев нейронной сети?